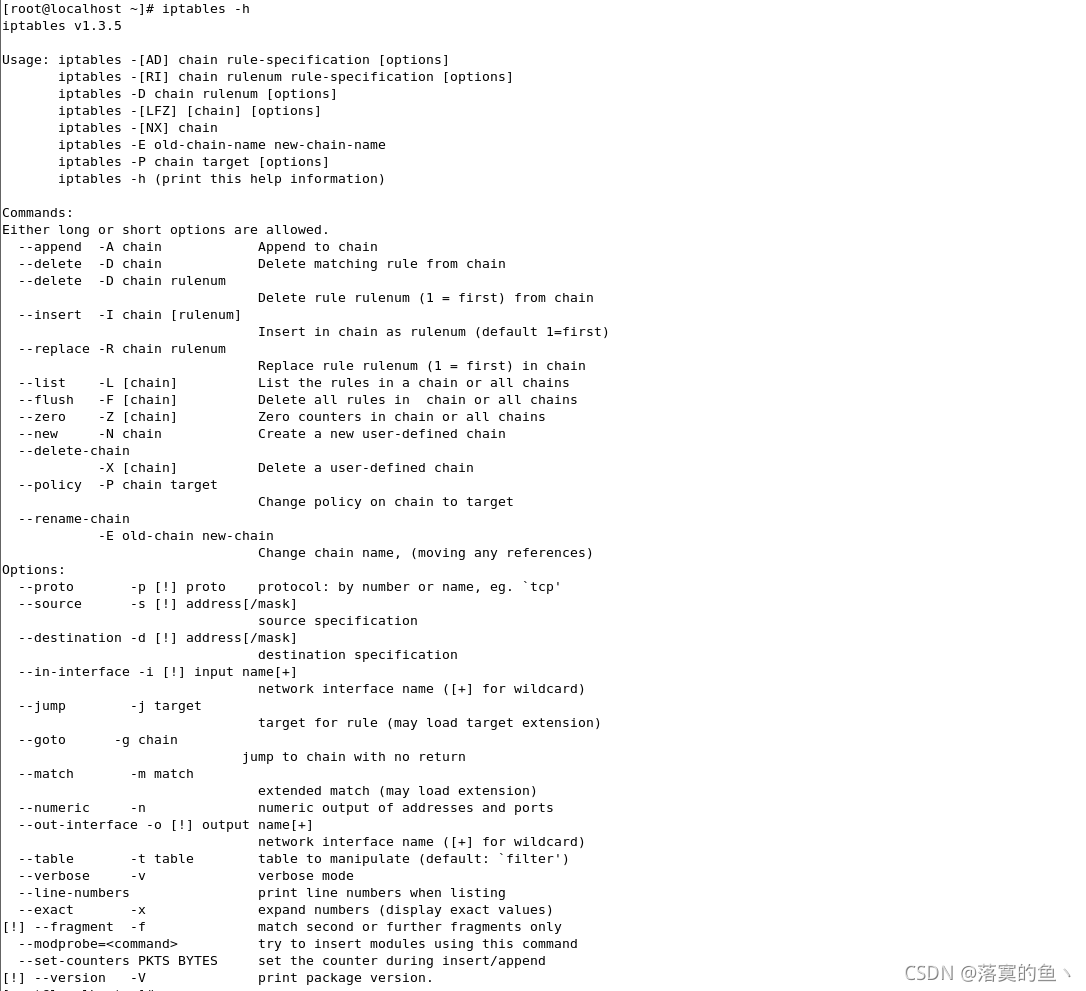

防火墙命令:iptables -h

iptabels -F 清空防火墙 规则 记得改好配置要重启服务 service iptables restart

任务⑦:

1.Windows系统禁用445端口;

找到防火墙 入站规则 设置445然后禁止

(两条 udp 和tcp)

2.Windows系统禁用23端口;

找到防火墙 入站规则 设置445然后禁止

3.Linux系统禁用23端口;

iptables -A INPUT -p tcp --dport 23 -j DROP

Iptables -A INPUT -p udp --dport 23 -j DROP

4.Linux系统禁止别人ping通;

iptables -A INPUT -p icmp --icmp-type 8 -j DROP

5.Linux系统为确保安全禁止所有人连接ssh除了192.168.1.1这个ip;

iptables -A INPUT -p tcp --dport ssh -s 192.168.1.1 -j ACCEPT

iptables -A INPUT -p tcp --dport ssh -j DROP

6.禁止转发来自MAC地址为29:0E:29:27:65:EF主机的数据包;

iptables -A FORWARD -m mac --mac-source 29:0E:29:27:65:EF -j DROP

7.拒绝 TCP 标志位全部为 1 及全部为 0 的报文访问本机;

iptables -A INPUT -p tcp --tcp-flags ALL ALL -j DROP

iptables -A INPUT -p tcp --tcp-flags ALL NONE -j DROP

8.禁止本机ping任何机器;

iptables -A OUTPUT -p icmp --icmp-type 0 -j DROP

9.禁止任何机器ping本机;

iptables -A INPUT -p icmp --icmp-type 8 -j DROP

10.为防御拒绝服务攻击,设置iptables防火墙策略对传入的流量进行过滤,限制每分钟允许3个包传入,并将瞬间流量设定为一次最多处理6个数据包(超过上限的网络数据包将丢弃不予处理)

iptables -A INPUT -m limit --limit 3/minute --limit-burst 6 -j ACCEPT

11.设置防火墙允许本机对外开放TCP端口21以及被动模式FTP端口1250-1280;

iptables -A INPUT -p -tcp -m multiport --dport 21,1250:1280 -j ACCEPT

13.设置防火墙允许本机转发除ICMP协议以外的所有数据包;

iptables -A FORWARD -p icmp -j DROP

14.只允许转发来自172.16.0.0/24局域网段的DNS解析请求数据包;

iptables -A FORWARD -s 172.16.0.0/24 -p udp --dport 53 -j ACCEPT

iptables -A FORWARD -d 172.16.0.0/24 -p udp --sport 53 -j ACCEPT

15.拒绝访问防火墙的新数据包,但允许响应连接或与已有连接相关的数据包。

iptables -A INPUT -p tcp -m state --state NEW -j DROP

iptables -A INPUT -p tcp -m state --state ESTABLISHED,RELATED -j ACCEPT

16.在工作时间,即周一到周五的8:30-18:00,开放本机的ftp服务给 192.168.1.0网络中的主机访问要求从ftp服务的数据下载请求次数每分钟不得超过 5 个;

iptables -A INPUT -s 192.16.0.0/16 -d 192.168.1.0 -p tcp --dport 21 -m time --timestart 8:30 --timestop 18:00 --weekdays 1,2,3,4,5 -m connlimit --connlimit-upto 5 -j ACCEPT

17.为防止Nmap扫描软件探测到关键信息,设置iptables防火墙策略对3306号端口进行流量处理;

iptables -A INPUT -p tcp --tcp-flags ALL FIN,URG,PSH -j Drop

iptables -A INPUT -p tcp --tcp-flags SYN,RST SYN,RST -j Drop

iptables -A INPUT -p tcp --tcp-flags SYN,FIN SYN,FIN -j Drop

iptables -A INPUT -p tcp --tcp-flags SYN,SYN --dport 3306 -j Drop

18.为防止SSH服务被暴力枚举,设置iptables防火墙策略仅允许172.16.10.0/24网段内的主机通过SSH连接本机;

Iptables –A INPUT –p tcp –dport 22 –s 172.16.10.0/24 –j ACCEPT

Iptables –A INPUT –p tcp –dport 22 -j DROP

19.为防御IP碎片攻击,设置iptables防火墙策略限制IP碎片的数量,仅允许每秒处理1000个;

Iptables –A INPUT –p tcp –dport 21 –m limit –limit 1000/s --limit-burst 1000 –j ACCEPT

20.允许本机开放从TCP端口20-1024提供的应用服务;

iptables -A INPUT -p tcp -m state --state NEW -m tcp --dport 20:1024 -j ACCEPT

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

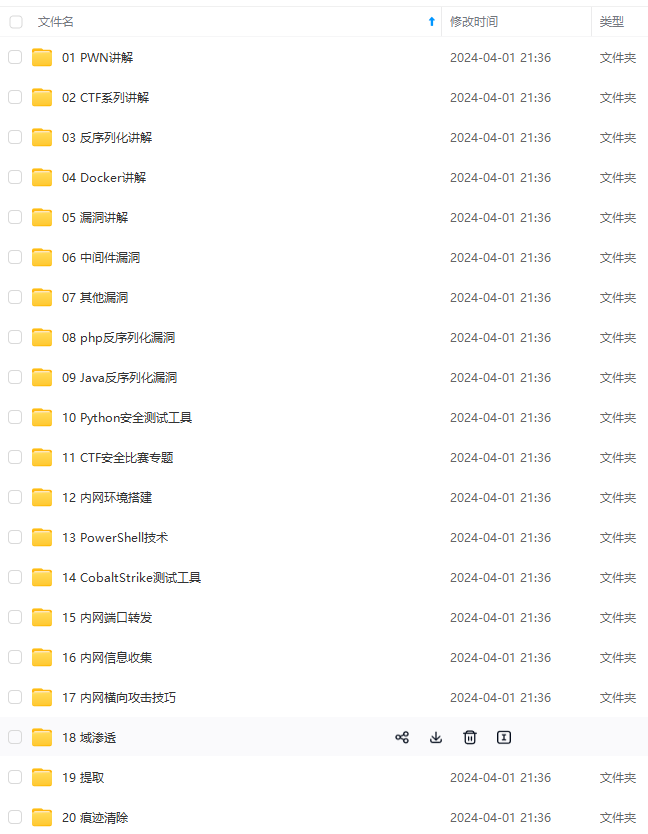

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

需要这份系统化资料的朋友,可以点击这里获取

…(img-OSMOXIcE-1714655729277)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

4039

4039

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?