先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新软件测试全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

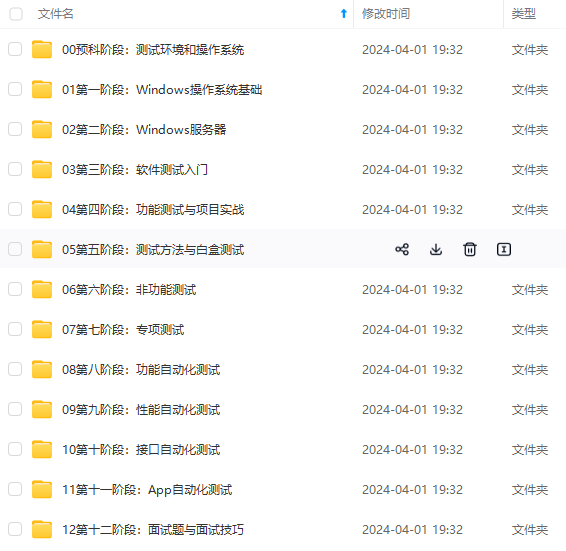

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024b (备注软件测试)

正文

Jmeter有两种方法可以实现算法加密

1、使用__digest自带函数

参数说明:

Digest algorithm:算法摘要,可输入值:MD2、MD5、SHA-1、SHA-224、SHA-256、SHA-384、SHA-512

String to be hashed:要加密的数据

Salt to be used for hashing (optional):用于计算散列的盐(可选项)

Upper case result, defaults to false (optional):结果是否大写,默认为 false(可选)

Name of variable in which to store the result (optional):存储结果的变量名(可选)

以md5加密算法演示使用方法

填入相关参数,点击生成,复制函数字符串

在要使用的地方粘贴函数字符串

在结果树中查看加密后的数据

2、在BeanShell 中使用JAVA代码实现算法加密

打开BeanShell,输入如下代码:

import org.apache.commons.codec.digest.DigestUtils; // 定义加密字符串String pwd= “123456”;

// 加密数据String pwd_md5 = DigestUtils.md5Hex(pwd);

// 定义全局变量password_md5vars.put(“password_md5”, pwd_md5);

md5Hex表示使用的md5加密,还有sha256Hex、sha512Hex等加密方式,更多加密方法请自行搜索…

因为var.put定义的是全局变量,所以,可以在http取样器中使用 ${变量名} 直接使用。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注软件测试)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

9066

9066

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?