本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。

最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收到几条私信,发现大家对一套完整的系统的网络安全从学习路线到学习资料,甚至是工具有着不小的需求。

最后,我将这部分内容融会贯通成了一套282G的网络安全资料包,所有类目条理清晰,知识点层层递进,需要的小伙伴可以点击下方小卡片领取哦!下面就开始进入正题,如何从一个萌新一步一步进入网络安全行业。

学习路线图

其中最为瞩目也是最为基础的就是网络安全学习路线图,这里我给大家分享一份打磨了3个月,已经更新到4.0版本的网络安全学习路线图。

相比起繁琐的文字,还是生动的视频教程更加适合零基础的同学们学习,这里也是整理了一份与上述学习路线一一对应的网络安全视频教程。

网络安全工具箱

当然,当你入门之后,仅仅是视频教程已经不能满足你的需求了,你肯定需要学习各种工具的使用以及大量的实战项目,这里也分享一份我自己整理的网络安全入门工具以及使用教程和实战。

项目实战

最后就是项目实战,这里带来的是SRC资料&HW资料,毕竟实战是检验真理的唯一标准嘛~

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

任务 3:检材 3.rar 上的任务(14 分)

1.对磁盘进行修复并加载成功后,计算磁盘的 MD5 值,并以此作为 flag 提交。

(答案格式:69271864341AA3B2C1E6F2DCA5E90666)(2 分)

发现磁盘L、X 没文件头需要修复,可以把M得复制到L、X中进行磁盘修复

PS:加载完毕,直接右键磁盘计算MD5值即可。因为修复得问题所以MD5值肯定不一样,这里就是个思路,答案仅供参考。

FLAG:7CBB6AB9D1435A32F9DBA9FA52B29E68

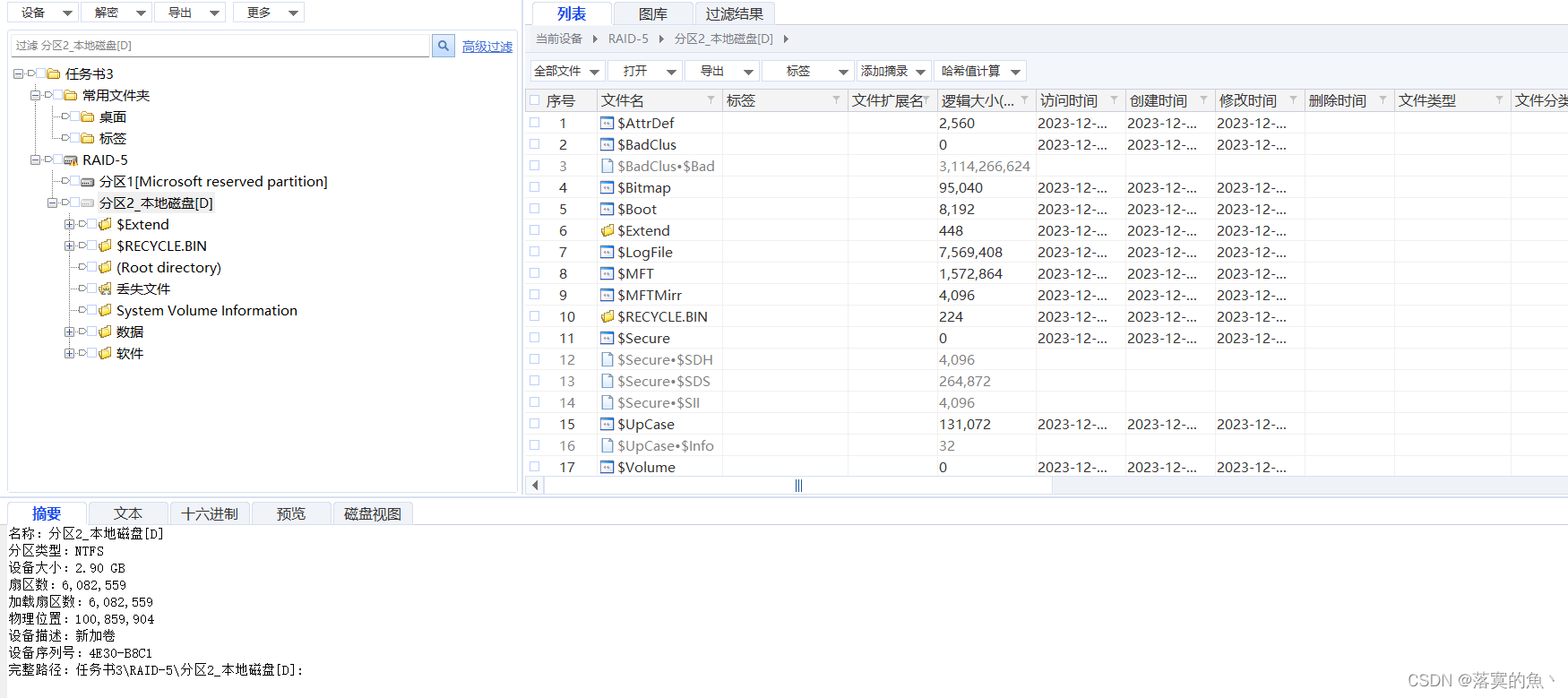

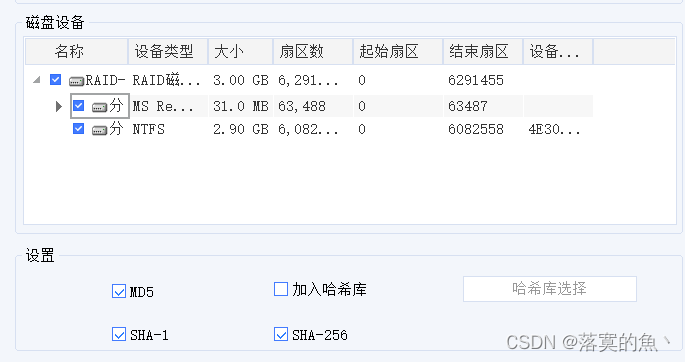

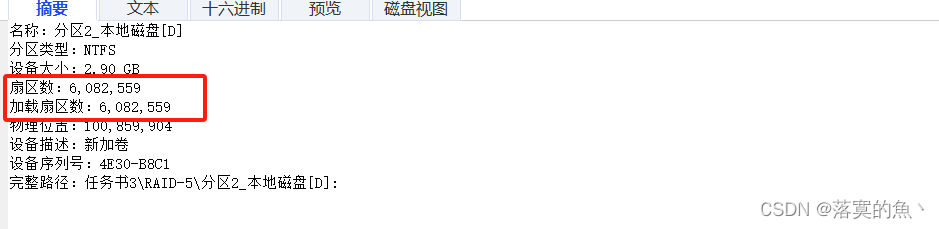

2.对磁盘进行修复并加载成功后,磁盘共计有多少个扇区。(答案格式:1)(2 分)

FLAG:6082559

3.给出磁盘中的数据库 root 用户最后一次修改密码的时间,并以此作为 flag 提交。(答

案格式:2022-12-12 12:01:11)(3 分)

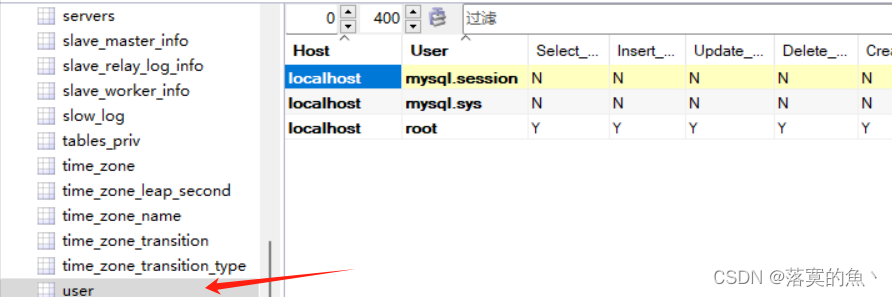

导出mysql 替换本地数据库文件找到user表,root账号pass_last_changed即可。

FLAG:2021-03-17 15:49:52

4.磁盘中的数据库里有一张表记录了发布的通知,给出最后一次通知创建的时间,并以此

作为 flag 提交。(答案格式:2022-12-12 12:01:11)(3 分)

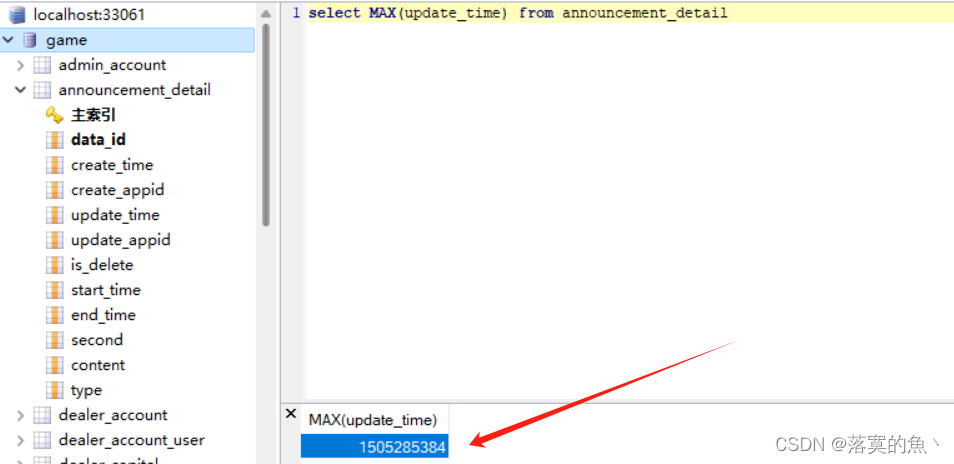

继续分析找到game下面的announcement_detail表里面update_time字段 使用查询语句:

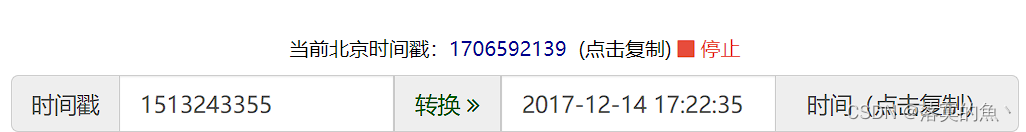

select MAX(update_time) from announcement_detail

FLAG:2017-12-14 17:22:35

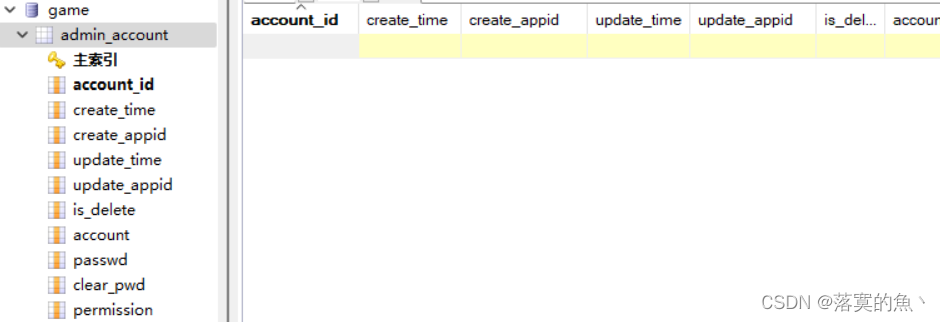

5.磁盘中的数据库里有一张表记录了管理员账号,给出这张表里记录的密码的密文,并以

此作为 flag 提交。(4 分)

admin_account是空的 找不到(看别人火眼分析好像可以,没工具)

任务 4:检材 4.rar 上的任务(16 分)

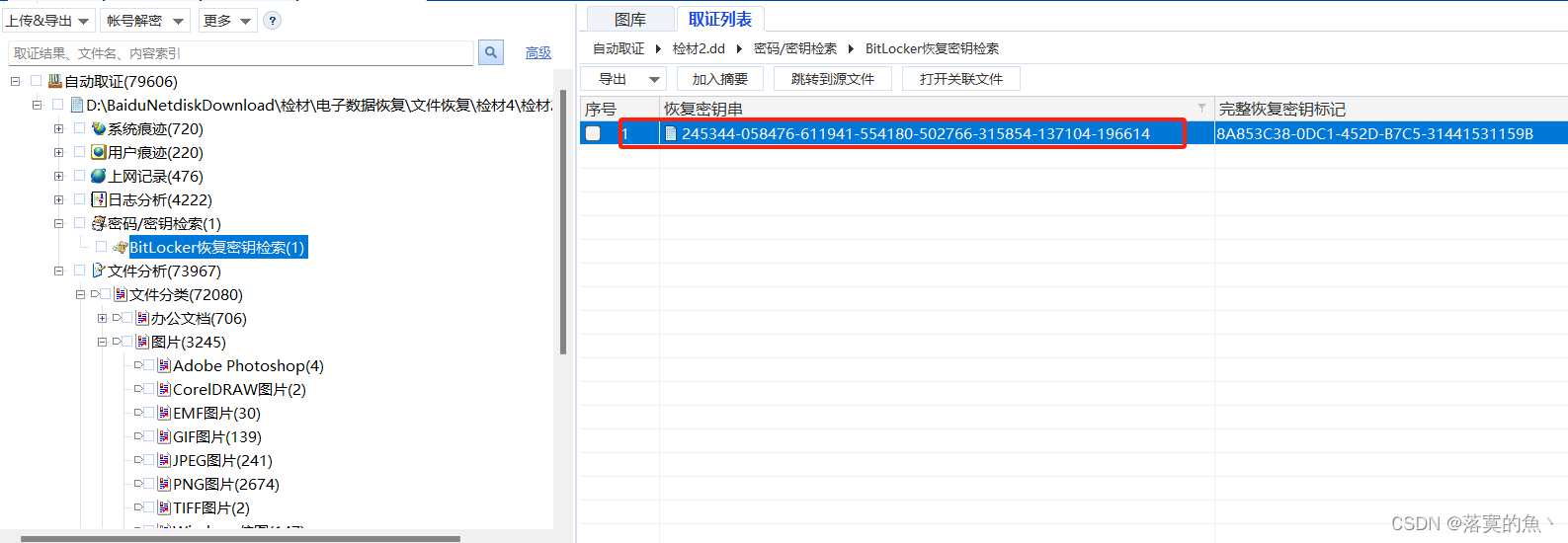

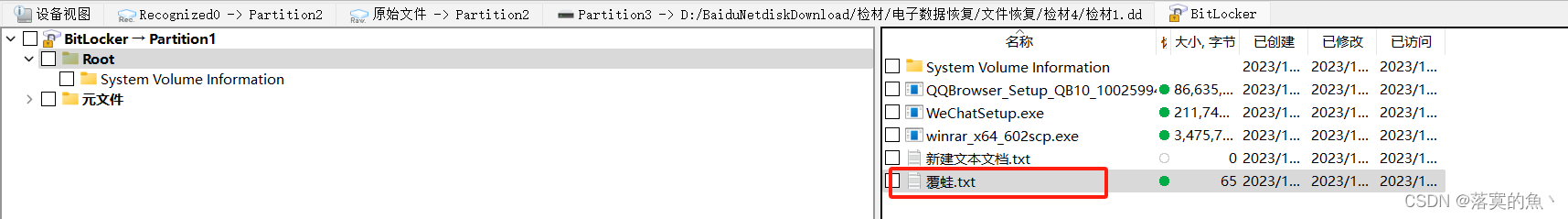

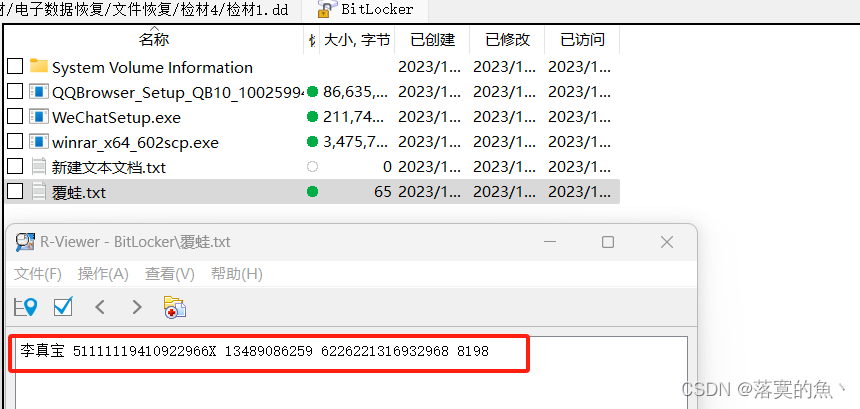

1.对虚拟机进行分析,并找出其中“李真宝”的身份证号,并以此作为 flag 提交。(2分)

打开检材1,找到加密的密钥RE.txt 发现覆蛙.txt 打开即可。

密钥:245344-058476-611941-554180-502766-315854-137104-196614

FLAG:51111119410922966X

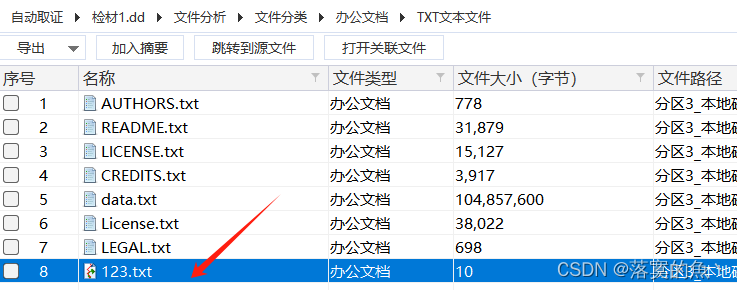

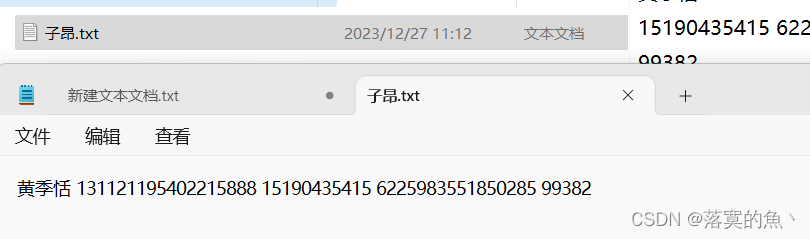

2.对虚拟机进行分析,并找出其中“黄季恬”的身份证号,并以此作为 flag 提交。(2分)

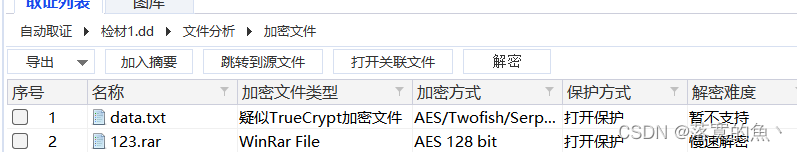

导入镜像发现两个加密文件,找到了123.txt 密码为:gabczx1999 可以打开123.rar得到123.mem

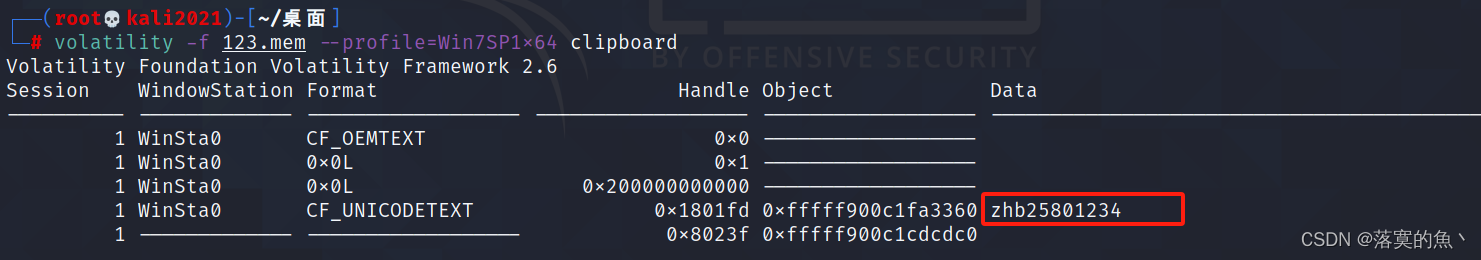

是一个容器vc加密 使用volatility2 clipboard拿到容器密码得到密码:zhb25801234

volatility -f 123.mem imageinfo

volatility -f 123.mem --profile=Win7SP1x64 clipboard

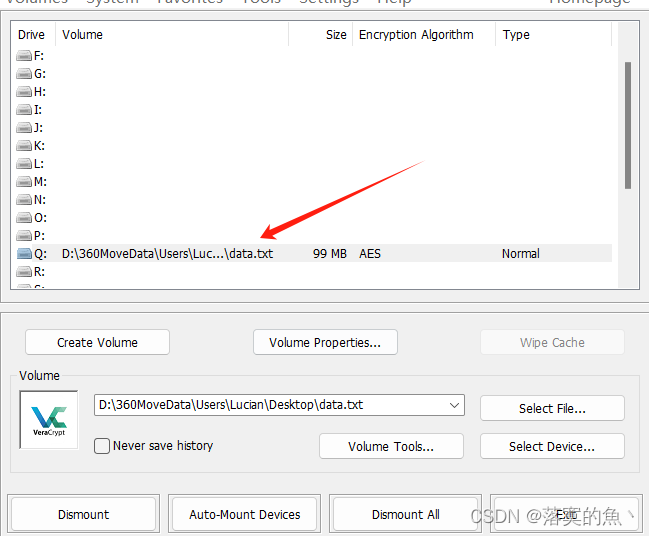

这个文件是通过镜像文件提取工具VeraCrypt 解密得到 打开子昂.txt 得到身份证信息。

FLAG:131121195402215888

3.对虚拟机进行分析,并找出其中“王达离”的手机号,并以此作为 flag 提交。(3 分)

这里可以恢复数据 可以找到“致家长的一封信.doc” 或者原始搜索“王达离”查看文本即可。

FLAG:15001888577

4.对虚拟机进行分析,并找出其中“陈右绮”的手机号,并以此作为 flag 提交。(4 分)

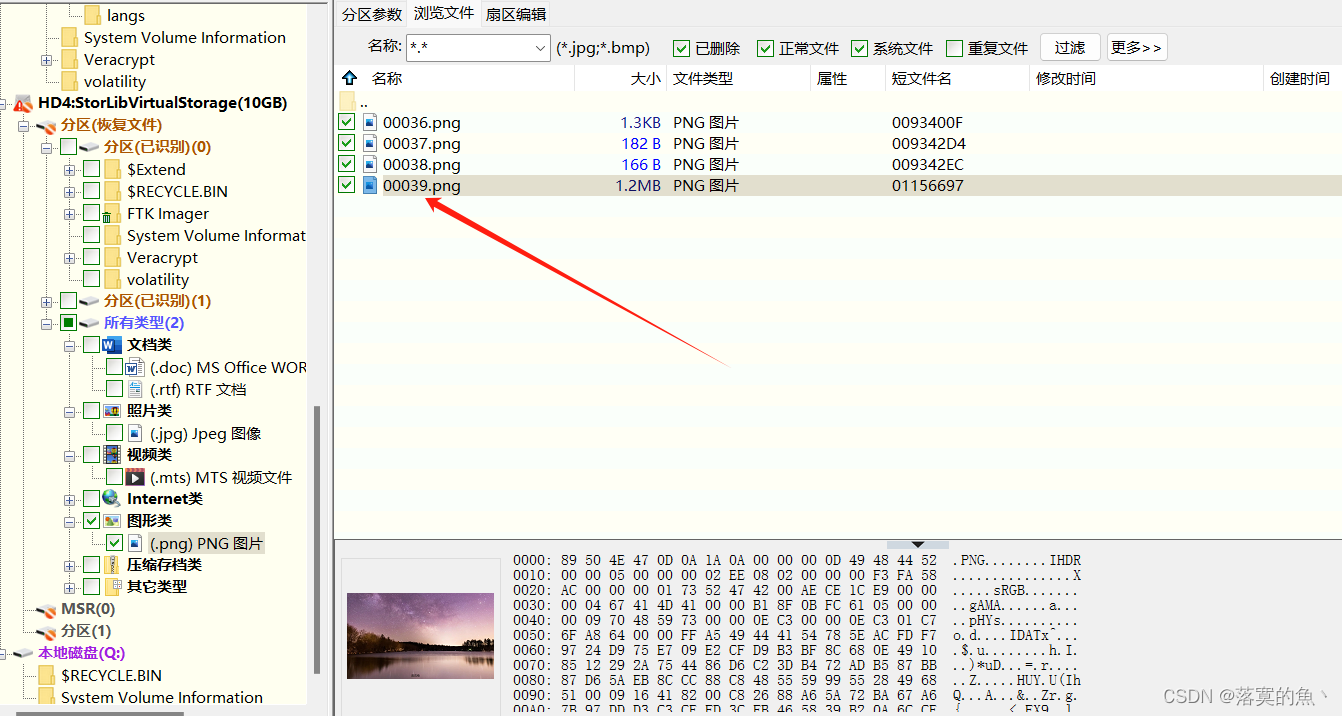

FTK挂载本地磁盘,DG磁盘恢复要破解版不然恢复不了 O。o

修改图片高度,工具一把梭,比赛肯定没工具啦 复现偷个懒=W=。

FLAG:15806897653

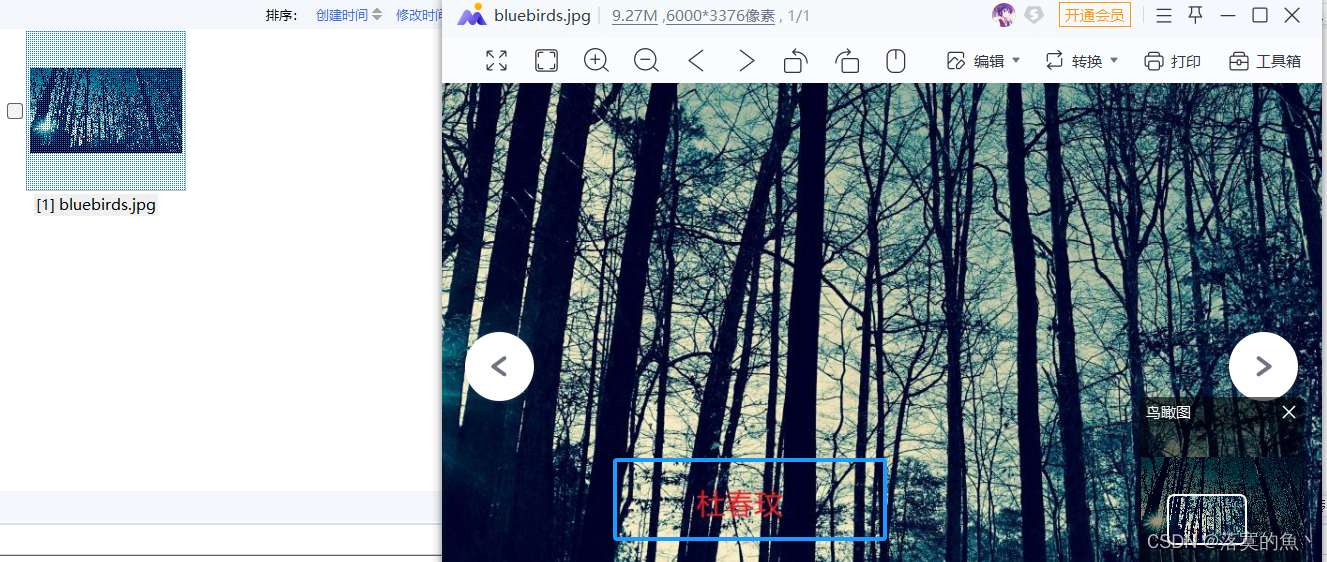

5.对虚拟机进行分析,并找出其中“杜春玟”的手机号,并以此作为 flag 提交。(5 分)

过滤jpg找到一张bluebirds.jpg文件发现上面写了这题的相关信息导出图片。

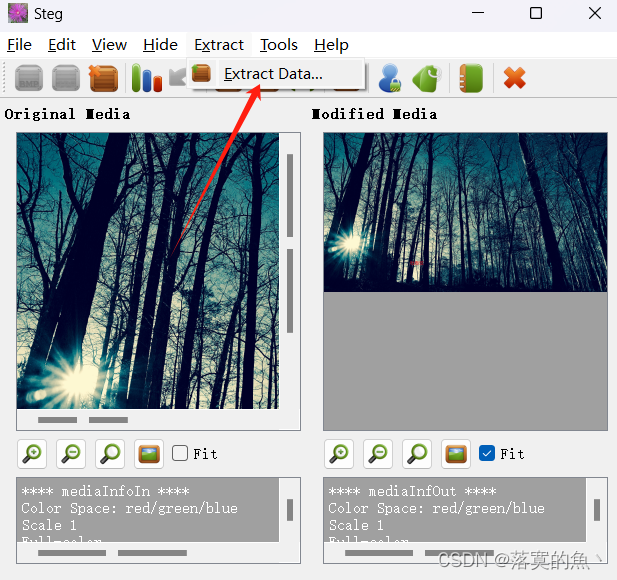

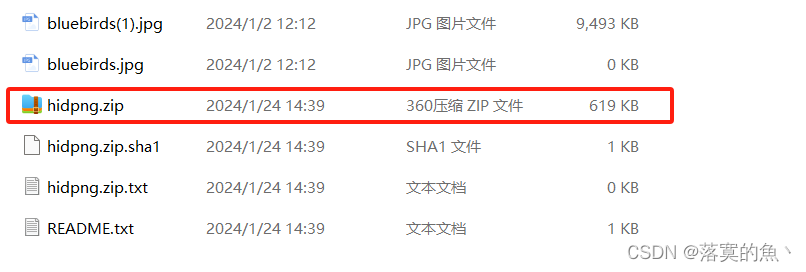

这里是Set 隐写使用工具导出后发现多了一个压缩包和几个文件

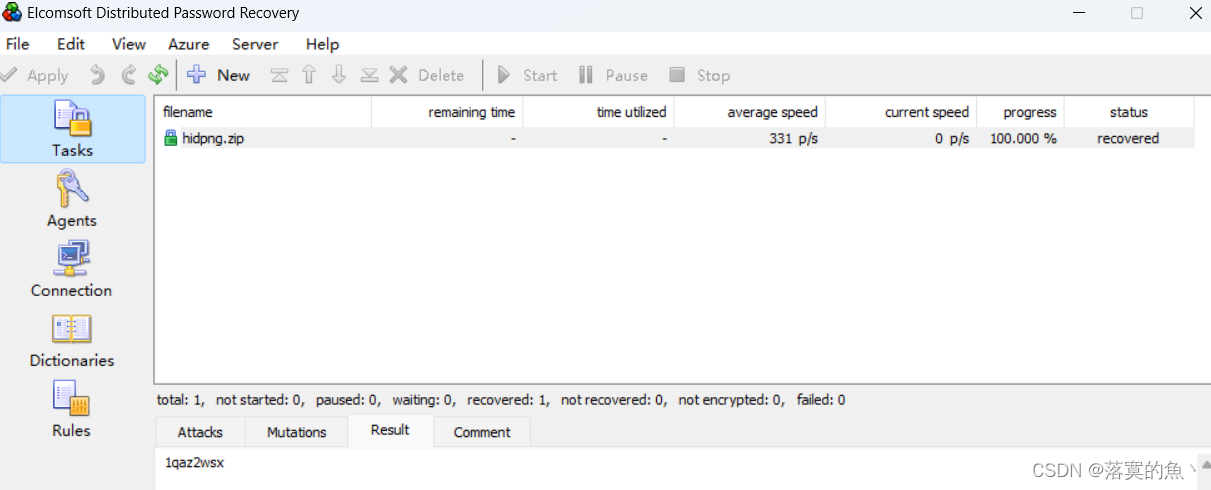

使用工具进行密码破解Elcomsoft Distributed Password Recovery 3.1 Build

得到密码:1qaz2wsx 解压得到手机号

FLAG:15382469711

第三部分:电子数据分析(40%)

任务 5:检材 5.rar 上的任务(17分)

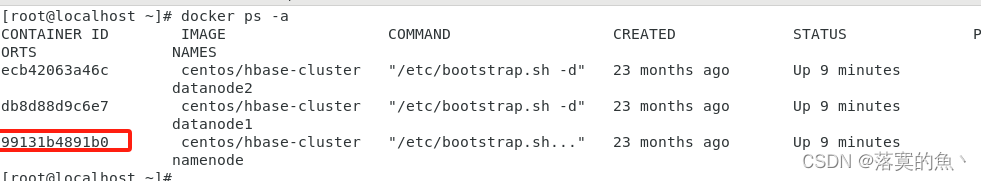

1.提取系统中容器名称为 namenode 节点的容器 ID,并以此作为 flag 提交。(答案格式如: 取前 12 位即可,12345678abcd)

使用命令 docker ps -a 发现容器ID号

FLAG:99131b4891b0

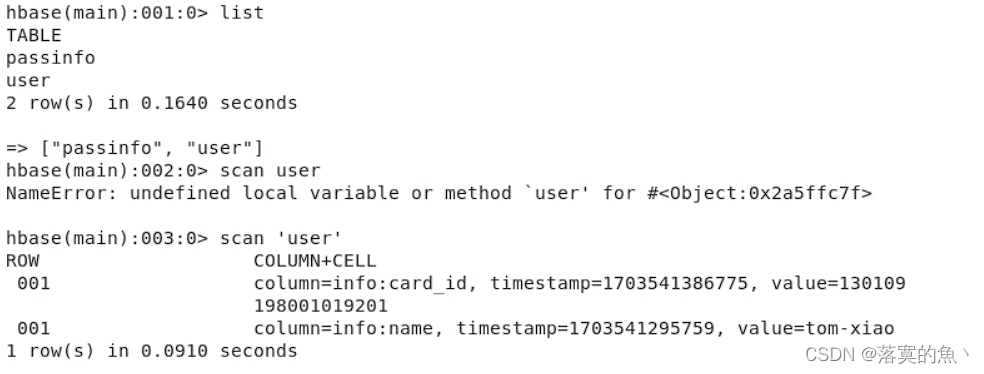

2.获取集群中的名称为“tom-xiao”的用户的 card-id,并以此作为 flag 提交。(答案格式如:110123456789023456)

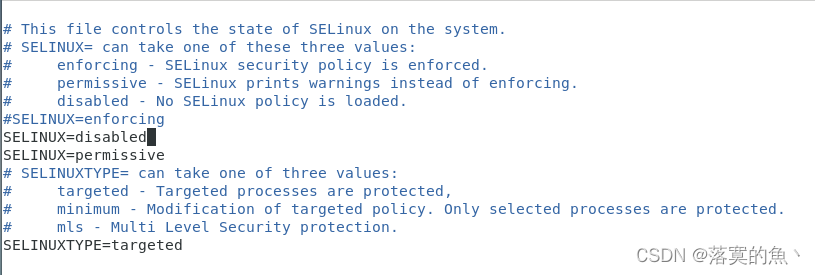

vi /etc/selinux/config将SELINUX=disabled 改成 SELINUX=permissive

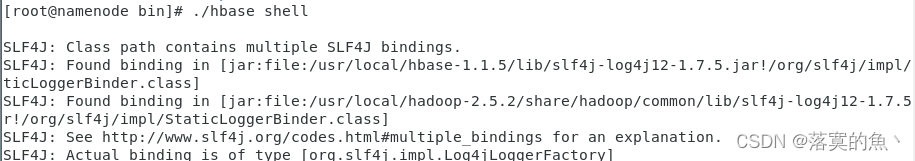

通过list查看表scan获取数据

FLAG:130109198001019201

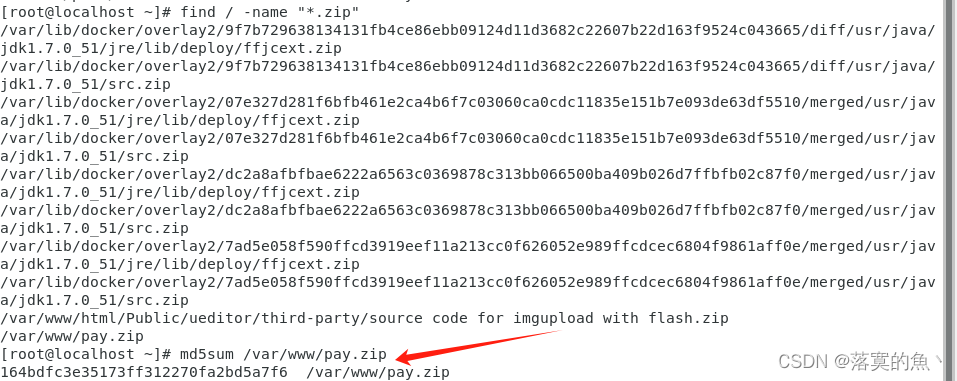

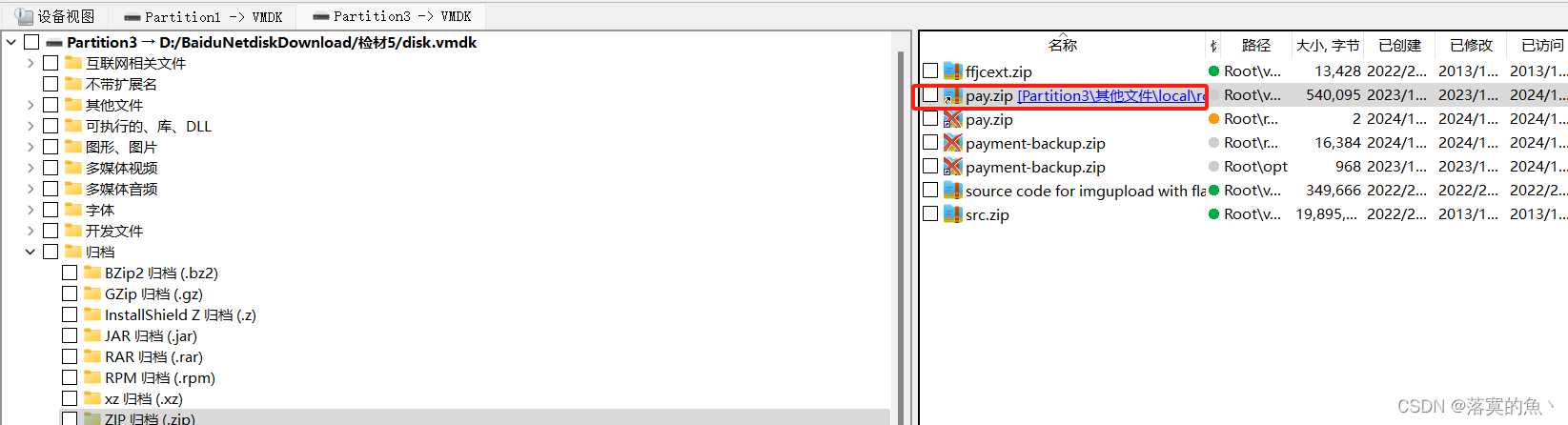

3.数据库的备份数据以扩展名为zip 的文件存储在系统中,找到该zip 文件计算其MD5(128 位)校验值,并以此作为flag 提交。(答案格式如:C4CA4238A0B923820DCC509A6F75849B,字母大写)(3 分)

find / -name '\*.zip' ##查找所有相关zip

md5sum /var/www/pay.zip ##计算md5值

FLAG:164BDFC3E35173FF312270FA2BD5A7F6

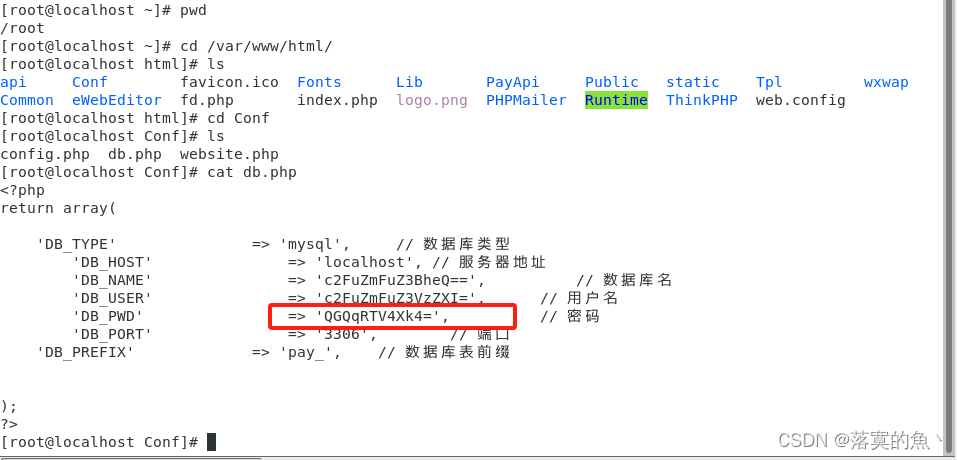

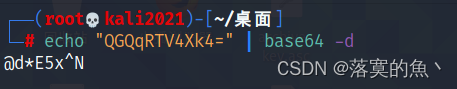

4.找到网站连接数据库的密码,并以此作为 flag 提交。(答案格式如:123456abcdef)

知识点:备份文件路径 /var/www/html 进入Conf发现db.php进行查看Base64解密

FLAG:@d*E5x^N

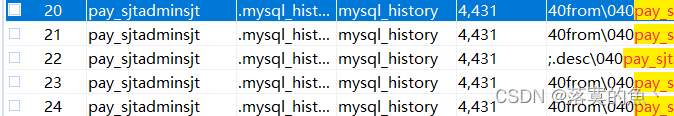

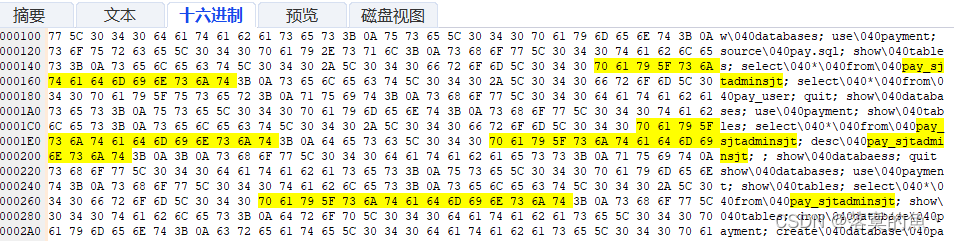

5.给出数据库中存储网站的后台管理员的数据表的名称,并以此作为 flag 提交。(答案格 式如:abctable)

搜索 .mysql_history 找到 pay_sjtadminsjt

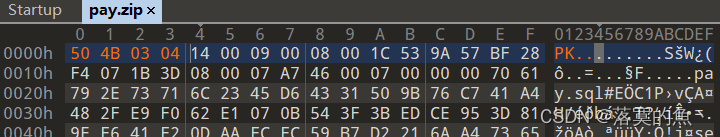

修复压缩包添加头:50 4B 03 04

通过查看hbase另外一张表‘passinfo’,获得pass为STmk6GZN

FLAG:pay_sjtadminsjt

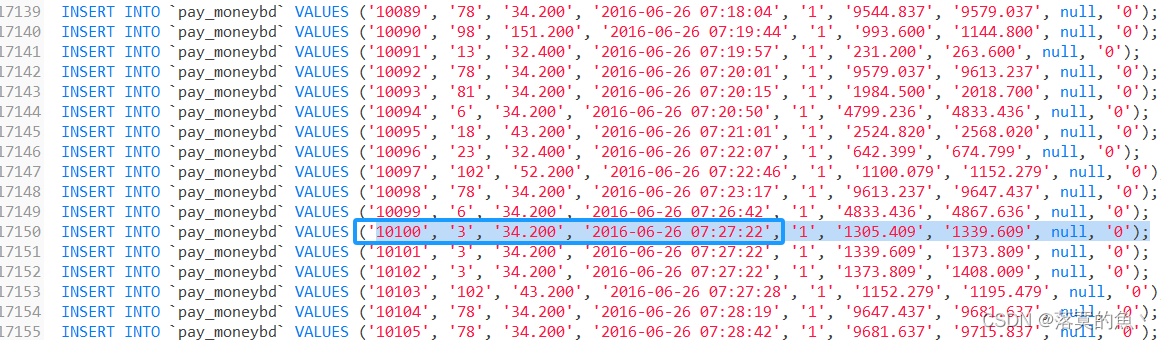

6.给出编号为 10100 的商户的资金交易变动后,最终的金额,并以此作为 flag 提交。(答案格式如:100.100)

FLAG:34.200

任务 6:检材 6.rar 上的任务 (23 分)

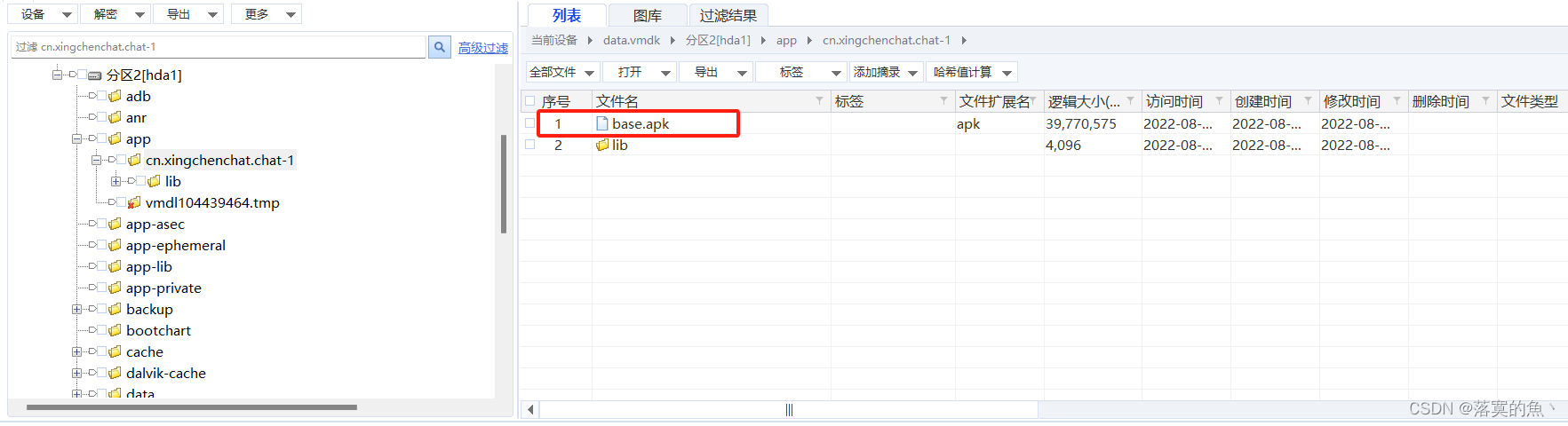

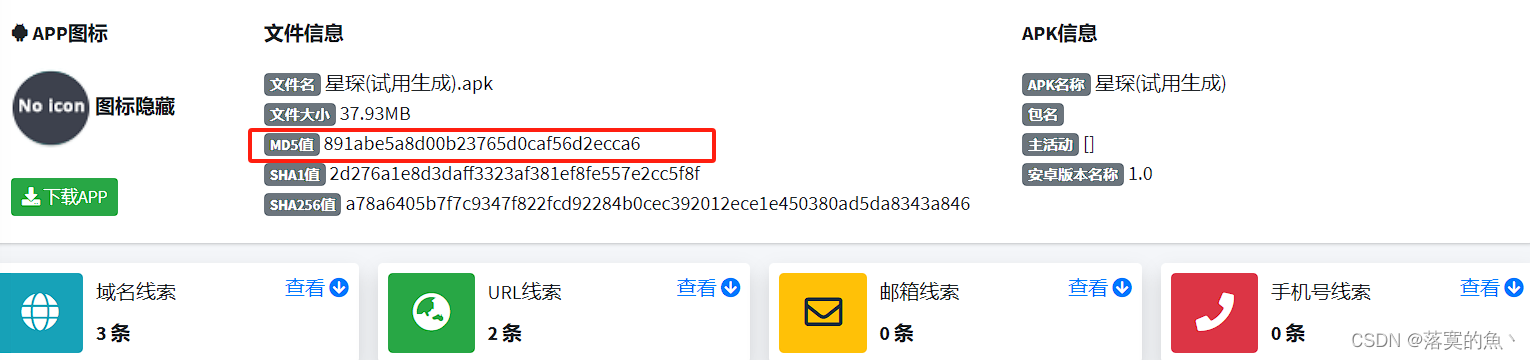

1.请分析手机模拟器中的即时通讯 APP,计算该 APK 的 MD5,并以此作为 flag 提交。

(答 案格式:69271864341AA3B2C1E6F2DCA5E90666) (2 分)

导入data.vmdk恢复数据找到了base.apk导出,可以使用在线网站:https://mogua.co/

FLAG:891abe5a8d00b23765d0caf56d2ecca6

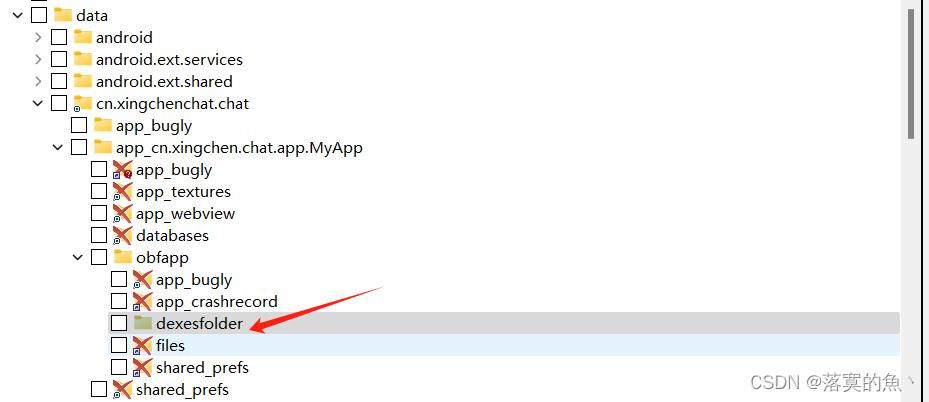

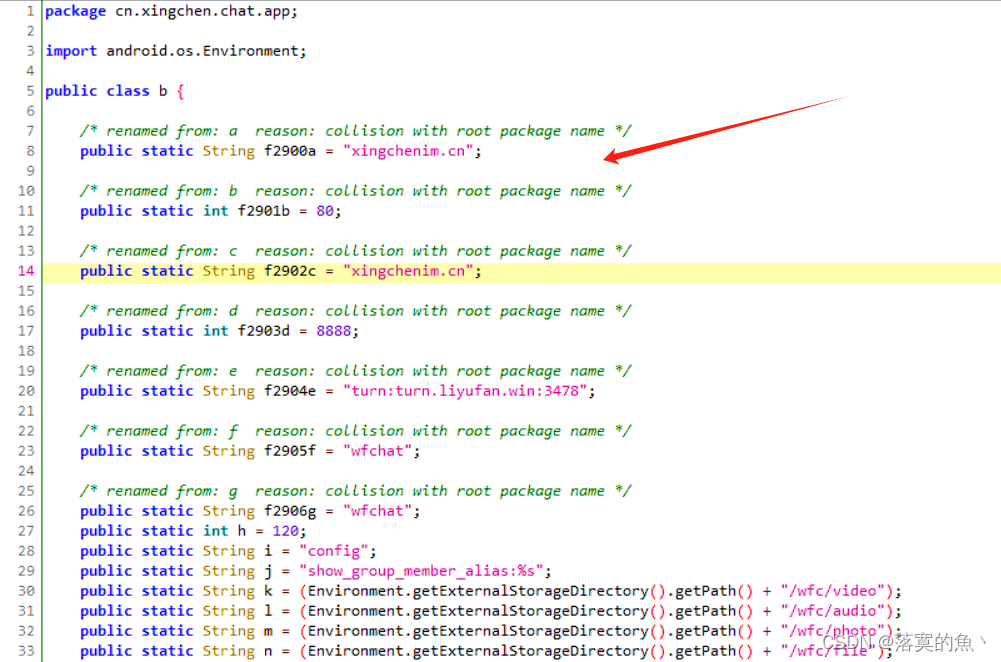

2.给出该 APP 后台服务器的域名,并以此作为 flag 提交。(答案格式:仅包含域名)(2 分)

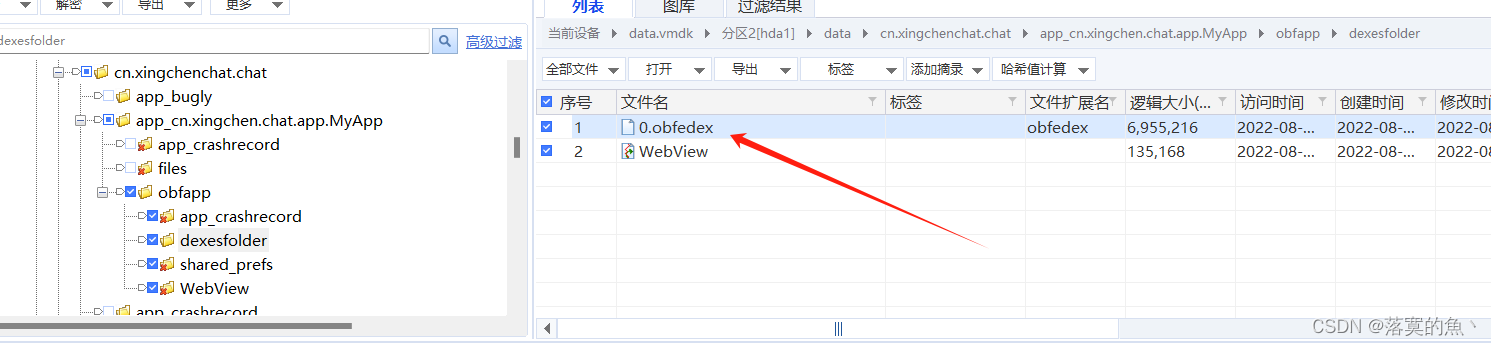

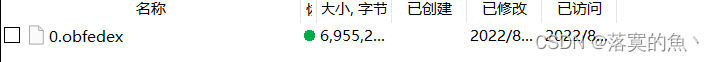

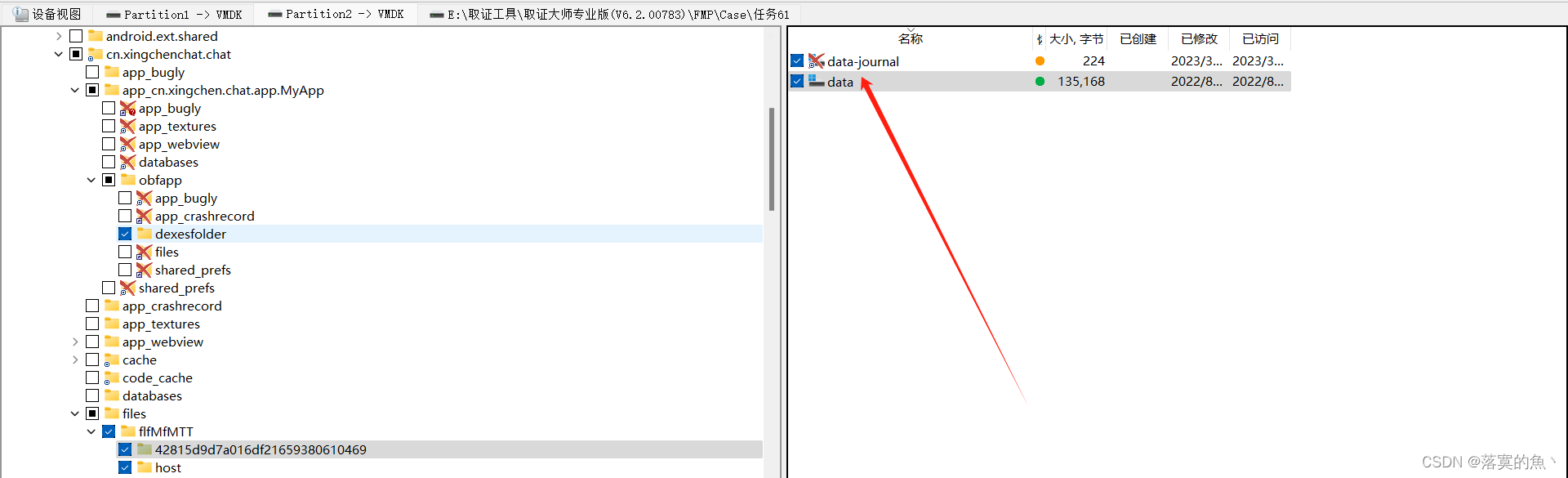

使用R-STUDIO在 下面代码块路径中发现了0.bodedex文件导出 分析即可。

Partition2\Root\data\cn.xingchenchat.chat\app_cn.xingchen.chat.app.MyApp\obfapp\dexesfolder\0.obfedex

FLAG:xingchenim.cn

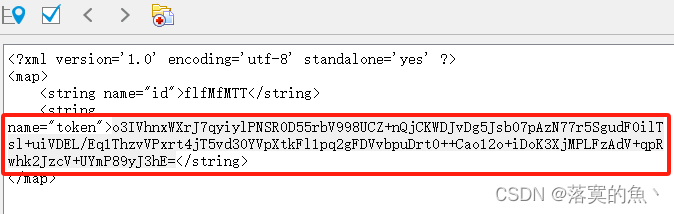

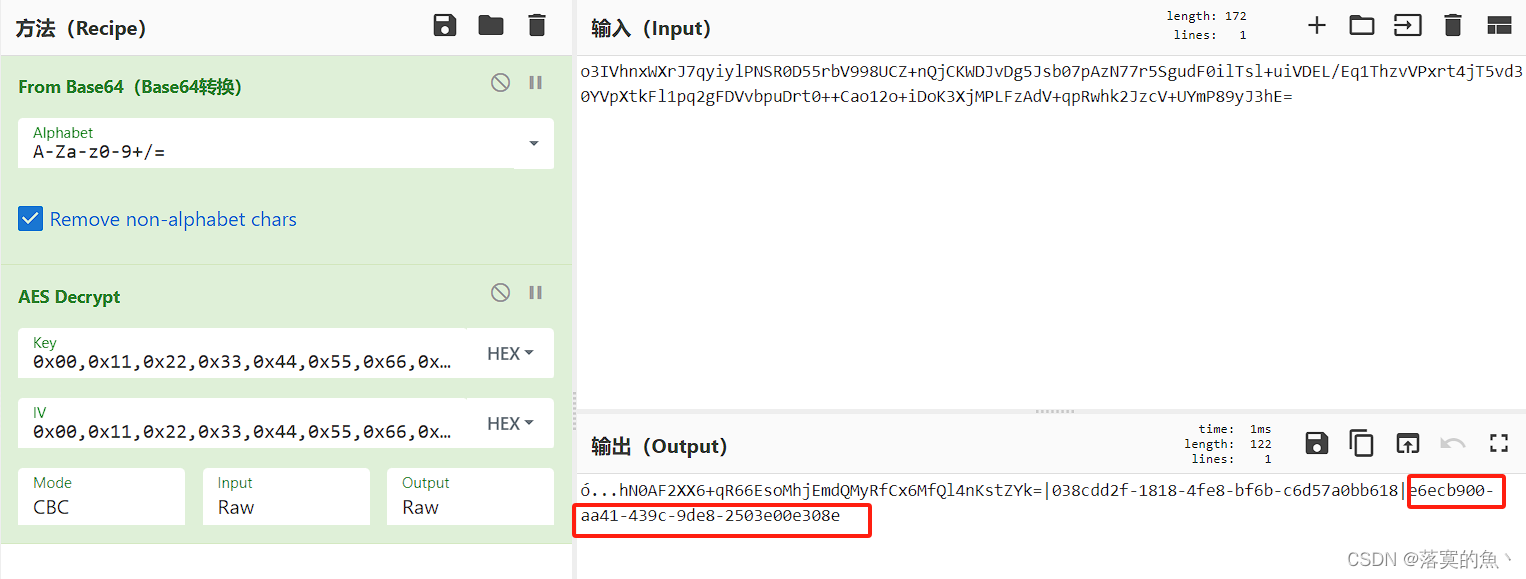

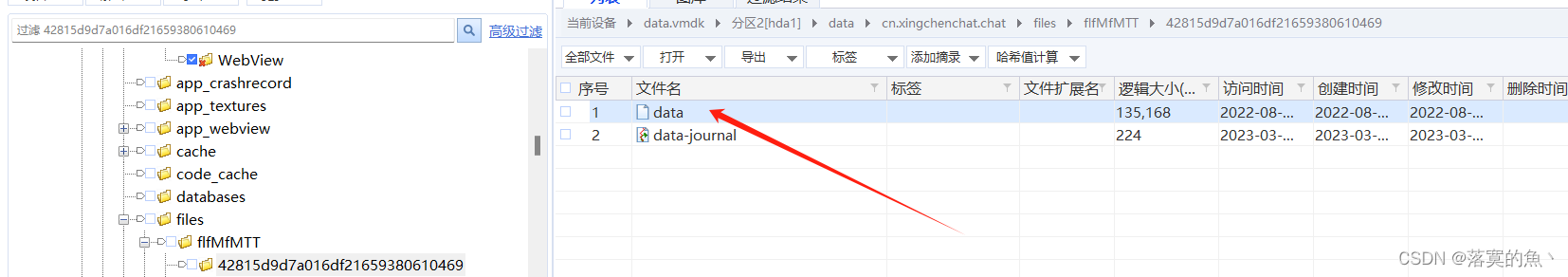

3.给出该 APP 当前账号加密聊天记录数据库时使用的密钥,并以此作为 flag 提交。(4 分)

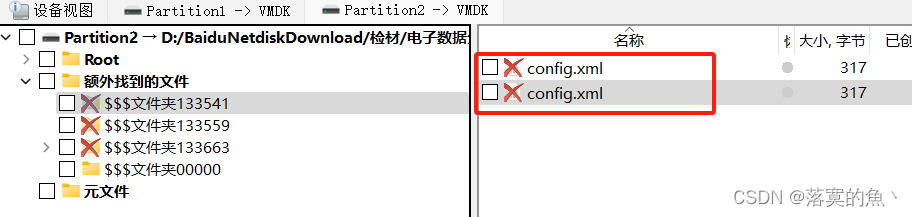

这里使用R-STUDIO在磁盘2中找到conflg.xml里面有串Base64的token值解码(有两个多尝试)

后面发现是AES解密 常量为:key是常量0x00,0x11,0x22,0x33,0x44,0x55,0x66,0x77,0x78,0x79,0x7A,0x7B,0x7C,0x7D,0x7E,0x7F

FLAG:e6ecb900-aa41-439c-9de8-2503e00e308e

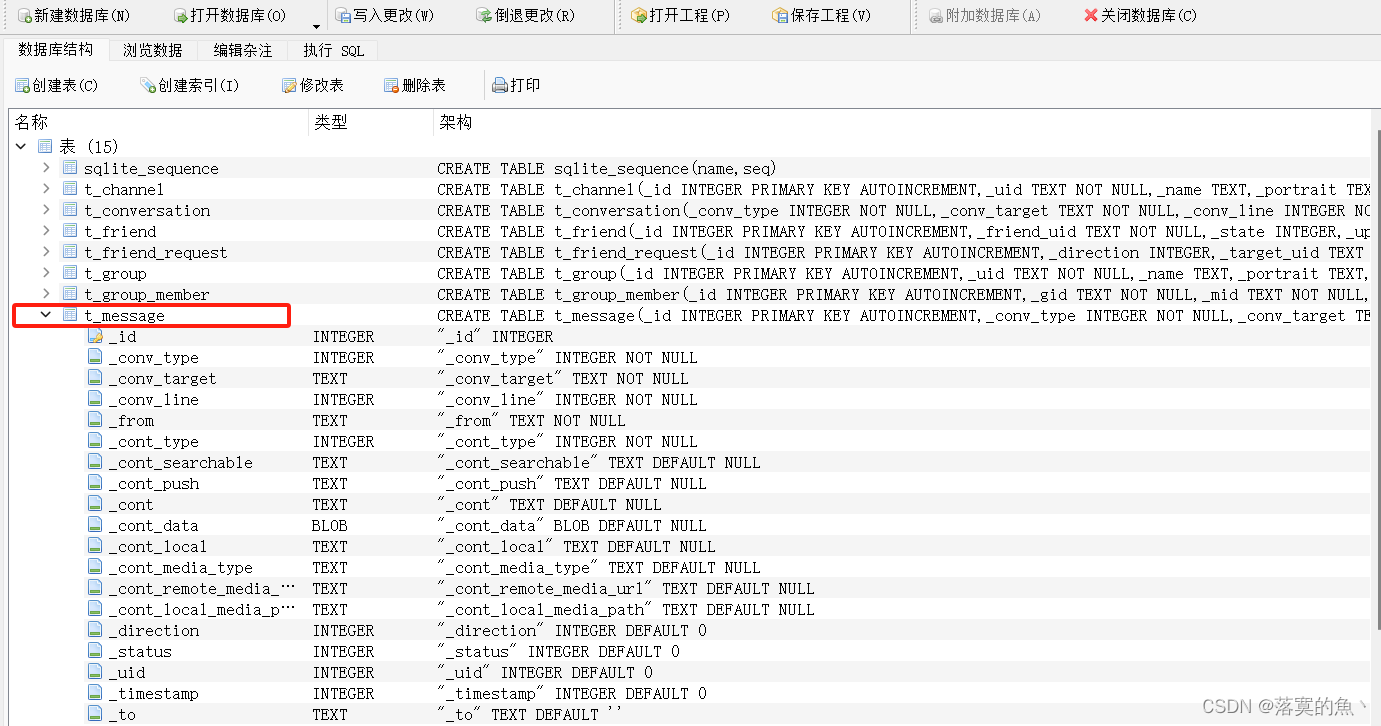

4.给出该 APP 中与“谭永”聊天最后一条消息的时间,并以此作为flag 提交。 (答案格式:2022-02-02 11 :11 :11) (3 分)

导入DB browser for sqlite数据库 查看即可 但是这里是加密的 需要输入密钥 密钥就是上一题的

导入在看不了只能导出sql使用Navicat 去看即可,最后一次聊天为“明天见”

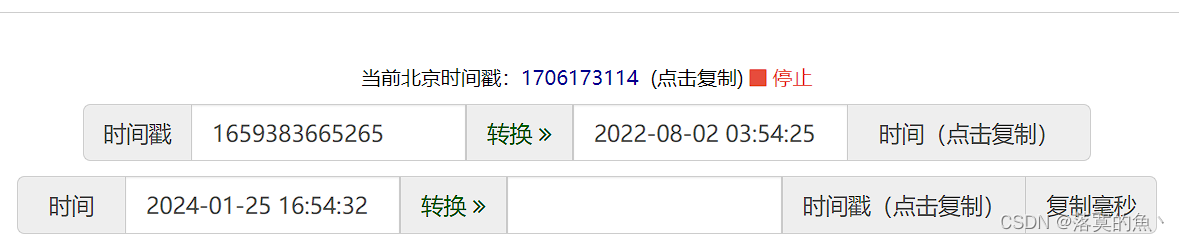

1659383665265 转为时间即可。

在线时间戳转换工具:http://shijianchuo.wiicha.com/

FLAG:2022-08-02 03:54:25

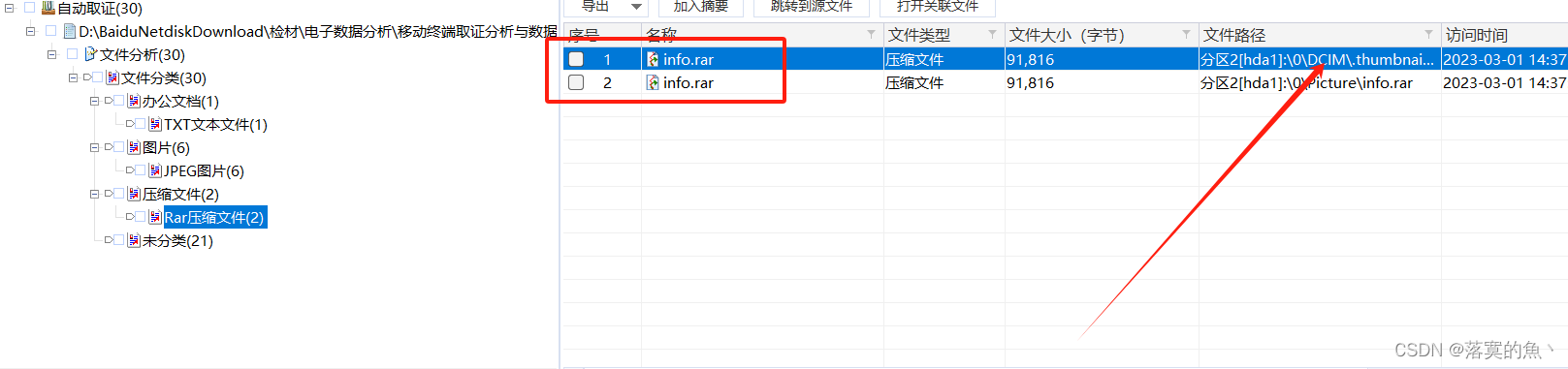

5.给出该 APP 中用户发给“谭永”的压缩包文件的 MD5,并以此作为 flag 提交。 (3 分)

加载sdcard.vmdk得到info.rar找到路径然后 点计算哈希值即可。

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

718

718

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?