先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

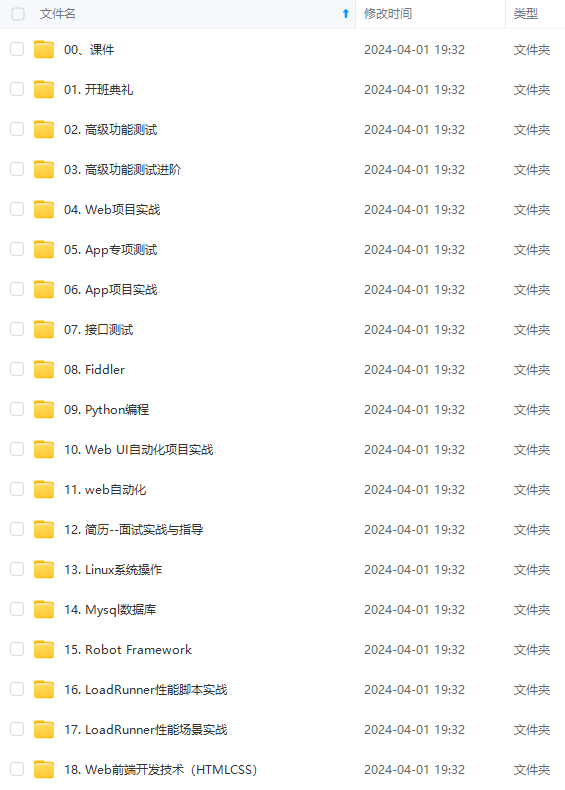

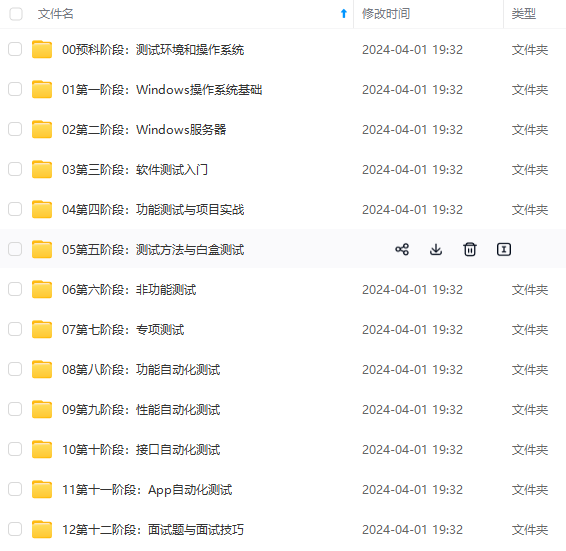

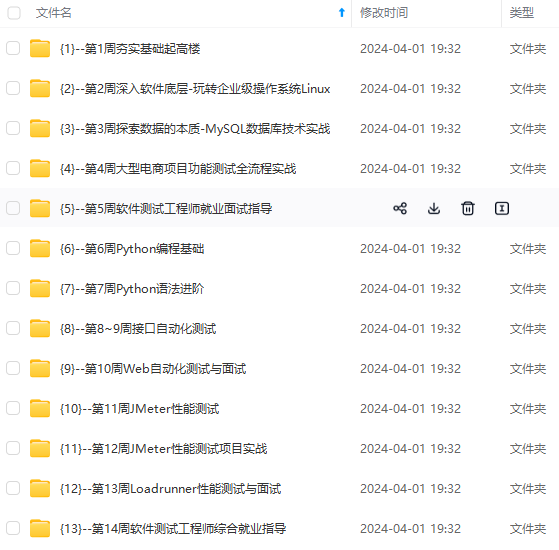

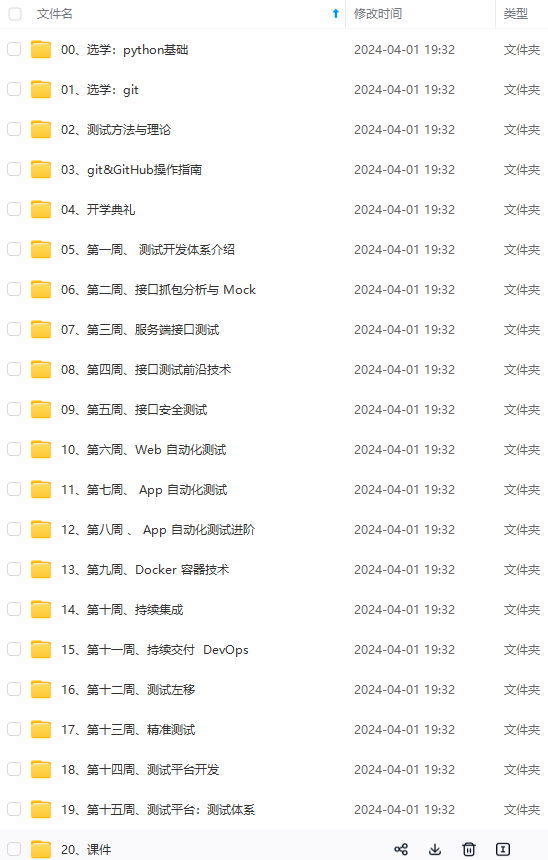

因此收集整理了一份《2024年最新软件测试全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024b (备注软件测试)

正文

1.2 使用方法

1.下载插件 PythonCall

在 Goby 的扩展程序页面,找到 PythonCall,点击下载按钮

2.配置 Python 安装路径和存储 Python 脚本的文件夹路径

在 Goby 的扩展程序页面中,在“已下载”标签中找到 PythonCall,点击配置按钮,填入配置信息

注:Windows系统下,在填写配置信息时,由于转义字符,文件路径需要使用两个反斜

示例:Python安装路径为C:\Python3\Python.exe,存储Python脚本的文件夹路径为C:\exp

对应的配置信息为:

pythonInstallationPath:C:\Python3\Python.exe

pythonScriptFolder: C:\exp

3.将你的 Python 脚本统一放置在存储Python脚本的文件夹中

每个 Python 脚本的名称需要同漏洞名称保持一致

示例:针对漏洞 CVE-2019-0708 BlueKeep Microsoft Remote Desktop RCE,你需要将Python 脚本保存至c:\exp\CVE-2019-0708 BlueKeep Microsoft Remote Desktop RCE.py

Python 脚本的启动方式:将目标的 url 作为启动参数

注:poctest1.py 的内容为:

import os

import sys

if name == “__main__”:

print(sys.argv[1])

a = input(“wait”)

4.单击漏洞相关页面上的 pyexp 按钮

0×02 插件开发

2.1 开发思路

参考了插件示例中的漏洞列表页 - vulList,点击按钮可以一键调用本地 Metasploit 框架,对漏洞进行检测。

结合实际应用场景,简化用户操作,我对代码结构重新进行了设计。

2.1.1 漏洞匹配逻辑

最简单的漏洞匹配方式是建立一个映射,每个漏洞对应一个 Python 脚本。但对于用户来说,如果有多个 Python 脚本,需要逐一建立映射。

为了简化用户操作,使用漏洞名称作为映射规则,每个 Python 脚本使用 Goby 定义的漏洞名称作为命名规则。这样一来,用户只需要设置存储 Python 脚本的文件夹即可。

实现代码:

goby.registerCommand(‘pyexp’, function (content) {

let config = goby.getConfiguration();

let pythonInstallationPath = config.pythonInstallationPath.default;

let pythonScriptFolder = config.pythonScriptFolder.default;

let ip = content.hostinfo;

if (!pythonInstallationPath) return goby.showInformationMessage(‘Please set the python installation path’);

if (!pythonScriptFolder) return goby.showInformationMessage(‘Please set the path of the folder where the python scripts are stored’);

let cmd = ${pythonInstallationPath} "${pythonScriptFolder}${content.name}.py" ${ip};

if (os.type() == ‘Windows_NT’) {

//windows

cp.exec(start ${cmd});

} else if (os.type() == ‘Darwin’) {

//mac

cp.exec(osascript -e 'tell application "Terminal" to do script "${cmd}"');

} else if (os.type() == ‘Linux’) {

//Linux

cp.exec(bash -c "${cmd}");

}

});

2.1.2 按钮显示逻辑

实现效果:只在有对应 Python 脚本的漏洞页面显示执行按钮

实现流程:

- 将按钮属性定义为变量 pyexp_visi

- 在启动插件时,通过 content.name 读出漏洞名称

- 拼接出 Python 脚本的绝对路径

- 调用 fs.statSync 判断 Python 脚本是否存在,如果存在,返回 true,显示按钮

注:判断 Python 脚本是否存在时需要使用同步方法 fs.statSync,获得正确的返回结果。如果使用异步方法

fs.stat,将无法返回正确结果。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注软件测试)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

获取:vip1024b (备注软件测试)**

[外链图片转存中…(img-GJ1pkPT0-1713559422500)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?