也可以参考cloudflare的流程:https://www.cloudflare.com/learning/ssl/keyless-ssl/

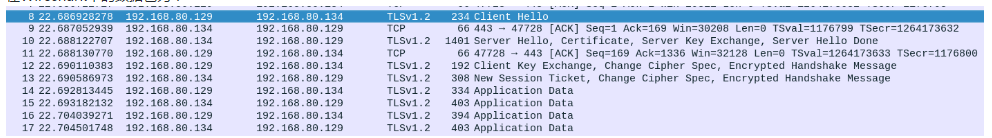

在Wireshark中的数据包为:

上图的流程大概可总结为:

- 客户端开始新的握手,并将自身支持的功能提交给服务器。

- 服务器选择连接参数。

- 服务器发送其证书链。

- 根据选择的密钥交换方式,服务器发送生成主密钥的额外信息。

- 服务器通知自己完成了协商过程。

- 客户端发送生成主密钥所需的额外信息。

- 客户端切换加密方式并通知服务器。

- 客户端计算发送和接收到的握手消息的MAC并发送。

- 服务器切换加密方式并通知客户端。

- 服务器计算发送和接收到的握手消息的MAC并发送。

TLS/SSL使用非对称加密提供身份认证和密钥协商(RSA、DH、ECC),使用对称加密完成信息加密(AES、DES、RC4),使用散列算法提供完整校验(MD5、SHA)

接下来将用Wireshark来分析一次真实的握手过程

1.2.1 ClientHello

ClientHello为握手的第一条消息,发送的内容有:

- TLS版本

- Handshake Type

- 随机数:总共包含32字节的数据。只有28字节是随机生成的,剩余的4字

节包含额外的信息,受客户端时钟的影响。这里标记为random_c - Session ID:在第一次连接时,会话ID( session D)字段是空的,这表示客户端并不希望恢复某个已存在的会话。在后续的连接中,这个字段可以保存会话的唯一标识。服务器可以借助会话ID在自己的缓存中找到对应的会话状态

- 支持的密码套件cipher suites:客户端支持的所有密码套件组成的列表,该列表是按优先

级顺序排列的 - 压缩方法:客户端可以提交一个或多个支持压缩的方法。默认的压缩方法是null,代表没有压缩

- Extensions:扩展( extension)块由任意数量的扩展组成。这些扩展会携带额外数据。

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1593

1593

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?