还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

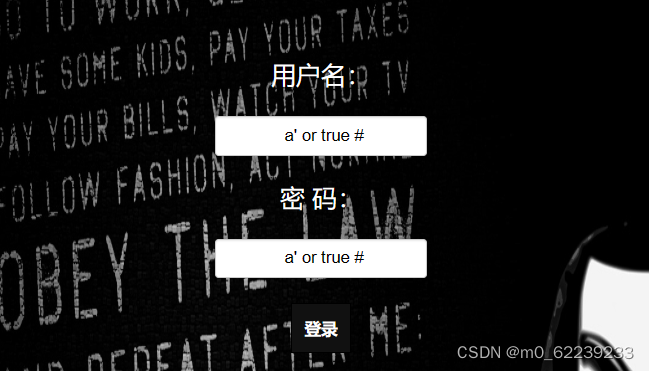

username输入

1"时,形成的sql语句是正确的

SELECT*FROM table_name WHERE username='1"'and password='123';

当字符串内需要包含双引号时,除了使用转义字符外,也可以使用一对单引号来包括字符串。字符串内的双引号被视为普通字符,无需特殊处理

同理,当字符串内需要包含单引号时,除了使用转义字符外,也可以使用一对双引号来包括字符串。字符串内的单引号被视为普通字符,无需特殊处理

username输入的是

1',形成的sql语句是错误的

SELECT*FROM table_name WHERE username='1''and password='123';

第一个单引号和第二个单引号形成了新的闭合,剩余第三个单引号,组成的sql语句不正确,于是语句报错。

所以可以推出SQL语句闭合方式是单引号。

假设SQL语句是双引号闭合的情况

username输入

1时,形成的sql语句是正确的

SELECT*FROM table_name WHERE username="1"and password="123";

username输入

1"时,形成的sql语句是

SELECT*FROM table_name WHERE username="1""and password="123";

正确的SQL语句不可以出现一对双引号包含双引号的。所以上面这条应该出现SQL报错,但实际没有报错,因此我们假设的双引号闭合方式是不成立的。

username输入的是

1',形成的sql语句是正确的,不会报错

SELECT*FROM table_name WHERE username="1'"and password="123";

而然实际上这条语句报错了,因此我们假设的双引号闭合方式是不成立的。

综上,我们可以推出SQL语句闭合方式是单引号。

第三步——进行SQL注入

方法一:万能账号密码

知识点:万能账号密码原理

一般来说,有账号密码登陆的题,在判断完闭合方式后,可以尝试先用万能账号密码解题

由第二步知,该数据库闭合方式为单引号'

所以此处使用单引号字符型的万能密码,即可获得正确的flag

(用户名和密码至少有一个输入万能密码即可获得正确的flag)

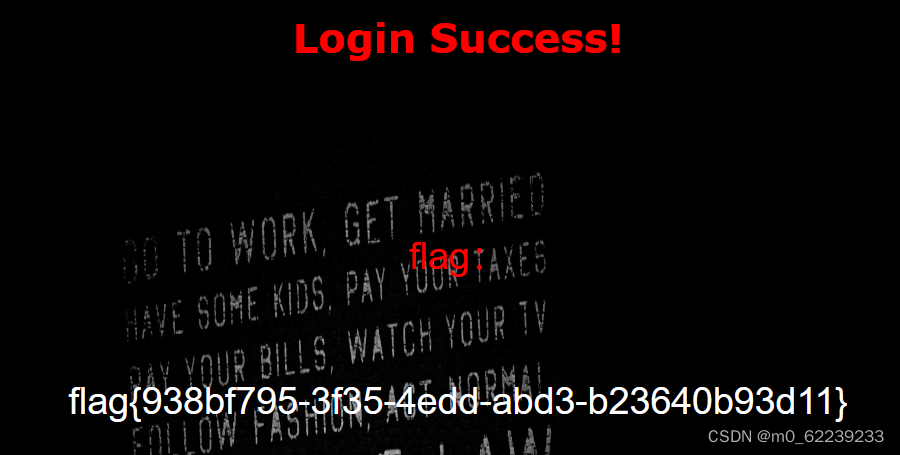

得到正确的flag

flag{938bf795-3f35-4edd-abd3-b23640b93d11}

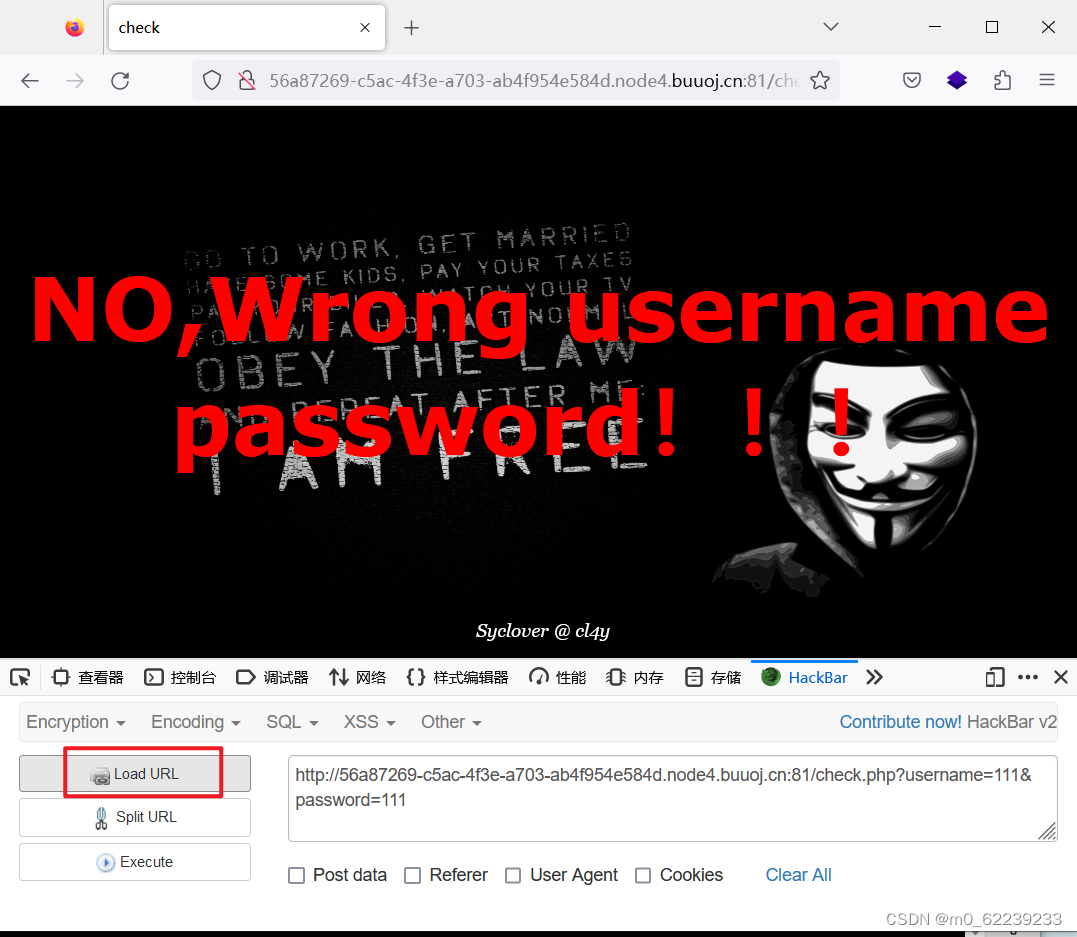

方法二:使用HackBar进行SQL注入

(思路和万能密码是一致的,这里学习一下HackBar的使用方式)

一、查看页面的传参方式

随便输入一些数字(用户:111,密码:111)

先看界面中的url,可以看到我们输入的账号密码都显示在url中,可知此处是get传参

——>这个界面是check.php页面

——>所以我们可以用HackBar进行SQL注入

http://6c94579b-e71a-4310-9e9d-8d74f371cbaf.node4.buuoj.cn:81/check.php?username=aaa&password=111

GET比POST更不安全,因为GET参数会直接暴露在url上。所以不能用来传递敏感信息

?表示传参,后面跟着的是参数username=aaa&password=111。一般来说,?的内容都是用户可控的。

传入SQL语句可控参数分为两类

- 数字类型,参数不用被引号引用

?passord=111- 其他类型,参数需要被引号引用

?username="aaa"

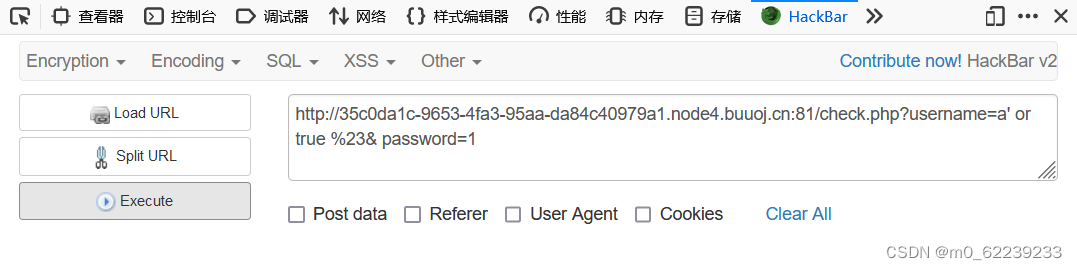

二、使用HackBar进行SQL注入

知识点:POST和GET请求参数编码方式

Load URL(加载网址):将网址“框”下来

Split URL(切分网址):自动切分网址,便于快速找出需要修的地方

Execute(执行):相当于F5

1、先“Load URL”,

2.然后在框中输入语句

2.然后在框中输入语句

/check.php?username=a' or true %23& password=1

GET传参要经过url编码,所以使用url进行输入时,不能使用#,而应该使用其url编码%23

3.然后点击“Execute”,即可获得正确flag

思路总结

题目类型:

- SQL注入

做题步骤:

- 先找到页面中有数据交互的地方

- 判断SQL语句的闭合方式

- 进行SQL注入(万能密码/Hackbar)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?