2、文件转换:将用户可控内容转换为PDF等文件类型。

3、文件上传:SVG文件如果在服务器端渲染可能导致SSRF。

4、文件导入:例如Excel文档、Word文档、Zip文件等通常需要服务器端处理。修改XML文件(存在于Excel、Word中)可能导致文档在服务器端处理时出现XXE/SSRF漏洞。

SSRF

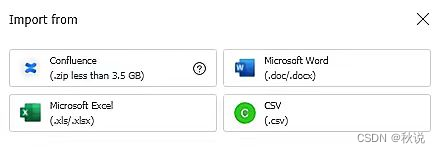

本次渗透功能点即为文件导入:

尝试导入 Microsoft Office 文档,若文档中的 XML 得到处理且允许外部实体,则可能会泄露文件/URL等信息。但使用多个Payload后,仍不见有效回显。

经过进一步测试,排除利用 Office 文档中任何内容的可能性。

现在还有 2 个选项可供导入:CSV 和 Confluence ZIP 文件。CSV 不需要太多处理,故关注 Confluence 文件。

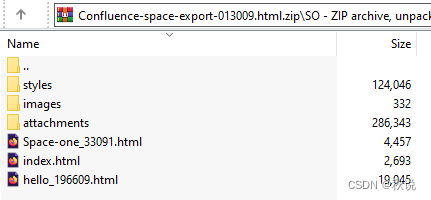

Confluence 提供了导出页面的选项。导出为 ZIP 文件的选项之一是包含每个页面的 HTML 内容。导出示例如下所示:

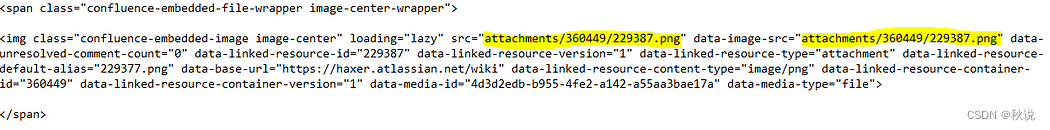

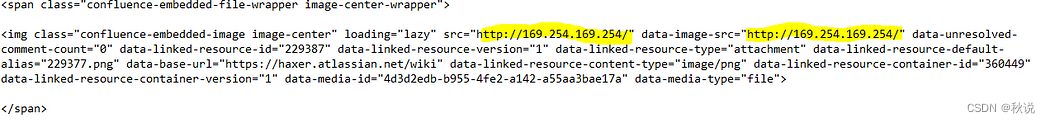

每个页面都表示为 HTML 文件,任何图像/附件/样式都存储在本地由 HTML 文件引用。示例片段如下,附件在 Confluence 页面中用作图像:

每当将 Confluence zip 上传到 Lark 时,原始 Confluence 页面中包含的所有图像都会上传/添加到生成的 Lark Wiki 页面中。

既然 Lark 通过路径获取内容,此时将路径更改为实际的 URL,或许 Lark 将在任何 URL 抓取图像。

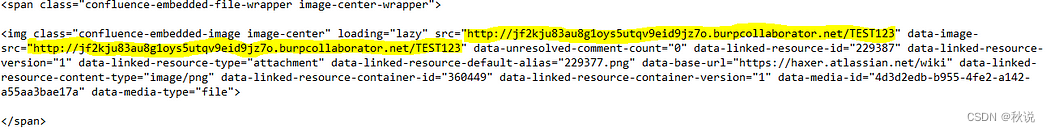

故开始验证,尝试修改图像源以指向 Burp Collaborator 域,如下所示:

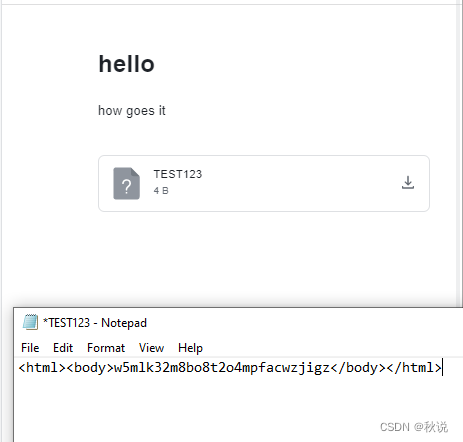

将修改后的 HTML 保存并添加回 ZIP ,再导入到 Lark 中。回显如下:

Collaborator 收到了请求,且生成的 Lark Wiki 页面包含来自 Collaborator 的完整回复正文。

故验证成功,且意味着提供的 URL 不必是图像,即任何 URL 的内容都可作为附件生成至 Lark Wiki 页面中。

扩大危害

请求 Burp Collaborator 的 IP 来自 AWS,故可尝试从元数据 URL (169.254.169.254) 中窃取信息。修改文件如下并重复上述操作:

然而并无回显,推测程序的 SSRF 防护导致不可访问内部 IP。

进行子域名枚举再进行测试,成功概率很小但仍可尝试,然而此法失败。重定向是绕过SSRF的一个方法。

重定向可参考:【网络安全】利用 Gopher 实现雅虎邮件 Blind SSRF 升级至 RCE远程命令执行

使用重定向的渗透过程如下:

1、使用重定向脚本将流量从我的服务器302重定向到AWS元数据 URL

2、修改 Confluence 页面的图像 URL,使其指向我的服务器

3、保存并导入压缩文件到 Lark(如果重定向被跟随并绕过了保护机制,则渗透成功)

4、失败,重定向并未绕过SSRF防护

似乎山重水复疑无路了,但不妨再想想,我站在河边(服务端),对岸有flag(内网),我又不会游泳(权限),如何拿到对岸的flag呢?答案很简单,桥或摆渡人。

所以,DNS 重新绑定是值得尝试的。简要来说就是将一个域名绑定到一个看似安全的IP地址上,以欺骗服务端认为该请求合法。在成功建立连接后再将域名重新绑定到内网IP,从而绕过请求伪造保护。

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以联系领取~

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

2️⃣视频配套工具&国内外网安书籍、文档

① 工具

② 视频

③ 书籍

资源较为敏感,未展示全面,需要的最下面获取

② 简历模板

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

779

779

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?