本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。

最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收到几条私信,发现大家对一套完整的系统的网络安全从学习路线到学习资料,甚至是工具有着不小的需求。

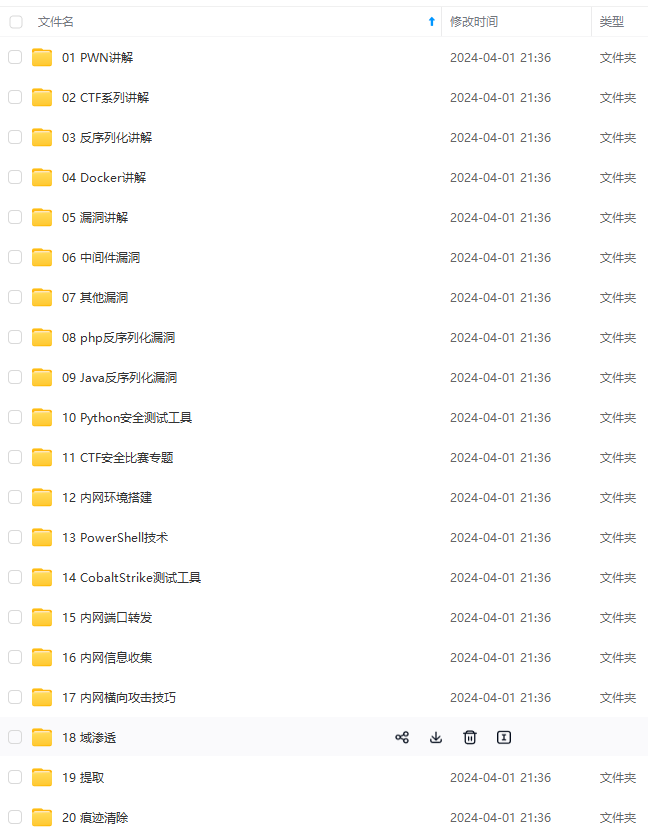

最后,我将这部分内容融会贯通成了一套282G的网络安全资料包,所有类目条理清晰,知识点层层递进,需要的小伙伴可以点击下方小卡片领取哦!下面就开始进入正题,如何从一个萌新一步一步进入网络安全行业。

学习路线图

其中最为瞩目也是最为基础的就是网络安全学习路线图,这里我给大家分享一份打磨了3个月,已经更新到4.0版本的网络安全学习路线图。

相比起繁琐的文字,还是生动的视频教程更加适合零基础的同学们学习,这里也是整理了一份与上述学习路线一一对应的网络安全视频教程。

网络安全工具箱

当然,当你入门之后,仅仅是视频教程已经不能满足你的需求了,你肯定需要学习各种工具的使用以及大量的实战项目,这里也分享一份我自己整理的网络安全入门工具以及使用教程和实战。

项目实战

最后就是项目实战,这里带来的是SRC资料&HW资料,毕竟实战是检验真理的唯一标准嘛~

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

B、对信息安全事件进行有效管理和响应,最小化事件所造成的损失和负面影响,是组

织信息安全战略的一部分

C、应急响应是信息安全事件管理的重要内容

D.、通过部署信息安全策略并配合部署防护措施,能够对信息及信息系统提供保护, 杜

绝信息安全事件的发生

答案: D

62. 有关危害国家秘密安全的行为的法律责任,正确的是:

A、严重违反保密规定行为只要发生,无论产生泄密实际后果,都要依法追究责任

B、非法获取国家秘密,不会构成刑事犯罪,不需承担刑事责任

C.、过失泄露国家秘密,不会构成刑事犯罪,不需承担刑事责任

D、承担了刑事责任,无需再承担行政责任和/或其他处分

答案: A

63. 金女士经常通过计算机在互联网上购物,从安全角度看,下面哪项

是不好的操作习惯()

A、使用专用上网购物用计算机,安装好软件后不要对该计算机上的系统软件,应用软

件进行升级

B、为计算机安装具有良好声誉的安全防护软件,包括病毒查杀,安全检查和安全加固

方面的软件

C、在 IE 的配置中,设置只能下载和安装经过签名的,安全的 ActiveX 控件

D、在使用网络浏览器时,设置不在计算机中保留网络历史纪录和表单数据

答案: A

64. 在设计信息系统安全保障方案时,以下哪个做法是错误的:

A、要充分切合信息安全需求并且实际可行

B、要充分考虑成本效益,在满足合规性要求和风险处置要求的前提下,尽量控制成本

C、要充分采取新技术,在使用过程中不断完善成熟,精益求精,实现技术投入保值要

求

D、要充分考虑用户管理和文化的可接受性,减少系统方案障碍

答案: C

65. 由于发生了一起针对服务器的口令暴力破解攻击,管理员决定对设置帐户锁定策略以对

抗口令暴力破解。他设置了以下账户锁定策略如下:

复位账户锁定计数器 5 分钟

账户锁定时间 10 分钟

账户锁定阀值 3 次无效登陆

以下关于以上策略设置后的说法哪个是正确的

A、设置账户锁定策略后,攻击者无法再进行口令暴力破解,所有输错的密码的拥护就

会被锁住

B、如果正常用户部小心输错了 3 次密码,那么该账户就会被锁定 10 分钟, 10 分钟

内即使输入正确的密码,也无法登录系统

C、如果正常用户不小心连续输入错误密码 3 次,那么该拥护帐号被锁定 5 分钟, 5

分钟内即使交了正确的密码,也无法登录系统

D、攻击者在进行口令破解时,只要连续输错 3 次密码,该账户就被锁定 10 分钟,而

正常拥护登陆不受影响

答案: B

66. 为了防御网络监听,最常用的方法是()

A、采用物理传输(非网络)

B、信息加密

C、无线网

D、使用专线传输

答案:B

67. 在网络安全中,在未经许可的情况下,对信息进行删除或修改,这是对()的攻击。

A、可用性

B、保密性

C、完整性

D、真实性

答案:C

68. 使网络服务器中充斥着大量要求回复的信息,消耗带宽,导致网络或系统停止正常服务,

这属于()漏洞。

A、拒绝服务

B、文件共享

C、BIND 漏洞

D、远程过程调用

答案:A

69. 针对窃听攻击采取的安全服务是( )

A、鉴别服务

B、数据机密性服务

C、数据完整性服务

D、抗抵赖服务

答案:B

70. 通过截取以前的合法记录稍后重新加入一个连接,叫做重放攻击,为防止这种情况,可

以采用的方法是()

A、加密

B、加入时间戳

C、认证

D、使用密钥

答案:B

71. 能完成不同的 VLAN 之间数据传递的设备是()

A.中继器

B.二层交换器

C.网桥

D.路由器

答案:D

72. 一个 VLAN 可以看作是一个()

A.冲突域

B.广播域

C.管理域

D.阻塞域

答案:B

73. 以下网络地址中属于 B 类的可用 IP 地址的是()

A. 192.12.31.2

B.191.12.255.255

C. 55.32.255.0

D.128.34.255.9

答案:D

74. 在运行 Windows 的计算机中配置网关,类似于在路由器中配置()

A.直接路由

B.默认路由

C.静态路由

D.动态路由

答案:C

75. 100BASE-T 规定,Hub 通过 RJ45 接口与计算机连线距离不超过()米

A.50 米

B.100 米

C.150 米

D.185 米

答案 B

76. 在网络互连中,在网络层实现互连的设备是()

A.中继器

B.路由器

C.网桥

D.网关

答案:B

77. 如果一个单位的两个部门各有一个局域网,那么将它们互连的最简单的方法是使用()

A.网关

B.中继器

C.交换机

D.路由器

答案:C

78. TCP/IP 协议是 Internet 中计算机之间通信所必须共同遵循的一种()

A.信息资源

B.通信规定

C.软件

D.硬件

答案:B

79. IP 地址能惟一地确定 Internet 上每台计算机与每个用户的()

A.距离

B.费用

C.位置

D.时间

答案:C

80. “www.itsec.gov.cn”是 Internet 中主机的()

A.硬件编码

B.密码

C.软件编码

D.域名

答案:D

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!**

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

481

481

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?