OAuth2协议可以用于不同类型的应用程序,但它最常用于web、移动和桌面应用程序。本节将讨论在web应用程序中部署OAuth2,也称为web应用程序流(或授权代码授予)。

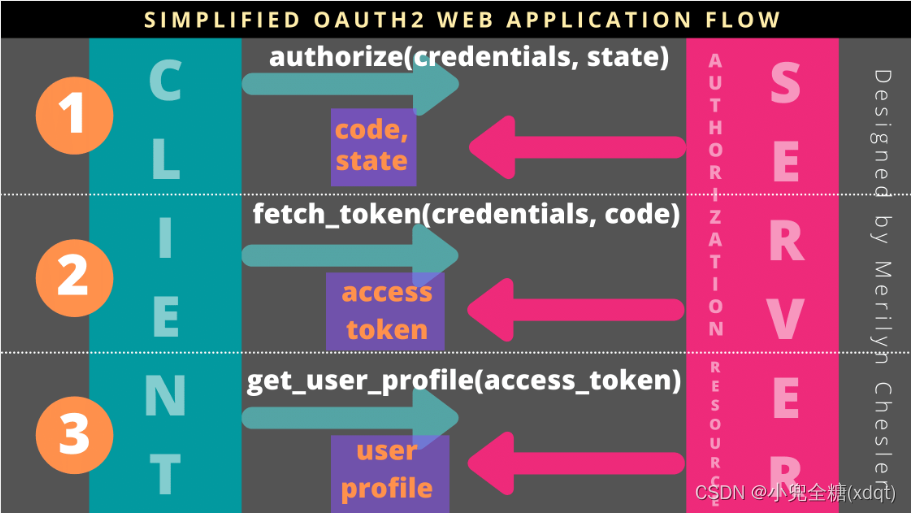

一个简化的Web应用流程如下图所示:

该流程基本上是客户端(web应用程序)和服务器(OAuth2提供者)之间的通信和信息交换,它由三个步骤组成:

- 认证

- 获取token

- 获取受保护的用户信息

在实现这个流程之前,web开发人员通常必须向OAuth2提供商注册他们的web应用程序,并提供以下信息:

- 应用程序名称

- 应用程序托管在哪里

- URI端点(也称为重定向URI或回调URL)

注册后,OAuth2提供者将向注册者提供以下信息:

- Client ID:用于唯一标识web应用程序的公共凭证,类似于用户名

- Client secret:传递给服务器的私有凭证,类似于密码

- Authorization server UR:客户端请求授权的URL

- Access token URL:客户端用来交换访问令牌授权码的URL

- Resource server URL:客户端使用访问令牌访问受保护资源的URL,也可以与授权服务器相同

下面详解每一步

Step 1: Authorize

第一步,授权,通常在登录过程开始时调用。在此步骤中,web应用程序向用户请求权限,以授权访问其托管在第三方OAuth2提供商上的帐户。

Client - request permission

首先,web应用程序用以下信息构造一个URL:

- Response Type - 告诉授权服务器使用什么字段返回code值

- Client ID - web应用程序标识

- Redirect URI - where to redirect the user back to

- Scope - 指定web应用程序希望访问用户配置文件的哪一部分

- State - 是web应用程序提供的一个随机生成的字符串,授权服务器将简单地将其传递回去,以便web应用程序可以验证以减少欺诈

样例

https://api.authorization-server.com/authorize

?response_type=code

&client\_id=123

&redirect\_uri=https://your-web-app.com/redirect

&scope=photos

&state=1234-zyxa-9134-wpst

然后,用户被重定向到该URL,授权服务器将向用户显示一个提示,询问他们是否要授权此应用程序的请求:

Authorization Server - redirect back

用户授权web应用访问自己的第三方账号后,授权服务器会通过重定向URL将用户重定向回web应用,重定向URL包含以下信息:

- Code: web应用程序期望从服务器获得的短期授权代码

- State:先前从客户端传递的状态凭证

重定向样例

https://your-web-app.com/redirect

?code=123456

&state=1234-zyxa-9134-wpst

Step 2: Fetch Access Token

第二步是将授权代码交换为访问令牌。

Client - exchange

web应用程序向授权服务器的令牌端点发送一个HTTP POST请求,内容如下:

- Grant Type - 再次告诉授权服务器要使用哪个流或授权(对Web应用程序流使用authorization_code)

- Code -web应用程序从授权服务器接收到的授权代码

- Redirect URI - where to redirect the user back to

- Client ID - 与授权步骤中使用的客户端标识符相同

- Client Secret - OAuth2提供者在注册期间提供的密码

样例

https://api.authorization-server.com/token

grant\_type=authorization_code

&code=123456

&redirect\_uri=https://your-web-app.com/redirect

&client\_id=123

&client\_secret=456

Authorization Server - grant token

令牌端点将验证请求中的所有参数,确保代码没有过期,并且客户端ID和密钥匹配。如果一切正常,它将生成一个访问令牌,并在响应中返回它!

假设授权代码有效,授权服务器将生成访问令牌并将其返回给客户端。

样例

{

"access\_token": "KtsgPkCR7Y9b8F3fHo8MKg83ECKbJq31clcB",

"expires\_in": 3600,

"token\_type": "bearer"

}

OAuthLib 集成与实现

Step 1: Authorize

OAuthLib提供了一个WebApplicationClient类来实现上面描述的Web应用程序流。注册OAuth2提供者并获得客户端ID后,在web应用程序中创建WebApplicationClient的新实例。

from oauthlib.oauth2 import WebApplicationClient

client_id = 'xxxxx'

client = WebApplicationClient(client_id)

为了方便Web应用程序流中的授权步骤,WebApplicationClient类提供了一个prepare_request_uri()方法,该方法接受授权服务器URL及其相应的凭据来形成一个完整的URL。

authorization_url = 'https://api.authorization-server.com/authorize'

url = client.prepare_request_uri(

authorization_url,

redirect_uri = 'https://your-web-app.com/redirect',

scope = ['read:user'],

state = 'D8VAo311AAl\_49LAtM51HA'

)

print url

https://api.authorization-server.com/authorize

### 给大家的福利

**零基础入门**

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

**网络安全源码合集+工具包**

**所有资料共282G**,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

1443

1443

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?