学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

然后测试ping博客服务器,得到如下结果:

ping blog.yanghong.dev

Pinging blog.yanghong.dev [104.21.48.108] with 32 bytes of data:

Reply from 104.21.48.108: bytes=32 time=250ms TTL=52

Reply from 104.21.48.108: bytes=32 time=251ms TTL=52

Reply from 104.21.48.108: bytes=32 time=249ms TTL=52

Reply from 104.21.48.108: bytes=32 time=250ms TTL=52

Ping statistics for 104.21.48.108:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 249ms, Maximum = 251ms, Average = 250ms

能够ping通,但是我发现ping的IP地址并不是我博客服务器的实际IP地址。这是怎么回事呢?难道跟DNS的Proxied模式有关?我把DNS设置回DNS Only,然后再尝试ping服务器,得到如下结果:

ping blog.yanghong.dev

Pinging blog.yanghong.dev [205.xxx.xxx.xxx] with 32 bytes of data: #安全起见隐藏了实际的IP

Reply from 205.xxx.xxx.xxx: bytes=32 time=200ms TTL=51

Reply from 205.xxx.xxx.xxx: bytes=32 time=198ms TTL=51

Reply from 205.xxx.xxx.xxx: bytes=32 time=181ms TTL=51

Reply from 205.xxx.xxx.xxx: bytes=32 time=188ms TTL=51

Ping statistics for 205.xxx.xxx.xxx:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 181ms, Maximum = 200ms, Average = 191ms

这次IP地址就是我服务器的实际地址了。然后ssh也能正常登录了。果然是因为Proxied模式。

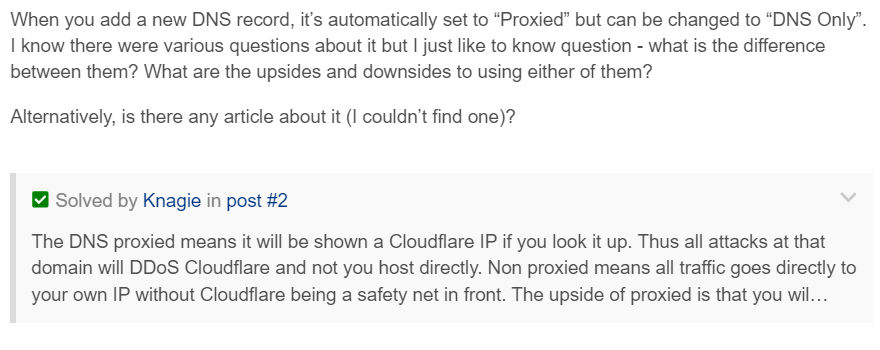

又试图搜索了一下原因,发现Cloudflare社区原来就有过同样的讨论:

仔细读了一下,原来这两种模式的主要区别在于:

- DNS Only模式下,所有的网络流量都会直接到服务器的实际IP。Cloudflare不会在这个过程中提供任何的安全防护。

- Proxied模式下,所有的网络请求都会进入Cloudflare的IP而不是直接访问服务器的实际IP。Cloudflare会在前端提供安全防护如DDOS。但是在这种模式下,所有的非标准端口就不能工作了。

这样就完美解释了我碰到的问题:浏览器访问blog(80/443标准端口)能正常工作,但是ssh(非标准端口)就没法连接上了。

作者个人Blog: HY’s Blog

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

9910

9910

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?