写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

* @param principals

* @return

*/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) {

return null;

}

/**

* 认证

* @param token

* @return

* @throws AuthenticationException

*/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

//获取用户名

String loginName = (String) token.getPrincipal();

SecurityServiceImpl securityService = new SecurityServiceImpl();

String password = securityService.findPassWordByLoginName(loginName);

if ("".equals(password) || password == null){

throw new UnknownAccountException("账户不存在");

}

return new SimpleAuthenticationInfo(loginName,password,this.getName());

}

}

##声明自定义的Relam

customRealm=com.pdx.shiro.realm.CustomRealm

securityManager.realms=$customRealm

> 编写测试类 🎏🎏

@Test

public void shiroLogin(){

//导入权限的ini文件构建权限工厂

Factory<SecurityManager> factory = new IniSecurityManagerFactory("classpath:shiro.ini");

//工厂构建安全管理器

SecurityManager instance = factory.getInstance();

//使用SecurityUtils工具获取主体

SecurityUtils.setSecurityManager(instance);

Subject subject = SecurityUtils.getSubject();

//构建账号

UsernamePasswordToken token = new UsernamePasswordToken("jay", "123");

//登陆操作

subject.login(token);

System.out.println("是否登陆成功:"+subject.isAuthenticated());

}

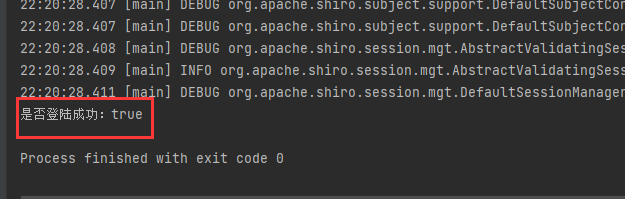

> 测试结果⌛️⌛️

**虽然代码运行成功,同样也返回了预期的结果,但是它的过程是如何实现的呢?**

#### []( )源码追踪阶段(开启疯狂Debug模式)🔎🔎

【1】通过`debug`模式去进入`subject.login(token)`下的默认实现类中发现, 正如认证流程图中显示的一样,`subject`将用户的用户名密码委托给了`SecurityManager`去做。**接着往下看**🔎

【2】通过这个方法的注释可以看出`SecurityManager`又将用户的`token`委托给内部认证组件`Authenticator`去做。**接着往下看**🔎

【3】通过源码可以发现,其实`SecurityManager`的内部组件都是相互推脱,认证组件`Authenticator`又将传来的用户的`token`交给`Realm`去作比较。**接着往下看**🔎

【4】从图中可以看出,当前对象是`Realm`类对象,而即将调用的方法就是第二个红色框框中的`doGetAuthenticationInfo(token)`方法。当我看到这个方法的时候,总有一种似曾相识的感觉,疯狂思考,是不是在哪里见过呀,突然灵机乍现!!!猛拍大腿!这不就是我们在自定义`Realm`中要重写的那个方法嘛!!!如果账号密码通过了,那么返回一个认证成功的`info`凭证,如果认证失败,则抛出异常。**接着往下看**🔎

【5】接下来,就看到我自定义的`Realm`类了,此类继承了`AuthorizingRealm`,并实现了里面的`doGetAuthenticationInfo()`方法,在这个方法里就可以进行一系列数据库的操作,并将查询到的数据库中存放的用户名和密码封装成一个`AuthenticationInfo`对象返回。**接着往下看**🔎

【6】剩下的就很简单了,就是把输入的账号密码和数据库中的账号密码对比一下即可!如果没有报错,就说明此次登陆操作成功了!!!

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

***93道网络安全面试题***

内容实在太多,不一一截图了

### 黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

#### 1️⃣零基础入门

##### ① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的**学习成长路线图**。可以说是**最科学最系统的学习路线**,大家跟着这个大的方向学习准没问题。

##### ② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?