给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

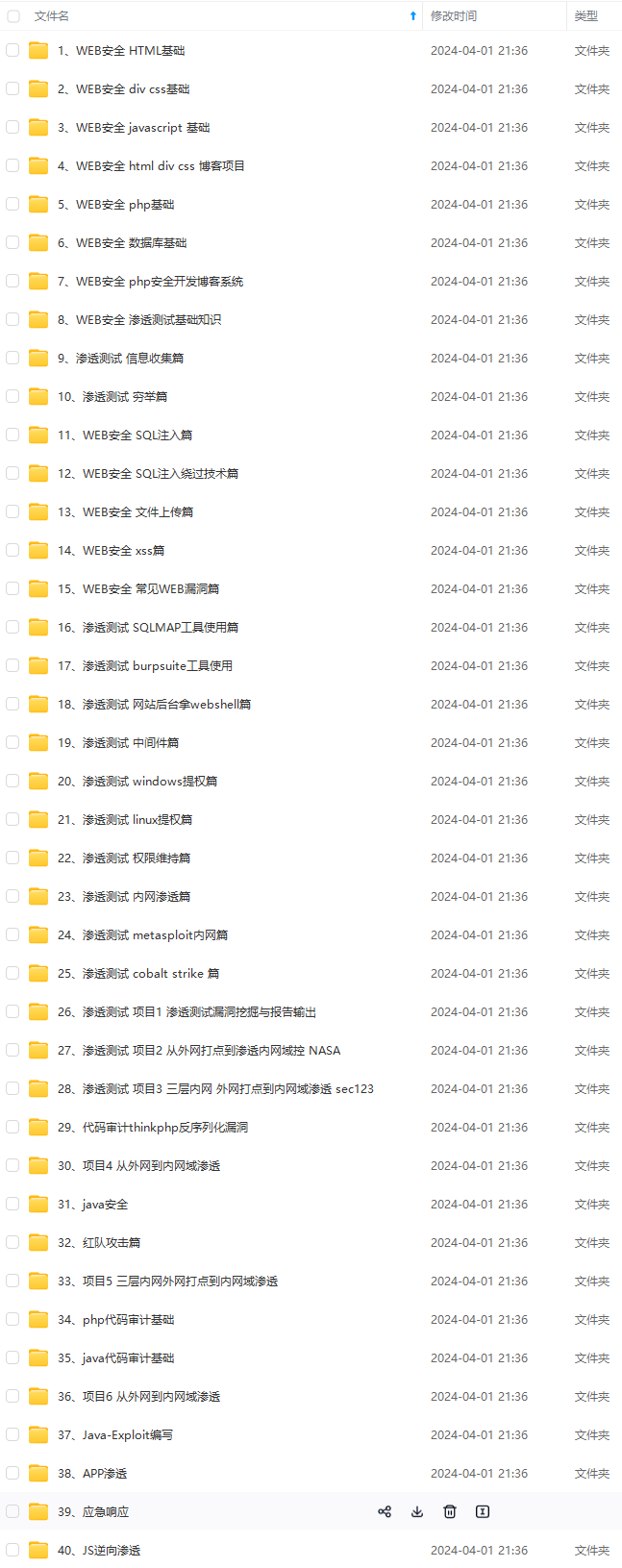

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

直接搜索命令

cat /etc/redhat-release

4.检材1系统中,网卡绑定的静态IP地址为

ifconfig

172.16.80.133

或者

cat /etc/sysconfig/network-scripts/ifcfg-ens33

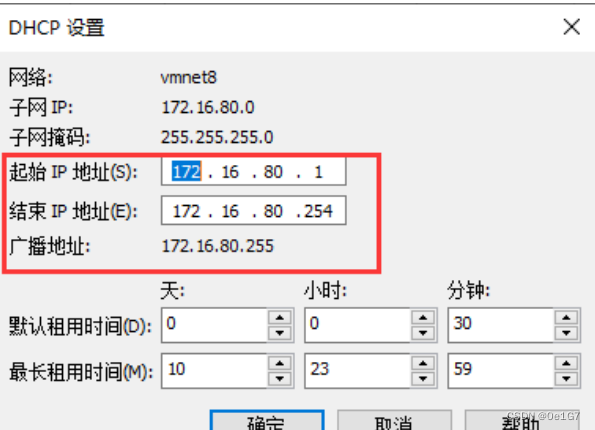

在这里发现这个服务器起的是静态IP,且是172网段的,我在等待发解压密码的时候已经把所有题目看过了,是一个java站,没怎么遇到过,可能会有点麻烦,IP什么配置起来可能不方便,所以这里不选择把static修改成dhcp的方式,而是选择使用修改虚拟网络编辑器的方式来配置,直接配置虚拟机的网段,使服务器的IP落在虚拟网络编辑器配置的虚拟网段内,来实现远程工具的连接。

先配置子网,再配置dhcp范围

点击确定即生效,xshell即可连接

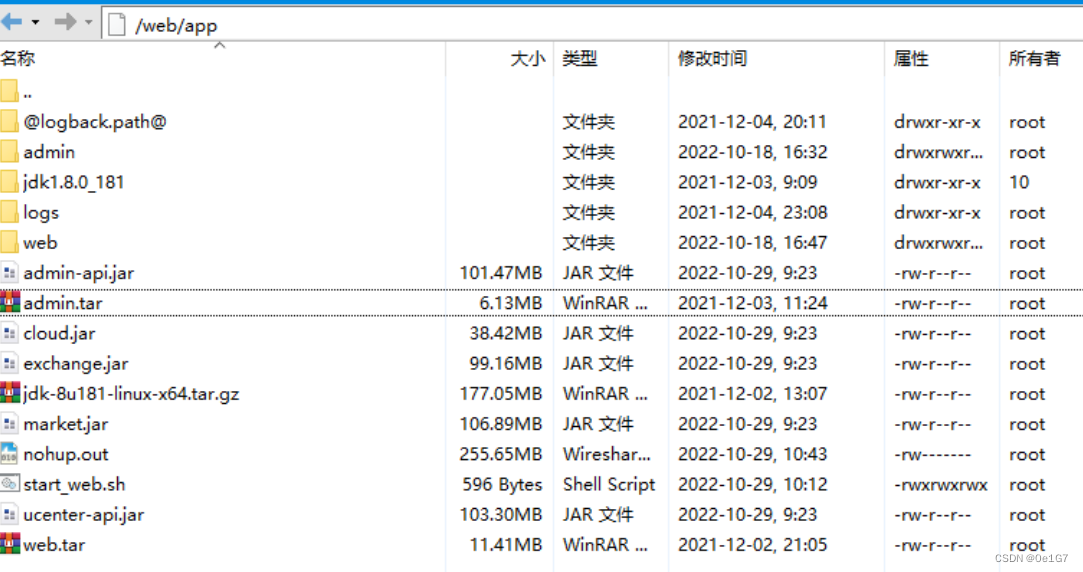

5.检材1中,网站jar包所存放的目录是(答案为绝对路径,如“/home/honglian/”)

分析–>Linux基本信息–>历史命令

分析历史命令可以得知网站的jar包在/web/app里面

或者一是可以看历史命令,二是搜索,使用命令fina / -name "*.jar",查找所有以jar结尾的文件可以清晰的看到网站运行都是在/web/app这个目录下的

查看一下该目录

里面共有5个jar包和2个tar包及tar包解压出来的文件夹

本题答案找到了但是对于整个服务器的重构,本题的使命还没有结束

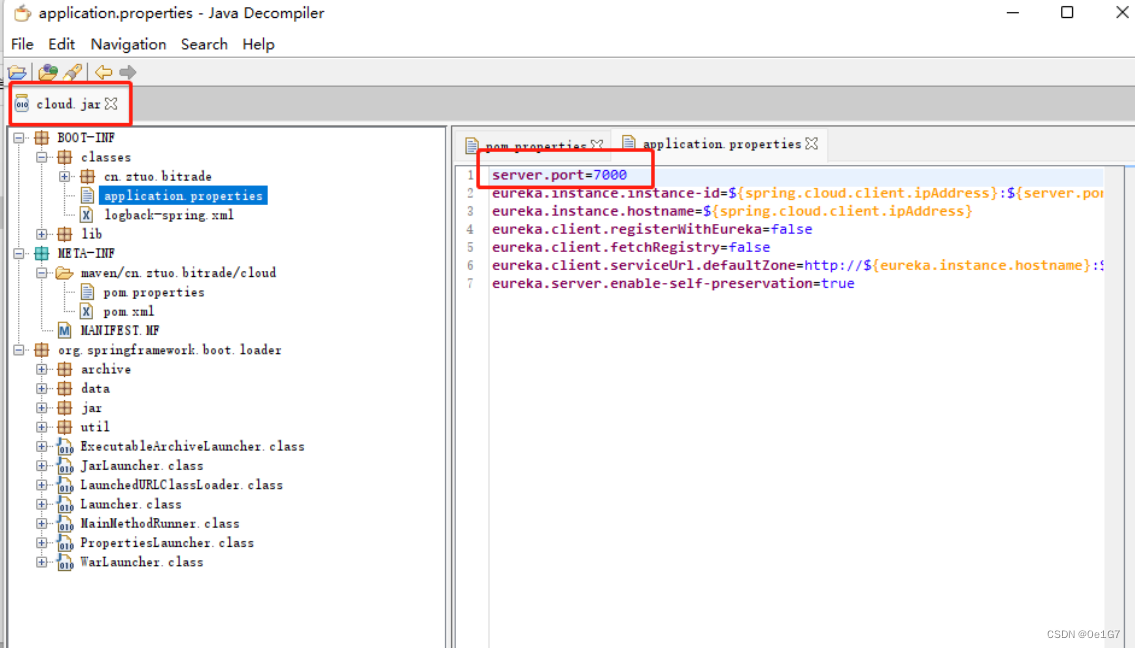

6.检材1中,监听7000端口的进程对应文件名为

最简单方法:

7000端口的文件名。在历史命令中,可以看到使用了一个 sh start_web.sh 的脚本,后来通过rm的命令给删掉了,所以需要过滤历史命令。思路一是找到所有jar包,查看配置文件的启动端口即可,如果没有则查看所有前端vue的config,看是否启动在7000端口。正确答案为 cloud.jar

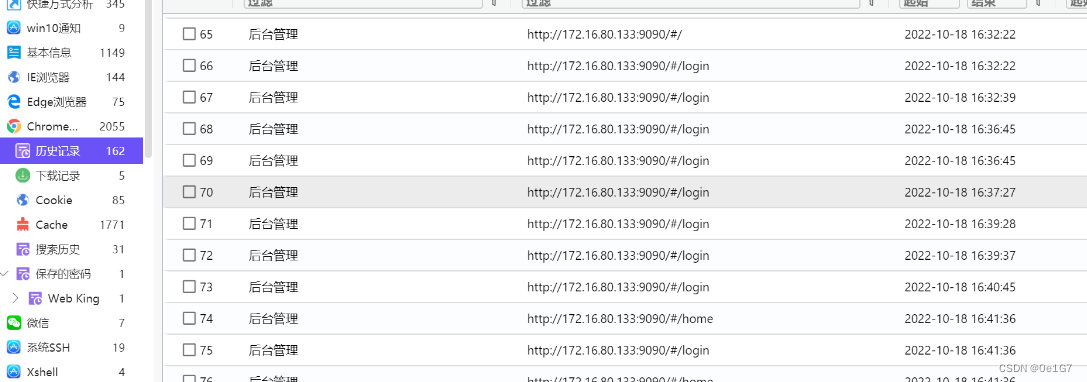

7.检材1中,网站管理后台页面对应的网络端口为(答案填写阿拉伯数字,如“100”)

9090

检材二中有相应的后台管理记录

8 .检材1中,网站前台页面里给出的APK的下载地址是

从文件里面发现了一千多张图片文件,直接搜索app的文件名,有若干个二维码,其中就有一个叫app_andraio.png的二维码,怀疑这就是apk下载二维码,但是没有找出网址

用手机扫码之后可以知道网址是https://pan.forensix.cn/f/c45ca511c7f2469090ad/?dl=1

另外还可以把二维码down下来,然后从cyberchef解密一下

https://pan.forensix.cn/f/c45ca511c7f2469090ad/?dl=1

9 .检材1中,网站管理后台页面调用的用户表(admin)里的密码字段加密方式为?

A. sha1

B. sha256

C. md5

D. bcrypt

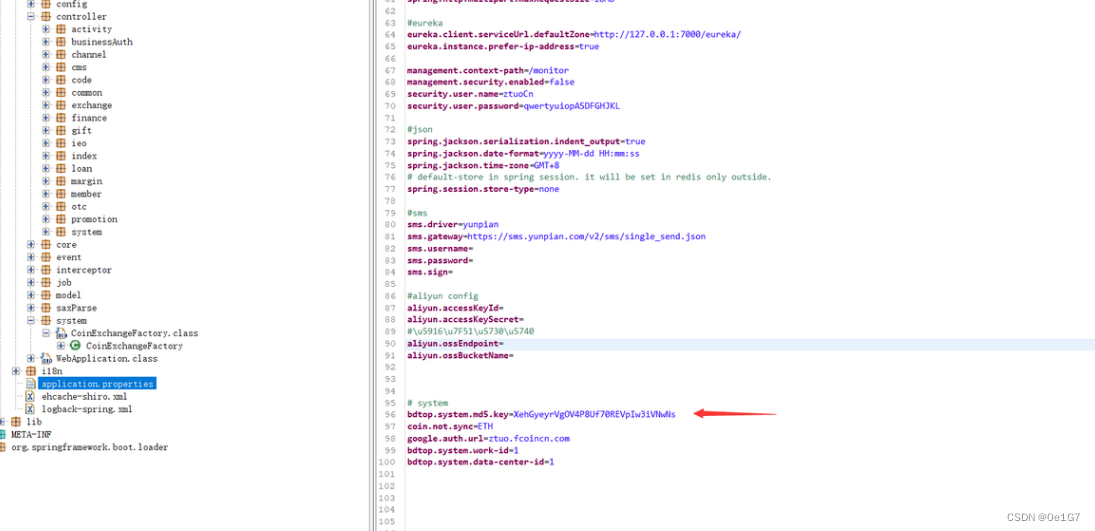

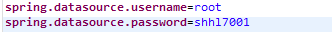

思路一是直接看配置文件,看到system配置了md5加密,可以看到数据库的ip和密码。

思路二是jar包分析,全局搜索查看是否包含 md5

思路三:我们之前把管理后台搭建起来了,发送请求,发现请求路径如下,因此我们可以去找后端对应的登录路由,也可以找到

对admin-api.jar进行逆向分析,我们在什么都不知道的情况下,有几个思路:一个是先从数据库里面来看,但是要推进到第三个检材之后才能看到这个库,推进到这个库,看到数据库是32位后搜一下md5,看有多少个调用了md5这个值,所以在这可以进行一个search的操作

在这里可以看到对md5key的加密处理,这种办法是在知道关键词之后。

但是在分析过程中就能直接找到好几个题目的答案,包括密码字段的加密方式为md5

10. 分析检材1,网站管理后台登录密码加密算法中所使用的盐值是

逆向分析得出或者在admin-api.jar的配置文件application.properties末尾找到

XehGyeyrVgOV4P8Uf70REVpIw3iVNwNs

检材2

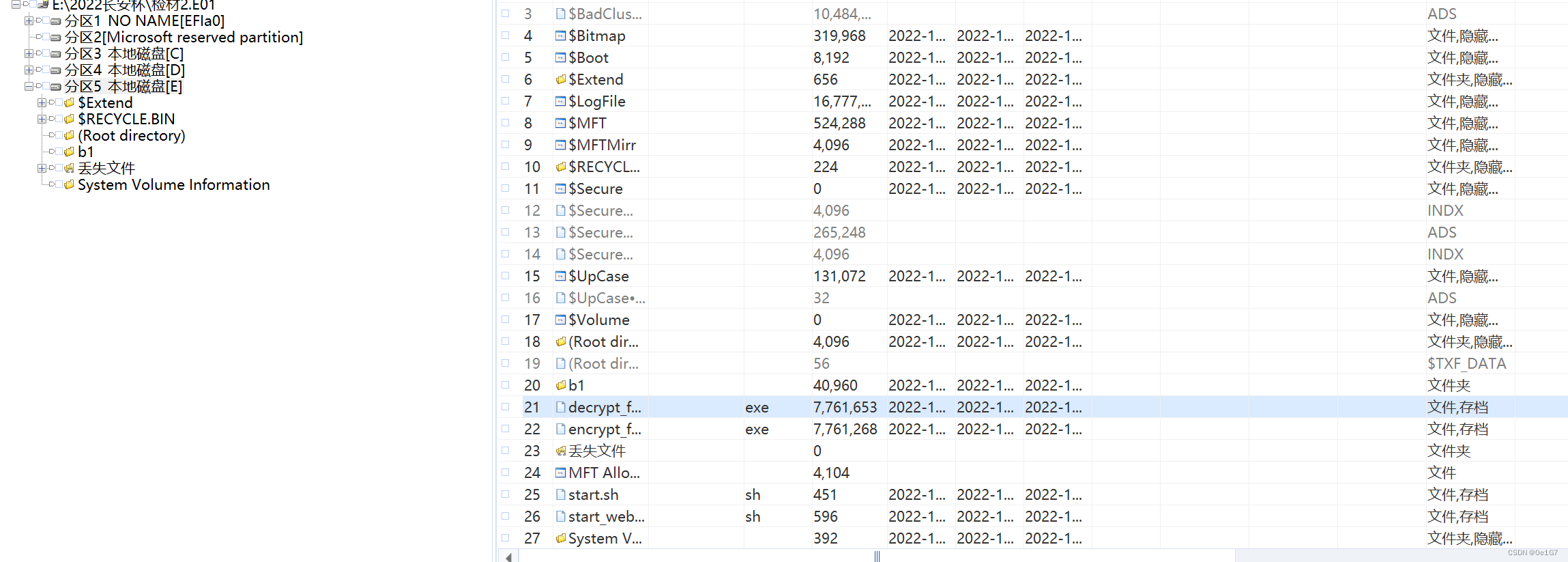

已知登录密码为 172.16.80.100,解压。首先打开镜像 检材2.E01 并分析

11. 检材2中,windows账户Web King的登录密码是

方法一:在火眼证据分析的基本信息里

方法二:火眼仿真

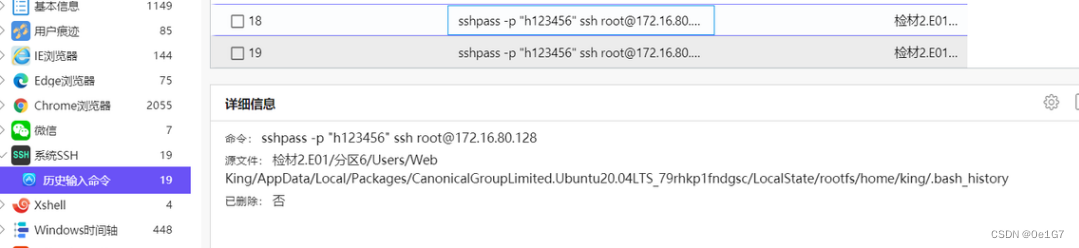

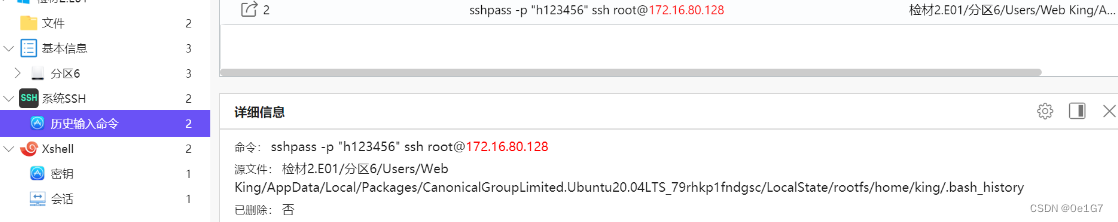

12. 检材2中,除检材1以外,还远程连接过哪个IP地址?并用该地址解压检材3

在Xshell的历史命令记录里面,在ssh的历史命令输入里面都能找到172.16.80.128

还可以查看

还可以查看/Users/Web King/Documents/NetSarang Computer/7/Xshell/Sessions目录

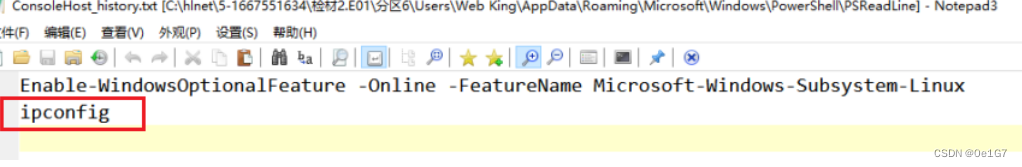

13.检材2中,powershell中输入的最后一条命令是

注意,是powershell 的最后一条命令,而不是系统ssh的历史输入命令

方法一:仿真后打开powershell,按方向键上

方法二:查看powershell历史命令文件

%USERPROFILE%\AppData\Roaming\Microsoft\Windows\PowerShell\PSReadLine\ConsoleHost_history.txt

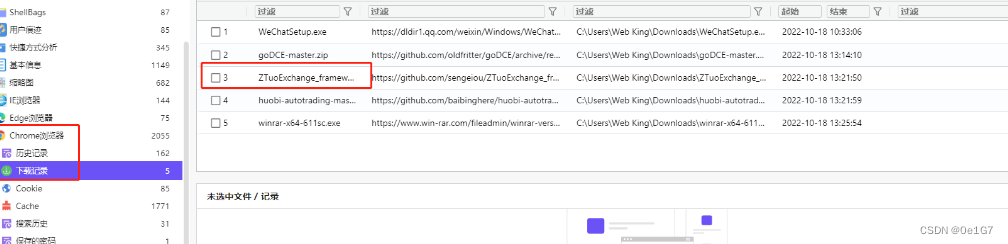

14.检材2中,下载的涉案网站源代码文件名为

方法一:在Chrome浏览器的下载历史记录当中有对应三个zip包,以及对应的下载来源。我们之前在检材一中/web/app/admin和/web/app/web下分别有一个README.md文件,里面对应着github项目下的README.md,通过比对项目https://github.com/sengeiou/ZTuoExchange_framework,可以定位文件就是 ZTuoExchange_framework-master.zip。

方法二:结合浏览器访问记录里的网站名称判断

在Google浏览器的下载记录里面也有

ZTuoExchange_framework-master.zip

15.检材2中,网站管理后台root账号的密码为

方法一:火眼证据分析,Chrome保存的密码

方法二:仿真后,Chrome查看自动填充,填【11题】的登录密码就能看了

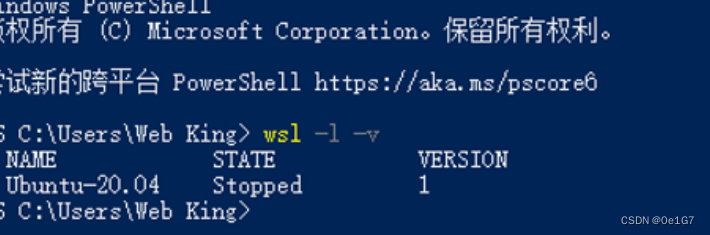

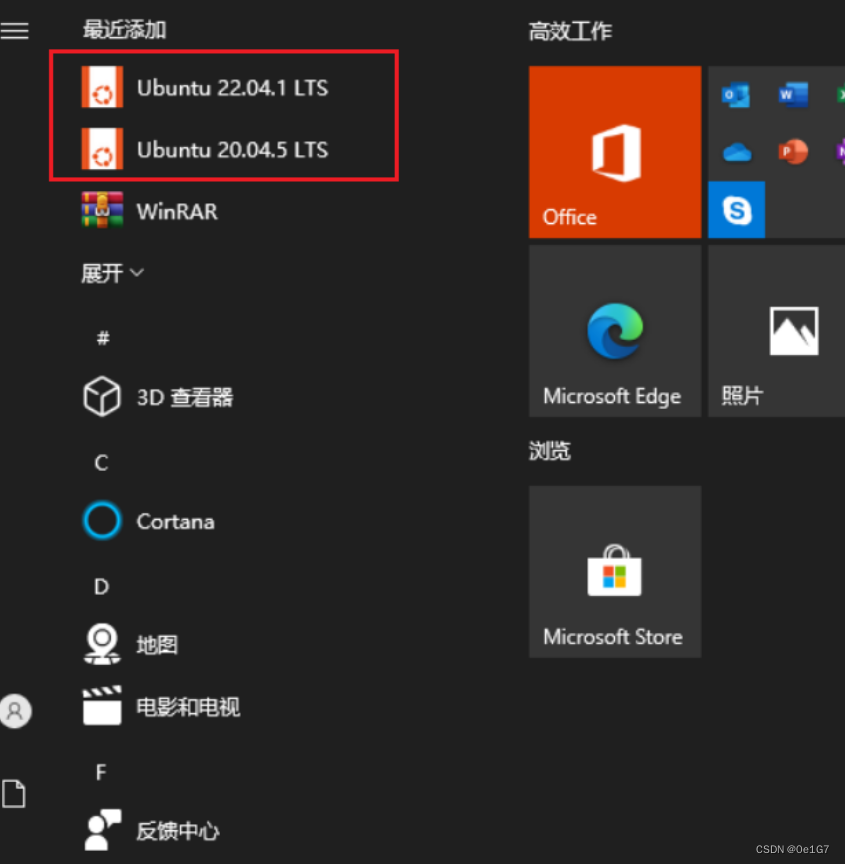

16.检材2中,技术员使用的WSL子系统发行版本是(答案格式如下:windows 10.1)

方法一:在powershell里,wsl -l -v查看安装在 Windows 计算机上的 Linux 发行版列表

方法二:在【开始】菜单里看到两个子系统,但其中一个要安装(22.04.1),另一个可以直接启动(22.04.5),所以使用的是22.04.5版本。

方法三:也可以直接找到保存子系统的根目录,Windows 下的 wsl 子系统默认统一保存在目录\Users\[user]\AppData\Local\Packages。可以看到两个文件夹的大小和文件数量完全不在一个数量级,使用的哪个子系统很容易知道

17.检材2中,运行的数据库服务版本号是(答案格式如下:10.1)

方法一:火眼证据分析,MySQL解析

b1的版本号不同,但b1是检材3数据库的备份不是检材2的

方法二:进入wsl,mysql --version查看版本

其实这个实际上问的是 子系统内 数据库的版本号

可以直接进入子系统,mysql -V,但是他提示我不能运行,所以find / -name mysql找到 mysql,-V

18.上述数据库debian-sys-maint用户的初始密码是

ZdQfi7vaXjHZs75M

百度了一下数据库debian-sys-maint用户的初始密码存储在/etc/mysql/debian.cnf中

19. 检材3服务器root账号的密码是

方法一:wsl的history中有ssh连接检材3的记录

方法二:在火眼证据分析的系统SSH里也能看到

检材3

20.检材3中,监听33050端口的程序名(program name)为

首先把docker打开

systemctl start docker

继续,查看socket情况

netstat -napt

docker-proxy

21.[多选题] 除MySQL外,该网站还依赖以下哪种数据库

A. Postgresql

B. Redis

C. Oracle

D. MongoDB

方法一:历史记录

历史命令发现nohup了redis和mongo

方法二:配置文件

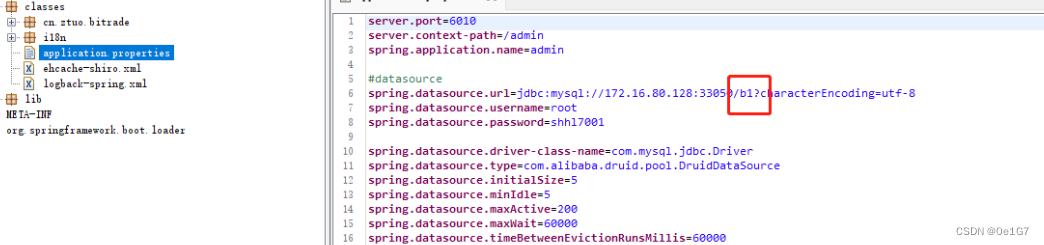

第9-10题对jar包的逆向分析中,我们从spring框架web应用程序的配置文件——**application.properties**文件中可以看到网站数据库依赖

同时还发现了172.16.80.128:33050的**jdbc配置信息**,也就是它docker中MySQL的登录配置信息。

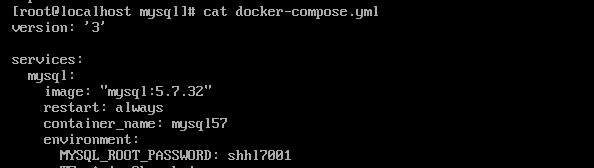

22.检材3中,MySQL数据库root账号的密码是

方法一:从反编译的admin-api.jar包中可以得到答案

方法二:在docker-compose.yml配置文件中也能找到

方法三:利用查看镜像的元数据

docker inspect 8e

23. 检材3中,MySQL数据库在容器内部的数据目录为

docker-compose的yml文件。从历史记录分析可以得出嫌疑人曾经多次查看这个文件

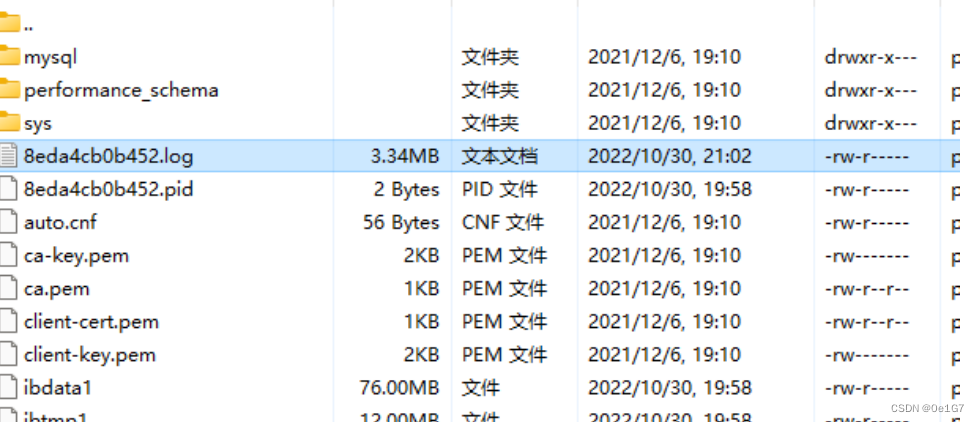

得知此文件在目录/data/mysql里面,进入查看得知

数据目录为/var/lib/mysql

方法二:进docker mysql内部 查看一下配置文件

方法三:文本搜索

进入docker容器内部,搜索一下常见mysql的证据文件

find / -name *.frm

24.涉案网站调用的MySQL数据库名为

好在22题中,对jar包分析中找到了数据库进行jdbc连接时用的URL,其格式为**子协议://服务器名或IP地址:端口号/数据库名?参数=参数值**。由此知道该jdbc连接的是172.16.80.128:33050的b1数据库。

25.勒索者在数据库中修改了多少个用户的手机号?

这个时候找到检材2的D盘,在D盘中可以找到数据库b1,还能看到start.sh 和 start_web.sh两个启动脚本

此处有个删改的数据库的记录

提到数据库用户操作,那自然是找MySQL日志,首先用show variables where Variable_name='general_log_file';命令找到MySQL日志路径

查看数据库日志,通过第23题的分析,容器外部数据库目录是/data/mysql/,进去后直接找到数据库日志/data/mysql/db/8eda4cb0b452.log

2022-10-19T03:20:39.001499Z 13 Query UPDATE `b1`.`member` SET `mobile_phone` = '13638991111' WHERE `id` = 9

2022-10-19T03:20:41.851525Z 13 Query UPDATE `b1`.`member` SET `mobile_phone` = '13282992222' WHERE `id` = 10

2022-10-19T03:20:44.184953Z 13 Query UPDATE `b1`.`member` SET `mobile_phone` = '13636993333' WHERE `id` = 11

26. 勒索者在数据库中删除的用户数量为

搜索关键词delete即可,计数28条,id=973到1000,大概浏览一下发现全是删除用户的,没有掺杂其他干扰项。

另外一种方法是直接对数据库b1进行推断

在检材2中的D盘下,我们找到了删掉的b1数据库文件。利用数据库分析工具直接对其分析

用工具打开数据库文件之后,发现了三个表与题目关联度比较大,一个是交易记录,第二一个是用户钱包,第三一个是用户表。比对分析发现用户表的数据量比用户钱包少了28个,初步怀疑是被删除了。

进一步分析发现id为973-1000的用户被删掉了

27.还原被破坏的数据库,分析除技术员以外,还有哪个IP地址登录过管理后台网站?用该地址解压检材4

检材3中的网站后台数据库b1都被删除了,检材2中有备份

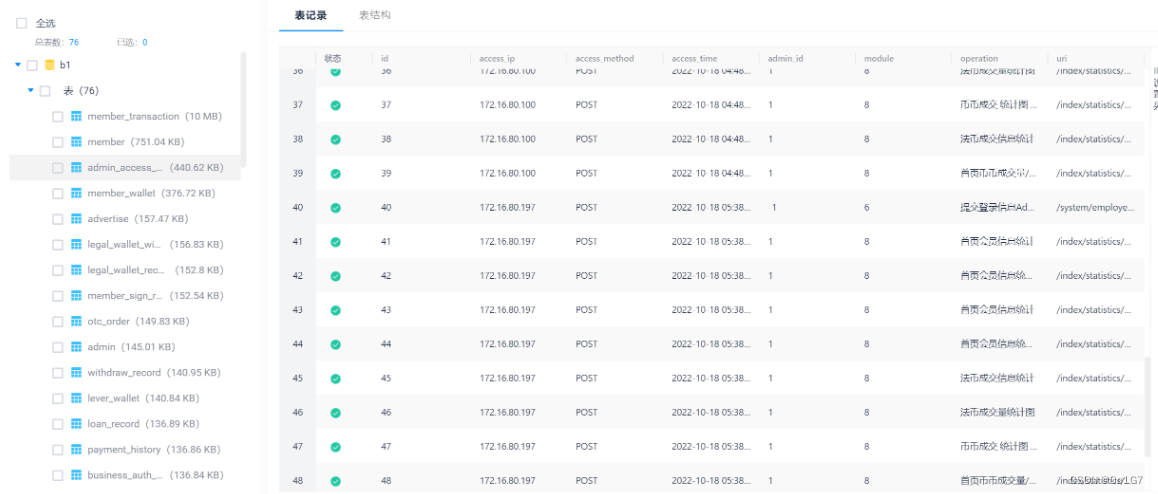

对检材2中的b1数据库用弘连自带的工具直接进行数据库分析,admin_access_log表中只有172.16.80.100和172.16.80.197两个ip

检材1的登录ip是172.16.80.100,这个ip是技术员。那么172.16.80.197就是答案,这个ip应该是老板的ip

28.还原全部被删改数据,用户id为500的注册会员的HT币钱包地址为

用工具打开之后直接找到用户钱包的数据,然后找到了id=500的钱包地址

cee631121c2ec9232f3a2f028ad5c89b

29.还原全部被删改数据,共有多少名用户的会员等级为’LV3’

通过member_grade这个表了解到等级是三的用户的grade_code=3

30.还原全部被删改数据,哪些用户ID没有充值记录(使用 , 隔开)

31. 还原全部被删改数据,2022年10月17日总计产生多少笔交易记录?(答案填写阿拉伯数字,如“15”)

32. 还原全部被删改数据,该网站中充值的USDT总额为(答案填写阿拉伯数字,如“15”)

检材4

33. 嫌疑人使用的安卓模拟器软件名称是

解压出来是一个后缀是npbk的文件,百度一下是要用夜神模拟器打开,所以嫌疑人使用的是夜神模拟器。

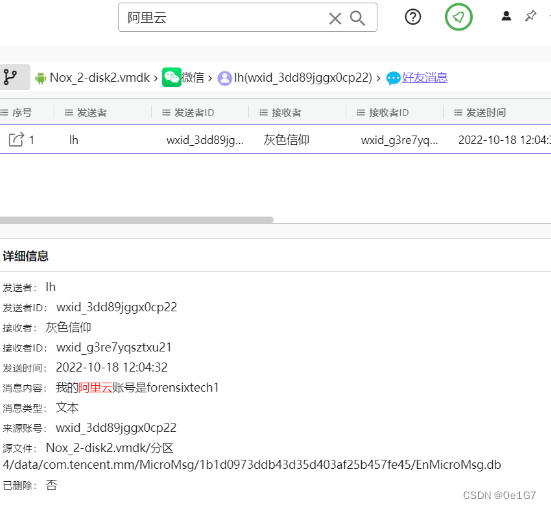

34. 检材4中,“老板”的阿里云账号是

方法1:使用火眼对解压出的vmdk进行取证后,能识别到是安卓平台并启动相应的取证任务,在微信聊天记录里发现“老板”的阿里云账号为forensixtech1

方法2:使用火眼对解压出的vmdk进行取证,直接搜索阿里云,命中结果

35.检材4中安装的VPN工具的软件名称是

方法1:查看火眼分析应用列表

v2rayNG

方法2:夜神模拟器恢复备份就可以看到桌面应用

36.vpn工具中记录的节点ip?

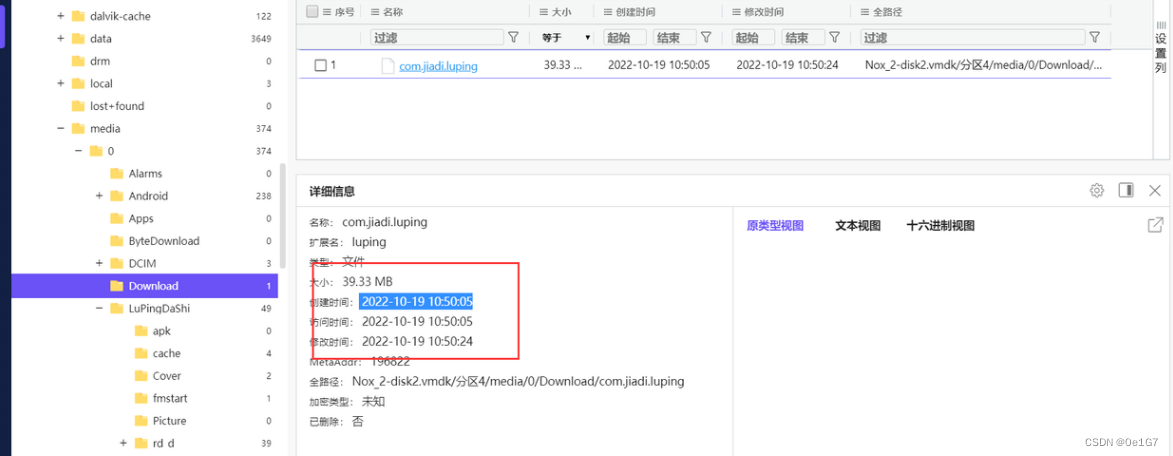

37.检材4中,录屏软件安装时间为

查看火眼分析应用列表,可查看到包名为“luping”(录屏)的app,安装时间为2022/10/19 10:50:27

或者从下载文件夹中找到了录屏软件下载时间

38.上述录屏软件中名为“s_20221019105129”的录像,在模拟器存储中对应的原始文件名为

0c2f5dd4a9bc6f34873fb3c0ee9b762b98e8c46626410be7191

录屏软件相关数据位于分区4/data/com.jiadi.luping中,在databases中的record.db数据库记录了与s_20221019105129录像相关的信息

39.上述录屏软件登录的手机号是

在数据库文件夹里找到了record.db和record.db-wal,用db browser打开查看在moblie里面可以找到软件登录的手机号是18645091802

在夜神模拟器种直接恢复手机,然后打开录屏软件,点注销账号能直接看到手机号

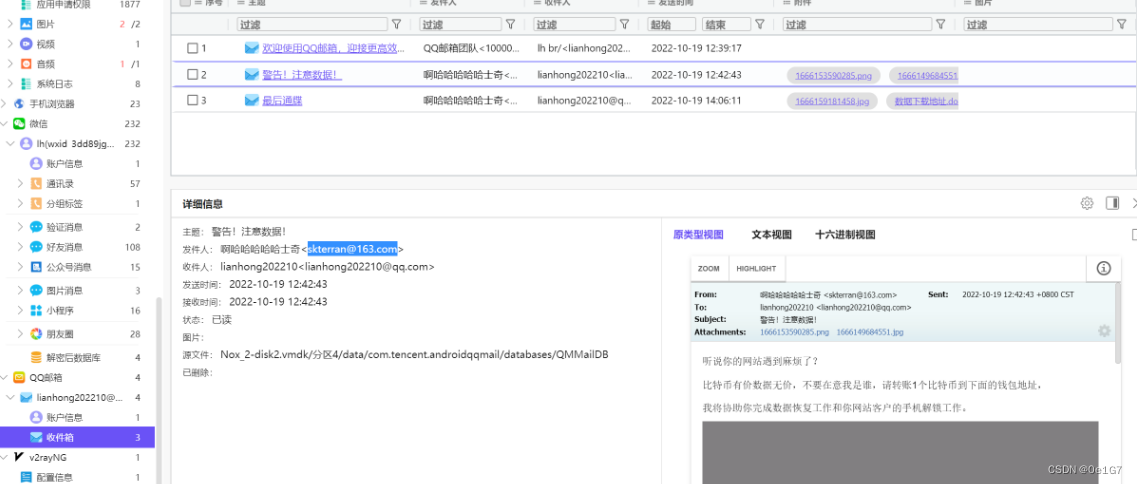

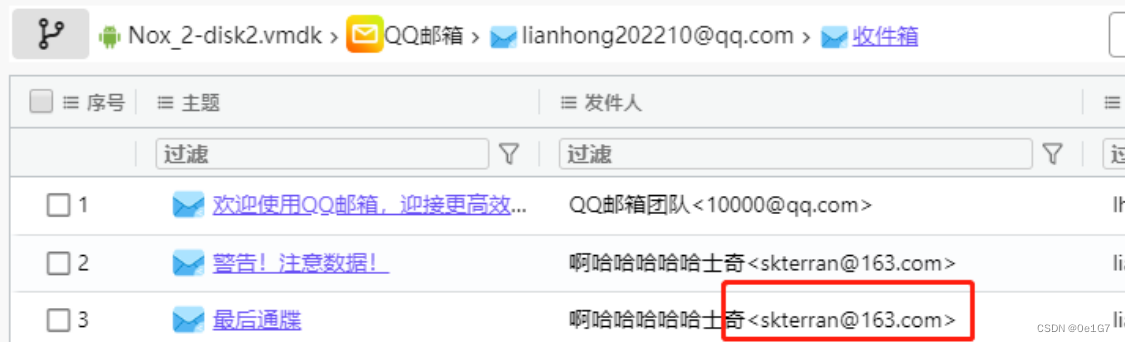

40.检材4中,发送勒索邮件的邮箱地址为

skterran@163.com

exe分析

41.分析加密程序,编译该加密程序使用的语言是

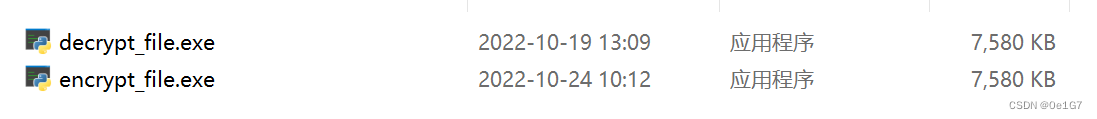

根据在QQ邮箱中的记录,在附件中找到数据下载地址.docx_encrypted文件,在文件目录中对encrypt关键词进行搜索,可以发现加解密程序和加密文件都在检材二的D盘根目录

一眼pyinstaller打包程序

42.分析加密程序,它会加密哪些扩展名的文件?

jpg

png

zip

mp4

rar

7z

xls

docx

txt

mp3

常规的python逆向

方法1:在线反编译:pyc反编译 - 爱资料工具

方法2:PyInstaller打包的程序可以用Github上的开源工具pyinstxtrator来解包,下载后为方便起见,将pyinstxtractor.py复制到与exe在同一目录下,执行命令python3 pyinstxtractor.py encrypt_file.exe,在执行上述命令后生成的encrypt_file.exe_extracted目录下,找到与原 exe 名相同的 pyc 文件,即encrypt_file_1.pyc文件,用 uncompyle6 反编译

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

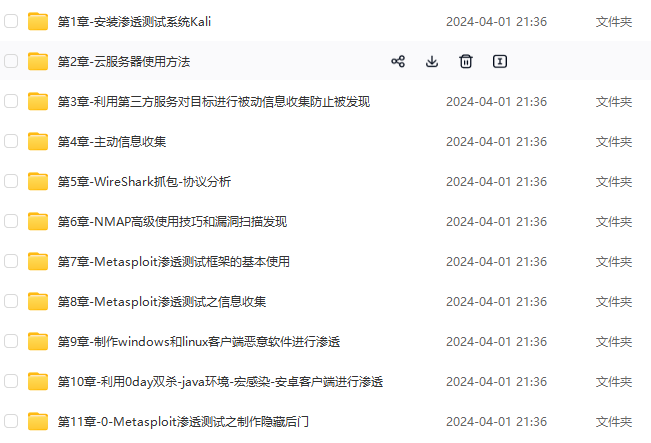

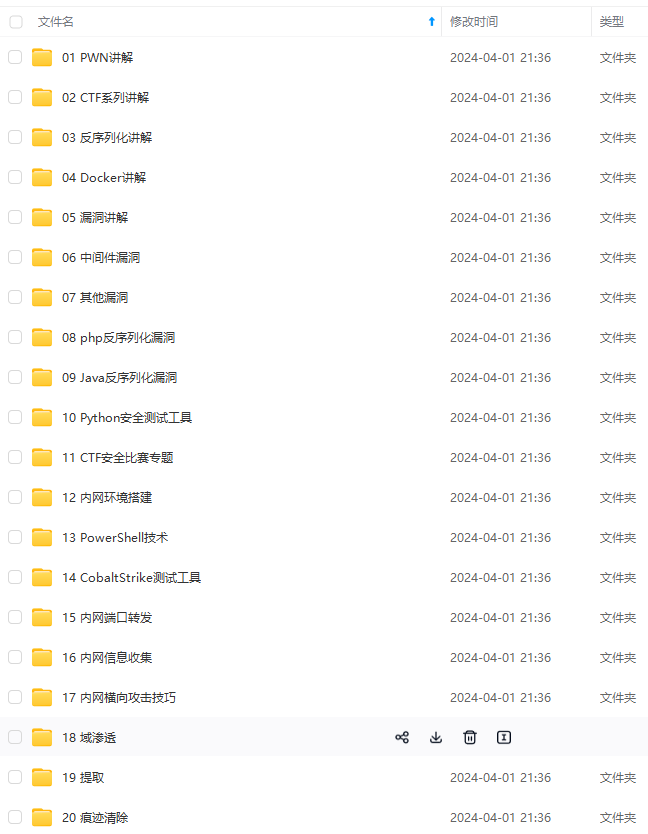

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

extracted目录下,找到与原 exe 名相同的 pyc 文件,即encrypt_file_1.pyc`文件,用 uncompyle6 反编译

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

[外链图片转存中…(img-CPw62F13-1715793403422)]

[外链图片转存中…(img-AXI15oX9-1715793403423)]

[外链图片转存中…(img-YMOQTpip-1715793403423)]

[外链图片转存中…(img-eoMkaZI7-1715793403424)]

[外链图片转存中…(img-HIYowgIB-1715793403425)]

[外链图片转存中…(img-K1ZpOcPN-1715793403426)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

1357

1357

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?