先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

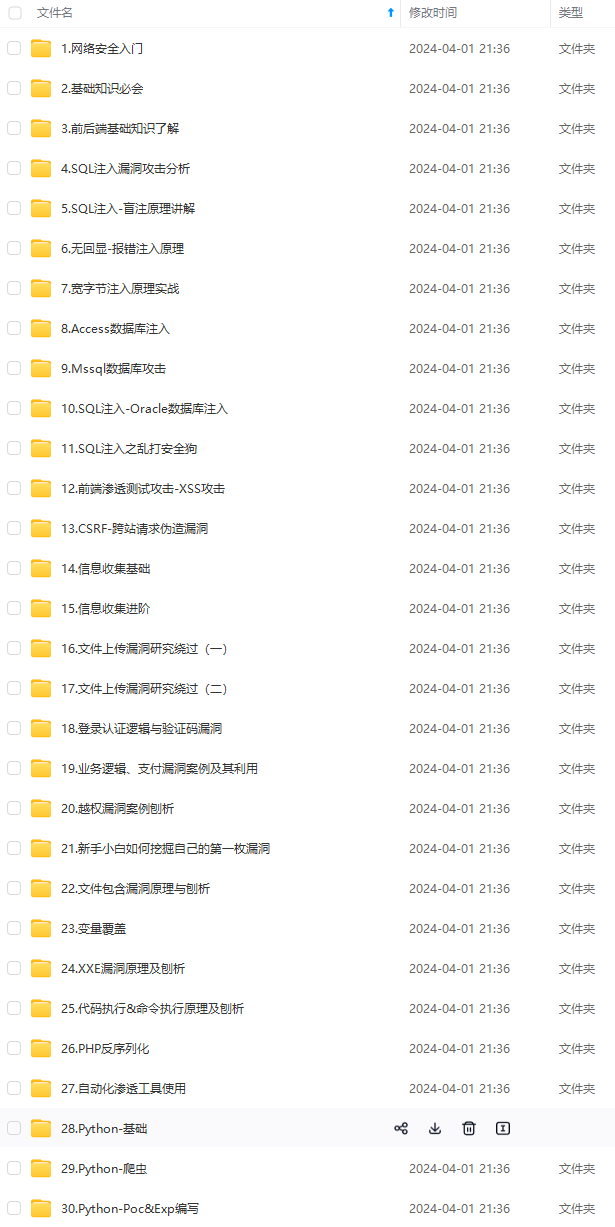

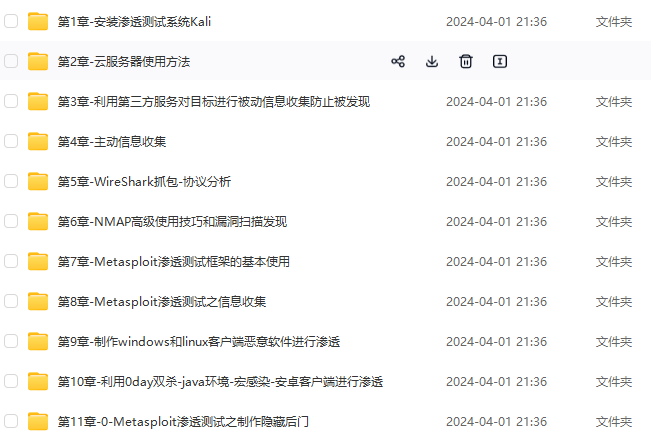

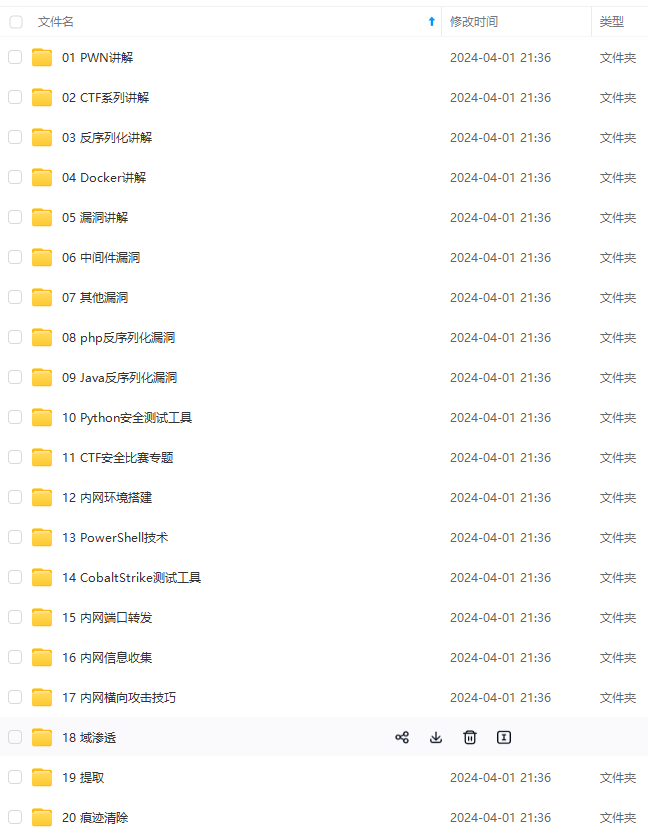

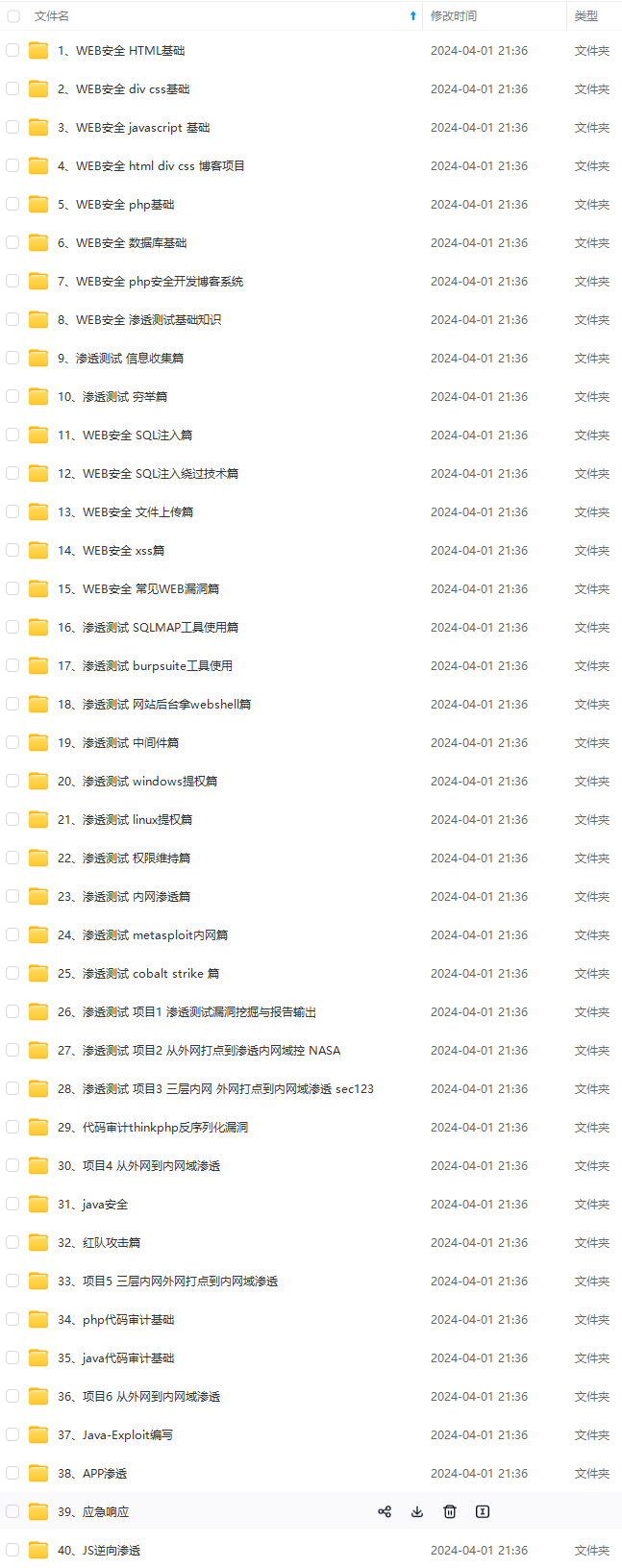

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

- zheng#zhi上是健康的 (不是我要打拼音,是写汉字不过审,是不是很扯)

- 符合郭嘉的发绿(此处别字,正字CSDN说涉政)法规

- 符合中华民族优良的道德规范

4)行为安全

- 行为的秘密性:指行为的过程和结果不能危害数据的秘密性

- 行为的完整性:指行为的过程和结果不能危害数据的完整性(行为的过程和结果是预期的)

- 行为的可控性:指当行为的过程偏离预期时,能够发现、控制和纠正

1.3 信息安全的意义

- 2014年中央成立了中央网络安全与信息化领导小组

- xxxzhuxi亲自担任中央网络安全与信息化领导小组组长

- 他指出:没有网络安全就没有国家安全,没有信息化就没有现代化。

2. 信息存储安全

2.1 信息使用的安全

1)用户的标识与验证

- 概述:是对用户身份的合法性验证

- 两种验证方法:

- 基于

人的物理特征的识别:包括签名识别法、指纹识别法和语音识别法 - 基于用户所拥有特殊安全

物品的识别:智能IC 卡识别、磁条卡识别

- 基于

2)用户存取权限限制

- 概述:限制进入系统的用户所能做的操作

- 两种方法:

- 隔离控制法

- 概述:在数据周围建立屏障

- 实现方式:物理隔离方式、时间隔离方式、逻辑隔离方式、密码技术隔离方式

- 限制权限法

- 概述:有效地限制进入系统的用户所进行的操作

- 方法:

- 对用户:分类管理,安全密级、授权不同的用户分在不同类别

- 对目录、文件的访问控制进行严格的权限控制,防止越权操作

- 放置在临时目录或通信缓冲区的文件要加密,用完尽快移走或删除。

- 隔离控制法

2.2 系统安全监控

看看就行,这段教材是瞎凑的

- 监控当前正在进行的进程和正在登录的用户情况

- 检查文件的所有者、授权、修改日期情况和文件的特定访问控制属性

- 检查系统命令安全配置文件、口令文件、核心启动运行文件、任何可执行文件的修改情况

- 检查用户登录的历史记录和超级用户登录的记录,如发现异常应及时处理。

2.3 计算机病毒防治

看看就行,

- 经常从软件供应商网站下载、安装安全补丁程序和升级杀毒软件

- 定期检查敏感文件

- 使用高强度的口令

- 备份重要数据

- 选择认证的防病毒软件,定期杀毒

- 使用防火墙

- 当计算机不使用时,不要接入因特网

- 重要的计算机系统和网络一定要严格与因特网物理隔离

- 不要打开陌生人发来的电子邮件

- 正确配置系统和使用病毒防治产品

3. 网络安全

3.1 网络安全漏洞

- 物理安全性

可使非授权机器接入

- 软件安全漏洞

"特权"软件的恶意代码使其获得额外权限

- 不兼容使用安全漏洞

当系统管理员把软件和硬件捆绑在一起时,从安全的角度来看,可以认为系统将有可能产生严重安全隐患

- 选择合适的安全哲理

3.2 网络安全威胁

目前网络存在的威胁主要表现在以下5个方面:

1)非授权访问

- 假冒

- 身份攻击

- 非法用户进入网络系统进行违法操作

- 合法用户以未授权方式进行操作

2)信息泄露或丢失

- 信息的泄露:传输中丢失或泄露、信息在存储介质中丢失或泄露、通过建立隐蔽隧道等方式窃取敏感信息

3)破坏数据完整性

- 概述:以非法手段窃得对数据的使用权,删除、修改、插入数据。

4)拒绝服务攻击

- 概述:不断对网络服务系统进行干扰,影响正常用户的使用

5)利用网络传播病毒

3.3 安全措施的目标

安全措施的目标包括如下几个方面:

- 访问控制:确保只有授权用户才能访问指定资源

“确保会话对方(人或计算机)有权做它所声称的事情。” 教材原文这句语义上没毛病,但是人类通常不应该这么说话。

- 认证:确保会话对方(人或计算机)与它声称的一致。

- 完整性:确保接收到的信息与发送的一致。

- 审计:确保不可抵赖

- 保密:确保敏感信息不被窃听

4. 信息安全系统的组成框架

4.1 技术体系

- 涉及到的技术:基础安全设备、计算机网络安全、操作系统安全、数据库安全、终端设备安全

1)基础安全设备

密码芯片、加密卡、身份识别卡等,此外还涵盖运用到物理安全的物理环境保障技术,建筑物、机房条件及硬件设备条件满足信息系统的机械防护安全,通过对电力供应设备以及信息系统组件的抗电磁干扰和电磁泄漏性能的选择性措施达到相应的安全

目的。

2)计算机网络安全

指信息在网络传输过程中的安全防范,用于防止和监控未经授权破坏、更改和盗取数据的行为。通常涉及物理隔离,防火墙及访问控制,加密传输、认证、数字签名、摘要,隧道及VPN 技术,病毒防范及上网行为管理,安全审计等实现技术。

3)操作系统安全

是指操作系统的无错误配置、无漏洞、无后门、无特洛伊木马等,能防止非法用户对计算机资源的非法存取,一般用来表达对操作系统的安全需求。操作系统的安全机制包括标识与鉴别机制、访问控制机制、最小特权管理、可信通路机制、运行保障机制、存储保护机制、文件保护机制、安全审计机制,等等。

4)数据库安全

可粗略划分为数据库管理系统安全和数据库应用系统安全两个部分,主要涉及物理数据库的完整性、逻辑数据库的完整性、元素安全性、可审计性、访问控制、身份认证、可用性、推理控制、多级保护以及消除隐通道等相关技术。

5)终端安全设备

电信网终端设备的角度分为:电话密码机、传真密码机、异步数据密码机

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

辉煌篇章。**

需要完整版PDF学习资源私我

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

957

957

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?