前言

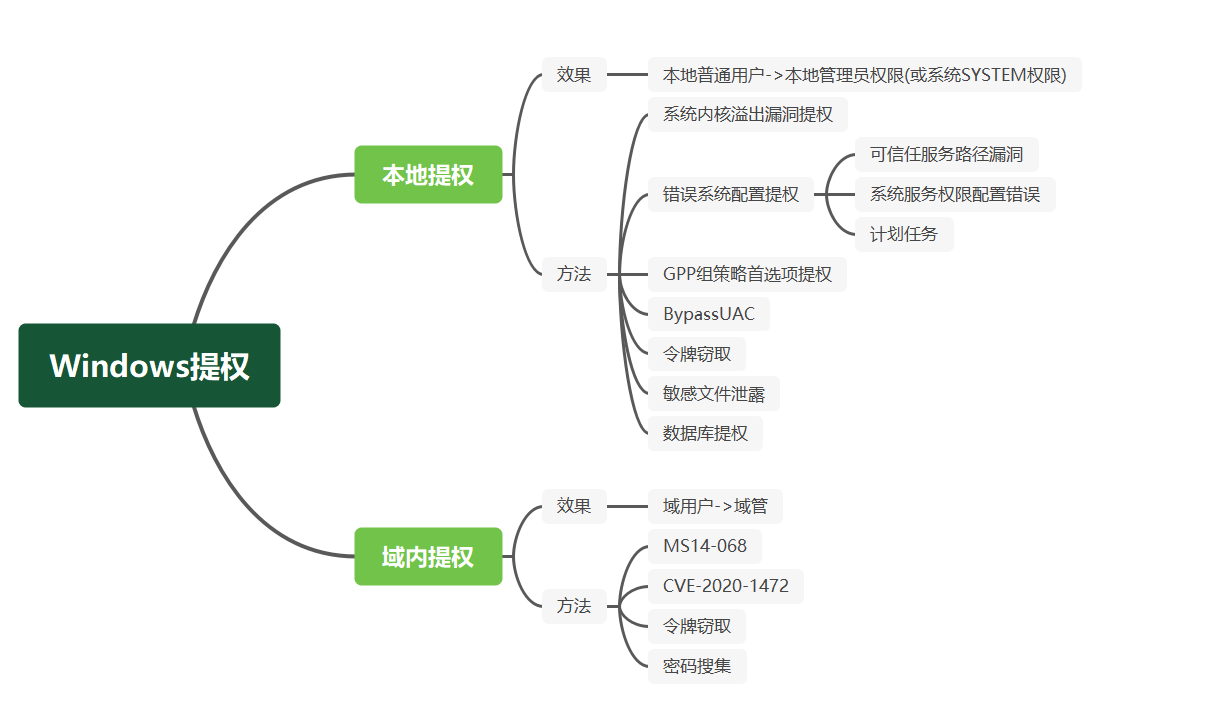

写了好多天的windows与linux提权技巧,现在做下简单的总结。

提权是后渗透重要的一环节,在权限较低的情况下,我们在进行一些操作如读取/写入敏感文件、权限维持等会受到束缚,所以需要提权。

在实际中我们会碰到工作组和域环境,工作组环境我们提权的目的是从普通用户权限到管理员或者system权限。而域环境中我们通常是从域用户到域管理员权限。

一、本地提权

系统内核溢出漏洞提权

这个提权方法是比较常用的方法。利用系统溢出漏洞进行提权的关键是通过查看系统的补丁信息来找寻缺失的、可以利用来提权的补丁进行提权

- 首先获取补丁信息

获取补丁信息

systeminfo | findstr KB

获取系统版本信息

systeminfo | findstr OS

- 将 补丁信息复制,再去这个网站上看看寻找缺失的补丁以及提权exp,再利用—> 提权辅助网页 Windows提权辅助

传送门——> Windows系统内核溢出漏洞提权

错误系统配置提权

由于管理员对系统的一些错误或不安全的配置,导致漏洞的发生。Windows中的错误系统配置提权包括:Trusted Service Paths(可信任服务路径)漏洞提权、系统服务权限配置错误、计划任务提权等。

可信任服务路径漏洞

如果一个服务调用的可执行文件的路径没有被双引号引起来,且路径带空格,且当前用户又有写权限。这个漏洞就会被攻击者用来上传任意可执行文件进而进行权限提升

在msf中使用如下模块进行漏洞检测

use windows/local/unquoted_service_path

传送门——> 可信任服务路径漏洞提权

系统服务权限配置错误

系统服务程序加载时往往都是运行在系统权限上的。所以如果一个低权限的用户对于此类系统服务调用的可执行文件具有可写的权限,那么就可以将其替换成我们的恶意可执行文件,从而随着系统启动服务而获得系统权限。

msf中使用如下模块检测

use windows/local/service_permissions

传送门——> 系统服务权限配置错误提权

计划任务提权

如果我们对以高权限运行的任务所在目录具有写入权限,就可以使用恶意程序覆盖掉原来的程序。当计划任务下次执行时,就会以高权限运行恶意程序,进而完成提权

传送门——>

GPP组策略首选项提权

管理员可以通过在组策略首选项中一键给域中计算机下发策略,其策略信息如组策略数据、域数据存储在SYSVOL文件夹中,域用户都可以访问该文件夹。若通过组策略修改域内机器管理员密码,其密文信息会保存在SYSVOL文件夹内。攻击者如果获取了该密码信息就可以破解,相当于就获取到了管理员密码

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

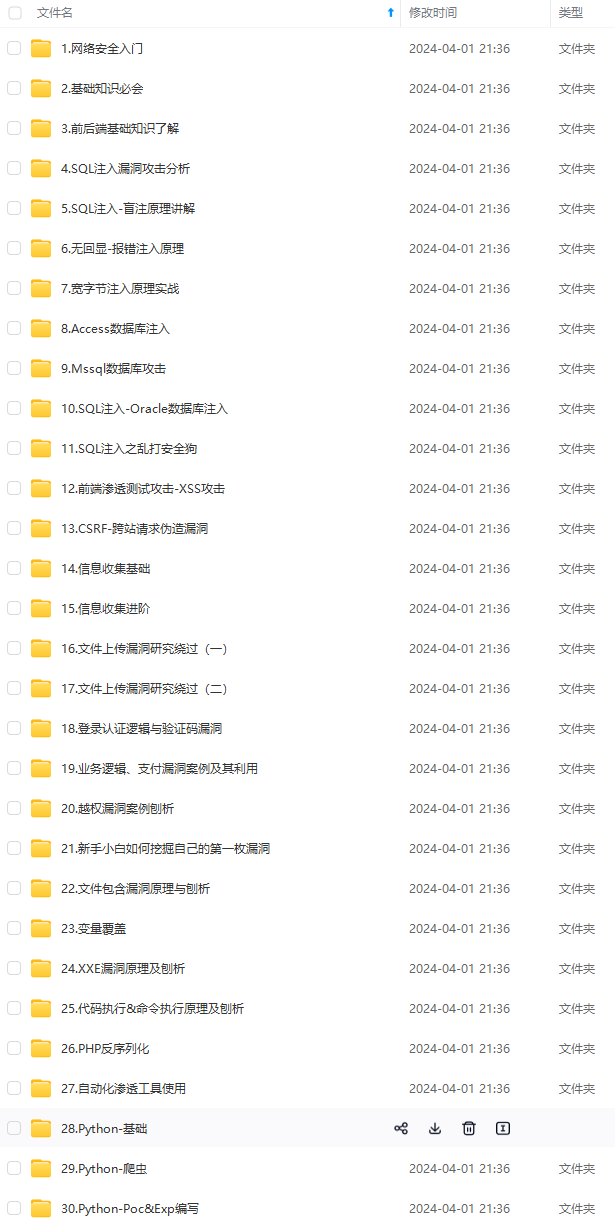

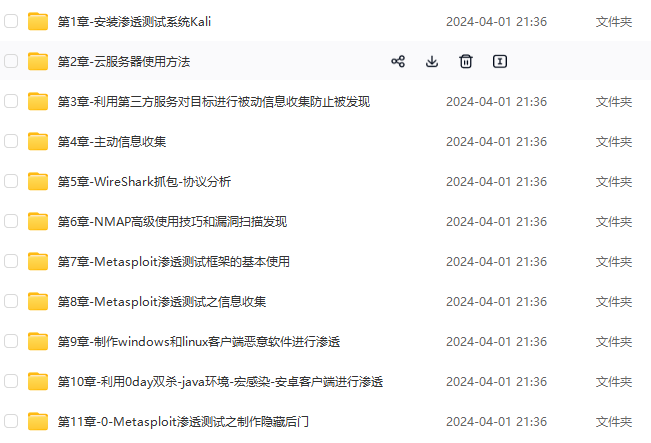

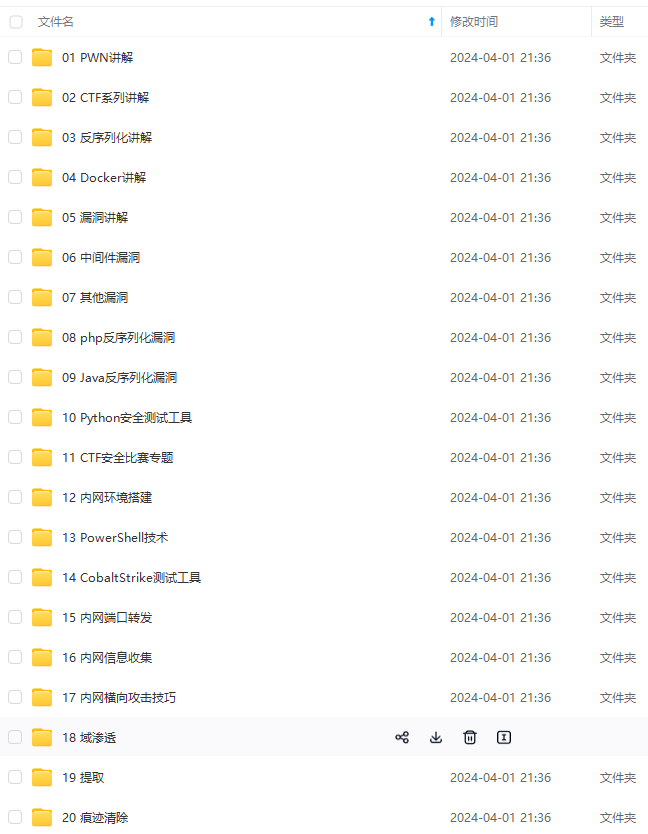

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

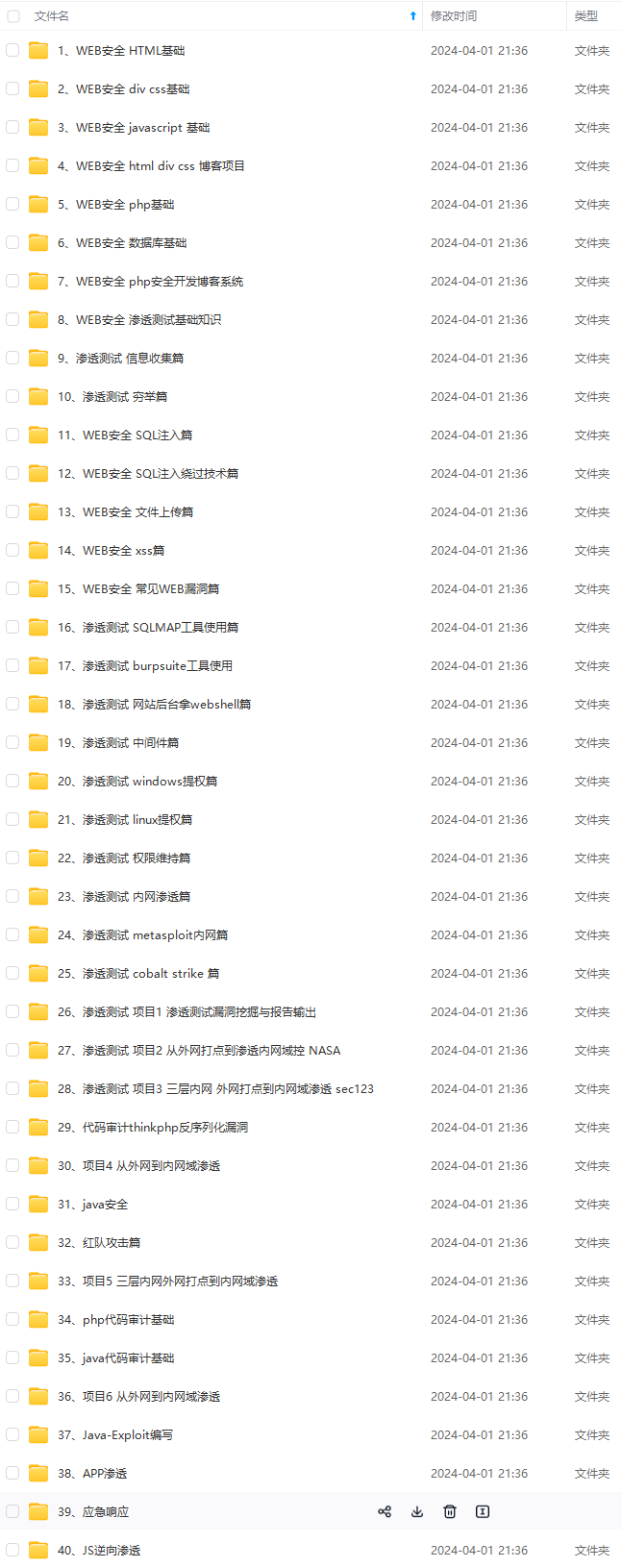

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?