其实上面图片中的**“你安装的是盗版输入法,请到官网下载”**已经给了我们提示。

现在用jeb打开这个apk,在工程浏览器中搜索strings.xml(存放apk所有字符串的文件),然后在该文件中搜索**“你安装的是盗版”**,然后可以搜索到以下内容:

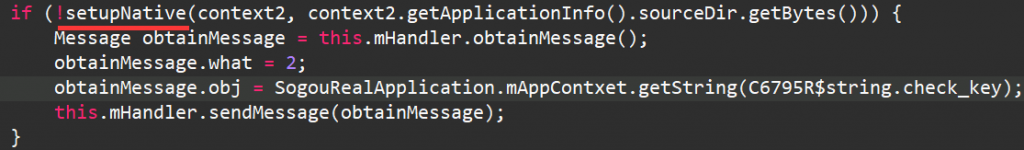

可以发现这句话对应的就是代码中的**“check_key”,接下来我们去代码中搜索"check_key";用jadx**打开apk,全局搜索"check_key",可以看到下图:

我们发现只有红框标出的地方是调用这个变量,其它的地方都是定义这个变量,于是双击这一行进入到代码调用处;

发现了对**"setupNative"这个函数返回值进行判断的语句,并且这个函数有两个参数,很像是字符串比较的函数,难道就是这个函数嘛?当时我就解压了apk文件,并找到了这个函数的smali文件,将if-nez改成了

文章讲述了作者如何通过逆向工程破解一款输入法应用中的版权检查机制,涉及到了字符串搜索、代码调试、native函数分析和反编译工具的使用,强调了系统学习和网络安全的重要性。

文章讲述了作者如何通过逆向工程破解一款输入法应用中的版权检查机制,涉及到了字符串搜索、代码调试、native函数分析和反编译工具的使用,强调了系统学习和网络安全的重要性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?