01

前提概述

小帅一天深夜打开了se情网站,在贤者模式后正义感满满,不能让这个网站毒害青少年的身心健康,开启了日站模式!

02

渗透过程

日站模式启动!!!

小帅通过扫描发现网站管理后台的路径/adminx,直接惊起!这不就是九草CMS嘛,然后掏出一手默认口令9ccms/9ccms,成功一发入魂,登录后台!!!

小帅登录后台使用后台模板getshell,写入一句话webshell,小试一手。

小帅使用蚂剑连上webshell,很丝滑,直接拿下!但是翻了半天的服务器,也没发现有用的信息。小帅暗暗下定决心!一定要找到这个ghs的lsp!

终于!!!柳暗花明又一村,小帅通过查看管理后台的友情链接,逮到关于这个lsp的一丝信息!

小帅通过上面的友情标题内容一串神奇数字抱着试一试的心态,尝试搜索QQ群得到了se情网站的推广群,这个群主的lsp绝对跟这个搭建网站的是穿一条裤子的!绝对不能让他跑了!!!!!

小帅查看群主的qq资料,获取到了这个lsp的个人信息,

get到了qq号,接下来不就好办了嘛

小帅通过非常科学方式一不小心获取到了lsp的手机号。紧接着就搞到了微信号

当然还有支付宝账号!绝对不能让他跑了!!!

03

后台getshell漏洞利用

1.默认口令:9ccms/9ccms

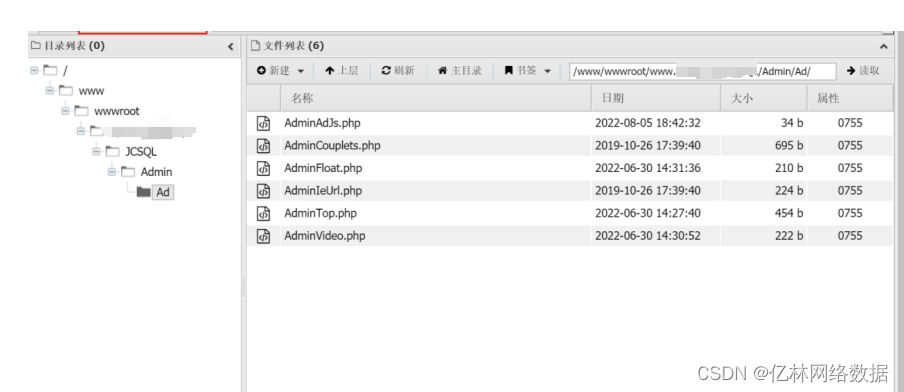

在php/admin/home/ad/adjs.php文件中有:

<?php$postAdJs = $_POST['AdJs'];if (isset($_POST['submit']) && isset($postAdJs)) {$file = fopen("../JCSQL/Admin/Ad/AdminAdJs.php","w");fwrite($file,$postAdJs);fclose($file);?>

webshell直接写到了/JCSQL/Admin/Ad/AdminAdJs.php文件中

参考链接:https://blog.csdn.net/weixin_44604541/article/details/116591145

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?