前言

这是大白给粉丝盆友们整理的网络安全渗透测试入门阶段SQL防御第五篇。

本阶段主要讲解什么是SQL防御和预处理。

喜欢的朋友们,记得给大白点赞支持和收藏一下,关注我,学习黑客技术。

⭐什么是预处理?

预处理指的是在代码执行前对一些变量或数据进行处理,以提高程序的性能和安全性。在编程中,预处理通常指在程序运行时之前对一些代码进行编译或解析,以减少运行时的开销。

SQL预处理是指在执行SQL语句之前,先将SQL语句中的参数和变量转换为占位符(即 " ?"),然后将该语句发送给数据库。当要执行该语句时,再将具体的参数值替换占位符,再发送给数据库执行。这种方式可以大大降低SQL注入的风险,并且提高SQL执行的效率。

⭐防SQL注入的原理

🍧1、防恶意代码注入的原理

SQL注入是指攻击者通过在Web应用程序中注入恶意SQL代码,从而导致数据库执行恶意的SQL语句。为了防止SQL注入,可以采用以下原理:

-

1、使用参数化查询或预处理语句。将SQL语句中的参数用占位符表示,然后将实际参数值与占位符绑定。这样可以防止攻击者在参数值中注入恶意的SQL代码。

-

2、过滤用户输入。对于用户输入的数据进行过滤,去除或转义可能含有SQL注入代码的特殊字符,如单引号、双引号、分号等等。

-

3、限制权限。给数据库用户授权时,应该根据其需求来分配最小权限,防止攻击者通过注入的SQL语句获取敏感数据。

-

4、验证用户输入。在Web应用程序中对用户输入进行验证,确保输入的数据类型、长度、格式等符合要求。

-

5、使用防火墙。使用Web应用程序防火墙(WAF)来监控和拦截恶意SQL注入请求。WAF可以识别恶意的SQL语句,并对其进行阻止或警告。

采用上述措施可以有效地防止SQL注入攻击,保护Web应用程序和数据库的安全。

🍧2、模仿恶意代码注入SQL语句

如果用户输入 “任意值” or “1”=“1” 作为变量的值,在不使用预处理语句的情况下,SQL语句可能会变成类似这样的形式:

SELECT * FROM users WHERE username=‘‘任意值’ or ‘1’=‘1’’ AND password=‘$password’;

由于 OR 运算符的优先级比 AND 运算符低,所以上面的语句相当于:

SELECT * FROM users WHERE (username=‘‘任意值’) OR (‘1’=‘1’ AND password=’$password’);

由于 ‘1’=‘1’ 总是为真,所以这个条件将匹配所有的记录,返回所有的用户记录。这就是SQL注入攻击的一种形式。而使用预处理语句,即使传递了 ‘任意值’ or ‘1’=‘1’ 作为参数值,生成的SQL语句也只是将该字符串作为参数值传给占位符,而不会对SQL代码造成任何影响,因此可以避免SQL注入攻击。

package jdbc;

import java.sql.*;

public class dome2 {

public static void main(String[] args) throws ClassNotFoundException, SQLException {

//1、加载及注册驱动

Class.forName("com.mysql.cj.jdbc.Driver");

//2、创建连接字符

String url = "jdbc:mysql://127.0.0.1:3306/1127douyinDB";

String username = "root";

String password = "root";

Connection con = DriverManager.getConnection(url,username,password);

//3、创建连接对象

Statement sta = con.createStatement(); //新增

//4、编写sql语句

//注意注意注意!!!“'任意值' or '1'='1'”这段代码

String sql = "update douyin set income =150000 where liveStreaming = '任意值' or '1'='1'";

//5、执行命令

int row = sta.executeUpdate(sql); //增删改都可以用这个

//6、处理结果

if (row >0){

System.out.println("修改操作成功!");

}else {

System.out.println("修改操作失败!");

}

//7、关闭资源

con.close();

con.close();

}

}

在以上示例中,使用了 ’ 任意值 ’ or ‘1’=‘1’ 的方法恶意注入了SQL语句, 恶意用户输入 ‘任意值’ or ‘1’=‘1’,进行对SQL语句注入 从而影响最终结果。

⭐使用预处理防止SQL被恶意注入

使用预处理语句可以有效地防止SQL注入攻击,具体步骤如下:

1、创建一个预处理语句对象。

2、编写SQL语句,并使用参数占位符代替实际参数。如:SELECT * FROM users WHERE username=? AND password=?;

3、绑定参数值。将实际的参数值与参数占位符绑定,以防止恶意代码的注入。

4、执行预处理语句。执行语句时,数据库会将编译好的SQL语句与参数值组合,形成一条完整的SQL语句,然后执行该语句。

以下是使用预处理语句防止SQL注入的示例代码:

package jdbc;

import java.sql.*;

public class dome3 {

public static void main(String[] args) throws ClassNotFoundException, SQLException {

//1、加载及注册驱动

Class.forName("com.mysql.cj.jdbc.Driver");

//2、创建连接字符

String url = "jdbc:mysql://127.0.0.1:3306/1127douyinDB";

String username = "root";

String password = "root";

Connection connection = DriverManager.getConnection(url,username,password);

//3、定义sql语句

String sql = "update douyin set income = ? where liveStreaming = ?";

//输入

String income = "1000";

String liveStreaming = "小杨哥";

//4、创建预处理对象

PreparedStatement prepar = connection.prepareStatement(sql);

prepar.setString(1,income);

prepar.setString(2,liveStreaming);

//5、执执行预处理对象

int row = prepar.executeUpdate(); //预处理

//6、处理结果

if (row >0){

System.out.println("修改成功!");

}else {

System.out.println("修改失败!");

}

//Statement和Connection对象(后开先关)

prepar.close();

connection.close();

}

}

在以上示例中,使用了 mysql预处理语句的对象和方法,首先使用 prepare() 方法创建预处理语句对象。在 SQL 语句中使用 ? 代替真实的参数,然后使用方法将实际参数值与参数占位符绑定,最终生成的SQL语句也只是将该字符串作为参数值传给占位符,而不会对SQL代码造成任何影响。

为了帮助大家更好的学习网络安全,我给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂这些资料!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

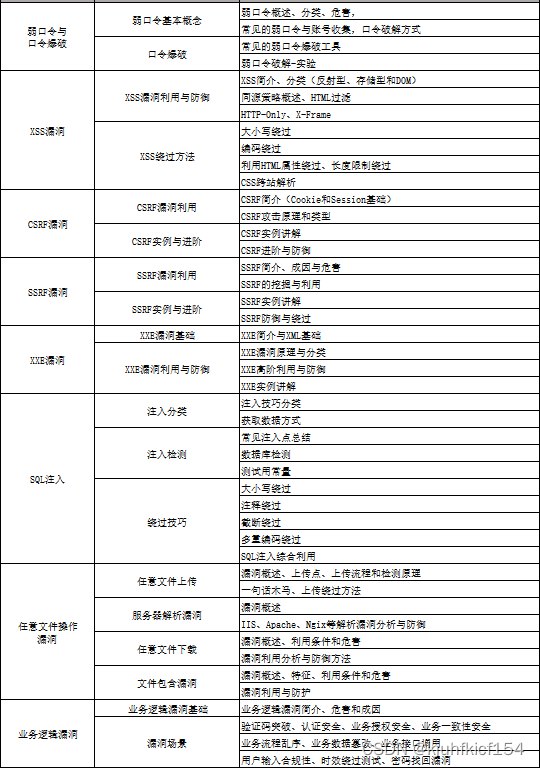

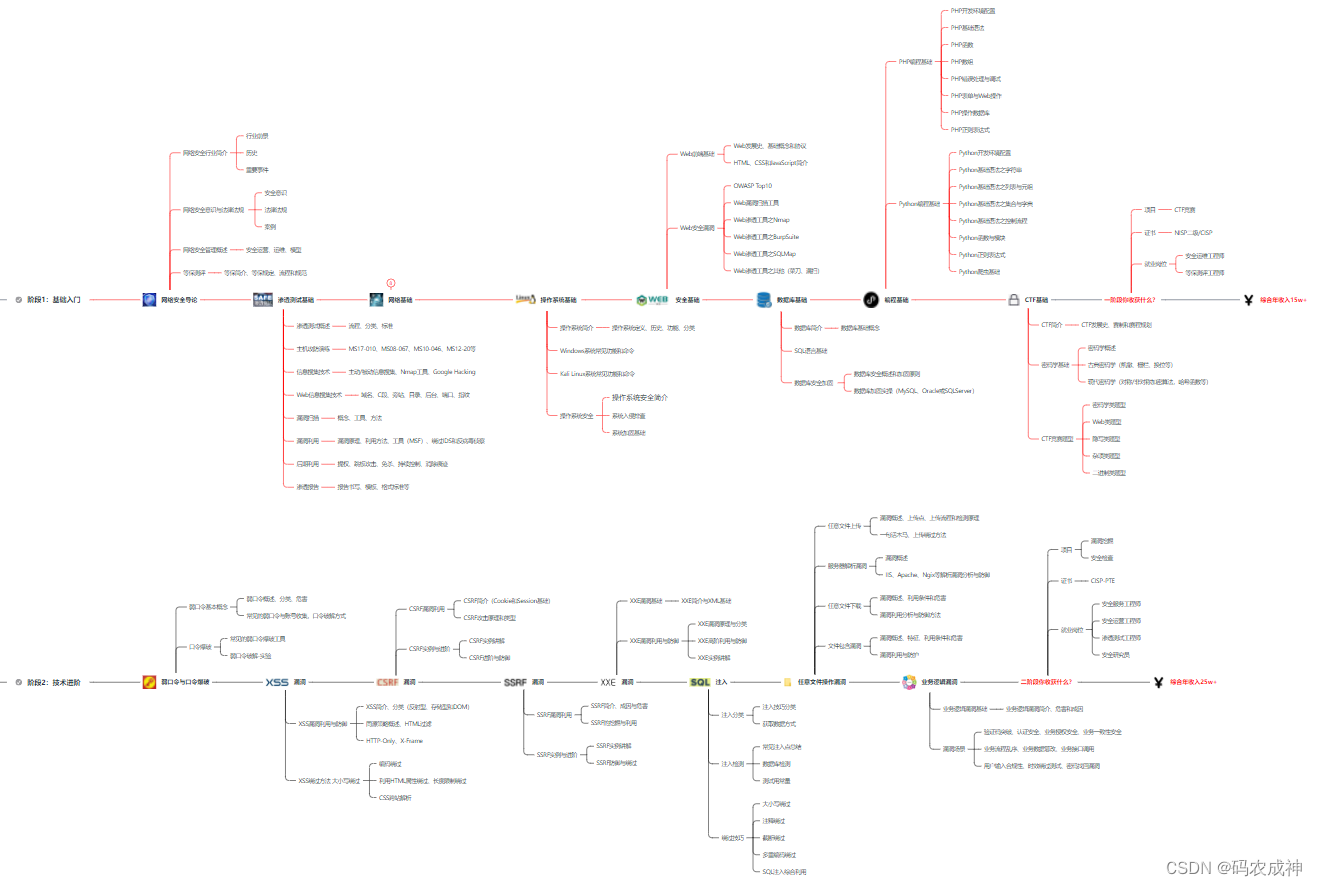

网络安全学习路线&学习资源

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?