网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

PS:以后基于这个来写文章怎么样?欢迎补充砸砖投稿。(近期会上线一些免费活动,关于UGC奖励和粉丝持续关注的,敬请期待,哈哈哈)

首先,渗透学习, 你需要先了解什么叫渗透,并且了解一些网络方面的最基础的知识,然后再谈入门。下面分享一下渗透过程中你需要做的事情。

1

信息收集

在渗透过程中,信息收集阶段其实是最重要的。大约占整个渗透工作的50%或以上的时间,在此阶段一般需要收集以下信息。

1.域名注册人姓名 2.域名注册人邮箱 3.是否为真实ip 4.是或不是都要搞到真实ip 5.服务器中间件 6.服务器信息(大小写判断法) 8.使用的脚本语言 9.使用的数据库 10.网站绝对路径 11.网站架构 12.服务器是否有网络隔离?(C段/不能C段)

2

威胁建模

威胁建模是一种结构化方法,用来识别、量化并应对威胁。威胁建模允许系统安全人员传达安全漏洞的破坏力,并按轻重缓急实施补救措施。在此阶段一般需要做测试以下事件。

1.是否存在系统级漏洞(能直接拿到系统权限的那种) 2.端口开放情况(爆破、远程命令执行等等手段) 3.是否有未授权访问 4.前台与后台交互点多/少 5.可能会被攻破的薄弱点统计 6.能否经过一系列手段得到后台 7.收集该网站架构历史漏洞信息 8.是否存在二级网站 9.旁站威胁建模与信息收集 10.使用burp此类神器发现api接口

3

渗透测试

以上工作完成之后,我们就可以开启测试了。

1.威胁建模第一条成立,msf直接上手 2.爆破可爆破端口hydra 3.未授权处的sql注入挖掘或者权限够大直接修改后台 4.攻击交互点(sql注入、XSS、上传等等) 5.薄弱点攻击(参考第4条) 6.后台是否有验证码,有验证码能否绕过或者识别进行爆破 7.匹配网站架构版本信息进行攻击 8.渗透二级网站(威胁建模开始) 9.渗透旁站(威胁建模开始) 10.攻击api接口(XSS、SQL注入等等) 11.获取webshell(上传、改配置、模板等等)

4

后渗透阶段

后渗透的开始就表现在你已经获取了某些操作服务器文件的权限,亦或者能够直接反弹shell。

1.webshell能否跨目录 2.提权 3.后门维持 4.横向测试(有网络隔离就算了吧)

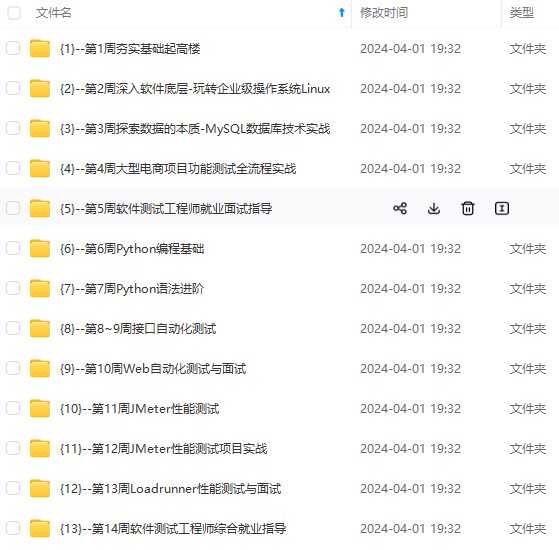

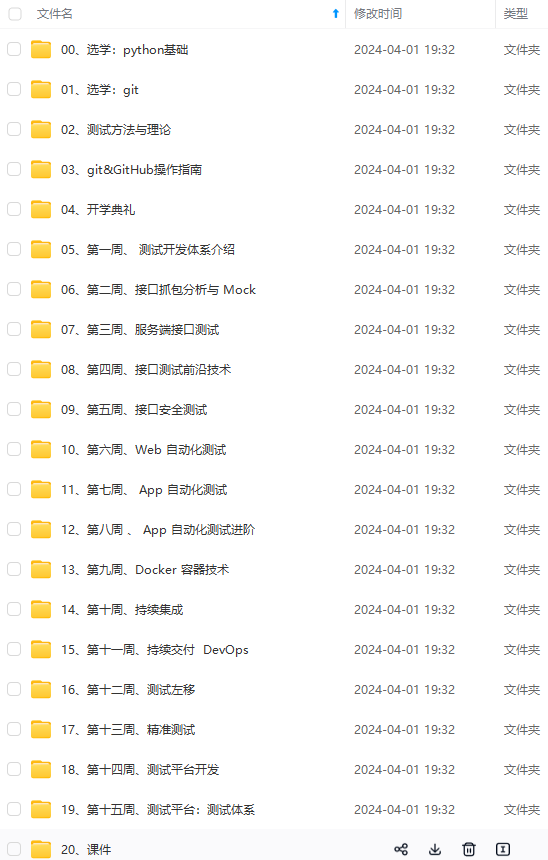

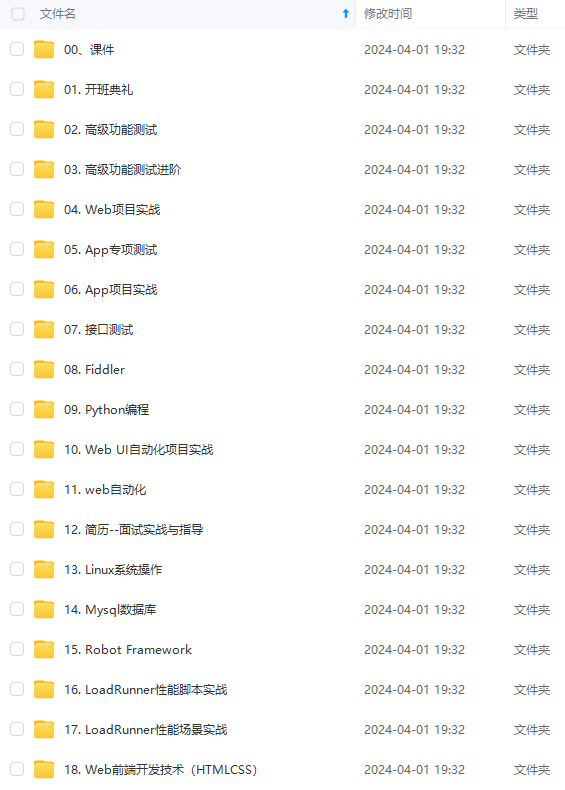

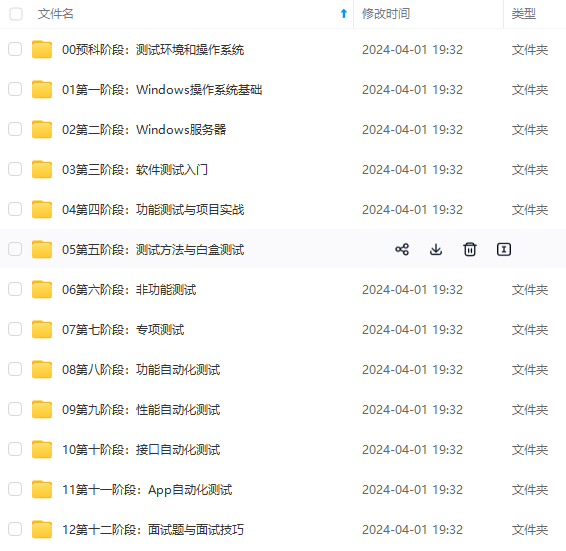

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

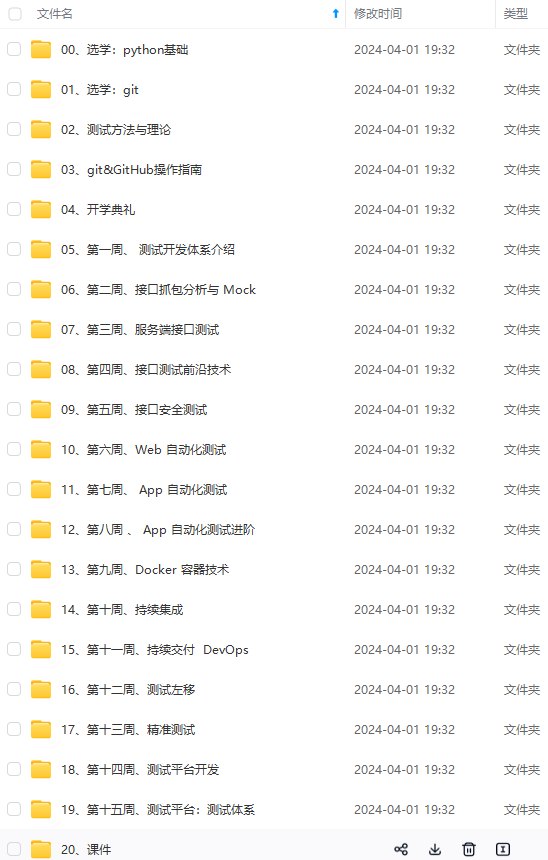

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

**

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?