既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

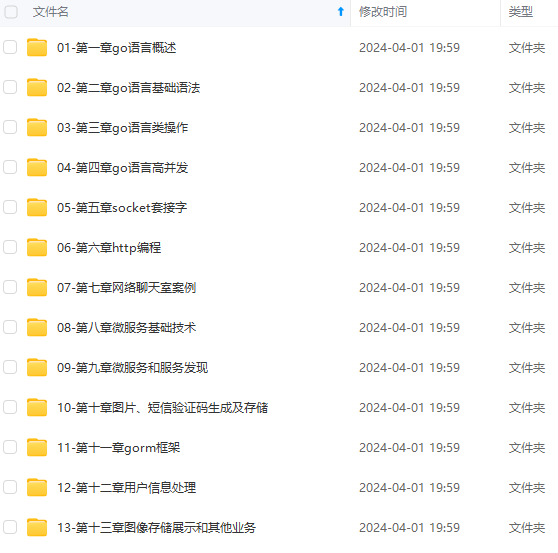

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

WebLogic Server 是一个适用于云和传统环境的应用程序服务器组件。

WebLogic Commons Collections 组件存在远程代码执行漏洞,允许未经身份验证的攻击者通过 IIOP 协议访问易受攻击的 WebLogic Server 并对其进行破坏。 成功利用此漏洞可导致攻击者接管 WebLogic Server,从而导致远程代码执行。

漏洞影响:

WebLogic Commons Collections 组件存在远程代码执行漏洞,允许未经身份验证的攻击者通过 IIOP 协议访问易受攻击的 WebLogic Server 并对其进行破坏。 成功利用此漏洞可导致攻击者接管 WebLogic Server,从而导致远程代码执行。

FOFA查询语句(点击直接查看结果):

(body=“Welcome to WebLogic Server”) || (title==“Error 404–Not Found”) || (((body=“

BEA WebLogic Server” || server=“Weblogic” || body=“content=\“WebLogic Server” || body=”

Welcome to Weblogic Application" || body=“

BEA WebLogic Server”) && header!=“couchdb” && header!=“boa” && header!=“RouterOS” && header!=“X-Generator: Drupal”) || (banner=“Weblogic” && banner!=“couchdb” && banner!=“drupal” && banner!=" Apache,Tomcat,Jboss" && banner!=“ReeCam IP Camera” && banner!=“

Blog Comments

”)) || (port=“7001” && protocol==“weblogic”)此漏洞已可在Goby漏扫/红队版进行扫描验证

下载Goby:Goby社区版下载

查看Goby更多漏洞:Goby历史漏洞合集

关注Goby公众号获取最新动态:Gobysec

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

要这些资料,可以戳这里获取](https://bbs.csdn.net/topics/618658159)**

760

760

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?