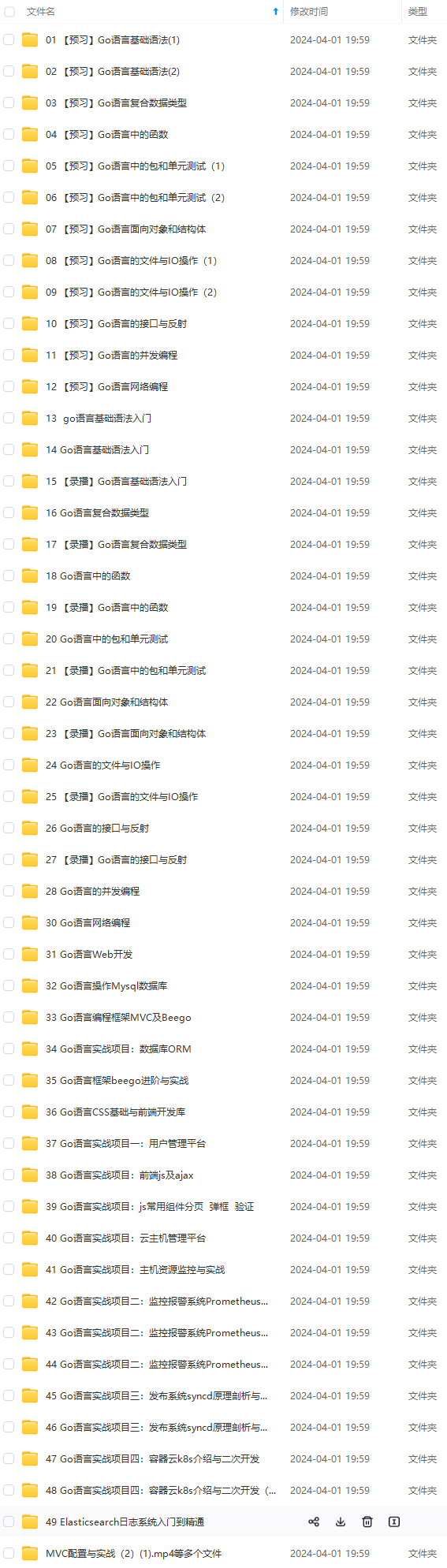

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Go语言开发知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

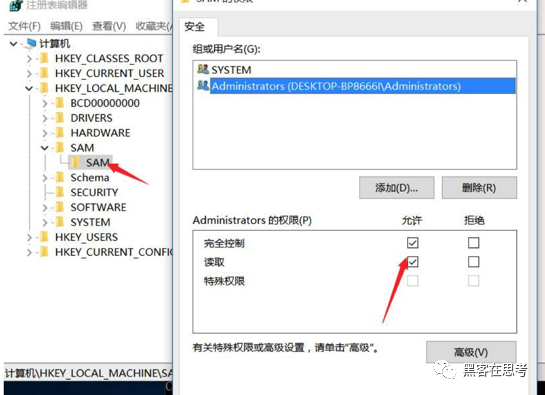

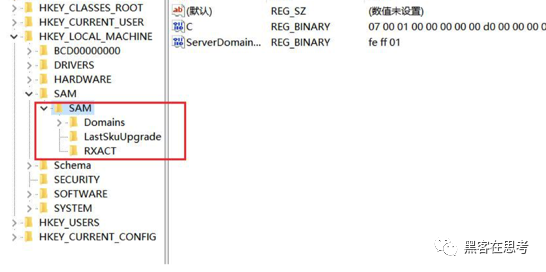

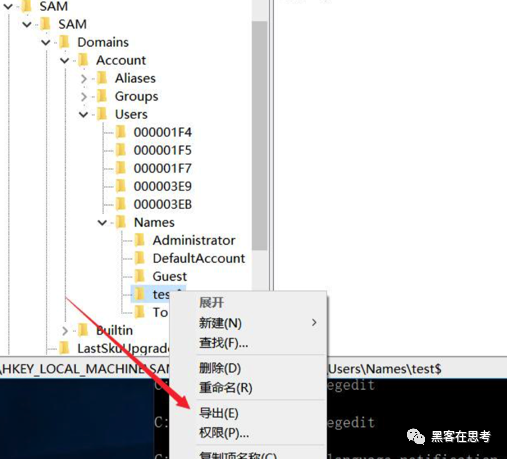

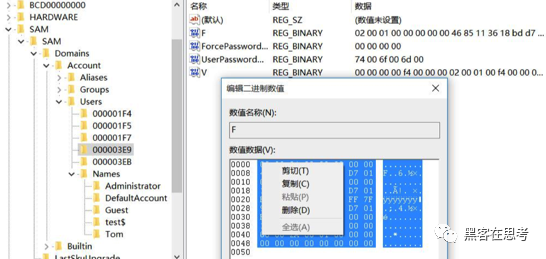

接下来就是重点,win + R 输入regedit。找到HKEY_LOCAL_MACHINE\SAM\SAM

右击 SAM 赋予Administrators 完全控制和读取权限,保存后刷新。

2、导出数据

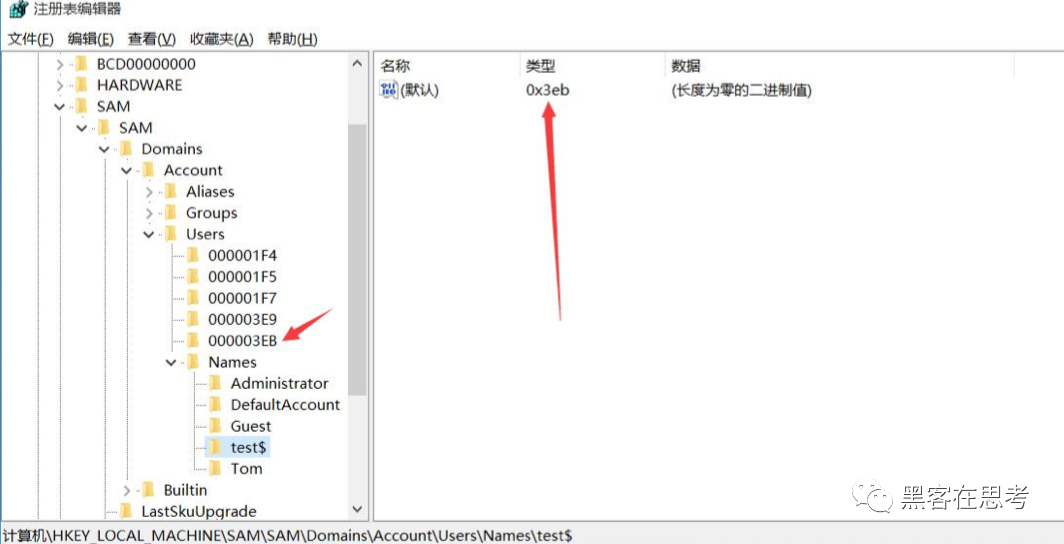

进入到:HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names

找到添加的用户,对应的类型0x3eb -->>000003EB

将两个文件保存为***.reg

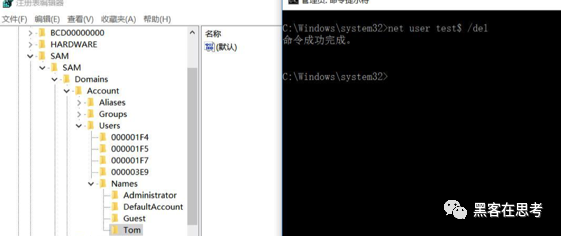

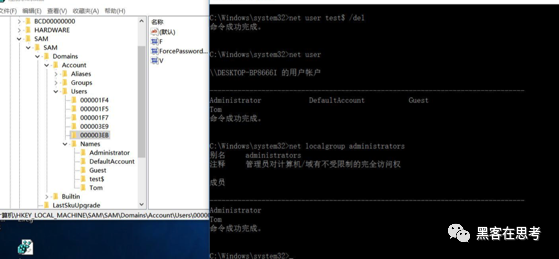

以上两个文件夹都导出之后,将添加的用户删除掉,然后刷新net user test$ /del

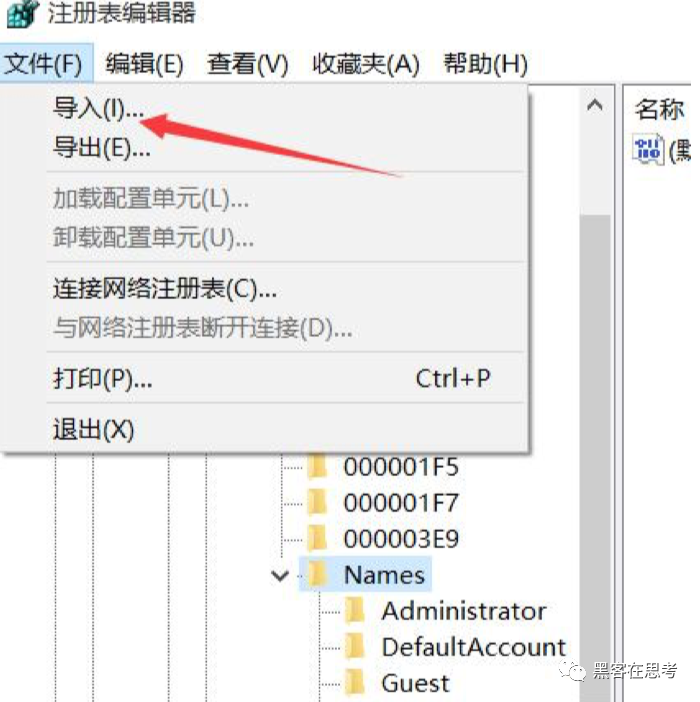

3、导入数据

然后导入刚刚导出的两个文件

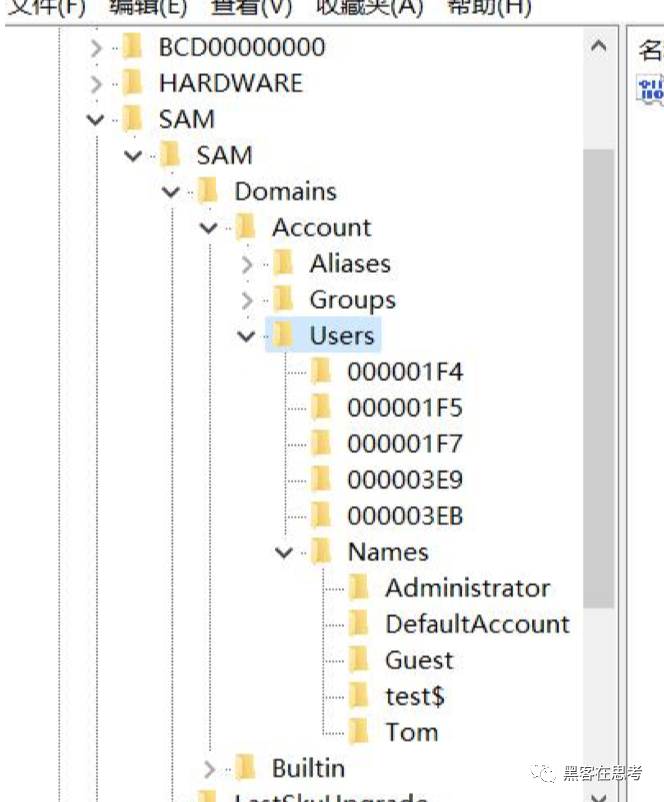

导入完成如下所示(一定不要偷懒的认为前面添加进去就有,没必要导出导入,如果没有导出导入的话,net user,net localgroup administrators能够看到添加的用户):

4、设置“影子”

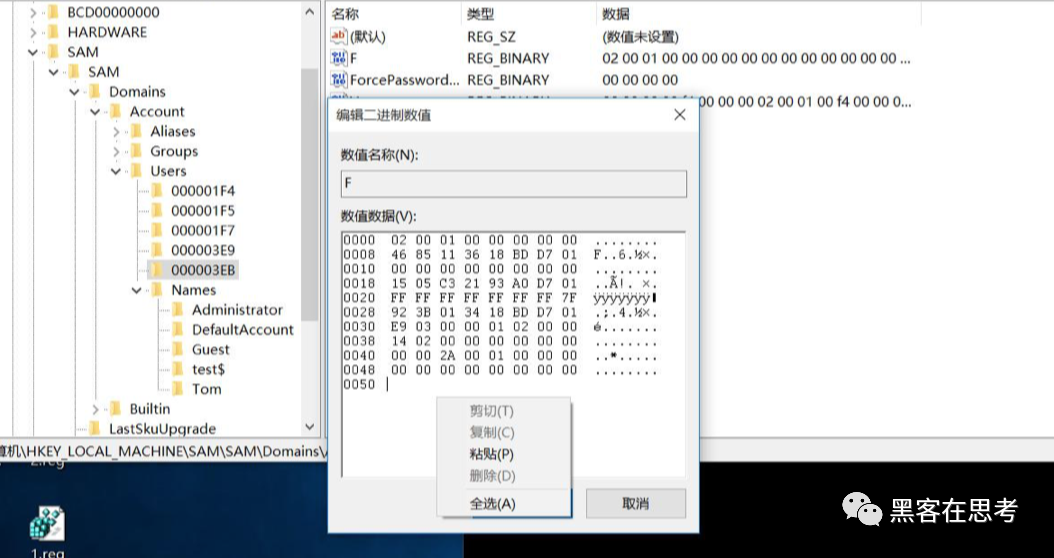

最为重要的在下面,找到一个能够正常远程登入的用户,复制它的 F 值,放入到我们添加用户的对应 F 值里面

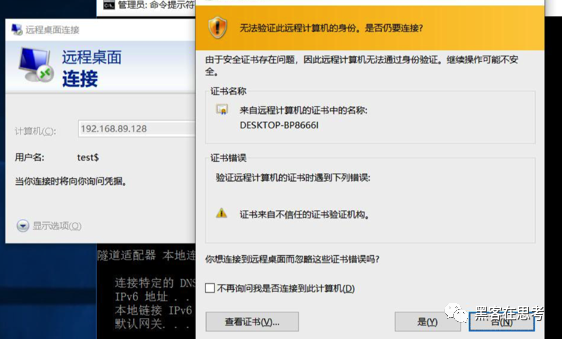

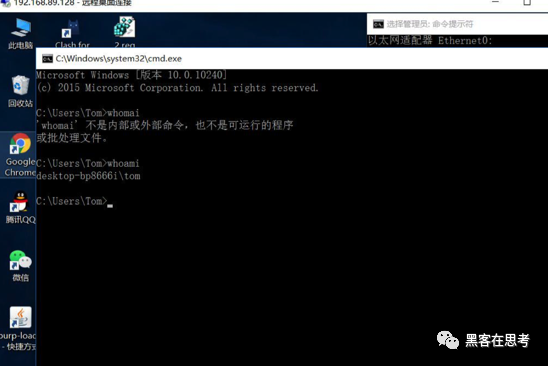

“影子”验证

上面两个图能够看见,如果不查看注册表是发现不了多了一个用户的。

能够正常连接上去,而且连接上去后,就是我们复制 F 值的那个账户

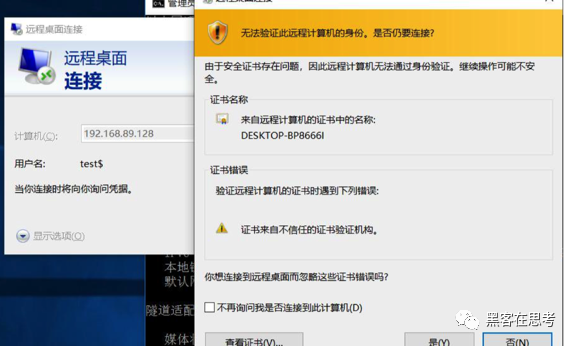

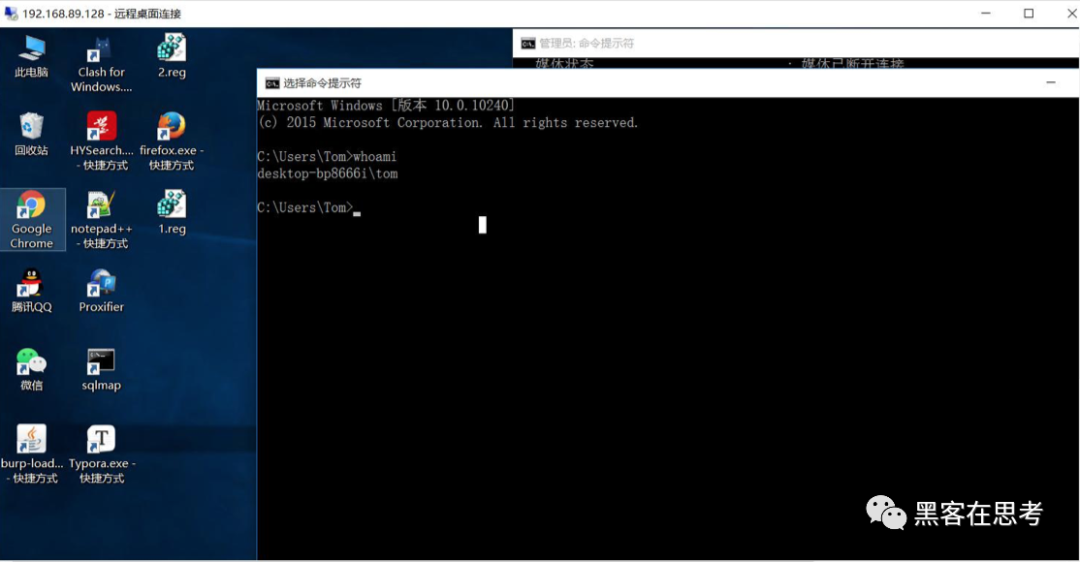

我们将 Tom 用户进行密码修改,然后再来远程连接 test$账户。

net user Tom Tom,修改密码任意就好,一定得自己记得(到时候玩崩了我可不负责, ~~~~哈哈哈)

我们依旧是 test$ test1 登入上去,依旧是 Tom 用户。这就完美的设定了一个 Tom 的影 子用户,不管 Tom 密码怎么改,我们依旧可以登入成功。

虽然我们的隐藏账户已经在“命令提示符”中隐藏了,但是系统管理员仍可能通过注册 表编辑器删除我们的隐藏账户。

我们通过打开regedt32.exe,来到HKEY_LOCAL_MACHINESAMSAM处,设置SAM”项的权限 ,将 administrators所拥有的权限全部取消即可 。当真正的管理员想对 HKEY_LOCAL_MACHINESAMSAM下面的项进行操作的时候将会发生错误,而且无法通过 regedt32.exe再次赋予权限。

防御手段

1、对于用”$”添加的用户,我们用net localgroup administrator 就能够发现。

2、修改注册表类型的隐藏手段,我们访问注册表

HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names就能够发现。

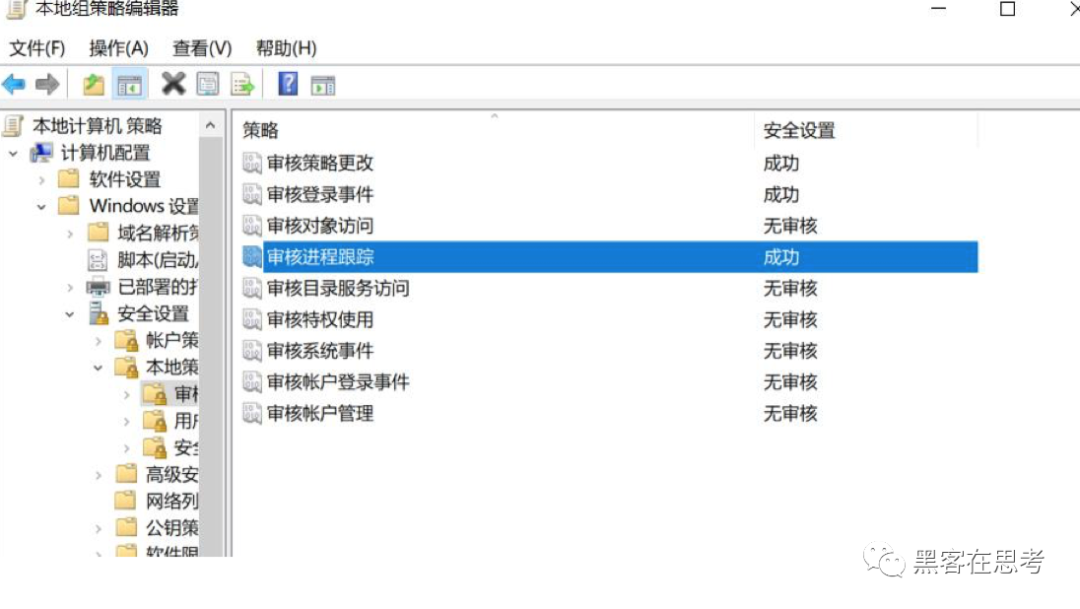

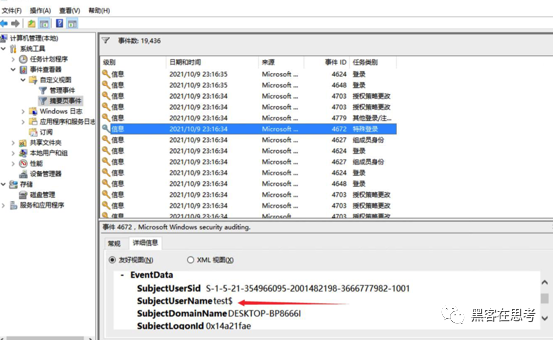

3、对于将权限设置,导致管理员无法访问\Domains\Account\Users\Names,我们可以借助 组策略的帮助。点击“开始”→“运行”,输入“gpedit.msc”运行“组策略”,依次展开 “计算机配置”→“Windows 设置”→“安全设置”→“本地策略”→“审核策略” ,双击 右边的“审核策略更改”,在弹出的设置窗口中勾选“成功”,然后点“确定”。对“审核登陆事件” 和“审核过程追踪”进行相同的设置。进行登陆审核后,可以对任何账户的登 陆操作进行记录,包括隐藏账户,这样我们就可以通过“计算机管理”中的“事件查看器” 准确得知隐藏账户的名称、登陆的时间。通过net user test$ 密码 的方式修改用户密码,

这样可以有效防止。

总结

添加“影子”用户的方法权限要求比较高,在实战中实用性不大,相对来说风险较高。

如果不是特别需要,最好是搞完事情就留,就像是万花丛中过,片叶不沾身。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

,可以添加戳这里获取](https://bbs.csdn.net/topics/618658159)**

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?