BadCert是一个Python编写的命令行工具,用于检测和识别可能存在问题的SSL/TLS证书。通过这个项目,你可以快速扫描并分析目标服务器的证书信息,发现潜在的安全漏洞或不合规行为。

技术分析

BadCert的核心是利用了Python的ssl库和socket库,这两个库提供了低级别的网络通信接口,能够进行TLS/SSL连接和证书解析。它的工作流程如下:

- 连接目标服务器 - BadCert使用

socket库创建到指定主机的TCP连接,并升级到SSL/TLS连接。 - 证书获取与解析 - 在加密通道建立后,工具读取服务器返回的证书,并使用

ssl库进行解析,提取出包括颁发者、有效期、公钥等重要信息。 - 验证与报告 - BadCert对证书进行一系列标准检查,如有效性日期、CA签名、弱加密算法等,如果发现任何问题,将立即报告给用户。

应用场景

- 网络安全审计 - 对企业内部或外部网站进行定期的SSL/TLS证书检查,确保所有证书都在有效期内且符合安全标准。

- 学习与研究 - 对于网络新手和安全研究人员,BadCert提供了一个直观的方式来了解和实践证书验证过程。

- 个人网站维护 - 检查自己的网站或其他依赖的API服务,及时修复可能出现的证书问题。

特点与优势

- 简单易用 - 命令行界面,只需一行命令即可执行扫描。

- 全面检测 - 针对多个安全指标进行检查,如证书过期、自签名证书、弱加密套件等。

- 开源与可扩展 - 开源代码使得用户可以自由查看、修改或增加新的检测规则。

- 跨平台 - 由于基于Python,BadCert能在多种操作系统上运行,包括Windows、Linux和macOS。

结语

BadCert是一个强大而又实用的工具,它为我们揭示了网络安全的另一面,帮助我们在数字世界中更好地保护自己。无论你是专业的安全专家还是对此领域充满好奇心的初学者,BadCert都值得你尝试和探索。现在就去GitCode,开始你的证书安全之旅吧!

项目地址:https://gitcode.com/yihanwu1024/badcert

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

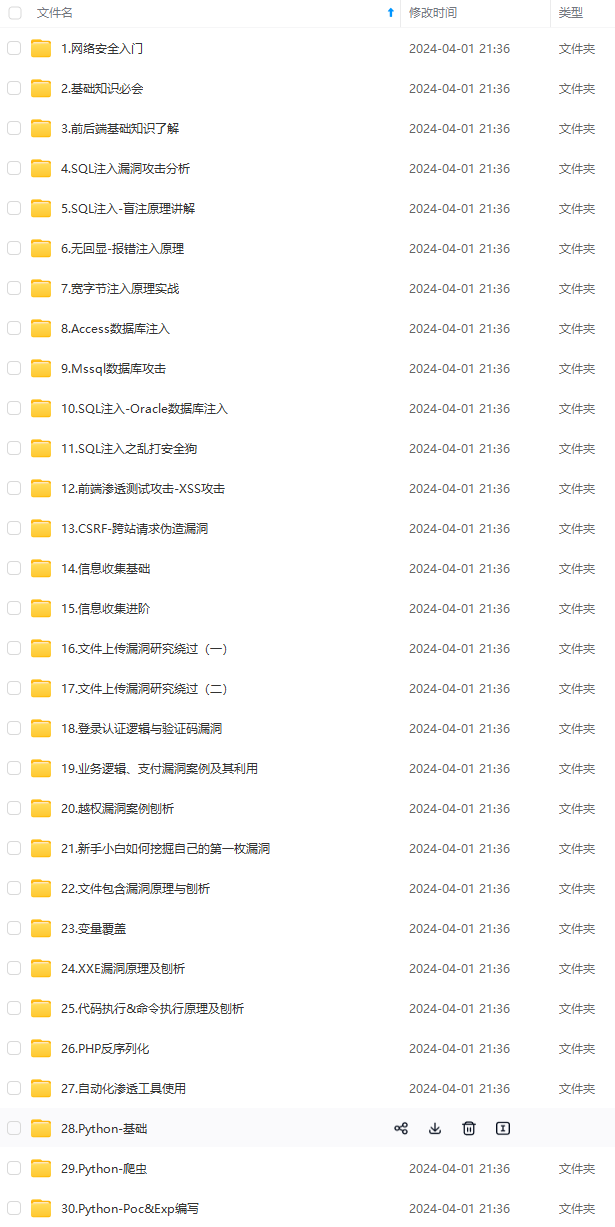

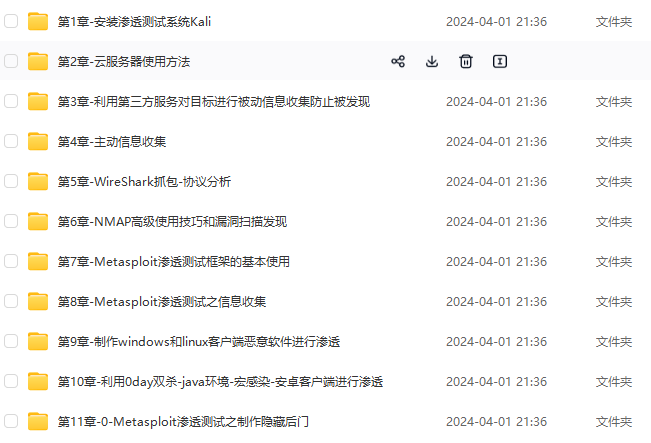

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!*

5279

5279

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?