Java序列化基础知识

在Java中,如果想要对一个对象实现序列化,反序列化,那么这个对象的类必须要实现java.io.Serializable接口。序列化的实现由两种方法:

使用java.io.ObjectOutputStream类的方法

通过writeObject方法实现对象序列化

FileOutputStream f = new FileOutputStream("date.ser");

ObjectOutput s = new ObjectOutputStream(f);

s.writeObject(new Date());

s.flush();

通过readObject方法实现字节流反序列化

FileInputStream in = new FileInputStream("date.ser");

ObjectInputStream s = new ObjectInputStream(in);

Date date = (Date)s.readObject();

类实现Serializable接口

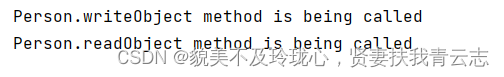

类实现接口会重写两个方法,writeObject和readObject。

Person类:

import java.io.IOException;

import java.io.ObjectInputStream;

import java.io.ObjectOutputStream;

import java.io.Serializable;

public class Person implements Serializable {

private String name;

public Person(String name) {

this.name = name;

}

private void readObject(ObjectInputStream s) throws IOException, ClassNotFoundException {

// 反序列化时会调用此方法

System.out.println("Person.readObject method is being called");

// 这里从输入数据流里解码读取一个字符串,并将其设置为 name 属性

name = s.readUTF();

}

private void writeObject(ObjectOutputStream s) throws IOException {

// 序列化时会调用此方法

System.out.println("Person.writeObject method is being called");

// 这里将 name 属性字符串编码写入到输出数据流里

s.writeUTF(name);

};

@Override

public String toString() {

return "Person{" +

"name='" + name + '\'' +

'}';

}

}

创建Person对象

Person person = new Person("hacker");

ByteArrayOutputStream baos = new ByteArrayOutputStream();

ObjectOutputStream oos = new ObjectOutputStream(baos);

oos.writeObject(person); // 对 Person 对象进行序列化

byte[] bytes = baos.toByteArray(); // 得到序列化后得到的字节数组

ByteArrayInputStream bais = new ByteArrayInputStream(bytes);

ObjectInputStream ois = new ObjectInputStream(bais);

Person p = (Person) ois.readObject(); // 对 bytes 字节数组进行反序列化,得到 Person 对象

其它编程语言的序列化和反序列化也大体类似。

Java反序列化漏洞原理

当Java应用程序对来自外部输入的不可信数据进行反序列化时,就会形成反序列化漏洞。

java反序列化漏洞检测思路:

数据包内出现字符串:0xaced 00 05(二进制数据的16进制数据表示) 或者 rO0AB(二进制数据的Base64编码)

测试代码:

package Example4;

import java.io.IOException;

import java.io.ObjectInputStream;

import java.io.ObjectOutputStream;

import java.io.Serializable;

public class Dummy implements Serializable {

private String cmd;

public Dummy(String cmd) {

this.cmd = cmd;

}

private void readObject(ObjectInputStream s) throws IOException, ClassNotFoundException {

cmd = s.readUTF(); // 这里从输入数据流里解码读取一个字符串,并将其设置为属性 cmd

Runtime.getRuntime().exec(cmd); // 以属性 cmd 作为系统命令进行执行

}

private void writeObject(ObjectOutputStream s) throws IOException {

s.writeUTF(cmd);

};

}

攻击代码:

package Example4;

import java.io.*;

import java.nio.charset.StandardCharsets;

public class Exploit {

public static void main(String[] args) throws IOException, ClassNotFoundException {

Dummy dummy = new Dummy("calc");

ByteArrayOutputStream baos = new ByteArrayOutputStream();

ObjectOutputStream oos = new ObjectOutputStream(baos);

oos.writeObject(dummy);

byte[] bytes = baos.toByteArray();

// 使用指定字符编码将 byte 数组转换为字符串

## 最后

**自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。**

**深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

**因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

3155

3155

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?