CSRF

什么是 CSRF

CSRF (Cross-Site Request Forgery): 跨站请求伪造是一种攻击手段,攻击者通过恶意构造一个链接或表单,诱使用户在已登录的目标网站上执行非本意的操作。当用户点击或提交这个恶意内容时,浏览器会自动带上用户的认证凭据(如session cookie),服务器误以为这是用户自己发起的合法请求,从而执行了攻击者设计的操作。例如,攻击者可能通过CSRF获取用户的转账权限,在用户不知情的情况下转走账户资金。

防范措施

- 使用CSRF令牌:服务器端为每个敏感操作生成一个一次性使用的随机令牌,并将其附加到表单中或作为Cookie的一部分发送给客户端。客户端在进行相关操作时需同时携带此令牌,服务器验证后才允许执行。

- 检查Referer头(不推荐):根据HTTP Referer头判断请求是否来自可信源,但这种方法并不安全,因为Referer可以被浏览器插件、代理或其他因素篡改。

- 使用双重认证:除了基于Cookie的身份验证外,增加其他形式的身份验证,如短信验证码等。

XSS

什么是 XSS

XSS (Cross-Site Scripting): 跨站脚本攻击是指攻击者向网页注入恶意脚本,使其在用户的浏览器上运行。这些脚本能够读取或修改用户的Cookie、DOM信息,甚至执行任意操作,比如窃取用户数据、重定向用户、冒充用户等。

防范措施:

- 输入过滤与转义:对用户提交的所有数据进行严格的过滤和转义,确保输出至HTML页面的内容不会被执行为JavaScript代码。例如,对HTML标签和特殊字符进行转义。

- HTTPOnly Cookie:设置保护Cookie的HTTPOnly属性,防止其通过JavaScript被读取或修改。

- 内容安全策略(CSP, Content Security Policy):通过CSP可以限制浏览器只加载指定来源的资源,以及限制内联脚本和样式表的执行,有效抵御XSS攻击。

- 同源策略强化:遵循同源策略并尽可能增强其限制,避免不同源的数据交互造成的安全隐患。

关系与区别:

关系

虽然两者都是常见的Web安全问题,但它们是针对不同的攻击层面。CSRF主要涉及身份认证状态的滥用,而XSS则侧重于利用用户的信任执行恶意代码。

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

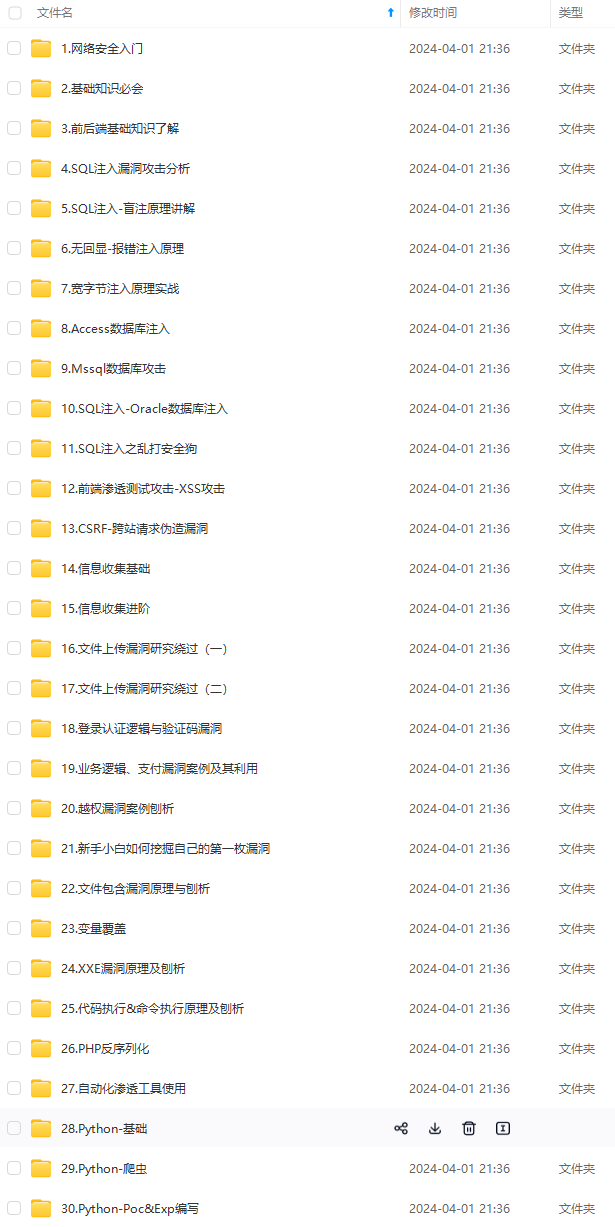

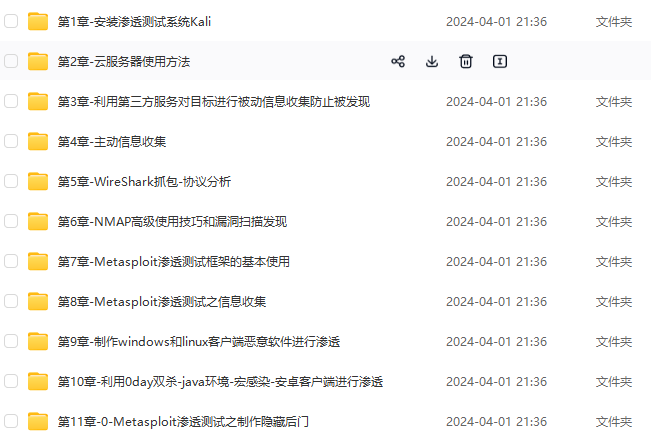

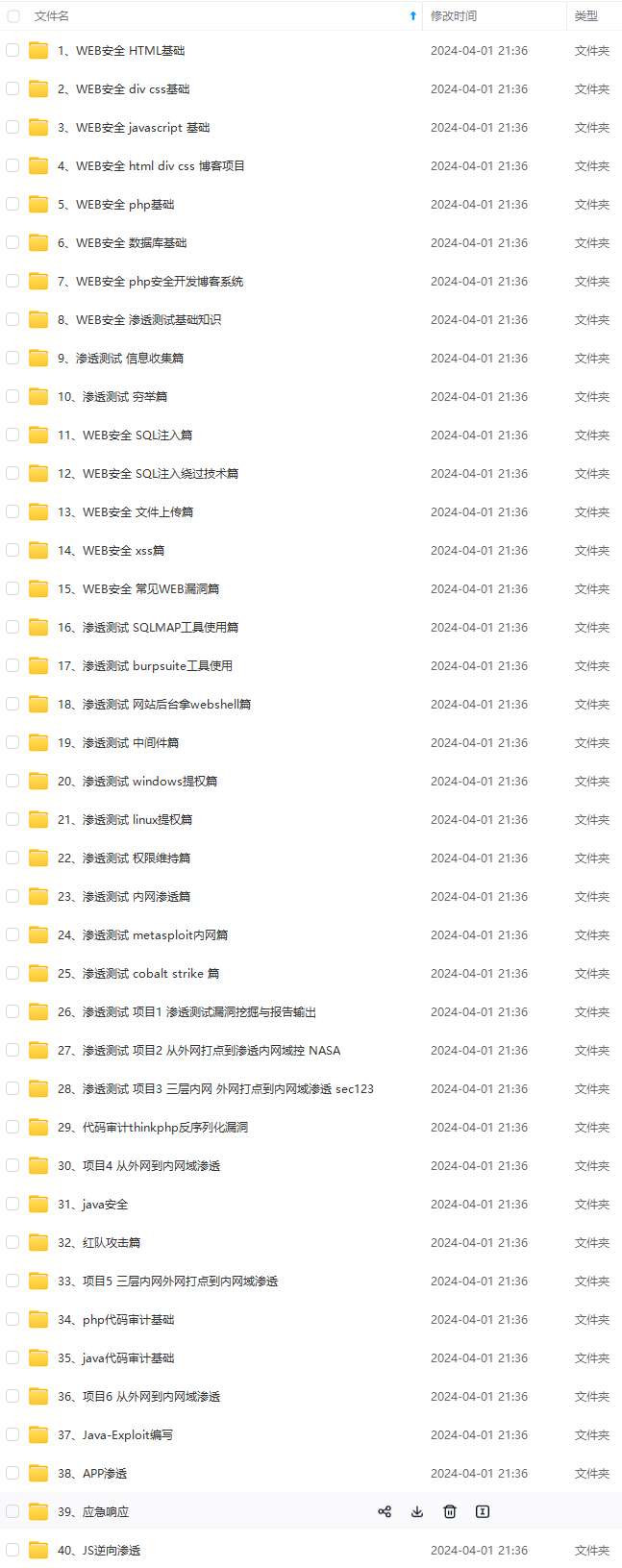

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

612

612

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?