IIS

**IIS6.0文件解析漏洞,**文件名中分号;后面的内容不会被解析,比如a.asp;jpg文件,会被当做a.asp文件来解析,这是IIS逻辑上的问题,IIS6.0只是简单的根据文件后缀名来判断文件类型,由于IIS底层是用C++写的,分号;在C++中是结束符号,截取文件名的时候截取到分号;会造成内存截断,从而造成分号;后面的内容不解析的现象,而IIS7.0是进行通配符匹配来识别文件类型,它将文件的路径与 *.ASP进行匹配,只有以*.ASP结尾的文件才会被当做asp文件来执

IIS6.0目录解析漏洞,以.asp格式命名的文件夹,其目录下的所有文件都会被IIS当做asp文件来解析

IIS6.0开始,引入了一个HTTP.sys组件,这个组件存在远程代码执行漏洞,攻击者发送恶意的http请求数据包,就可以读取IIS服务器的内存数据,或者使服务器系统蓝屏崩溃

IIS PUT漏洞,需要IIS开启WebDAV服务,配合写入权限,可以造成任意文件写入

Apache

Apache多后缀名解析漏洞,Apache从最右边开始识别文件后缀名,如果后缀名无法识别,就会继续向左识别,知道识别成功才会进行解析,比如a.php.a.b挥别当成php文件来执行

Apache罕见后缀名解析漏洞,比如一些不常见的文件后缀,phtml,php3,php5很容易绕过安全检查,从而当做php文件来执行

Apache分布式配置文件,可以将普通文件解析成php文件来执行

Nginx

Nginx8.0以前存在文件解析漏洞,文件名中包含/的时候,会以/左边的后缀名来解析文件,比如a.jpg/a.php,会被当做jpg文件来执行

Tomcat

Tomcat7.0弱口令漏洞,后台登录页面输入弱口令tomcat,tomcat即可登录后台

tomcat8.0任意文件写入漏洞,主要是因为Tomcat的配置文件/conf/web.xml配置了可写功能,将配置改为readonly=true即可修复

Tomcat远程代码执行漏洞,Tomcat在处理jsp请求的url时,会以jsp解析该文件,如果可以控制jsp的文件上传,就能造成任意代码执行

Tomcat文件包含漏洞,利用AJP协议的8009端口,可以读取webapp目录下的任意文件(AJP协议使用二进制格式来传输可读性文件,可以降低HTTP请求的处理成本)

JBoss

JBoss弱口令漏洞,后台登录界面输入弱密码admin,admin,即可登录后台

JBoss5.0/6.0反序列化漏洞,问题出在/invoker目录下的readonly,JXMInvokerServlet和EJBInvokerServlet这几个文件,配合curl工具可以将恶意脚本发送到接口中,从而实现恶意代码执行

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

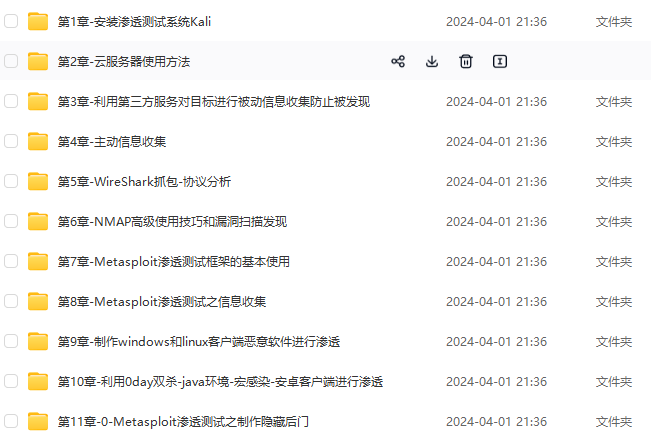

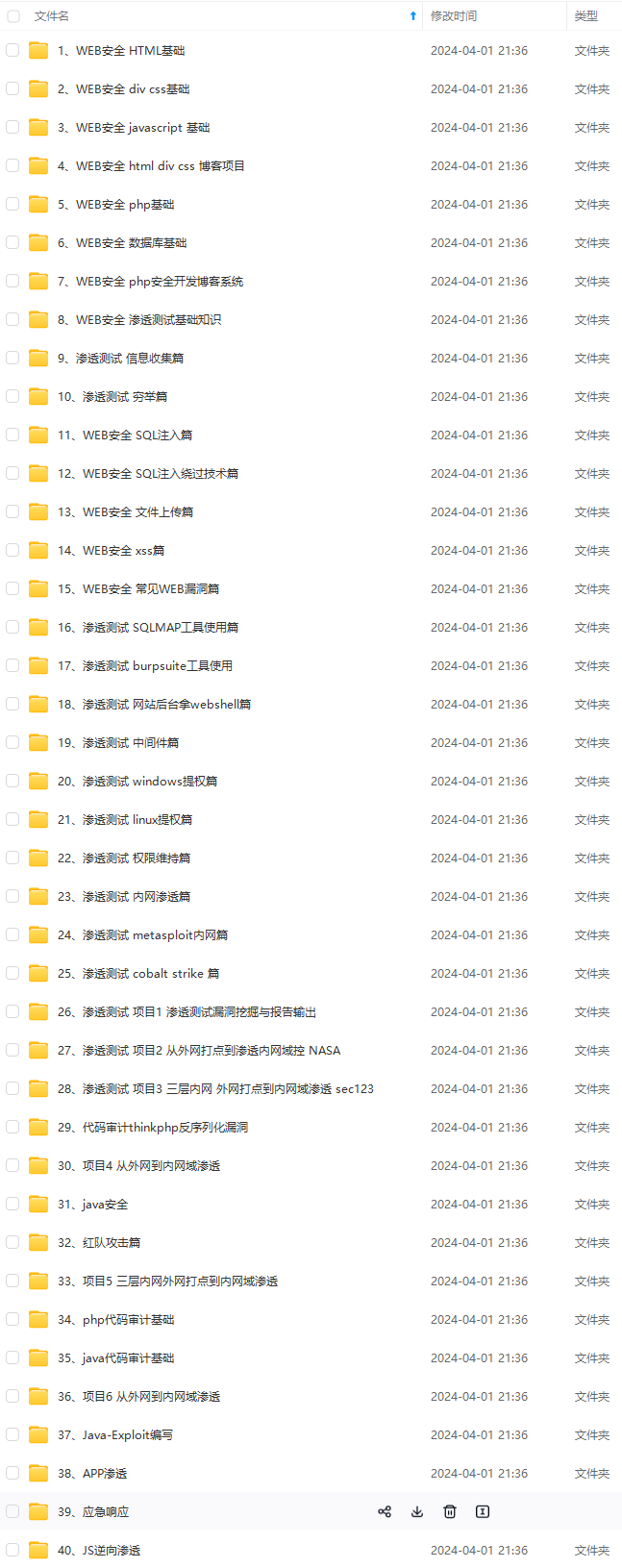

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

pics/618653875)

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

608

608

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?