如果想匹配GET请求,改成:

http.method; content:"GET";

如果想匹配请求头中的字段,例如UserAgent,含有hacktool:

http.user_agent; content:"hacktool";

如果想匹配请求体含有 helloworld:

http.request_body; content:"helloworld";

如果想匹配URL,含有/usdt:

http.uri; content:"/usdt";

合起来就是一条规则,最后补上msg字段,以及sid(规则号)字段:

alert http any any -> any any (msg:“web-attack.new_test”; flow:established,to_server; http.method; content:“POST”; http.user_agent; content:“hacktool”; http.request_body; content:“helloworld”; http.uri; content:“/usdt”; sid:100000001;)

至于 classtype 字段,表示规则分类,是可选字段。

这条规则可以放到suricata 规则里面跑,如果流量中匹配特征,就可以产生告警。怎么样,你学会了吗?

0x01 工具化探索

上面的步骤相对简单,可以适配简单的匹配情况,我把这个过程工具化,并向我的团队推广,这样可以减少规则编写过程中的出错,它编写出来的东西语法很规范,也可以节约很多时间成本,将更多时间放在威胁分析及攻防上面。

效果演示:

我这个工具可以适配匹配多个请求头里的关键字以及匹配请求体里面多处特征的需求。

就像中学时的"完形填空"一样,点击“生成”按钮,复制完生成的规则改一下规则号即可。

如果想匹配多处请求头内容,例如同时匹配请求头中同时含有 Cookie:qwerasdf ,请求体中同时含有 white hat leeezp :

好了,今天的分享就到这里,欢迎关注专栏,会持续更新,如有疑问请在评论区留言。

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

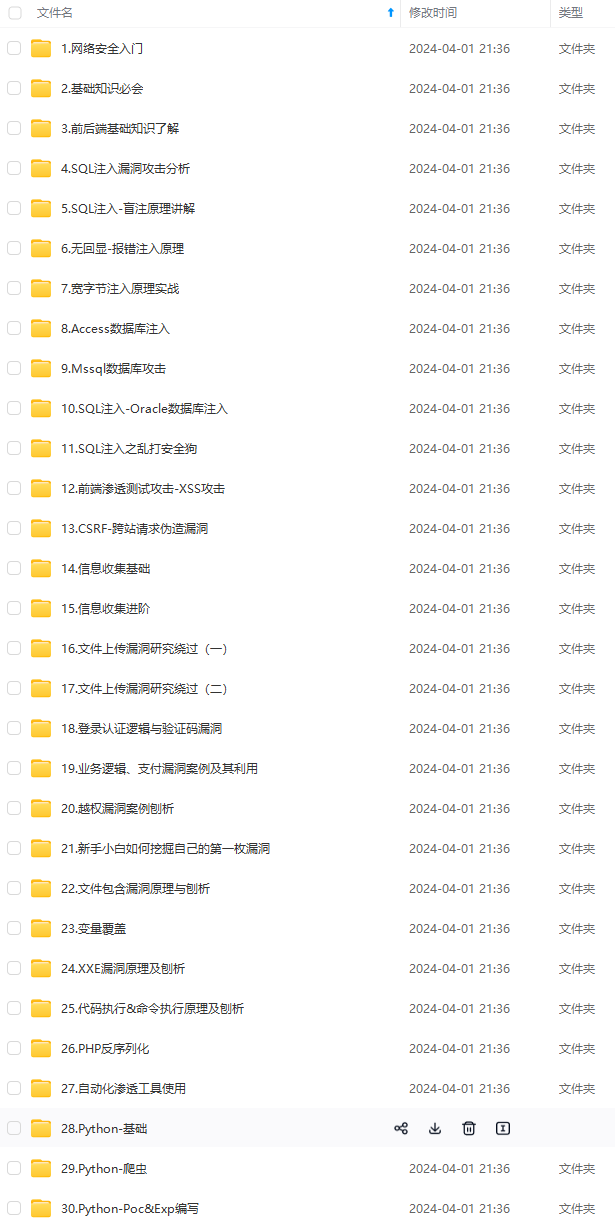

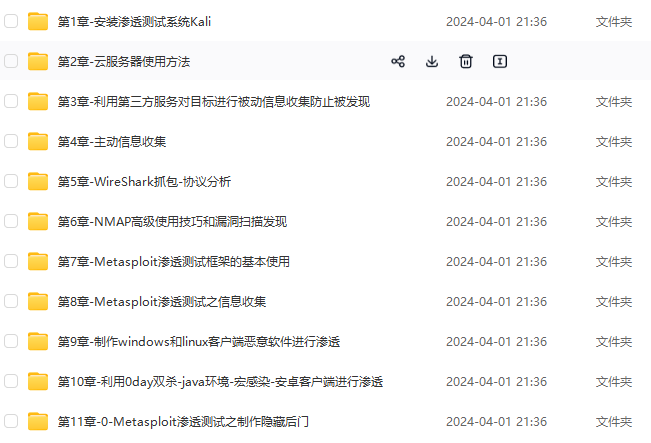

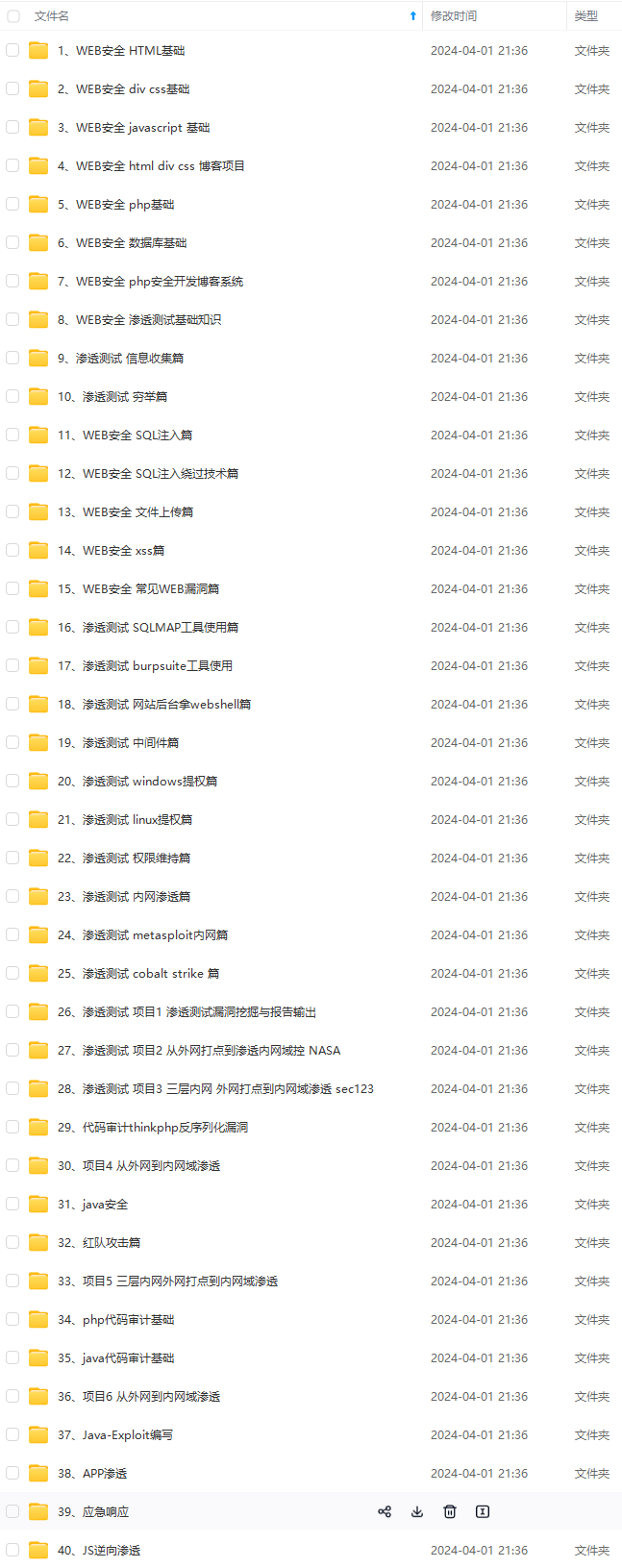

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

//bbs.csdn.net/topics/618653875)

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

32万+

32万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?