一、网安学习成长路线图

网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网安视频合集

观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。

三、精品网安学习书籍

当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。

四、网络安全源码合集+工具包

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。

五、网络安全面试题

最后就是大家最关心的网络安全面试题板块

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

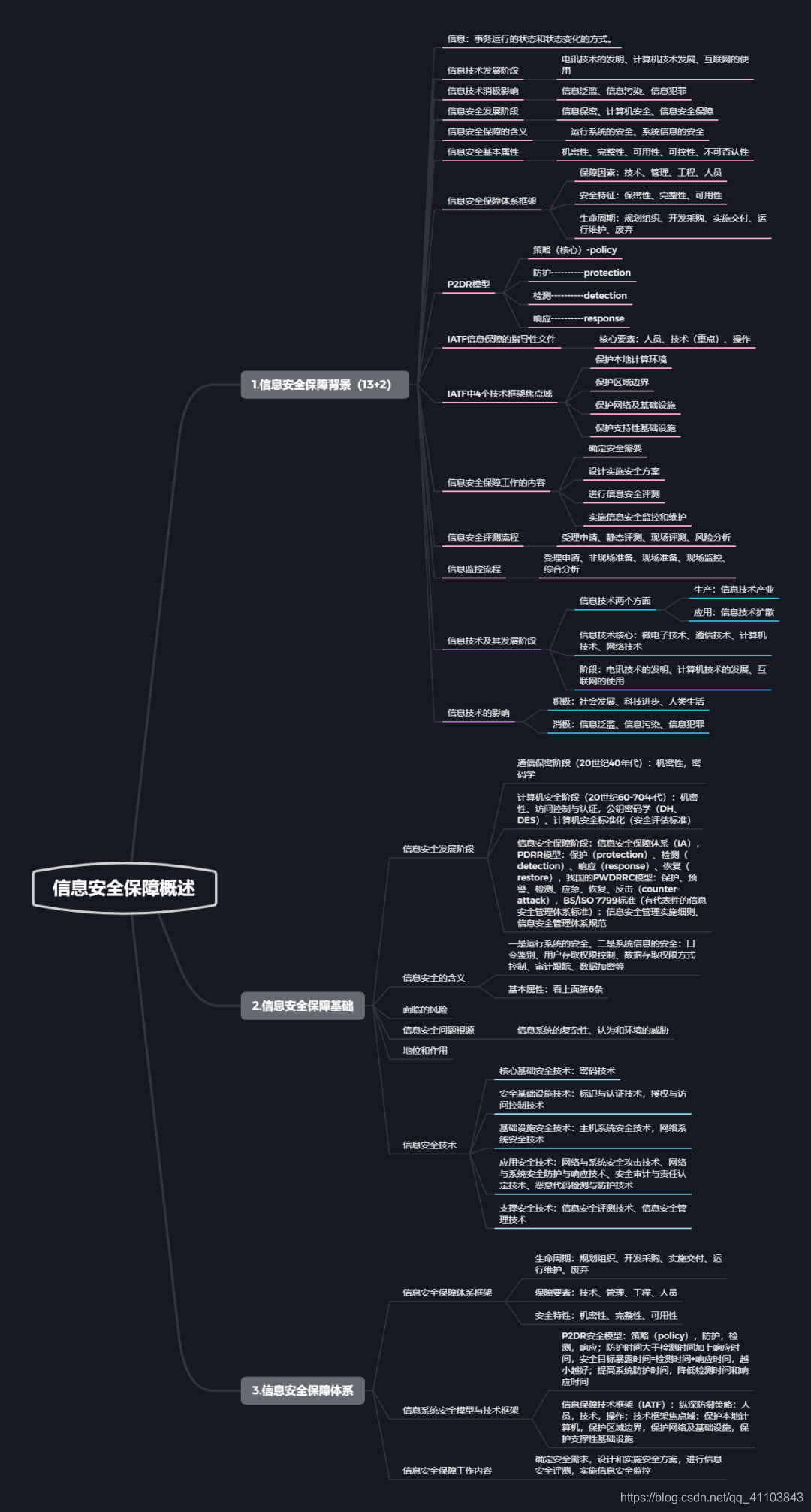

第一章 信息安全保障概述

信息安全保障背景

信息:事物运行的状态和状态变化的方式

信息技术发展各个阶段:

电讯技术的发明

计算机技术发展

互联网的使用

信息技术的消极影响:信息泛滥、信息污染、信息犯罪

信息安全发展阶段:

信息保密

计算机安全

信息安全保障

信息安全保障的含义:运行系统的安全、系统信息的安全

信息安全的基本属性:

机密性、完整性、可用性、可控性、不可否认性

信息安全保障体系框架:

保障因素:技术、管理、工程、人员

安全特征:保密性、完整性、可用性

生命周期:规划组织、开发采购、实施交付、运行维护、废弃

P2DR 模型:策略(核心)、防护、监测、响应

IATF 信息保障的指导性文件:

核心要素:人员、技术(重点)、操作

IATF 中 4 个技术框架焦点域:

保护本地计算环境

保护区域边界

保护网络及基础设施

保护支持性基础设施

信息安全保障工作的内容:

确定安全需要

设计实施安全方案

进行信息安全评测

实施信息安全监控和维护

信息安全评测的流程:受理申请、静态评测、现场评测、风险分析

信息监控的流程:受理申请、非现场准备、现场准备、现场监控、综合分析

信息技术及其发展阶段

信息技术两个方面:

生产:信息技术产业;

应用:信息技术扩散

信息技术核心:微电子技术,通信技术,计算机技术,网络技术

第一阶段,电讯技术的发明;

第二阶段,计算机技术的发展;

第三阶段,互联网的使用

信息技术的影响

积极:社会发展,科技进步,人类生活

消极:信息泛滥,信息污染,信息犯罪

信息安全保障基础

信息安全发展阶段

通信保密阶段(20世纪四十年代):机密性,密码学

计算机安全阶段(20世纪六十和七十年代):

机密性、访问控制与认证,公钥密码学(Diffie Hellman,DES),计算机安全标准化(安全评估标准)

信息安全保障阶段:

信息安全保障体系(IA),

PDRR模型:保护(protection)、检测(detection)、响应(response)、恢复(restore),

我国PWDRRC模型:保护、预警(warning)、监测、应急、恢复、反击(counter-attack),

BS/ISO 7799标准(有代表性的信息安全管理体系标准):信息安全管理实施细则、信息安全管理体系规范

信息安全的含义

一是运行系统的安全,

二是系统信息的安全:口令鉴别、用户存取权限控制、数据存取权限方式控制、审计跟踪、数据加密等

信息安全的基本属性:完整性、机密性、可用性、可控制性、不可否认性

信息安全问题产生的根源:信息系统的复杂性,人为和环境的威胁

信息安全技术

核心基础安全技术:密码技术

安全基础设施技术:标识与认证技术,授权与访问控制技术

基础设施安全技术:主机系统安全技术,网络系统安全技术

应用安全技术:网络与系统安全攻击技术,网络与系统安全防护与响应技术,安全审计 与责任认定技术,恶意代码监测与防护技术

支撑安全技术:信息安全评测技术,信息安全管理技术

信息安全保障体系

信息安全保障体系框架

生命周期:规划组织,开发采购,实施交付,运行维护,废弃

保障要素:技术,管理,工程,人员

安全特征:机密性,完整性,可用性

信息系统安全模型与技术框架

P2DR安全模型:策略(policy),防护,检测,响应;

防护时间大于检测时间加上响应时间,安全目标暴露时间=检测时间+响应时间,越小越好;

提高系统防护时间,降低检测时间和响应时间

信息保障技术框架(IATF):纵深防御策略:人员,技术,操作;

技术框架焦点域:保护本地计算机,保护区域边界,保护网络及基础设施,保护支撑性基础设施

信息安全保障基本实践

信息安全保障工作的内容

确定安全需求,设计和实施安全方案,进行信息安全评测,实施信息安全监控

第二章 信息安全基础技术与原理

密码技术

对称密码与非对称密码

对称密钥密码体制:发送方和接收方使用相同的密钥

非对称密钥密码体制:发送方和接收方使用不同的密钥

对称密钥体制:

加密处理速度快、保密度高,密钥管理分发复杂代价高、数字签名困难

分组密码:

一次加密一个明文分组:DES,IDEA,AES;

序列密码:

一次加密一位或者一个字符:RC4,SEAL

加密方法:

代换法:单表代换密码,多表代换;

置换法

安全性:

攻击密码体制:穷举攻击法(对于密钥长度128位以上的密钥空间不再有效),密码分析学;

典型的密码攻击:

唯密文攻击,已知明文攻击,

选择明文攻击(加密算法一般要能够抵抗选择明文攻击才认为是最安全的,分析方法:差分分析和线性分析),

选择密文攻击

基本运算:异或,加,减,乘,查表

设计思想:扩散,混淆;

乘积迭代:

乘积密码,常见的乘积密码是迭代密码,DES,AES

数据加密标准 DES:

基于Feistel网络,3DES,有效密钥位数:56

国际数据加密算法 IDEA:

利用128位密钥对64位的明文分组,经连续加密产生64位的密文分组

高级加密标准 AES:SP 网络

分组密码:

电子密码本模式ECB,密码分组链模式CBC,密码反馈模式CFB,输出反馈模式OFB,计数模式CTF

非对称密码:

基于难解问题设计密码是非对称密码设计的主要思想,NP问题NPC问题

克服密钥分配上的困难、易于实现数字签名、安全性高,降低了加解密效率

RSA:

基于大合数因式分解难得问题设计;既可用于加密,又可用于数字签名;目前应用最广泛

ElGamal:

基于离散对数求解困难的问题设计

椭圆曲线密码 ECC:

基于椭圆曲线离散对数求解困难的问题设计

通常采用对称密码体制实现数字加密,公钥密码体制实现密钥管理的混合加密机制

哈希函数

单向密码体制,从一个明文到密文的不可逆的映射,只有只有加密过程,没有解密过程

可将任意长度的输入经过变换后得到固定长度的输出(原消息的散列或消息摘要)

应用:

消息认证(基于哈希函数的消息认证码),

数字签名(对消息摘要进行数字签名口令的安全性,数据完整性)

消息摘要算法 MD5:128 位

安全散列算法 SHA:160 位

SHA比MD5更安全,SHA比MD5速度慢了25%,SHA操作步骤较MD5更简单

数字签名

通过密码技术实现,其安全性取决于密码体制的安全程度

普通数字签名:RSA,ElGamal,椭圆曲线数字签名算法等

特殊数字签名:

盲签名,代理签名,群签名,不可否认签名,具有消息恢复功能得签名等

常对信息的摘要进行签名

美国数字签名标准 DSS:签名算法 DSA

应用:鉴权:重放攻击;完整性:同形攻击;不可抵赖

密钥管理

包括密钥的生成,存储,分配,启用与停用,

控制,更新,撤销与销毁等诸多方面密钥的分配与存储最为关键

借助加密,认证,签名,协议和公证等技术保证:

密钥的秘密性,完整性,真实性

密钥产生:

噪声源技术(基于力学,基于电子学,基于混沌理论的密钥产生技术);主密钥,加密密钥,会话密钥的产生

密钥分配:

分配手段:人工分发(物理分发),密钥交换协议动态分发

密钥属性:秘密密钥分配,公开密钥分配

密钥分配技术:基于对称密码体制的密钥分配,基于公钥密码体制的密钥分配

密钥信息交换方式:人工密钥分发,给予中心密钥分发,基于认证密钥分发

人工密钥分发:主密钥

基于中心的密钥分发:利用公开密钥密码体制分配传统密码的密钥;

可信第三方:密钥分发中心KDC,密钥转换中心KTC;拉模型,推模型;

密钥交换协议:Diffie-Hellman算法

公开密钥分配:

公共发布;公用目录;公约授权:公钥管理机构;

公钥证书:证书管理机构 CA,目前最流行

私钥存储:

用口令加密后存放在本地软盘或硬盘;

存放在网络目录服务器中:私钥存储服务PKSS;

智能卡存储;USB Key存储

认证技术

消息认证

消息加密:

整个消息的密文作为认证码

消息认证码(MAC):

利用密钥对消息产生定长的值,并以该值作为认证码;基于DES的MAC算法

哈希函数:

将任意长的消息映射为定长的哈希值,并以该哈希值作为认证码

身份认证

身份认证系统:

认证服务器、认证系统客户端、认证设备

系统主要通过身份认证协议(单向认证协议和双向认证协议)和认证系统软硬件进行实现

认证手段:

1.静态密码方式

动态口令认证:动态短信密码,动态口令牌(卡)

USB Key认证:挑战/应答模式,基于PKI体系的认证模式

2.生物识别技术

认证协议:基于口令的认证协议,基于对称密码的认证,基于公钥密码的认证

访问控制技术

访问控制模型:

自主访问控制(DAC):

访问矩阵模型:访问能力表(CL),访问控制表(ACL);商业环境中,大多数系统,如主流操作系统、防火墙等

强制访问控制(DAC):

安全标签:具有偏序关系的等级分类标签,非等级分类标签,比较主体和客体的安全标签等级,访问控制安全标签列表(ACSLL);

访问级别:

最高秘密级,秘密级,机密级,无级别及;

Bell-Lapadula 模型:

只允许向下读、向上写,保证数据的保密性,Biba 不允许向下读、向上写,保护数据完整性;

Chinese Wall 模型:

多边安全系统中的模型,包括了 MAC 和 DAC 的属性

基于角色的访问控制(RBAC):

要素:用户,角色,许可;面向企业,大型数据库的权限管理;

用户不能自主的将访问权限授权给别的用户;MAC基于多级安全需求,RBAC不是

访问控制技术

集中访问控制:

认证、授权、审计管理(AAA 管理)

拨号用户远程认证服务RADIUS:提供集中式AAA管理;客户端/服务器协议,运行在应用层,使用UDP协议;组合认证与授权服务

终端访问控制器访问控制系统 TACACS:TACACS+使用 TCP;

更复杂的认证步骤;分隔认证、授权、审计

Diameter:协议的实现和 RADIUS 类似,采用 TCP 协议,支持分布式审计

非集中式访问控制:

单点登录 SSO

Kerberos:

使用最广泛的身份验证协议;引入可信的第三方。

Kerberos验证服务器;能提供网络信息的保密性和完整性保障;支持双向的身份认证

SESAME:认证过程类似于 Kerberos.

RADIUS运行在UDP协议上,并且没有定义重传机制,而Diameter运行在可靠的传输协议TCP、SCTP之上。

Diameter 还支持窗口机制,每个会话方可以动态调整自己的接收窗口,以免发送超出对方处理能力的请求。RADIUS协议不支持失败恢复机制,而Diameter支持应用层确认,并且定义了失败恢复算法和相关的状态机,能够立即检测出传输错误。

RADIUS固有的C/S模式限制了它的进一步发展。

Diameter采用了peer-to-peer模式,peer的任何一端都可以发送消息以发起计费等功能或中断连接。

Diameter还支持认证和授权分离,重授权可以随时根据需求进行。

而RADIUS中认证与授权必须是成对出现的。

审计和监控技术

审计和监控基础

审计系统:

日志记录器:收集数据,系统调用Syslog收集数据;

分析器:分析数据;

通告器:通报结果

审计和监控技术

恶意行为监控:

主机监测:可监测的地址空间规模有限;

网络监测:蜜罐技术(软件honeyd),

蜜网(诱捕网络):高交互蜜罐、低交互蜜罐、主机行为监视模块

网络信息内容审计方法:

网络舆情分析:舆情分析引擎、自动信息采集功能、数据清理功能;

技术:网络信息内容获取技术(嗅探技术)、网络内容还原分析技术;

模型:流水线模型、分段模型;

不良信息内容监控方法:网址、网页内容、图片过滤技术

第三章 系统安全

操作系统安全

操作系统安全基础

基本安全实现机制:

CPU模式和保护环:内核模式、用户模式

进程隔离:使用虚拟地址空间达到该目的

操作系统安全实践

UNIX/Linux 系统:

文件系统安全:

所有的事物都是文件:正规文件、目录、特殊文件(/dev下设备文件)、链接、Sockets;

文件系统安全基于i节点中的三层关键信息:UID、GID、模式;模式位,权限位的八进制数表示;

设置SUID(使普通用户完成一些普通用户权限不能完成的事而设置)和SGID,

体现在所有者或同组用户权限的可执行位上;

chmod改变文件权限设置、chown、chgrp;unmask创建文件默认权限

## 最后

**自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。**

**深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!**

**因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。**

**既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!**

[**如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!**](https://bbs.csdn.net/topics/618653875)

**由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!**

##### 操作系统安全实践

UNIX/Linux 系统:

文件系统安全:

所有的事物都是文件:正规文件、目录、特殊文件(/dev下设备文件)、链接、Sockets;

文件系统安全基于i节点中的三层关键信息:UID、GID、模式;模式位,权限位的八进制数表示;

设置SUID(使普通用户完成一些普通用户权限不能完成的事而设置)和SGID,

体现在所有者或同组用户权限的可执行位上;

chmod改变文件权限设置、chown、chgrp;unmask创建文件默认权限

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

[外链图片转存中…(img-t0gPyoqU-1715887947741)]

[外链图片转存中…(img-qEAKKXAT-1715887947742)]

[外链图片转存中…(img-YY19lJ3I-1715887947742)]

[外链图片转存中…(img-gbGvAxR4-1715887947743)]

[外链图片转存中…(img-1hImYjLT-1715887947743)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

734

734

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?