第一步:复制URL:http://192.168.43.219在浏览器打开,使用F12调试工具;

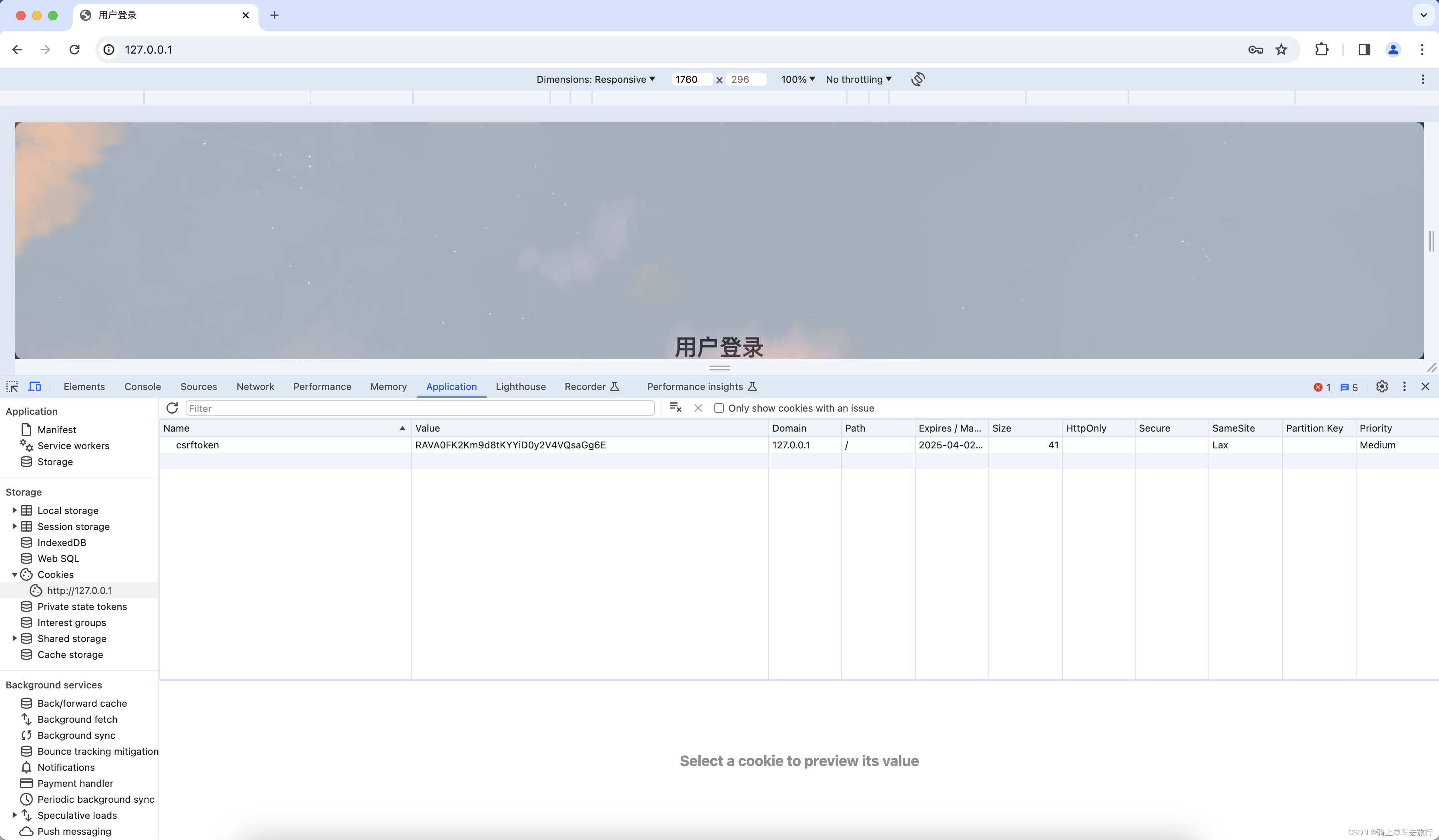

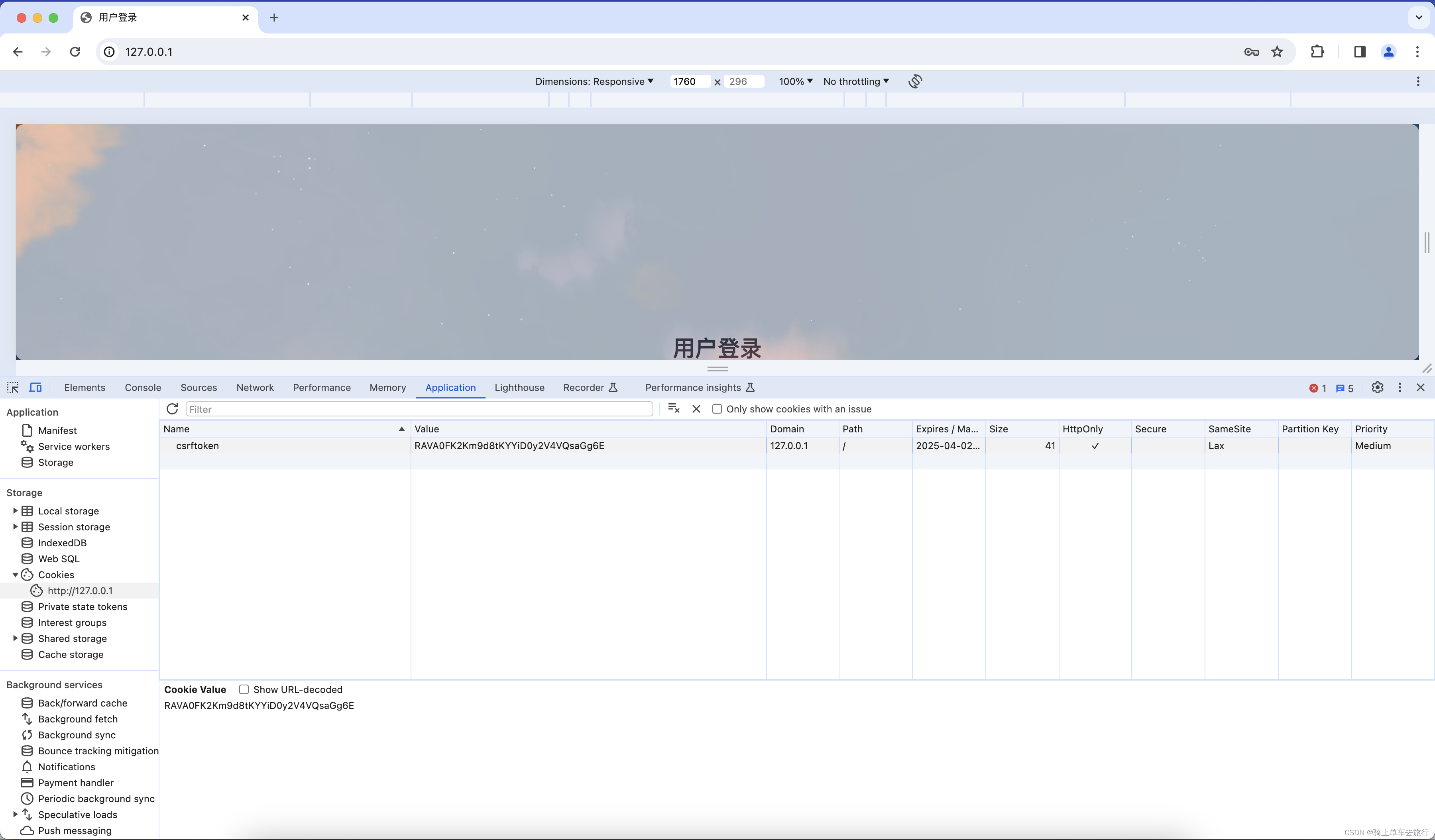

第二步:选择Application,点击Cookies查看csrftoken的Value信息;

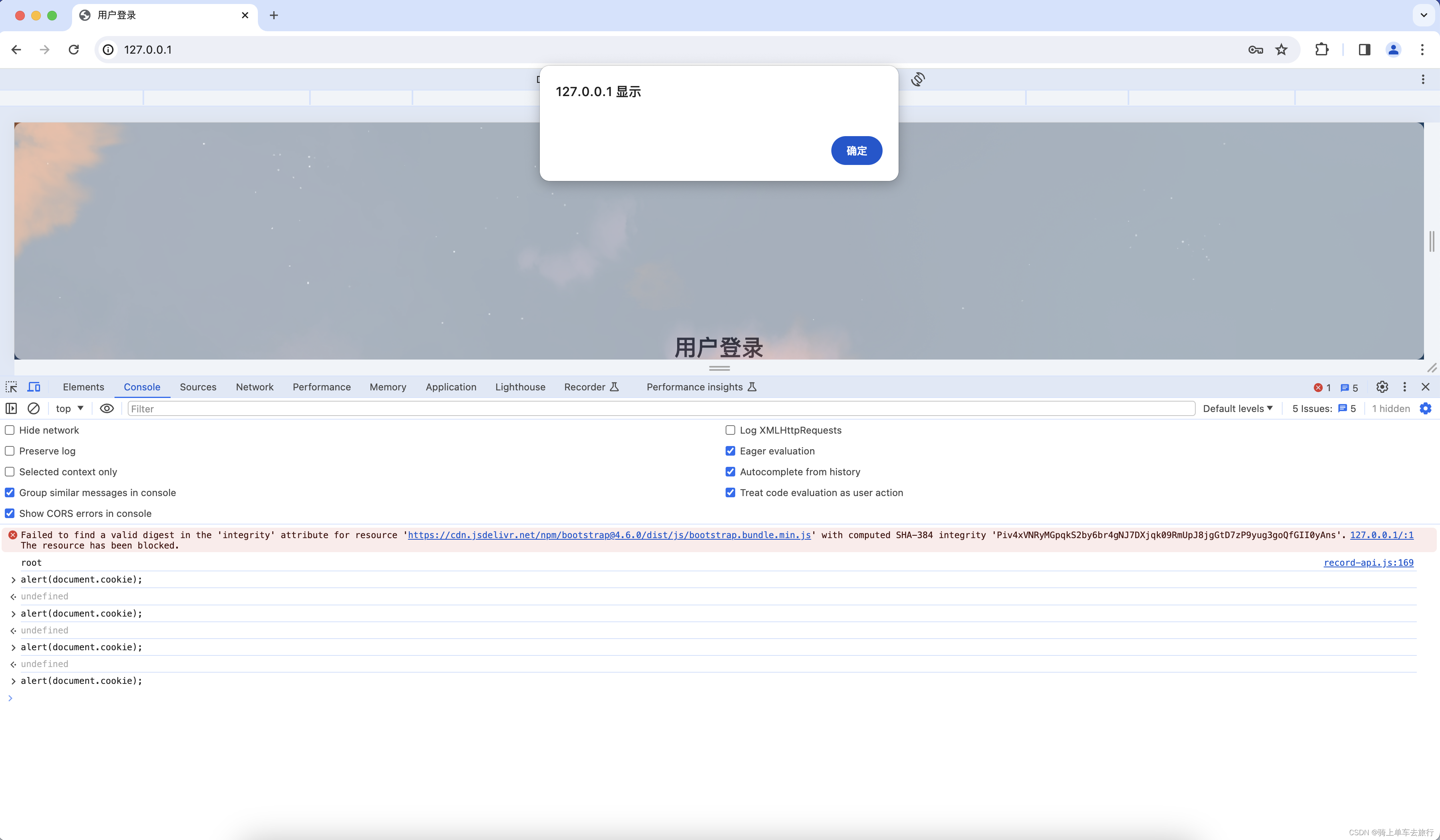

第三步:选择Console,输入命令alert(document.cookie);

第四步:对比csrftoken的Value信息,如果可以获取值相同,说明存在BUG。

二、漏洞修复

在settings.py中添加以下代码:

CORS_ALLOW_ALL_ORIGINS = True

CSRF_COOKIE_HTTPONLY = True # 防止XSS攻击

CSRF_COOKIE_SECURE = True # 防止CSRF攻击

CSRF_COOKIE_SAMESITE = 'Strict' # 防止CSRF攻击

SESSION_COOKIE_SECURE = True # 防止session劫持

SESSION_COOKIE_SAMESITE = 'Strict' # 防止session劫持

CSRF_TRUSTED_ORIGINS = ['你的域名'] # csrf跨域

此时HttpOnly已经修复,再次选择Console,输入命令alert(document.cookie);

弹出框已经不存在csrftoken的Value信息。

三、HttpOnly 属性的作用

1. 防止跨站脚本攻击(XSS)

XSS 攻击是一种常见的网络攻击,黑客通过注入恶意脚本来窃取用户 cookie,获取用户敏感信息。将 cookie 设置为 HttpOnly 可以阻止这种攻击,因为恶意脚本无法访问或修改包含敏感信息的 cookie。

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

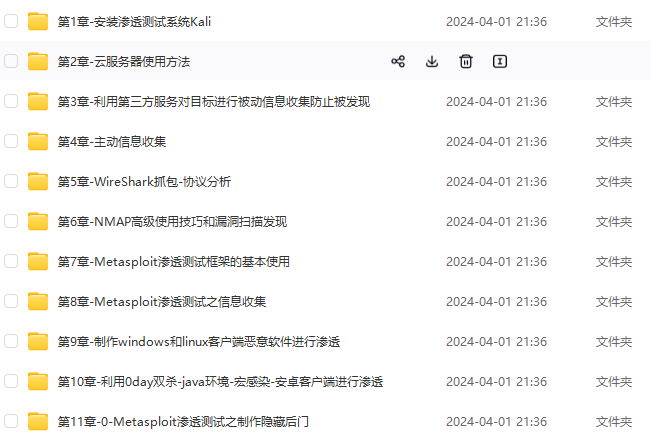

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

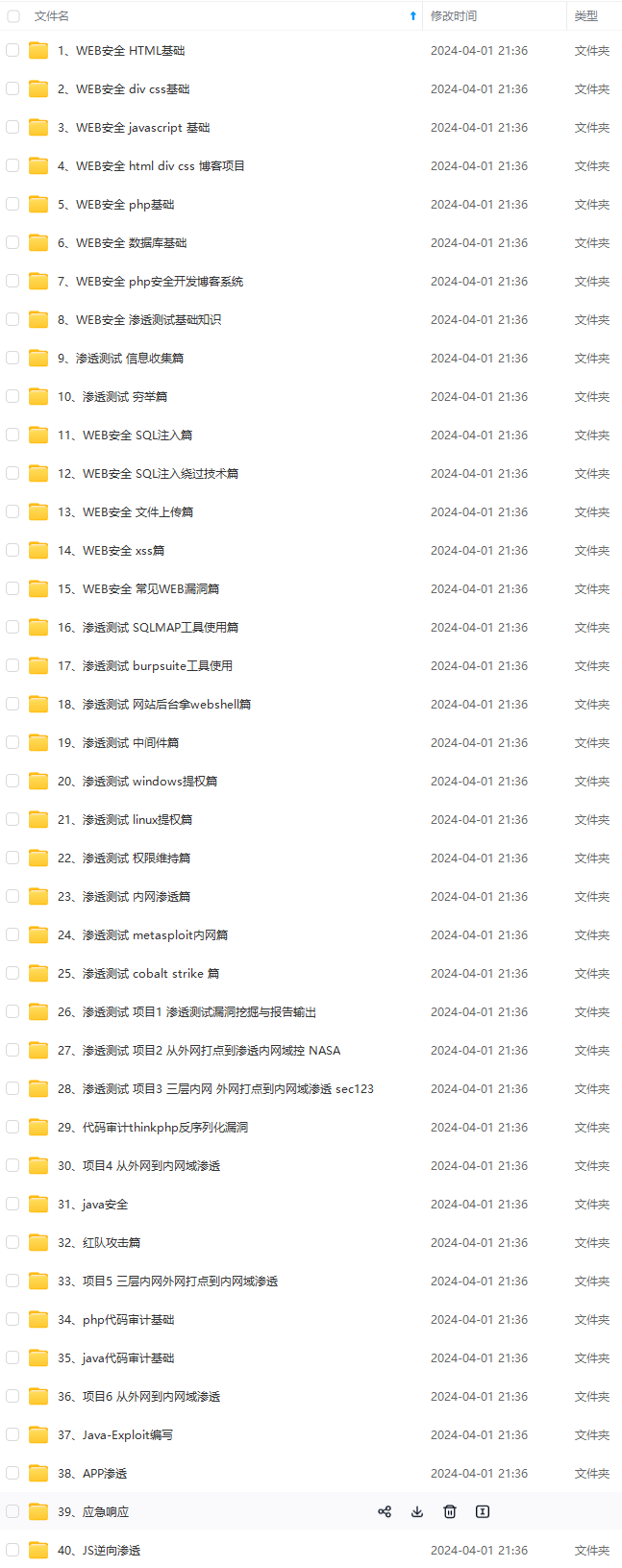

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

s/618653875)

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?