文章目录

可能存在漏洞的函数

java.lang.Class.forName():这个函数可能会导致反射攻击,如果攻击者能够控制给定的参数值。android.os.Bundle.putAll():这个函数可能会导致远程代码执行攻击,如果攻击者能够控制给定的参数值。android.webkit.WebView.addJavascriptInterface():这个函数可能会导致跨站脚本 (XSS) 攻击,如果攻击者能够控制给定的参数值。java.lang.reflect.Method.invoke():这个函数可能会导致反射攻击,如果攻击者能够控制给定的参数值。java.lang.Runtime.exec():这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。android.database.sqlite.SQLiteDatabase.rawQuery():这个函数可能会导致 SQL 注入攻击,如果攻击者能够控制给定的参数值。java.net.URLConnection.setDefaultAllowUserInteraction():这个函数可能会导致跨站脚本 (XSS) 攻击,如果攻击者能够控制给定的参数值。java.net.Socket.setSoTimeout():这个函数可能会导致拒绝服务 (DoS) 攻击,如果攻击者能够控制给定的参数值。java.util.Properties.load():这个函数可能会导致信息泄露,如果攻击者能够控制给定的文件路径。java.util.zip.ZipInputStream.getNextEntry():这个函数可能会导致拒绝服务 (DoS) 攻击,如果攻击者能够控制给定的输入流。java.lang.ClassLoader.defineClass():这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。java.lang.Class.getDeclaredField():这个函数可能会导致反射攻击,如果攻击者能够控制给定的参数值。java.lang.reflect.Field.set():这个函数可能会导致反射攻击,如果攻击者能够控制给定的参数值。java.lang.Runtime.getRuntime():这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。java.lang.Runtime.addShutdownHook():这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。java.lang.ProcessBuilder.start():这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。java.lang.Class.getDeclaredMethods():这个函数可能会导致反射攻击,如果攻击者能够控制给定的参数值。java.lang.reflect.Method.setAccessible():这个函数可能会导致反射攻击,如果攻击者能够控制给定的参数值。java.util.Random:生成的随机数不够安全,不应该用于密码加密或其他安全相关的场景。java.lang.Class.getDeclaredConstructors():这个函数可能会导致反射攻击,如果攻击者能够控制给定的参数值。java.lang.reflect.Constructor.newInstance():这个函数可能会导致反射攻击,如果攻击者能够控制给定的参数值。java.lang.reflect.Constructor.setAccessible():这个函数可能会导致反射攻击,如果攻击者能够控制给定的参数值。java.lang.Class.getResourceAsStream():这个函数可能会导致信息泄露,如果攻击者能够控制给定的参数值。java.lang.ClassLoader.getSystemResourceAsStream():这个函数可能会导致信息泄露,如果攻击者能够控制给定的参数值。java.lang.ClassLoader.getResources():这个函数可能会导致信息泄露,如果攻击者能够控制给定的参数值。java.lang.ClassLoader.loadClass():这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。java.lang.ClassLoader.findLoadedClass():这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。java.io.FileInputStream.read():这个函数可能会导致信息泄露,如果攻击者能够控制给定的文件路径。java.io.FileOutputStream.write():这个函数可能会导致信息泄露,如果攻击者能够控制给定的文件路径。java.io.ObjectInputStream.readObject():这个函数可能会导致反序列化攻击,如果攻击者能够控制给定的输入流。java.io.ObjectOutputStream.writeObject():这个函数可能会导致序列化攻击,如果攻击者能够控制给定的输出流。java.io.File.createTempFile():这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。java.io.File.deleteOnExit():这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的文件路径。java.util.Properties.store():这个函数可能会导致信息泄露,如果攻击者能够控制给定的文件路径。

其他补充

| 序号 | API | 风险 |

|---|---|---|

| 1 | java.util.Random | 生成的随机数不够安全,不应该用于密码加密或其他安全相关的场景。 |

| 2 | android.database.sqlite.SQLiteDatabase.rawQuery() | 这个函数可能会导致 SQL 注入攻击,如果攻击者能够控制给定的参数值。 |

| 3 | java.io.File.createTempFile() | 这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。 |

| 4 | java.lang.ClassLoader.defineClass() | 这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。 |

| 5 | java.lang.ClassLoader.findLoadedClass() | 这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。 |

| 6 | java.lang.ClassLoader.loadClass() | 这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。 |

| 7 | java.lang.ProcessBuilder.start() | 这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。 |

| 8 | java.lang.Runtime.addShutdownHook() | 这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。 |

| 9 | java.lang.Runtime.exec() | 这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。 |

| 10 | java.lang.Runtime.getRuntime() | 这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的参数值。 |

| 11 | java.io.File.deleteOnExit() | 这个函数可能会导致本地提升权限攻击,如果攻击者能够控制给定的文件路径。 |

| 12 | java.lang.Class.forName() | 这个函数可能会导致反射攻击,如果攻击者能够控制给定的参数值。 |

最后

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点!真正的体系化!

如果你觉得这些内容对你有帮助,需要这份全套学习资料的朋友可以戳我获取!!

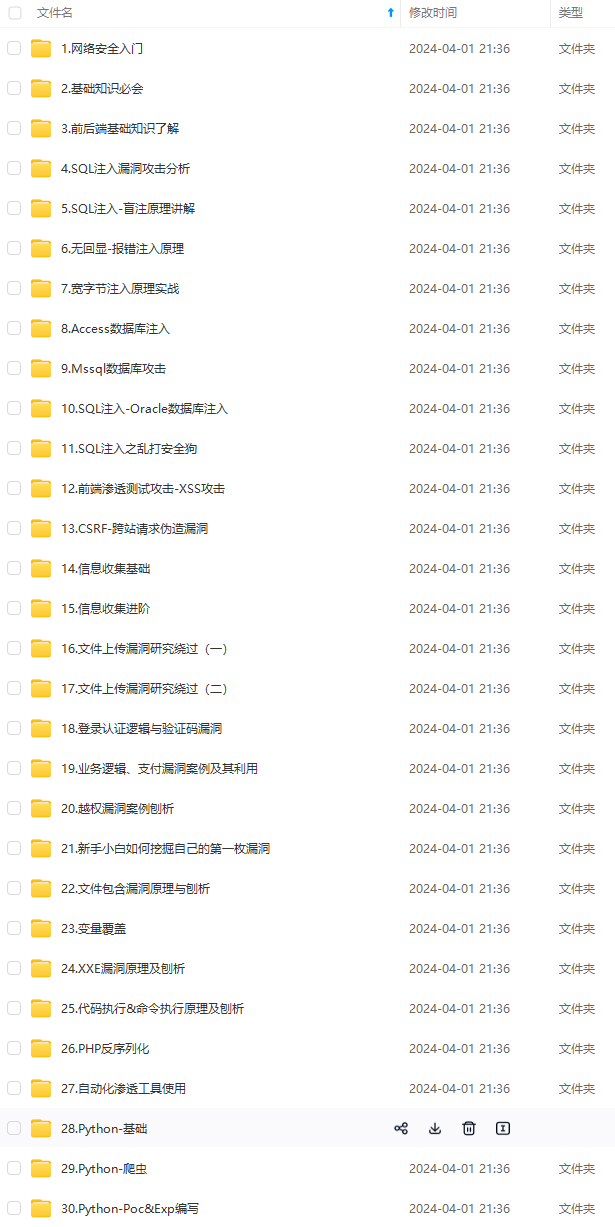

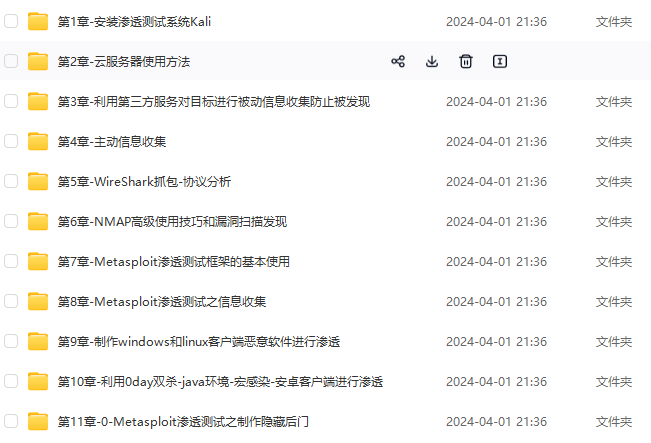

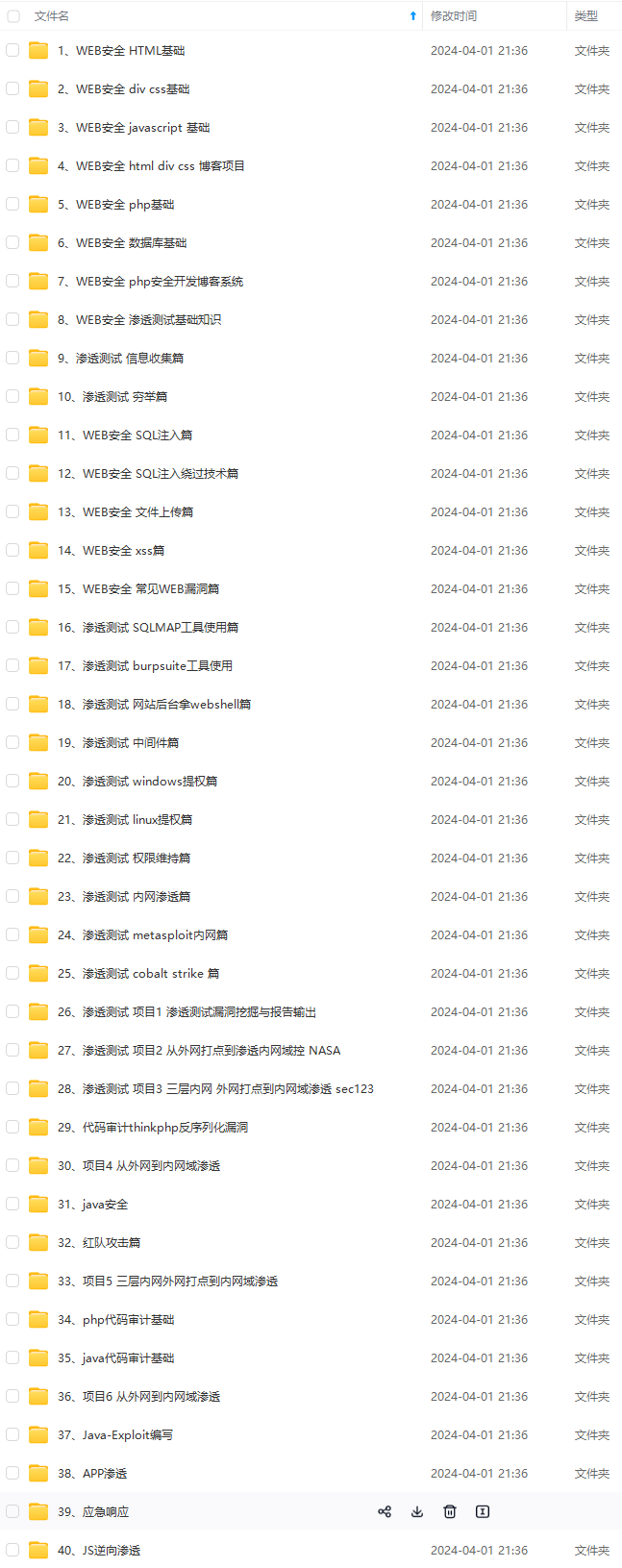

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

sdn.net/topics/618653875)

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?