ServerName localhost

###############

# 日志格式定义#

###############

<IfModule log_config_module>

LogFormat “%h %l %u %t \”%r\" %>s %b \“%{Referer}i\” \“%{User-Agent}i\”" combined

LogFormat “%h %l %u %t \”%r\" %>s %b" common

<IfModule logio_module>

LogFormat “{\“server_ip\”: \”%A\“,\“client_ip\”: \”%a\“,\”@timestamp\“: \”%{%Y-%m-%dT%H:%M:%S%z}t\“,\“server_name\”: \”%v\“,\“mehtod\”: \”%m\“,\“request\”: \”%U%q\“, \“url\”: \”%U\“,\“query\”: \”%q\“,\“status\”: \”%>s\“,\“user_agent\”: \”%{User-agent}i\“,\“referer\”: \”%{Referer}i\“,\“response_time\”: \”%D\“,\“x_forward_for\”: \”%{X-Forwarded-For}i\“,\“send_bytes\”: \”%I\“,\“recv_bytes\”: \”%O\“}” json

ErrorLog /data/logs/apache/error.log

CustomLog /data/logs/apache/access.log json

LogLevel warn

###############

# Mime类型加载#

###############

<IfModule mime_module>

TypesConfig conf/mime.types

AddType application/x-gzip .tgz

AddEncoding x-compress .Z

AddEncoding x-gzip .gz .tgz

AddType application/x-compress .Z

AddType application/x-gzip .gz .tgz

AddType text/html .shtml

AddOutputFilter INCLUDES .shtml

AddType application/x-httpd-php .php

###############

# 全局安全规则#

###############

# 禁止通过web访问.htaccess

<Files “.ht*”>

Require all denied

# 隐藏Apache版本号

ServerTokens ProductOnly

ServerSignature Off

# 开启同源策略限制,只允许同域名访问

<IfModule headers_module>

Header always append X-Frame-Options SAMEORIGIN

# 禁止.ssh访问

<LocationMatch “\.ssh”>

Order allow,deny

Deny from all

# 禁止.git访问

<LocationMatch “\.git”>

Order allow,deny

Deny from all

# 限制Apache运行时用户

<IfModule unixd_module>

User www

Group www

###########

# 虚拟主机#

###########

Include conf/vhost/*.conf

EOF

* **Step 8** 创建默认虚拟主机

$ mkdir -pv /data/wwwroot/default

$ echo “hello world” > /data/wwwroot/default/index.html

$ cat >/usr/local/apache/conf/vhost/0.conf <<EOF

<VirtualHost *:80>

DocumentRoot /data/wwwroot/default

ServerName localhost

DirectoryIndex index.html

EOF

* **Step 9** 添加系统服务

$ cat > /usr/lib/systemd/system/httpd.service << _EOF

[Unit]

Description=The Apache HTTP Server

After=network.target remote-fs.target nss-lookup.target

[Service]

Type=forking

ExecStartPre=/usr/local/apache/bin/httpd -t

ExecStart=/usr/local/apache/bin/httpd -k start

ExecReload=/usr/local/apache/bin/httpd -k graceful

ExecStop=/usr/local/apach/bin/httpd -k stop

KillSignal=SIGKILL

PrivateTmp=true

[Install]

WantedBy=multi-user.target

_EOF

$ systemctl daemon-reload

* **Step 10** 启动服务并添加到开机自启动

$ systemctl start httpd

$ systemctl enable httpd

* **Step 11** 添加日志切割脚本

$ cat > /etc/logrotate.d/httpd << _EOF

/data/logs/apache/*.log {

daily

rotate 15

compress

nodelaycompress

ifempty

dateext

missingok

postrotate

[ -e /usr/local/apache/bin/httpd ] && /usr/local/apache/bin/httpd -k graceful &>/dev/null

endscript

}

_EOF

### 验证

$curl http://localhosthello world

## 配置文件详解

配置文件详解文件位置:/etc/httpd/conf/httpd.conf

ServerRoot “/etc/httpd” //服务器的根路径,改文件中所有涉及到的路径的根都是相对它而言的。

Listen 80 //监听的端口

Include conf.modules.d/*.conf //包含辅助配置文件目录下的所有以.conf结尾的;;;文件(/etc/httpd/conf.modules.d/*.conf)

User apache //运行web服务的用户

Group apache

ServerAdmin root@localhost //管理员邮件地址

#ServerName www.example.com:80 //服务器的名字

ServerName www.uplooking.com:80

—容器,对整个目录中的东西进行设置,权限等等

AllowOverride none

Require all denied

DocumentRoot “/var/www/html” //web服务文档根路径

<Directory “/var/www”>

AllowOverride None

# Allow open access:

Require all granted

<Directory “/var/www/html”>

Options Indexes FollowSymLinks //Indexes:索引目录,(默认没有主页时),允许索引目录 FollowSymLinks:支持符号链接 软连接

AllowOverride None //和访问权限有关 可以进行认证 None --不使用认证 all–应用所有的认证指令 AuthConfig --允许使用与认证授权相关的指令

Require all granted //访问控制 所有人方行

<IfModule dir_module>

DirectoryIndex index.html //网站索引页的名称

<Files “.ht*”> //以所有.ht开头进行模式匹配不能进行访问

Require all denied

ErrorLog “logs/error_log” //错误日志的设定

LogLevel warn //日志级别

<IfModule log_config_module>

LogFormat “%h %l %u %t \”%r\" %>s %b \“%{Referer}i\” \“%{User-Agent}i\”" combined //日志格式规定

LogFormat “%h %l %u %t \”%r\" %>s %b" common //日志格式规定

<IfModule logio_module>

LogFormat “%h %l %u %t \”%r\" %>s %b \“%{Referer}i\” \“%{User-Agent}i\” %I %O" combinedio //日志格式规定

CustomLog “logs/access_log” combined //访问日志

<IfModule alias_module>

# Alias /webpath /full/filesystem/path //给路径设置别名 意味着访问http://Server_ip/webpath时,其页面文件来自于/full/filesystem/path中

ScriptAlias /cgi-bin/ “/var/www/cgi-bin/” //脚本路径的别名

<Directory “/var/www/cgi-bin”>

AllowOverride None

Options None

Require all granted

<IfModule mime_module>

TypesConfig /etc/mime.types //支持哪些非二进制文件

AddType application/x-compress .Z

AddType application/x-gzip .gz .tgz

AddType text/html .shtml

AddOutputFilter INCLUDES .shtml

AddDefaultCharset UTF-8 //默认字符集

#EnableMMAP off //线程模式

EnableSendfile on //开启进程模式(默认)

IncludeOptional conf.d/*.conf //包含辅助配置文件目录下的所有以.conf结尾的文件(/etc/httpd/conf.d/*.conf)

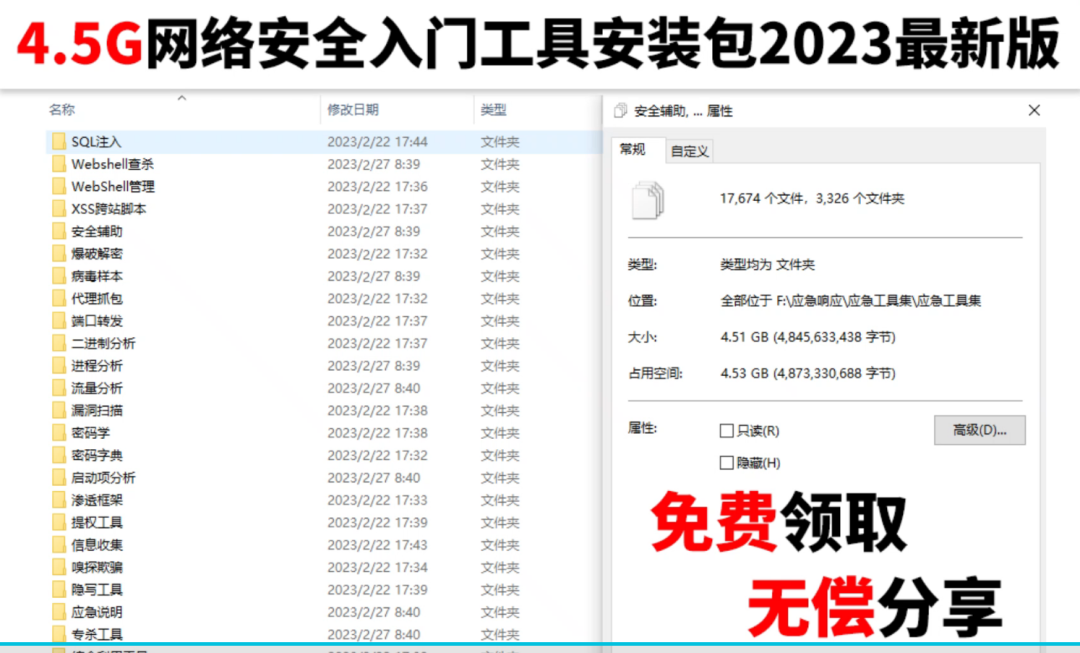

**黑客&网络安全如何学习**

**今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。**

##### **1.学习路线图**

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

##### **2.视频教程**

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

********************************[CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享]( )********************************

##### **3.技术文档和电子书**

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

********************************[CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享]( )********************************

##### **4.工具包、面试题和源码**

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

********************************[CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享]( )********************************

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

29万+

29万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?